Hantera systemtillägg med Jamf

Den här artikeln beskriver de procedurer som ska implementeras i processen för att hantera systemtilläggen för att säkerställa att Microsoft Defender för Endpoint fungerar korrekt på macOS.

Jamf

Princip för Jamf-systemtillägg

Utför följande steg för att godkänna systemtilläggen:

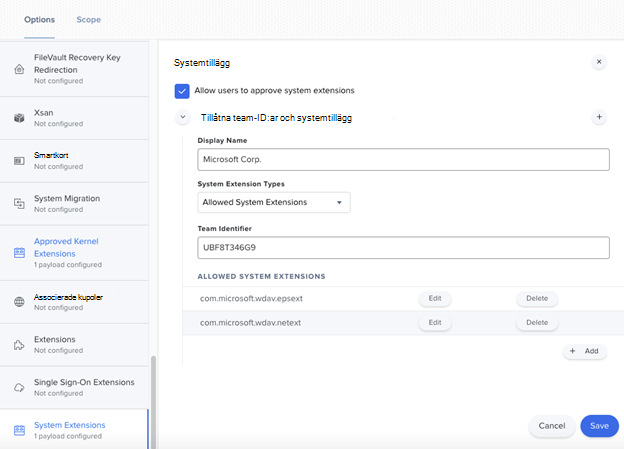

Välj Konfigurationsprofiler för datorer >och välj sedan Alternativ > systemtillägg.

Välj Tillåtna systemtillägg i listrutan Systemtilläggstyper .

Använd UBF8T346G9 för team-ID.

Lägg till följande paketidentifierare i listan Tillåtna systemtillägg :

- com.microsoft.wdav.epsext

- com.microsoft.wdav.netext

Principkontroll för sekretessinställningar (kallas även fullständig diskåtkomst)

Lägg till följande Jamf-nyttolast för att bevilja fullständig diskåtkomst till Microsoft Defender för Endpoint-säkerhetstillägget. Den här principen är en förutsättning för att köra tillägget på enheten.

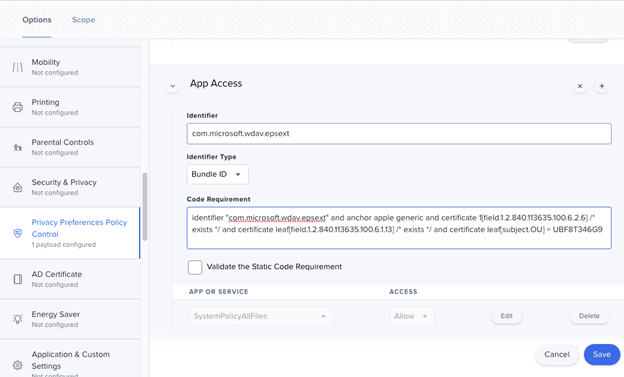

Välj Alternativ > Principkontroll för sekretessinställningar.

Använd com.microsoft.wdav.epsext som identifierare och paket-ID som pakettyp.

Ange kodkrav för att identifiera com.microsoft.wdav.epsext och anchor apple generic och certificate 1[field.1.2.840.113635.100.6.2 .6] / exists / and certificate leaf[field.1.2.840.113635.100.6.1.13] / exists / and certificate leaf[subject. OU] = UBF8T346G9.

Ange App eller tjänst till SystemPolicyAllFiles och åtkomst till Tillåt.

Princip för nätverkstillägg

Som en del av funktionerna Slutpunktsidentifiering och svar inspekterar Microsoft Defender för Endpoint på macOS sockettrafik och rapporterar den här informationen till Microsoft Defender-portalen. Med följande princip kan nätverkstillägget utföra den här funktionen:

Obs!

Jamf har inte inbyggt stöd för principer för innehållsfiltrering, vilket är en förutsättning för att aktivera de nätverkstillägg som Microsoft Defender för Endpoint på macOS-installationer på enheten. Dessutom ändrar Jamf ibland innehållet i de principer som distribueras. Följande steg ger därför en lösning som omfattar signering av konfigurationsprofilen.

- Spara följande innehåll på enheten som com.microsoft.network-extension.mobileconfig med hjälp av en textredigerare:

<?xml version="1.0" encoding="UTF-8"?><!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd">

<plist version="1">

<dict>

<key>PayloadUUID</key>

<string>DA2CC794-488B-4AFF-89F7-6686A7E7B8AB</string>

<key>PayloadType</key>

<string>Configuration</string>

<key>PayloadOrganization</key>

<string>Microsoft Corporation</string>

<key>PayloadIdentifier</key>

<string>DA2CC794-488B-4AFF-89F7-6686A7E7B8AB</string>

<key>PayloadDisplayName</key>

<string>Microsoft Defender Network Extension</string>

<key>PayloadDescription</key>

<string/>

<key>PayloadVersion</key>

<integer>1</integer>

<key>PayloadEnabled</key>

<true/>

<key>PayloadRemovalDisallowed</key>

<true/>

<key>PayloadScope</key>

<string>System</string>

<key>PayloadContent</key>

<array>

<dict>

<key>PayloadUUID</key>

<string>2BA070D9-2233-4827-AFC1-1F44C8C8E527</string>

<key>PayloadType</key>

<string>com.apple.webcontent-filter</string>

<key>PayloadOrganization</key>

<string>Microsoft Corporation</string>

<key>PayloadIdentifier</key>

<string>CEBF7A71-D9A1-48BD-8CCF-BD9D18EC155A</string>

<key>PayloadDisplayName</key>

<string>Approved Network Extension</string>

<key>PayloadDescription</key>

<string/>

<key>PayloadVersion</key>

<integer>1</integer>

<key>PayloadEnabled</key>

<true/>

<key>FilterType</key>

<string>Plugin</string>

<key>UserDefinedName</key>

<string>Microsoft Defender Network Extension</string>

<key>PluginBundleID</key>

<string>com.microsoft.wdav</string>

<key>FilterSockets</key>

<true/>

<key>FilterDataProviderBundleIdentifier</key>

<string>com.microsoft.wdav.netext</string>

<key>FilterDataProviderDesignatedRequirement</key>

<string>identifier "com.microsoft.wdav.netext" and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = UBF8T346G9</string>

</dict>

</array>

</dict>

</plist>

- Kontrollera att innehållet ovan kopierades korrekt till filen genom att köra plutil-verktyget i terminalen:

$ plutil -lint <PathToFile>/com.microsoft.network-extension.mobileconfig

Om filen till exempel har lagrats i Dokument:

$ plutil -lint ~/Documents/com.microsoft.network-extension.mobileconfig

- Kontrollera att kommandot matar ut OK

<PathToFile>/com.microsoft.network-extension.mobileconfig: OK

Följ anvisningarna på den här sidan för att skapa ett signeringscertifikat med jamfs inbyggda certifikatutfärdare.

När certifikatet har skapats och installerats på enheten kör du följande kommando från terminalen för att signera filen:

$ security cms -S -N "<CertificateName>" -i <PathToFile>/com.microsoft.network-extension.mobileconfig -o <PathToSignedFile>/com.microsoft.network-extension.signed.mobileconfig

Om certifikatnamnet till exempel är SigningCertificate och den signerade filen ska lagras i Dokument:

$ security cms -S -N "SigningCertificate" -i ~/Documents/com.microsoft.network-extension.mobileconfig -o ~/Documents/com.microsoft.network-extension.signed.mobileconfig

- Från Jamf-portalen går du till Konfigurationsprofiler och väljer knappen Ladda upp . Välj com.microsoft.network-extension.signed.mobileconfig när du uppmanas att ange filen.