Molnskydd och exempelöverföring på Microsoft Defender Antivirus

Gäller för:

- Microsoft Defender för Endpoint Abonnemang 1

- Microsoft Defender för Endpoint Abonnemang 2

- Microsoft Defender Antivirus

Plattformar

Windows

macOS

Linux

Windows Server

Microsoft Defender Antivirus använder många intelligenta mekanismer för att identifiera skadlig kod. En av de mest kraftfulla funktionerna är möjligheten att använda kraften i molnet för att identifiera skadlig kod och utföra snabb analys. Molnskydd och automatisk sändning av exempel fungerar tillsammans med Microsoft Defender Antivirus för att skydda mot nya och nya hot.

Om en misstänkt eller skadlig fil identifieras skickas ett exempel till molntjänsten för analys medan Microsoft Defender Antivirus blockerar filen. Så snart ett beslut görs, vilket sker snabbt, släpps eller blockeras filen av Microsoft Defender Antivirus.

Den här artikeln innehåller en översikt över molnskydd och automatisk sändning av exempel på Microsoft Defender Antivirus. Mer information om molnskydd finns i Molnskydd och Microsoft Defender Antivirus.

Så här fungerar molnskydd och exempelöverföring tillsammans

För att förstå hur molnskydd fungerar tillsammans med exempelöverföring kan det vara bra att förstå hur Defender för Endpoint skyddar mot hot. Microsoft Intelligent Security Graph övervakar hotdata från ett stort nätverk av sensorer. Microsoft lagrar molnbaserade maskininlärningsmodeller som kan utvärdera filer baserat på signaler från klienten och det stora nätverket av sensorer och data i Intelligent Security Graph. Den här metoden ger Defender för Endpoint möjlighet att blockera många hot som aldrig tidigare setts.

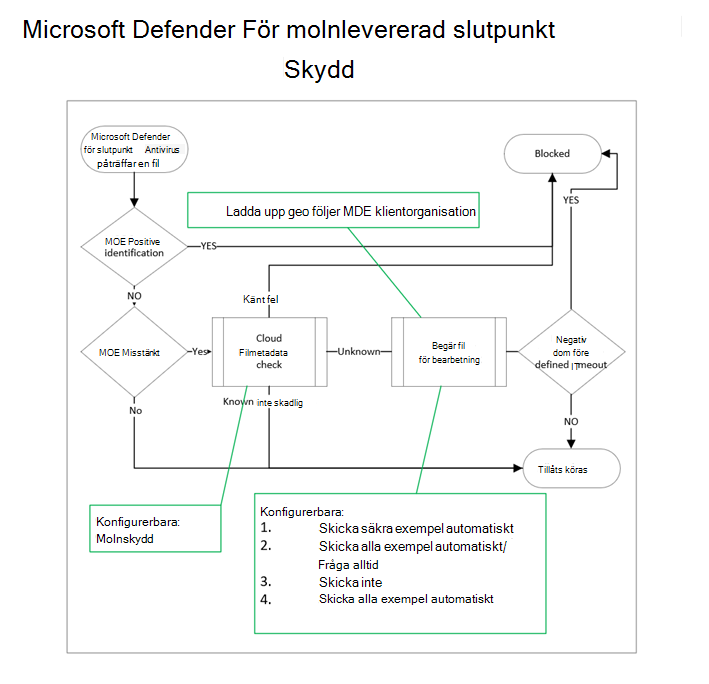

Följande bild visar flödet av molnskydd och exempelöverföring med Microsoft Defender Antivirus:

Microsoft Defender Antivirus och molnskydd blockerar automatiskt de flesta nya hot som aldrig tidigare setts vid första anblicken med hjälp av följande metoder:

Förenkla klientbaserade maskininlärningsmodeller som blockerar ny och okänd skadlig kod.

Lokal beteendeanalys, stoppa filbaserade och fillösa attacker.

Antivirus med hög precision som identifierar vanlig skadlig kod via generiska och heuristiska tekniker.

Avancerat molnbaserat skydd tillhandahålls för fall då Microsoft Defender Antivirus som körs på slutpunkten behöver mer information för att verifiera avsikten med en misstänkt fil.

Om Microsoft Defender Antivirus inte kan göra en tydlig bedömning skickas filmetadata till molnskyddstjänsten. Molnskyddstjänsten kan ofta inom millisekunder avgöra baserat på metadata om filen är skadlig eller inte.

- Molnfrågan för filmetadata kan vara ett resultat av beteende, webbmärke eller andra egenskaper där en tydlig bedömning inte fastställs.

- En liten nyttolast för metadata skickas, med målet att nå en bedömning av skadlig kod eller inte ett hot. Metadata inkluderar inte personliga data, till exempel personligt identifierbar information (PII). Information som filnamn hashas.

- Kan vara synkron eller asynkron. För synkrona öppnas inte filen förrän molnet renderar en bedömning. För asynkron öppnas filen medan molnskyddet utför sin analys.

- Metadata kan innehålla PE-attribut, statiska filattribut, dynamiska och kontextuella attribut med mera (se Exempel på metadata som skickas till molnskyddstjänsten).

Om Microsoft Defender Antivirus-molnskydd inte kan nå en avgörande bedömning när metadata har granskats kan de begära ett exempel på filen för ytterligare granskning. Den här begäran respekterar inställningskonfigurationen för exempelöverföring enligt beskrivningen i följande tabell:

Inställning Beskrivning Skicka säkra exempel automatiskt – Säkra exempel är exempel som anses innehålla PII-data. Exempel är .bat,.scr,.dlloch.exe.

– Om filen troligen innehåller PII får användaren en begäran om att tillåta att filexempel skickas.

– Det här alternativet är standardkonfigurationen i Windows, macOS och Linux.Fråga alltid – Om det konfigureras uppmanas användaren alltid att ge sitt medgivande innan filen skickas

– Den här inställningen är inte tillgänglig i macOS- och Linux-molnskyddSkicka alla exempel automatiskt – Om det konfigureras skickas alla exempel automatiskt

– Om du vill att exempelöverföringen ska innehålla makron som är inbäddade i Word dokument måste du välja Skicka alla exempel automatiskt

– Den här inställningen är inte tillgänglig i macOS-molnskyddSkicka inte – Förhindrar "blockera vid första anblicken" baserat på filexempelanalys

– "Skicka inte" motsvarar inställningen "Inaktiverad" i macOS-principen och inställningen "Ingen" i Linux-principen.

– Metadata skickas för identifieringar även när exempelöverföring har inaktiveratsNär filer har skickats till molnskydd kan de inskickade filerna genomsökas, detoneras och bearbetas via maskininlärningsmodeller för stordataanalys för att nå en bedömning. Om du inaktiverar analys av molnlevererad skydd begränsas analysen till vad klienten kan tillhandahålla via lokala maskininlärningsmodeller och liknande funktioner.

Viktigt

Blockera vid första anblicken (BAFS) ger detonation och analys för att avgöra om en fil eller process är säker. BAFS kan fördröja öppnandet av en fil tillfälligt tills en dom har nåtts. Om du inaktiverar sändning av exempel inaktiveras även BAFS och filanalys är begränsad till endast metadata. Vi rekommenderar att du behåller exempelöverföring och BAFS aktiverat. Mer information finns i Vad är "blockera vid första anblicken"?

Molnskyddsnivåer

Molnskydd är aktiverat som standard på Microsoft Defender Antivirus. Vi rekommenderar att du har molnskydd aktiverat, även om du kan konfigurera skyddsnivån för din organisation. Se Ange den molnlevererade skyddsnivån för Microsoft Defender Antivirus.

Inställningar för sändning av exempel

Förutom att konfigurera molnskyddsnivån kan du konfigurera dina inställningar för sändning av exempel. Du kan välja mellan flera alternativ:

- Skicka säkra exempel automatiskt (standardbeteendet)

- Skicka alla exempel automatiskt

- Skicka inte exempel

Tips

Send all samples automatically Alternativet ger bättre säkerhet eftersom nätfiskeattacker används för en stor mängd inledande åtkomstattacker.

Information om konfigurationsalternativ med Intune, Configuration Manager, grupprincip eller PowerShell finns i Aktivera molnskydd på Microsoft Defender Antivirus.

Exempel på metadata som skickas till molnskyddstjänsten

I följande tabell visas exempel på metadata som skickas för analys av molnskydd:

| Typ | Attribut |

|---|---|

| Datorattribut | OS version Processor Security settings |

| Dynamiska och kontextuella attribut |

Process och installation ProcessName ParentProcess TriggeringSignature TriggeringFile Download IP and url HashedFullPath Vpath RealPath Parent/child relationships Beteende Connection IPs System changes API calls Process injection Nationella inställningar Locale setting Geographical location |

| Statiska filattribut |

Partiella och fullständiga hashvärden ClusterHash Crc16 Ctph ExtendedKcrcs ImpHash Kcrc3n Lshash LsHashs PartialCrc1 PartialCrc2 PartialCrc3 Sha1 Sha256 Filegenskaper FileName FileSize Information om undertecknare AuthentiCodeHash Issuer IssuerHash Publisher Signer SignerHash |

Exempel behandlas som kunddata

Om du undrar vad som händer med exempelöverföringar behandlar Defender för Endpoint alla filexempel som kunddata. Microsoft respekterar både de geografiska och datakvarhållningsalternativ som din organisation valde när du registrerade dig för Defender för Endpoint.

Dessutom har Defender för Endpoint fått flera efterlevnadscertifieringar, vilket visar fortsatt efterlevnad av en sofistikerad uppsättning efterlevnadskontroller:

- ISO 27001

- ISO 27018

- SOC I, II, III

- PCI

Mer information finns i följande resurser:

- Azure-efterlevnadserbjudanden

- Service Trust Portal

- Datalagring och sekretess för Microsoft Defender för Endpoint

Andra scenarier för filexempelöverföring

Det finns ytterligare två scenarier där Defender för Endpoint kan begära ett filexempel som inte är relaterat till molnskyddet på Microsoft Defender Antivirus. Dessa scenarier beskrivs i följande tabell:

| Scenario | Beskrivning |

|---|---|

| Manuell filexempelsamling i Microsoft Defender-portalen | När du registrerar enheter till Defender för Endpoint kan du konfigurera inställningar för slutpunktsidentifiering och svar (EDR). Det finns till exempel en inställning för att aktivera exempelsamlingar från enheten, som enkelt kan förväxlas med de inställningar för exempelöverföring som beskrivs i den här artikeln. EDR-inställningen styr filexempelsamlingen från enheter när den begärs via Microsoft Defender-portalen och omfattas av de roller och behörigheter som redan har upprättats. Den här inställningen kan tillåta eller blockera filinsamling från slutpunkten för funktioner som djupanalys i Microsoft Defender-portalen. Om den här inställningen inte har konfigurerats är standardinställningen att aktivera exempelsamling. Läs mer om konfigurationsinställningar för Defender för Endpoint i: Registreringsverktyg och metoder för Windows 10 enheter i Defender för Endpoint |

| Automatiserad analys av undersöknings- och svarsinnehåll | När automatiserade undersökningar körs på enheter (när de är konfigurerade att köras automatiskt som svar på en avisering eller körs manuellt), kan filer som identifieras som misstänkta samlas in från slutpunkterna för ytterligare granskning. Om det behövs kan funktionen för filinnehållsanalys för automatiserade undersökningar inaktiveras i Microsoft Defender-portalen. Filnamnsnamnen kan också ändras för att lägga till eller ta bort tillägg för andra filtyper som skickas automatiskt under en automatiserad undersökning. Mer information finns i Hantera automationsfiluppladdningar. |

Tips

Om du letar efter antivirusrelaterad information för andra plattformar läser du:

- Ange inställningar för Microsoft Defender för Endpoint på macOS

- Microsoft Defender för Endpoint för Mac

- macOS Antivirus-principinställningar för Microsoft Defender Antivirus för Intune

- Ange inställningar för Microsoft Defender för Endpoint i Linux

- Microsoft Defender för Endpoint för Linux

- Konfigurera Defender för Endpoint för Android-funktioner

- Konfigurera Microsoft Defender för Endpoint på iOS-funktioner

Se även

Nästa generations skydd, översikt

Konfigurera reparation för Microsoft Defender antivirusidentifieringar.

Tips

Vill du veta mer? Engage med Microsofts säkerhetscommunity i vår Tech Community: Microsoft Defender för Endpoint Tech Community.