Dataexfiltreringsskydd för Azure Synapse Analytics-arbetsytor

Azure Synapse Analytics-arbetsytor stöder dataexfiltreringsskydd för arbetsytor. Med exfiltreringsskydd kan du skydda dig mot skadliga insiders som kommer åt dina Azure-resurser och exfiltratera känsliga data till platser utanför organisationens omfång.

Skydda utgående data från Synapse-arbetsytor

När arbetsytan skapas kan du välja att konfigurera arbetsytan med ett hanterat virtuellt nätverk och ytterligare skydd mot dataexfiltrering. När en arbetsyta skapas med ett hanterat virtuellt nätverk distribueras dataintegrering och Spark-resurser i det hanterade virtuella nätverket. Arbetsytans dedikerade SQL-pooler och serverlösa SQL-pooler har funktioner för flera klienter och måste därför finnas utanför det hanterade virtuella nätverket.

För arbetsytor med dataexfiltreringsskydd kommunicerar resurser i det hanterade virtuella nätverket alltid via hanterade privata slutpunkter. När dataexfiltreringsskydd är aktiverat kan Synapse SQL-resurser ansluta till och köra frågor mot alla auktoriserade Azure Storage med OPENROWSETS eller EXTERN TABELL. Dataexfiltreringsskydd styr inte inkommande trafik.

Dataexfiltreringsskydd styr dock utgående trafik. Till exempel blockeras CREATE EXTERNAL TABLE AS SELECT eller using ERRORFILE argument in COPY INTO command to output data to the external storage account (SKAPA EXTERN TABELL SOM SELECT ) eller ANVÄNDA ERRORFILE-argumentet i KOMMANDOT KOPIERA TILL för att mata ut data till det externa lagringskontot. Därför måste du skapa en hanterad privat slutpunkt för mållagringskontot för att avblockera utgående trafik till den.

Kommentar

Du kan inte ändra arbetsytekonfigurationen för hanterat virtuellt nätverk och dataexfiltreringsskydd när arbetsytan har skapats.

Hantera Utgående data för Synapse-arbetsyta till godkända mål

När arbetsytan har skapats med dataexfiltreringsskydd aktiverat kan ägarna till arbetsyteresursen hantera listan över godkända Microsoft Entra-klienter för arbetsytan. Användare med rätt behörigheter på arbetsytan kan använda Synapse Studio för att skapa hanterade privata slutpunktsanslutningsbegäranden till resurser i arbetsytans godkända Microsoft Entra-klientorganisationer. Skapande av hanterade privata slutpunkter blockeras om användaren försöker skapa en privat slutpunktsanslutning till en resurs i en icke-godkänd klientorganisation.

Exempelarbetsyta med dataexfiltreringsskydd aktiverat

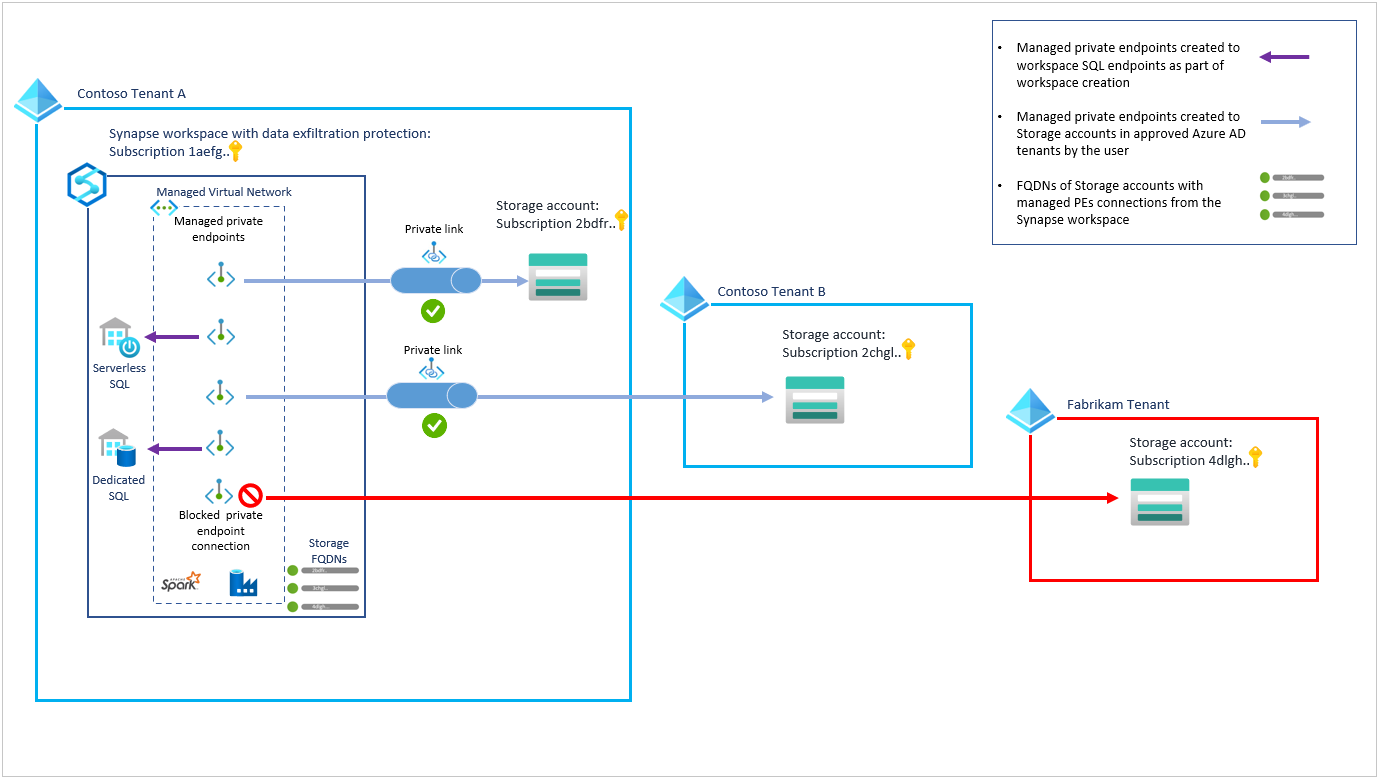

Tänk på följande exempel som illustrerar dataexfiltreringsskydd för Synapse-arbetsytor. Ett företag som heter Contoso har Azure-resurser i Klient A och Klient B, och det finns ett behov av att dessa resurser ansluter på ett säkert sätt. En Synapse-arbetsyta har skapats i Klient A med klient B tillagd som en godkänd Microsoft Entra-klientorganisation.

Följande diagram visar privata slutpunktsanslutningar till Azure Storage-konton i Klient A och Klient B som har godkänts av lagringskontoägarna. Diagrammet visar också hur skapandet av privat slutpunkt blockeras. Skapandet av den här privata slutpunkten blockerades när det riktades mot ett Azure Storage-konto i Fabrikam Microsoft Entra-klientorganisationen, som inte är en godkänd Microsoft Entra-klient för Contosos arbetsyta.

Viktigt!

Resurser i andra klienter än arbetsytans klient får inte ha brandväggsregler som blockerar anslutningen till SQL-poolerna. Resurser i arbetsytans hanterade virtuella nätverk, till exempel Spark-kluster, kan ansluta via hanterade privata länkar till brandväggsskyddade resurser.