Strömma Azure Spring Apps-programkonsolloggar i realtid

Kommentar

Basic-, Standard- och Enterprise-planerna kommer att vara inaktuella från och med mitten av mars 2025, med en 3-årig pensionsperiod. Vi rekommenderar att du övergår till Azure Container Apps. Mer information finns i meddelandet om azure Spring Apps-pensionering.

Standardförbrukningen och den dedikerade planen kommer att vara inaktuell från och med den 30 september 2024, med en fullständig avstängning efter sex månader. Vi rekommenderar att du övergår till Azure Container Apps. Mer information finns i Migrera Azure Spring Apps Standard-förbrukning och dedikerad plan till Azure Container Apps.

Den här artikeln gäller för:✅ Java ✅ C#

Den här artikeln gäller för:✅ Basic/Standard ✅ Enterprise

Den här artikeln beskriver hur du aktiverar loggströmning i Azure CLI för att få loggar för programkonsolen i realtid för felsökning. Du kan också använda diagnostikinställningar för att analysera diagnostikdata i Azure Spring Apps. Mer information finns i Analysera loggar och mått med diagnostikinställningar. Mer information om strömmande loggar finns i Strömma Azure Spring Apps-jobbloggar i realtid och Strömma hanterade Azure Spring Apps-komponentloggar i realtid.

Förutsättningar

-

Azure CLI med Azure Spring Apps-tillägget version 1.0.0 eller senare. Du kan installera tillägget med hjälp av följande kommando:

az extension add --name spring - En instans av Azure Spring Apps med ett program som körs. Mer information finns i Snabbstart: Distribuera ditt första program till Azure Spring Apps.

Strömningsloggar

Använd följande steg för att strömma loggar i Azure Portal:

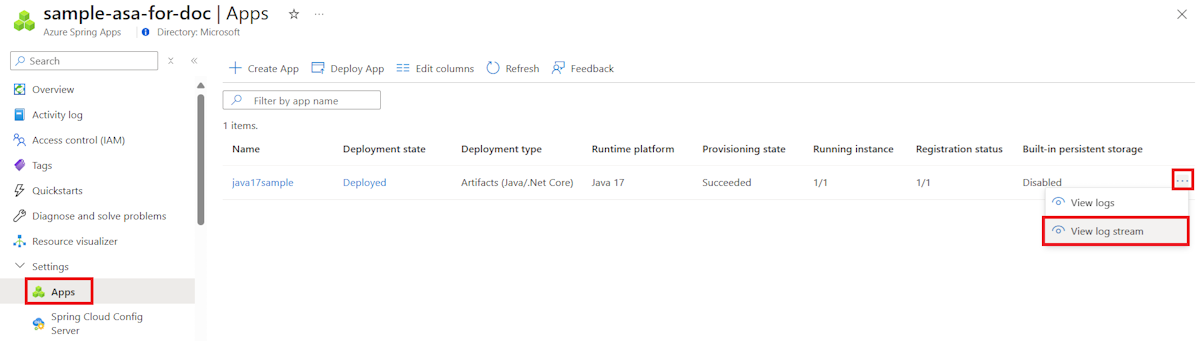

Gå till sidan Översikt för din Azure Spring Apps-tjänstinstans och välj sedan Appar i navigeringsfönstret.

Leta upp målappen och välj snabbmenyn.

I snabbmenyn i popup-fönstret väljer du Visa loggström.

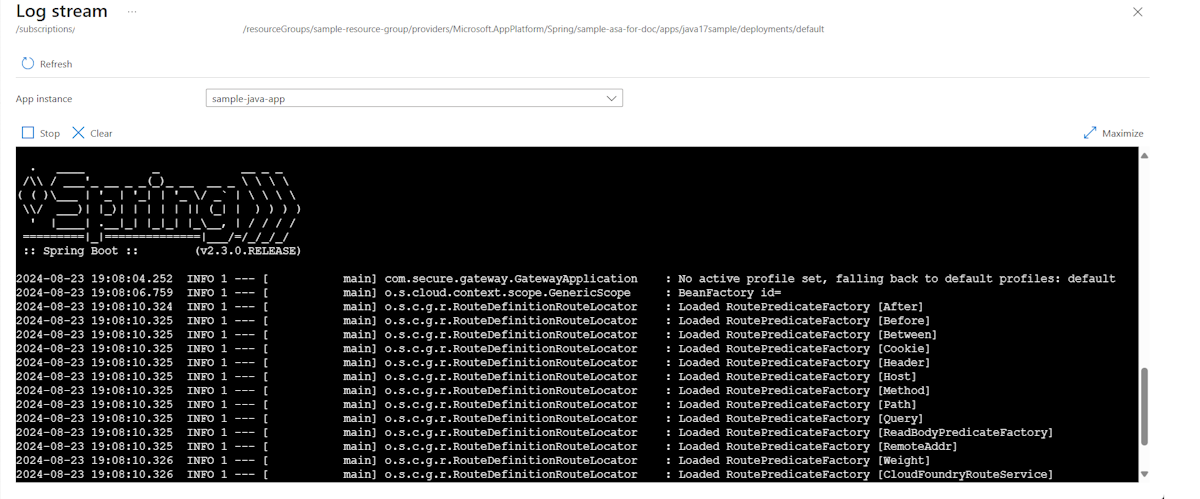

Som standard börjar loggarna strömmas för en slumpmässigt vald appinstans. Du kan välja din efteråt.

För enkelhetens skull finns det många startpunkter för att strömma loggar. Du hittar dem i följande fönster:

- Fönstret Applista

- Fönstret Distributionslista

- Fönstret Appinstanslista

Strömma en Azure Spring Apps-applogg i en instans av virtuell nätverksinmatning

För en Azure Spring Apps-instans som distribueras i ett anpassat virtuellt nätverk kan du som standard komma åt loggströmning från ett privat nätverk. Mer information finns i Distribuera Azure Spring Apps i ett virtuellt nätverk

Med Azure Spring Apps kan du också komma åt apploggar i realtid från ett offentligt nätverk med hjälp av Azure Portal eller Azure CLI.

Kommentar

När du aktiverar loggströmningsslutpunkten i det offentliga nätverket läggs en offentlig inkommande IP-adress till i det virtuella nätverket. Var försiktig om detta är ett problem för dig.

Använd följande steg för att aktivera en slutpunkt för loggströmning i det offentliga nätverket:

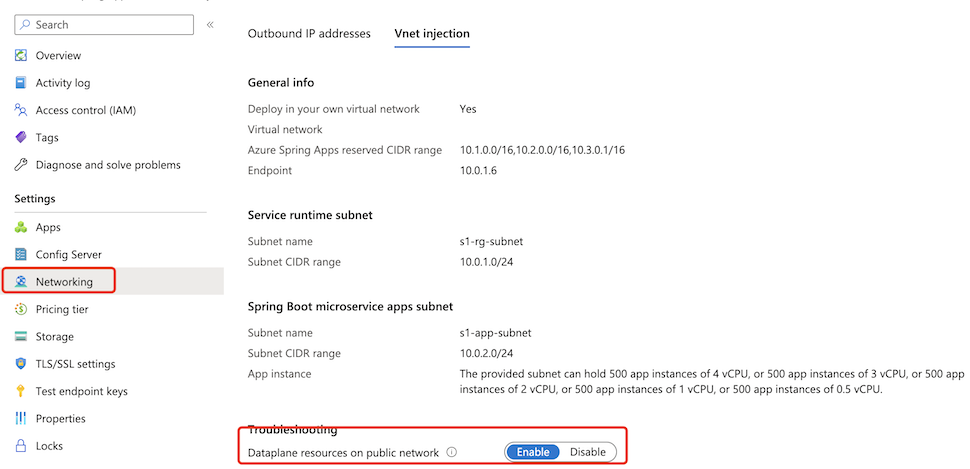

Välj den Azure Spring Apps-tjänstinstans som distribuerats i ditt virtuella nätverk och välj sedan Nätverk på navigeringsmenyn.

Välj fliken Vnet-inmatning .

Växla status för Dataplane-resurser i det offentliga nätverket för att aktivera en logguppspelningsslutpunkt i det offentliga nätverket. Den här processen tar några minuter.

När du har aktiverat loggströmmens offentliga slutpunkt kan du komma åt apploggen från ett offentligt nätverk precis som du skulle ha åtkomst till en normal instans.

Skydda trafik till den offentliga slutpunkten för loggströmning

Loggströmning använder samma nyckel som testslutpunkten som beskrivs i Konfigurera en mellanlagringsmiljö i Azure Spring Apps för att autentisera anslutningarna till dina distributioner. Därför kan endast användare som har läsåtkomst till testnycklarna komma åt loggströmning.

Skydda slutpunkten genom att filtrera nätverkstrafik till din tjänst med en nätverkssäkerhetsgrupp för att säkerställa säkerheten för dina program när du exponerar en offentlig slutpunkt för dem. Mer information finns i Självstudie: Filtrera nätverkstrafik med en nätverkssäkerhetsgrupp med hjälp av Azure Portal. En nätverkssäkerhetsgrupp innehåller säkerhetsregler som tillåter eller nekar inkommande nätverkstrafik till, eller utgående nätverkstrafik från, flera typer av Azure-resurser. För varje regel kan du ange källa och mål, port och protokoll.

Kommentar

Om du inte kan komma åt apploggar i den virtuella nätverksinmatningsinstansen från Internet när du har aktiverat en offentlig loggströmslutpunkt kontrollerar du nätverkssäkerhetsgruppen för att se om du tillät sådan inkommande trafik.

I följande tabell visas ett exempel på en grundläggande regel som vi rekommenderar. Du kan använda kommandon som nslookup med slutpunkten <service-name>.private.azuremicroservices.io för att hämta mål-IP-adressen för en tjänst.

| Prioritet | Namn | Port | Protokoll | Källa | Mål | Action |

|---|---|---|---|---|---|---|

| 100 | Regelnamn | 80 | TCP | Internet | Tjänstens IP-adress | Tillåt |

| 110 | Regelnamn | 443 | TCP | Internet | Tjänstens IP-adress | Tillåt |