Snabbstart: Skapa en nätverkssäkerhetsperimeter – Azure PowerShell

Kom igång med nätverkssäkerhetsperimeter genom att skapa en nätverkssäkerhetsperimeter för ett Azure-nyckelvalv med Hjälp av Azure PowerShell. Med en nätverkssäkerhetsperimeter kan Azure Platform as a Service-resurser (PaaS) kommunicera inom en explicit betrodd gräns. Du skapar och uppdaterar en PaaS-resursassociation i en nätverkssäkerhetsprofil. Sedan skapar och uppdaterar du åtkomstregler för nätverkssäkerhet. När du är klar tar du bort alla resurser som skapats i den här snabbstarten.

Viktigt!

Nätverkssäkerhetsperimetern är i offentlig förhandsversion och tillgänglig i alla offentliga Azure-molnregioner. Den här förhandsversionen tillhandahålls utan serviceavtal och rekommenderas inte för produktionsarbetsbelastningar. Vissa funktioner kanske inte stöds eller kan vara begränsade. Mer information finns i Kompletterande villkor för användning av Microsoft Azure-förhandsversioner.

Förutsättningar

- Ett Azure-konto med en aktiv prenumeration. Skapa ett konto utan kostnad.

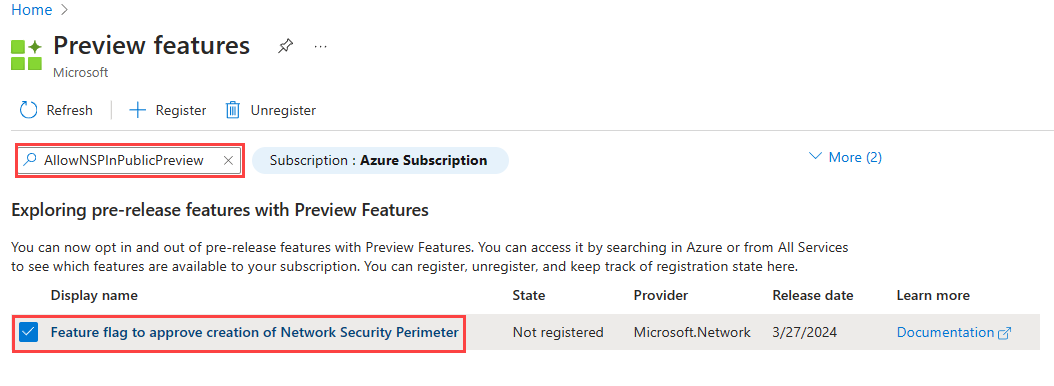

Registrering för den offentliga förhandsversionen av Azure Network Security Perimeter krävs. Om du vill registrera dig lägger du till funktionsflaggan

AllowNSPInPublicPreviewi din prenumeration.

Mer information om hur du lägger till funktionsflaggor finns i Konfigurera förhandsversionsfunktioner i Azure-prenumeration.

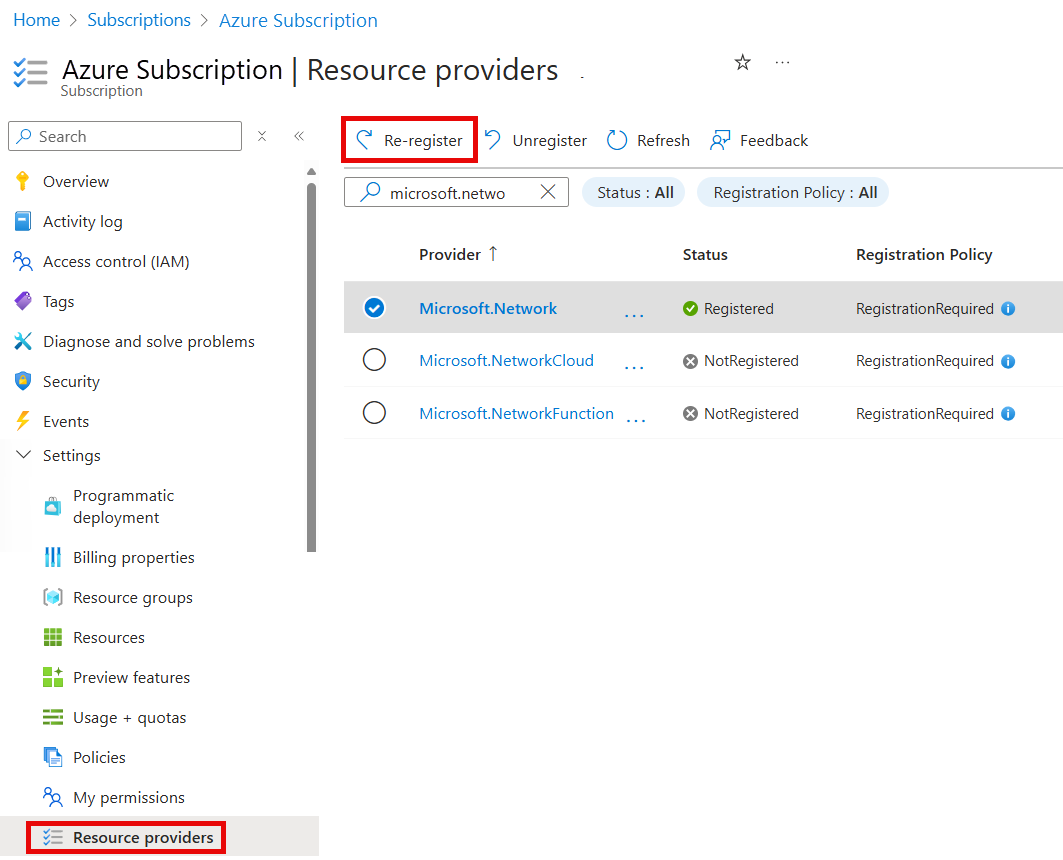

När funktionsflaggan har lagts till måste du registrera resursprovidern

Microsoft.Networkigen i din prenumeration.Om du vill registrera resursprovidern

Microsoft.Networkpå nytt i Azure Portal väljer du din prenumeration och väljer sedan Resursprovidrar. SökMicrosoft.Networkefter och välj Registrera om.

Om du vill registrera resursprovidern

Microsoft.Networkigen använder du följande Azure PowerShell-kommando:

# Register the Microsoft.Network resource provider Register-AzResourceProvider -ProviderNamespace Microsoft.NetworkOm du vill registrera resursprovidern igen

Microsoft.Networkanvänder du följande Azure CLI-kommando:# Register the Microsoft.Network resource provider az provider register --namespace Microsoft.Network

Mer information om omregistrering av resursprovidrar finns i Azure-resursprovidrar och -typer.

Den senaste versionen av Azure PowerShell-modulen med verktyg för nätverkssäkerhetsperimeter.

# Install the Az.Tools.Installer module Install-Module -Name Az.Tools.Installer -Repository PSGalleryAnvänd

Az.Tools.Installerför att installera förhandsversionen avAz.Network:# Install the preview build of the Az.Network module Install-Module -Name Az.Tools.Installer -Repository PSGallery -allowprerelease -force # List the current versions of the Az.Network module available in the PowerShell Gallery Find-Module -Name Az.Network -Allversions -AllowPrerelease # Install the preview build of the Az.Network module using the Install-AzModule -Name Az.Network -AllowPrerelease -Force Install-AzModule -Path <previewVersionNumber>Kommentar

Förhandsversionen av Az.Network-modulen krävs för att använda nätverkssäkerhetsperimeterfunktioner. Den senaste versionen av Az.Network-modulen finns i PowerShell-galleriet. Leta efter den senaste versionen som slutar i

-preview.Om du väljer att använda Azure PowerShell lokalt:

- Installera den senaste versionen av Az PowerShell-modulen.

- Anslut till ditt Azure-konto med hjälp av cmdleten Connect-AzAccount .

Om du väljer att använda Azure Cloud Shell:

- Mer information om Azure Cloud Shell finns i Översikt över Azure Cloud Shell.

Använd kommandot för att få hjälp med PowerShell-cmdletarna

Get-Help:# Get help for a specific command get-help -Name <powershell-command> - full # Example get-help -Name New-AzNetworkSecurityPerimeter - full

Logga in på ditt Azure-konto och välj din prenumeration

Börja konfigurationen genom att logga in på ditt Azure-konto:

# Sign in to your Azure account

Connect-AzAccount

Anslut sedan till din prenumeration:

# List all subscriptions

Set-AzContext -Subscription <subscriptionId>

# Register the Microsoft.Network resource provider

Register-AzResourceProvider -ProviderNamespace Microsoft.Network

Skapa en resursgrupp och ett nyckelvalv

Innan du kan skapa en nätverkssäkerhetsperimeter måste du skapa en resursgrupp och en nyckelvalvsresurs.

I det här exemplet skapas en resursgrupp med namnet test-rg på platsen WestCentralUS och ett nyckelvalv med namnet demo-keyvault-<RandomValue> i resursgruppen med följande kommandon:

# Create a resource group

$rgParams = @{

Name = "test-rg"

Location = "westcentralus"

}

New-AzResourceGroup @rgParams

# Create a key vault

$keyVaultName = "demo-keyvault-$(Get-Random)"

$keyVaultParams = @{

Name = $keyVaultName

ResourceGroupName = $rgParams.Name

Location = $rgParams.Location

}

$keyVault = New-AzKeyVault @keyVaultParams

Skapa en nätverkssäkerhetsperimeter

I det här steget skapar du en nätverkssäkerhetsperimeter med följande New-AzNetworkSecurityPerimeter kommando:

Kommentar

Placera inga personliga identifierbara eller känsliga data i reglerna för nätverkssäkerhetsperimeter eller annan nätverkssäkerhetsperimeterkonfiguration.

# Create a network security perimeter

$nsp = @{

Name = 'demo-nsp'

location = 'westcentralus'

ResourceGroupName = $rgParams.name

}

$demoNSP=New-AzNetworkSecurityPerimeter @nsp

$nspId = $demoNSP.Id

Skapa och uppdatera PaaS-resursers association med en ny profil

I det här steget skapar du en ny profil och associerar PaaS-resursen, Azure Key Vault med profilen New-AzNetworkSecurityPerimeterProfile med hjälp av kommandona och New-AzNetworkSecurityPerimeterAssociation .

Skapa en ny profil för nätverkssäkerhetsperimetern med följande kommando:

# Create a new profile $nspProfile = @{ Name = 'nsp-profile' ResourceGroupName = $rgParams.name SecurityPerimeterName = $nsp.name } $demoProfileNSP=New-AzNetworkSecurityPerimeterProfile @nspprofileAssociera Azure Key Vault (PaaS-resursen) med nätverkssäkerhetsprofilen med följande kommando:

# Associate the PaaS resource with the above created profile $nspAssociation = @{ AssociationName = 'nsp-association' ResourceGroupName = $rgParams.name SecurityPerimeterName = $nsp.name AccessMode = 'Learning' ProfileId = $demoProfileNSP.Id PrivateLinkResourceId = $keyVault.ResourceID } New-AzNetworkSecurityPerimeterAssociation @nspassociation | format-listUppdatera associationen genom att ändra åtkomstläget till

enforcedmed kommandot enligtUpdate-AzNetworkSecurityPerimeterAssociationföljande:# Update the association to enforce the access mode $updateAssociation = @{ AssociationName = $nspassociation.AssociationName ResourceGroupName = $rgParams.name SecurityPerimeterName = $nsp.name AccessMode = 'Enforced' } Update-AzNetworkSecurityPerimeterAssociation @updateAssociation | format-list

Hantera åtkomstregler för nätverkssäkerhet

I det här steget skapar, uppdaterar och tar du bort åtkomstregler för nätverkssäkerhet med offentliga IP-adressprefix.

# Create an inbound access rule for a public IP address prefix

$inboundRule = @{

Name = 'nsp-inboundRule'

ProfileName = $nspprofile.Name

ResourceGroupName = $rgParams.Name

SecurityPerimeterName = $nsp.Name

Direction = 'Inbound'

AddressPrefix = '192.0.2.0/24'

}

New-AzNetworkSecurityPerimeterAccessRule @inboundrule | format-list

# Update the inbound access rule to add more public IP address prefixes

$updateInboundRule = @{

Name = $inboundrule.Name

ProfileName = $nspprofile.Name

ResourceGroupName = $rgParams.Name

SecurityPerimeterName = $nsp.Name

AddressPrefix = @('192.0.2.0/24','198.51.100.0/24')

}

Update-AzNetworkSecurityPerimeterAccessRule @updateInboundRule | format-list

Kommentar

Om den hanterade identiteten inte har tilldelats den resurs som stöder den nekas utgående åtkomst till andra resurser inom samma perimeter. Prenumerationsbaserade regler för inkommande trafik som är avsedda att tillåta åtkomst från den här resursen börjar inte gälla.

Ta bort alla resurser

När du inte längre behöver nätverkssäkerhetsperimetern tar du bort alla resurser som är associerade med nätverkssäkerhetsperimetern, tar bort perimetern och tar sedan bort resursgruppen.

# Retrieve the network security perimeter and place it in a variable

$nsp= Get-AzNetworkSecurityPerimeter -Name demo-nsp -ResourceGroupName $rg.Params.Name

# Delete the network security perimeter and all associated resources

$removeNsp = @{

Name = 'nsp-association'

ResourceGroupName = $rgParams.Name

SecurityPerimeterName = $nsp.Name

}

Remove-AzNetworkSecurityPerimeterAssociation @removeNsp

Remove-AzNetworkSecurityPerimeter -Name $nsp.Name -ResourceGroupName $rgParams.Name

# Remove the resource group

Remove-AzResourceGroup -Name $rgParams.Name -Force

Kommentar

Om du tar bort resursassociationen från nätverkssäkerhetsperimetern återgår åtkomstkontrollen till den befintliga resursbrandväggskonfigurationen. Detta kan leda till att åtkomst tillåts/nekas enligt resursbrandväggskonfigurationen. Om PublicNetworkAccess är inställt på SecuredByPerimeter och associationen har tagits bort, kommer resursen att ange ett låst tillstånd. Mer information finns i Övergång till en nätverkssäkerhetsperimeter i Azure.