Visualisera flödesloggar för nätverkssäkerhetsgrupper med Power BI

Viktigt!

Den 30 september 2027 dras nätverkssäkerhetsgruppens flödesloggar tillbaka. Som en del av den här tillbakadragningen kommer du inte längre att kunna skapa nya NSG-flödesloggar från och med den 30 juni 2025. Vi rekommenderar att du migrerar till flödesloggar för virtuella nätverk, vilket övervinner begränsningarna i NSG-flödesloggar. Efter slutdatumet stöds inte längre trafikanalys som är aktiverad med NSG-flödesloggar, och befintliga NSG-flödesloggresurser i dina prenumerationer tas bort. NSG-flödesloggposter tas dock inte bort och fortsätter att följa deras respektive kvarhållningsprinciper. Mer information finns i det officiella meddelandet.

Med flödesloggar för nätverkssäkerhetsgrupper kan du visa information om inkommande och utgående IP-trafik i nätverkssäkerhetsgrupper. Dessa flödesloggar visar utgående och inkommande flöden per regel, det nätverkskort som flödet gäller för, 5-tuppelns information om flödet (käll-/mål-IP, käll-/målport, protokoll) och om trafiken tilläts eller nekades.

Det kan vara svårt att få insikter om flödesloggningsdata genom att söka i loggfilerna manuellt. I den här artikeln tillhandahåller vi en lösning för att visualisera dina senaste flödesloggar och lära oss mer om trafik i nätverket.

Varning

Följande steg fungerar med flödesloggar version 1. Mer information finns i Introduktion till flödesloggning för nätverkssäkerhetsgrupper. Följande instruktioner fungerar inte med version 2 av loggfilerna, utan ändringar.

Scenario

I följande scenario ansluter vi Power BI Desktop till det lagringskonto som vi har konfigurerat som mottagare för våra NSG-flödesloggningsdata. När vi har anslutit till vårt lagringskonto laddar Power BI ned och parsar loggarna för att tillhandahålla en visuell representation av trafiken som loggas av nätverkssäkerhetsgrupper.

Med hjälp av de visuella objekt som anges i mallen kan du undersöka:

- De bästa talarna

- Tidsserieflödesdata efter riktning och regelbeslut

- Flöden efter MAC-adress för nätverksgränssnitt

- Flöden efter NSG och regel

- Flöden efter målport

Mallen som tillhandahålls kan redigeras så att du kan ändra den för att lägga till nya data, visuella objekt eller redigera frågor som passar dina behov.

Ställ in

Innan du börjar måste du ha nätverkssäkerhetsgruppen Flow Logging aktiverat på en eller flera nätverkssäkerhetsgrupper i ditt konto. Anvisningar om hur du aktiverar nätverkssäkerhetsflödesloggar finns i följande artikel: Introduktion till flödesloggning för nätverkssäkerhetsgrupper.

Du måste också ha Power BI Desktop-klienten installerad på datorn och tillräckligt med ledigt utrymme på datorn för att ladda ned och läsa in loggdata som finns i ditt lagringskonto.

Steg

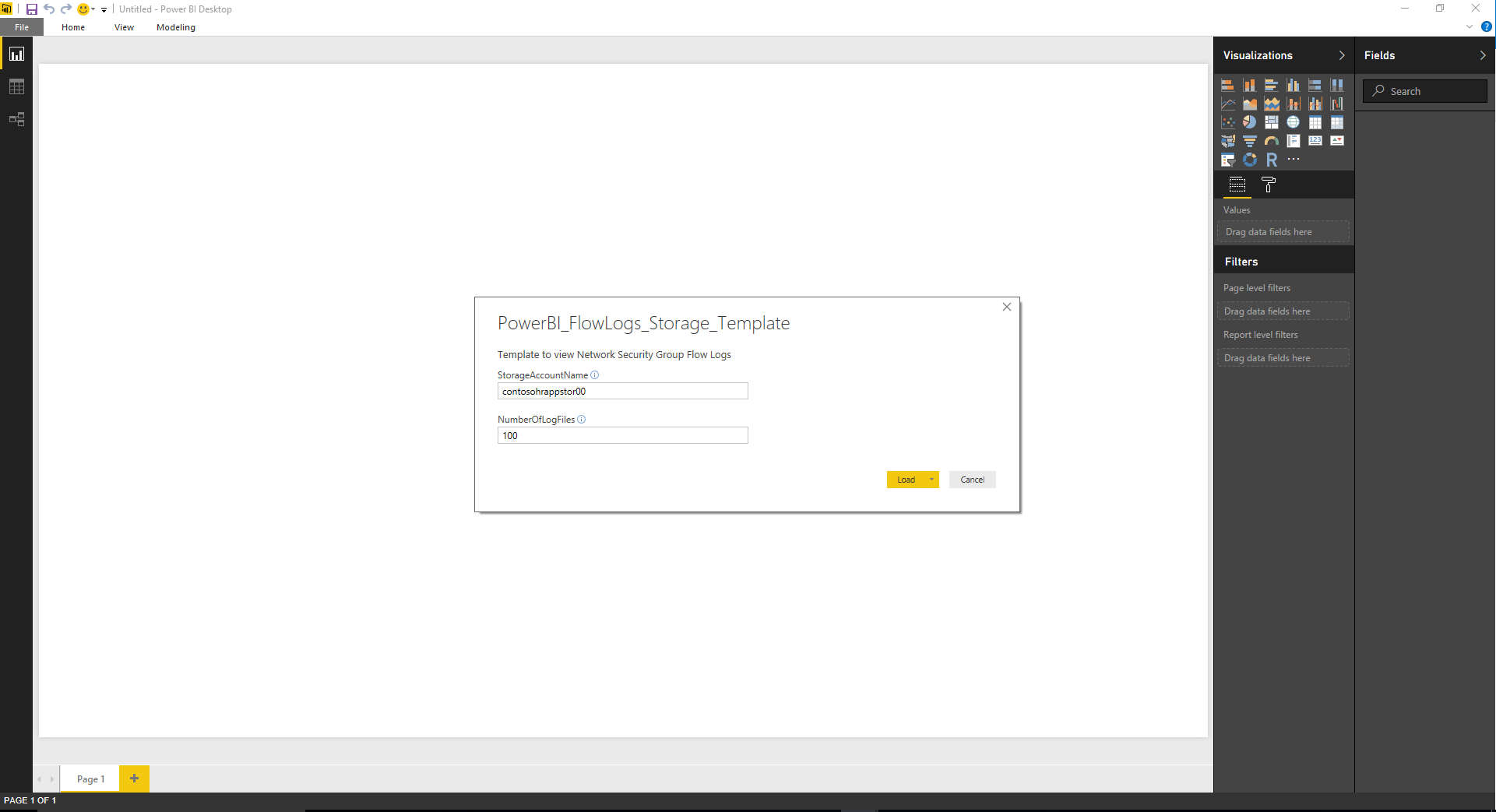

Ladda ned och öppna följande Power BI-mall i Power BI Desktop-programmet Network Watcher Power BI-flödesloggmall

Ange nödvändiga frågeparametrar

StorageAccountName – Anger namnet på lagringskontot som innehåller NSG-flödesloggarna som du vill läsa in och visualisera.

NumberOfLogFiles – Anger antalet loggfiler som du vill ladda ned och visualisera i Power BI. Om till exempel 50 anges, de 50 senaste loggfilerna. Om vi har två NSG:er aktiverade och konfigurerade för att skicka NSG-flödesloggar till det här kontot kan de senaste 25 timmarnas loggar visas.

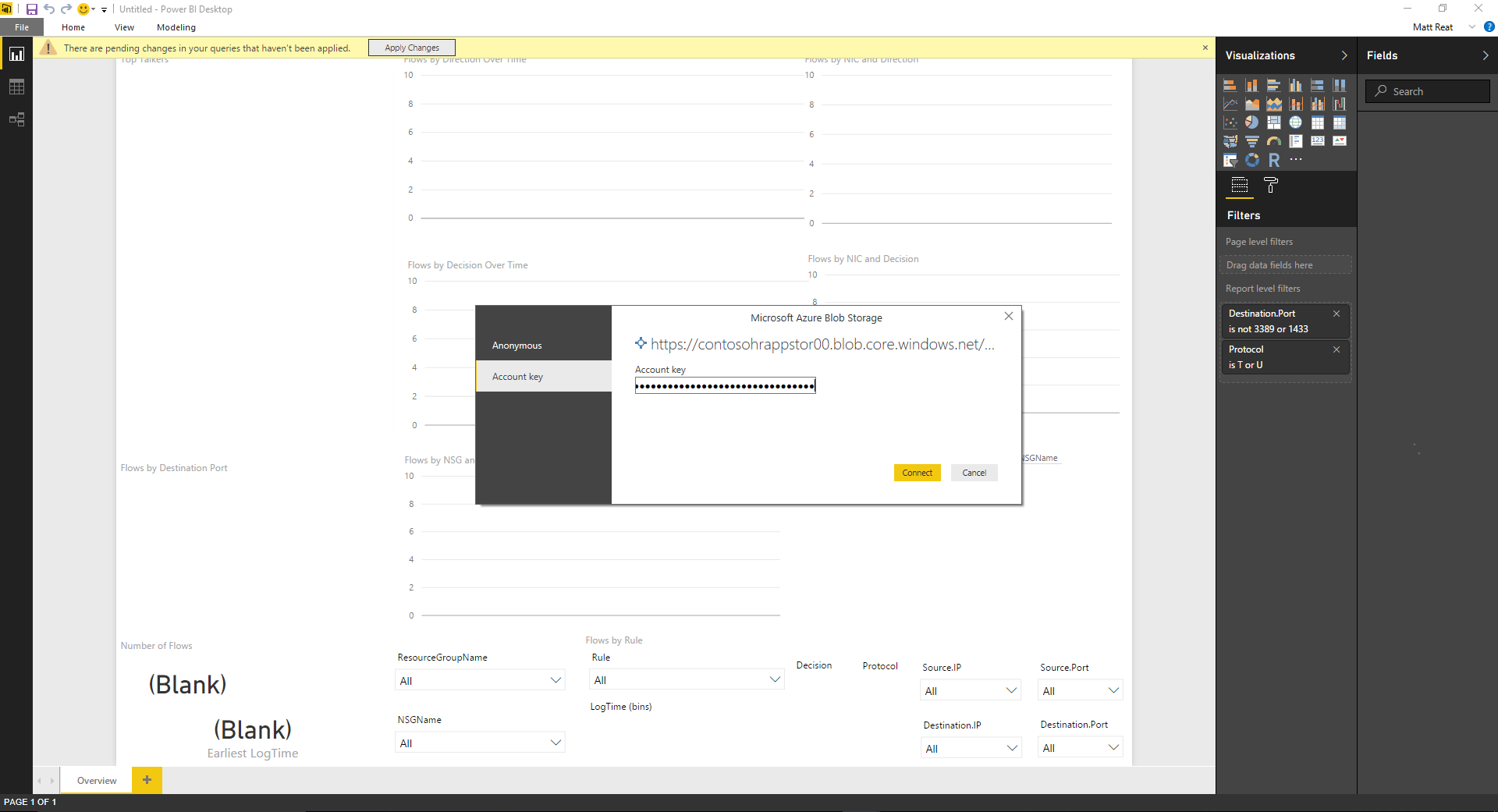

Ange åtkomstnyckeln för ditt lagringskonto. Du hittar giltiga åtkomstnycklar genom att gå till ditt lagringskonto i Azure Portal och välja Åtkomstnycklar under Säkerhet + nätverk. Välj Anslut och tillämpa sedan ändringar.

Loggarna laddas ned och parsas och du kan nu använda de färdiga visuella objekten.

Förstå de visuella objekten

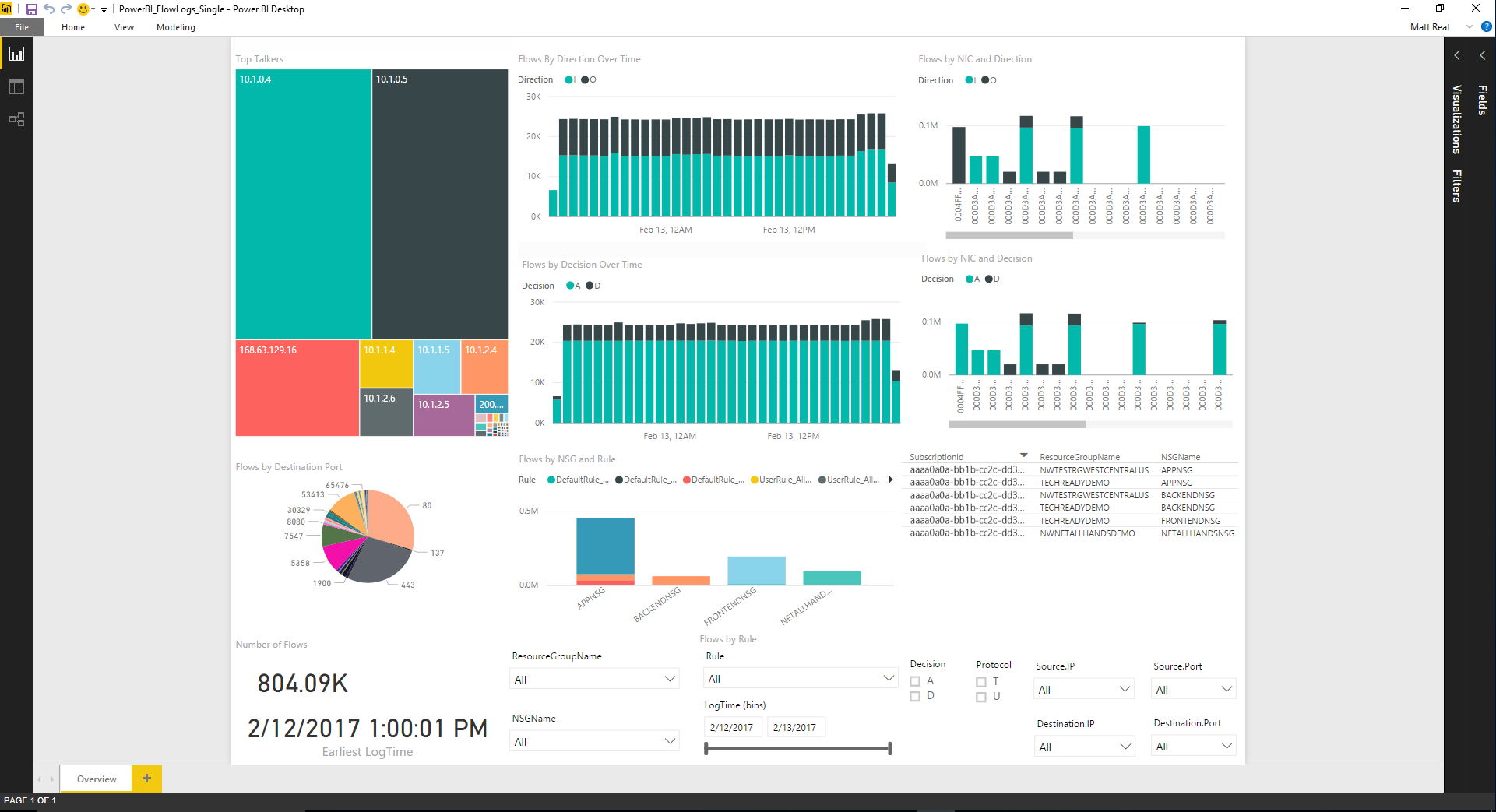

I mallen finns en uppsättning visuella objekt som hjälper dig att förstå NSG-flödesloggdata. Följande bilder visar ett exempel på hur instrumentpanelen ser ut när den fylls med data. Nedan undersöker vi varje visuellt objekt i detalj.

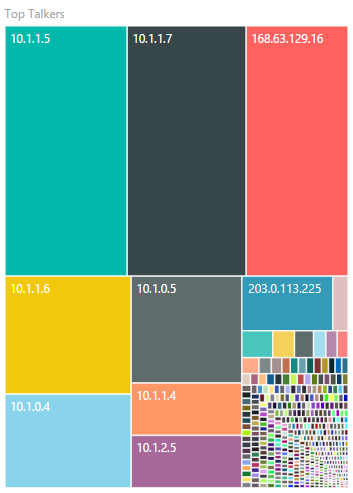

Det visuella objektet Top Talkers visar IP-adresser som har initierat flest anslutningar under den angivna perioden. Storleken på rutorna motsvarar det relativa antalet anslutningar.

Följande tidsseriediagram visar antalet flöden under perioden. Den övre grafen segmenteras efter flödesriktningen och den nedre segmenteras av det beslut som fattats (tillåt eller neka). Med det här visuella objektet kan du undersöka dina trafiktrender över tid och upptäcka eventuella onormala toppar eller minskningar i trafik- eller trafiksegmentering.

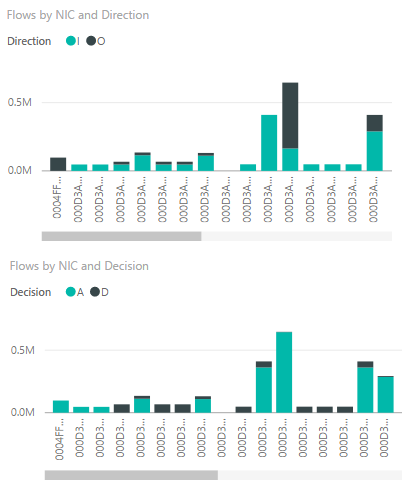

Följande diagram visar flödena per nätverksgränssnitt, med det övre segmenterade efter flödesriktning och det lägre segmenterade efter beslut som fattats. Med den här informationen kan du få insikter om vilka av dina virtuella datorer som kommunicerats mest i förhållande till andra och om trafik till en specifik virtuell dator tillåts eller nekas.

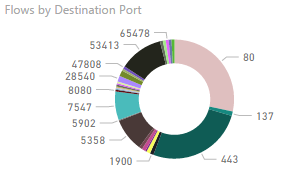

Följande ringhjulsdiagram visar en uppdelning av flöden efter målport. Med den här informationen kan du visa de vanligaste målportarna som används inom den angivna perioden.

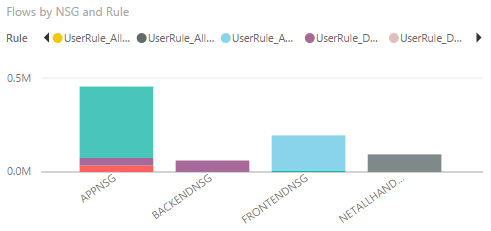

Följande stapeldiagram visar flödet efter NSG och regel. Med den här informationen kan du se de NSG:er som ansvarar för mest trafik och uppdelningen av trafik på en NSG efter regel.

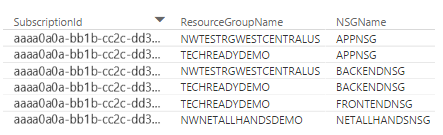

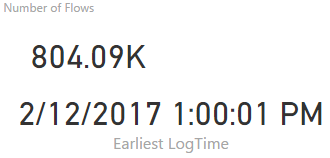

Följande informationsdiagram visar information om de NSG:er som finns i loggarna, antalet flöden som samlats in under perioden och datumet för den tidigaste loggen som registrerats. Den här informationen ger dig en uppfattning om vilka NSG:er som loggas och datumintervallet för flöden.

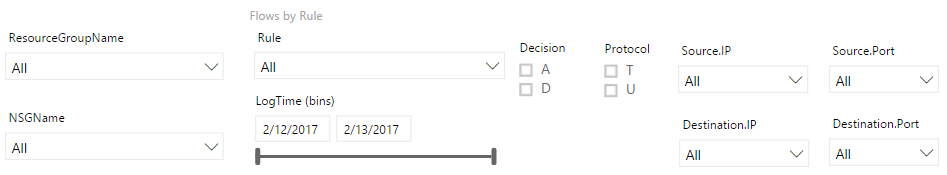

Den här mallen innehåller följande utsnitt så att du bara kan visa de data som du är mest intresserad av. Du kan filtrera efter resursgrupper, NSG:er och regler. Du kan också filtrera efter information om 5 tuppler, beslut och tidpunkten då loggen skrevs.

Slutsats

Vi visade i det här scenariot att vi med hjälp av flödesloggar för nätverkssäkerhetsgruppen som tillhandahålls av Network Watcher och Power BI kan visualisera och förstå trafiken. Med hjälp av den angivna mallen laddar Power BI ned loggarna direkt från lagringen och bearbetar dem lokalt. Tiden det tar att läsa in mallen varierar beroende på antalet begärda filer och den totala storleken på nedladdade filer.

Anpassa den här mallen efter dina behov. Det finns många olika sätt att använda Power BI med flödesloggar för nätverkssäkerhetsgruppen.

Kommentar

Loggar lagras som standard i

https://{storageAccountName}.blob.core.windows.net/insights-logs-networksecuritygroupflowevent/- Om det finns andra data i en annan katalog måste frågorna för att hämta och bearbeta data ändras.

Den angivna mallen rekommenderas inte för användning med mer än 1 GB loggar.

Om du har en stor mängd loggar rekommenderar vi att du undersöker en lösning med hjälp av ett annat datalager som Data Lake eller SQL Server.

Nästa steg

Lär dig hur du visualiserar NSG-flödesloggar med Elastic Stack genom att gå till Visualisera Azure Network Watcher NSG-flödesloggar med hjälp av öppen källkod verktyg