Konfigurera inställningar för massimport

FHIR-tjänsten stöder $import åtgärd som gör att du kan importera data till FHIR-tjänsten från ett lagringskonto. Import delar indatafiler i flera dataströmmar för optimal prestanda och garanterar inte i vilken ordning resurserna bearbetas. Det finns två lägen för $import som stöds idag-

Initialt läge är avsett att läsa in FHIR-resurser till en tom FHIR-server. Inledande läge stöder endast CREATE-åtgärder och blockerar API-skrivningar till FHIR-servern när det är aktiverat.

Inkrementellt läge är optimerat för att läsa in data till FHIR-servern med jämna mellanrum och blockerar inte skrivningar via API. Du kan också läsa in lastUpdated och versionId från resursen Meta (om det finns i resurs-JSON).

I det här dokumentet går vi vidare med de tre stegen som används för att konfigurera importinställningar för FHIR-tjänsten:

- Aktivera hanterad identitet i FHIR-tjänsten.

- Skapa ett Azure Storage-konto eller använd ett befintligt lagringskonto och bevilja sedan behörigheter till FHIR-tjänsten för att komma åt det.

- Ange importkonfigurationen i FHIR-tjänsten.

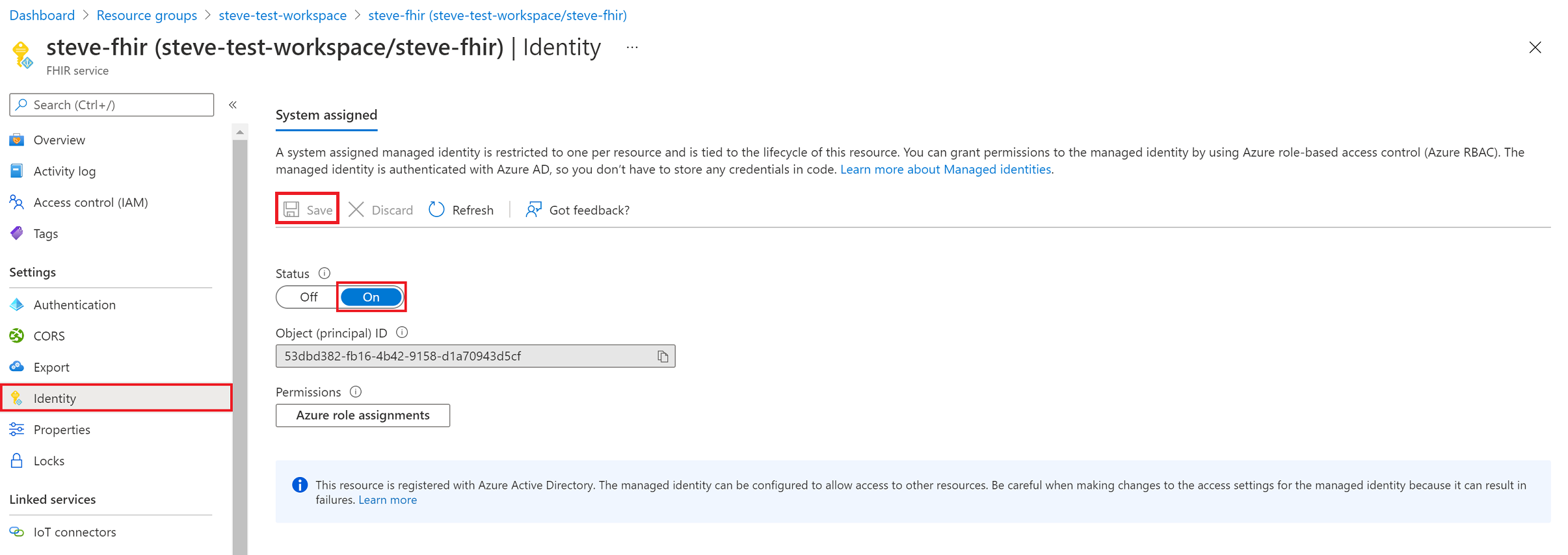

Steg 1: Aktivera hanterad identitet i FHIR-tjänsten

Det första steget är att aktivera systemomfattande hanterad identitet på tjänsten. Detta används för att ge FHIR-tjänsten åtkomst till lagringskontot. Mer information om hanterade identiteter i Azure finns i Om hanterade identiteter för Azure-resurser.

Följ stegen för att aktivera hanterad identitet på FHIR-tjänsten

- Bläddra till din FHIR-tjänst i Azure Portal.

- Välj bladet Identitet .

- Välj alternativet Status till På och välj sedan Spara.

- Välj Ja för att aktivera den hanterade identiteten för FHIR-tjänsten.

När systemidentiteten har aktiverats visas ett systemtilldelat GUID-värde.

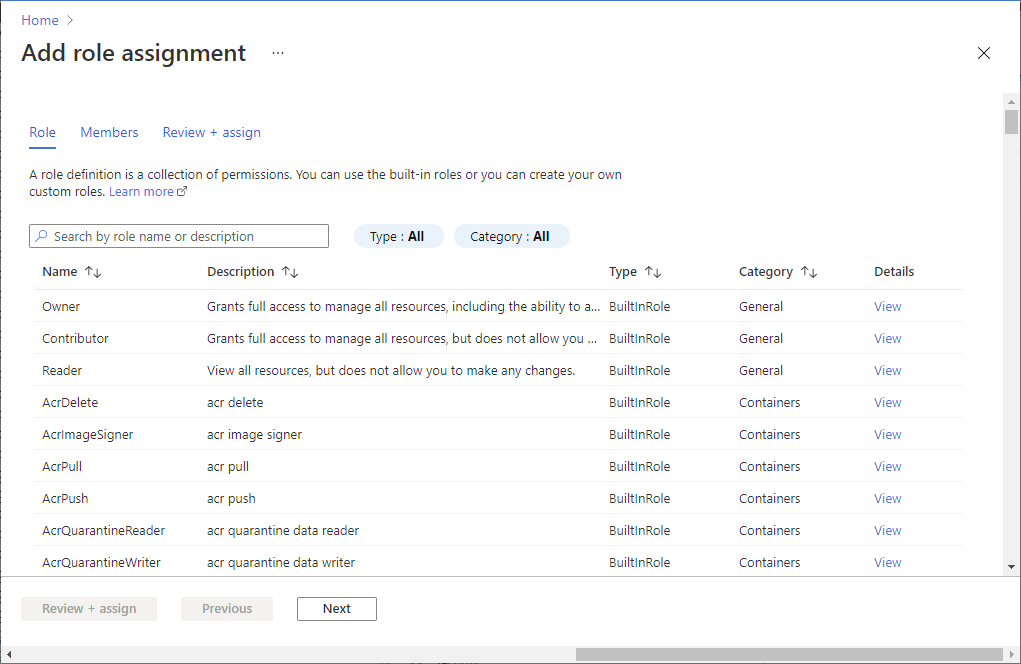

Steg 2: Tilldela behörigheter till FHIR-tjänsten för åtkomst till lagringskontot

Följ stegen nedan för att tilldela behörigheter för åtkomst till lagringskontot

- Bläddra till Access Control (IAM) i lagringskontot.

- Välj Lägg till rolltilldelning. Om alternativet lägg till rolltilldelning är nedtonat under det här steget måste du be Azure-administratören att tilldela dig behörighet att utföra det här steget. Mer information om hur du tilldelar roller i Azure Portal finns i Inbyggda Roller i Azure.

- Lägg till rollen Storage Blob Data-deltagare i FHIR-tjänsten.

- Välj Spara.

Nu är du redo att välja lagringskontot för import.

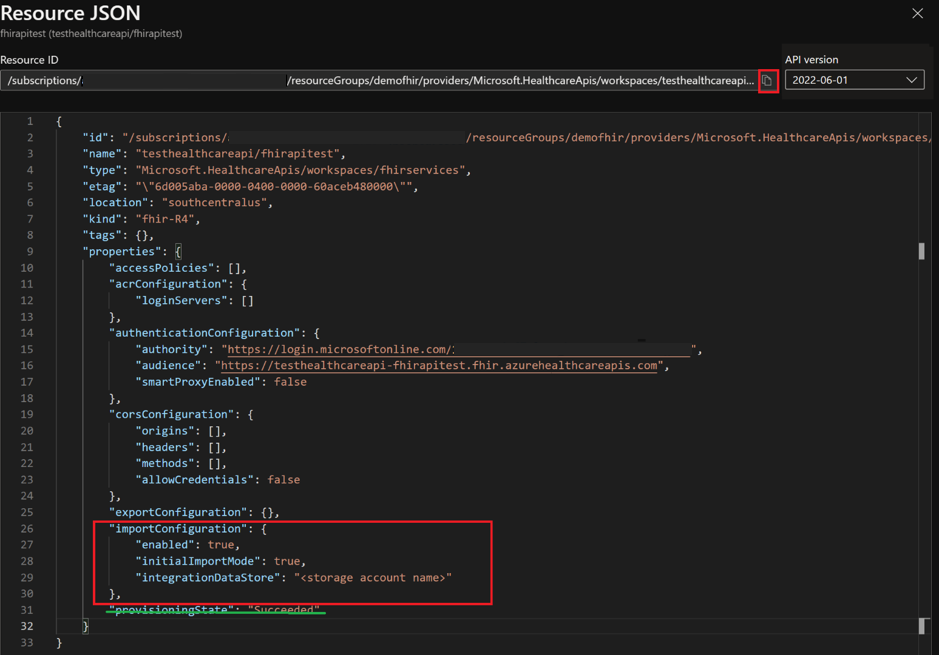

Steg 3: Ange importkonfigurationen för FHIR-tjänsten

Anteckning

Om du inte har tilldelat åtkomstbehörigheter för lagring till FHIR-tjänsten misslyckas importåtgärderna ($import).

För det här steget måste du hämta begärande-URL och JSON-brödtext. Följ anvisningarna nedan

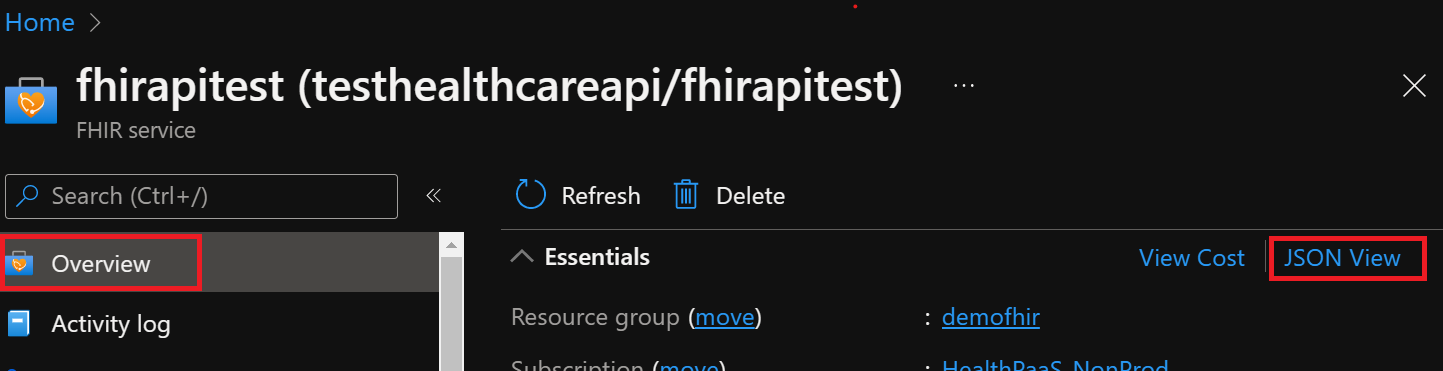

- Bläddra till Azure Portal för din FHIR-tjänst.

- Välj Översikt.

- Välj JSON-vy.

- Välj API-versionen till 2022-06-01 eller senare.

Om du vill ange Azure Storage-kontot i JSON-vyn måste du använda REST API för att uppdatera FHIR-tjänsten.

Nedan beskrivs hur du ställer in konfigurationer för inledande och inkrementellt importläge. Välj rätt importläge för ditt användningsfall.

Steg 3a: Ange importkonfiguration för inledande importläge.

Gör följande ändringar i JSON:

- Ange aktiverad i importConfiguration till true.

- Uppdatera integrationDataStore med namnet på mållagringskontot.

- Ange initialImportMode i importConfiguration till true.

- Avlämning av provisioningState.

När du har slutfört det här sista steget är du redo att utföra import i inledande läge med hjälp av $import.

Steg 3b: Ange importkonfiguration för inkrementellt importläge.

Gör följande ändringar i JSON:

- Ange aktiverad i importConfiguration till true.

- Uppdatera integrationDataStore med namnet på mållagringskontot.

- Ange initialImportMode i importConfiguration till false.

- Avlämning av provisioningState.

När du har slutfört det här sista steget är du redo att importera inkrementellt läge med hjälp av $import.

Observera att du också kan använda knappen Distribuera till Azure för att öppna en anpassad Resource Manager mall som uppdaterar konfigurationen för $import.

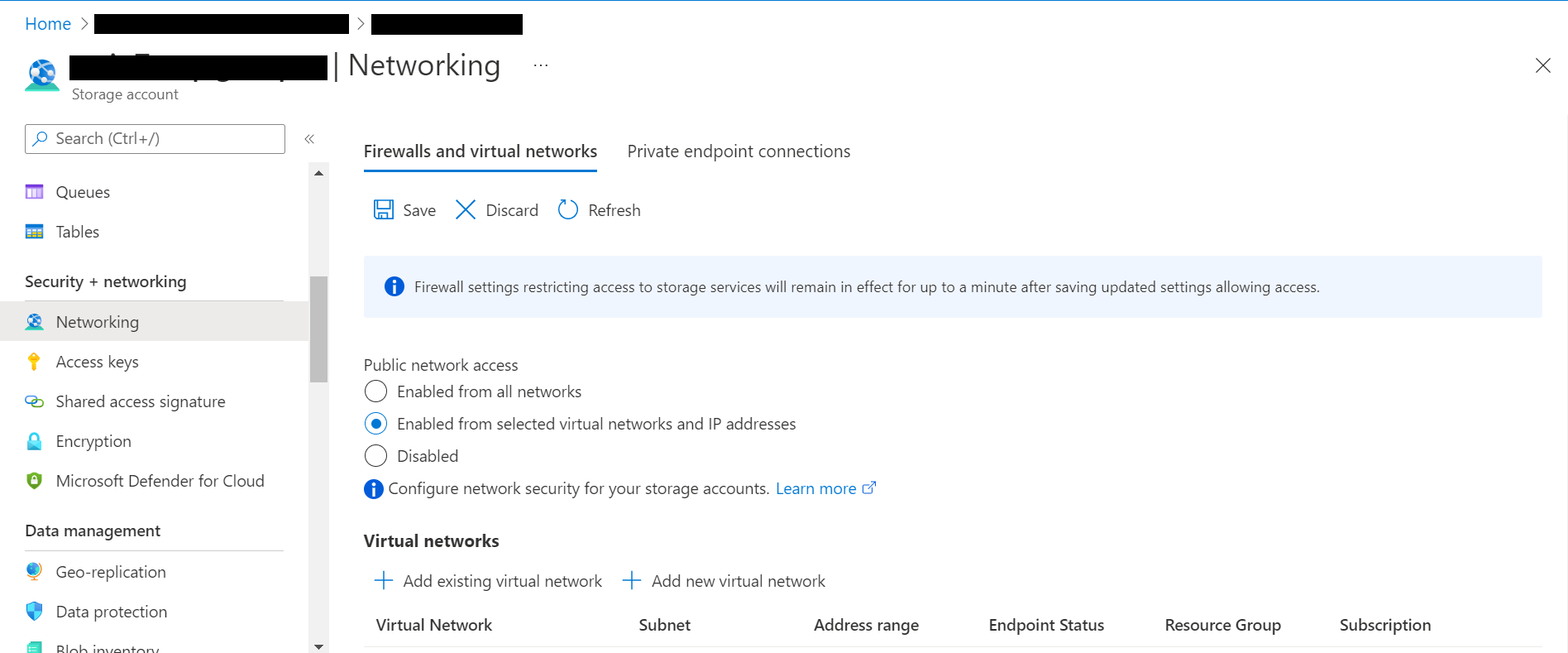

Skydda FHIR-tjänsten $import åtgärd

Det finns två alternativ för att på ett säkert sätt importera FHIR-data till FHIR-tjänsten från ett ADLS Gen2-konto:

Alternativ 1: Aktivera FHIR-tjänsten som en betrodd Microsoft-tjänst.

Alternativ 2: Tillåta att specifika IP-adresser som är associerade med FHIR-tjänsten får åtkomst till lagringskontot. Det här alternativet tillåter två olika konfigurationer beroende på om lagringskontot finns i samma Azure-region som FHIR-tjänsten eller inte.

Alternativ 1: Aktivera FHIR-tjänsten som en betrodd Microsoft-tjänst.

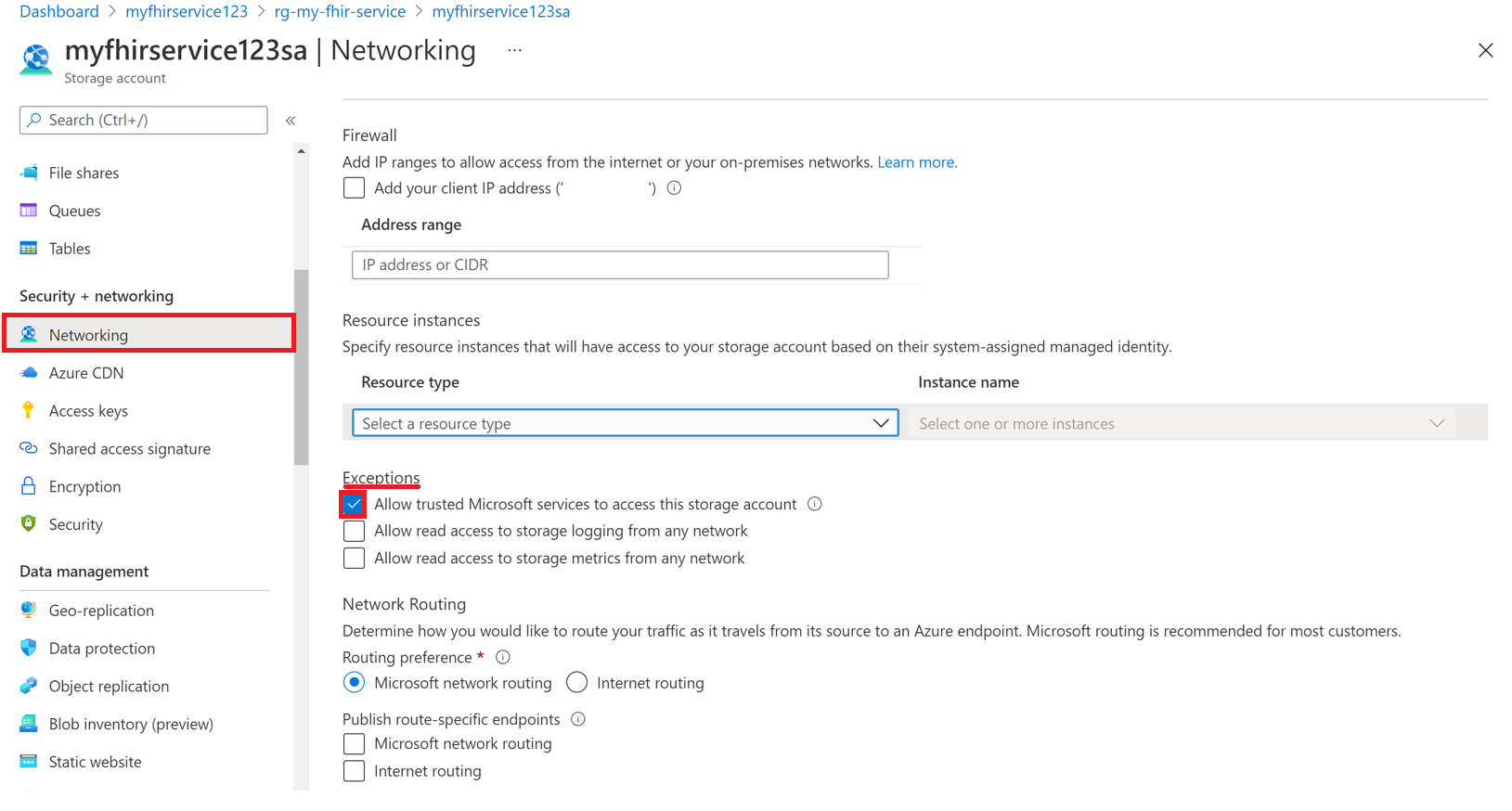

Gå till ditt ADLS Gen2-konto i Azure Portal och välj bladet Nätverk. Välj Aktiverad från valda virtuella nätverk och IP-adresser under fliken Brandväggar och virtuella nätverk .

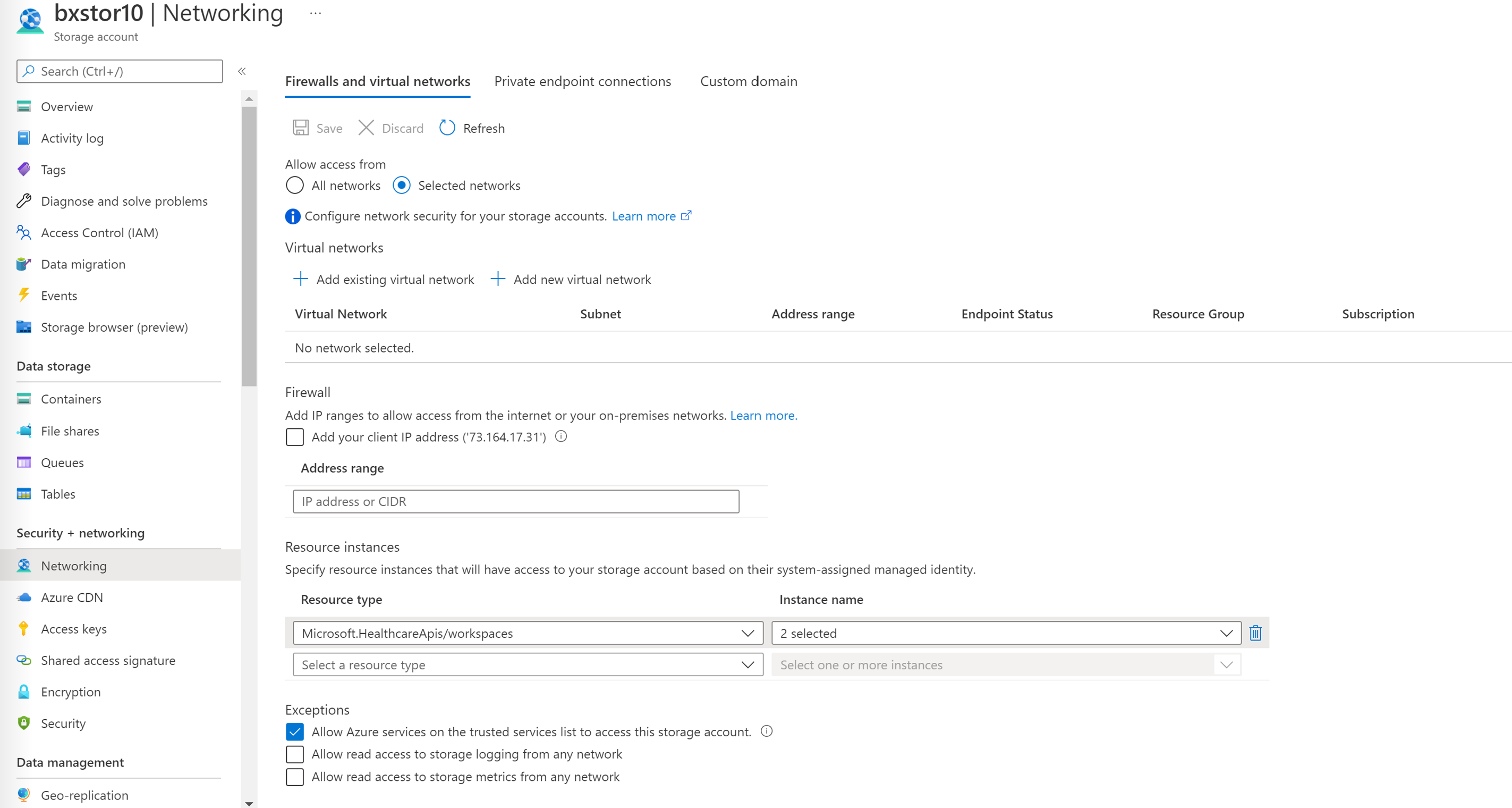

Välj Microsoft.HealthcareApis/workspaces i listrutan Resurstyp och välj sedan din arbetsyta i listrutan Instansnamn .

I avsnittet Undantag väljer du rutan Tillåt att Azure-tjänster i listan över betrodda tjänster får åtkomst till det här lagringskontot. Se till att klicka på Spara för att behålla inställningarna.

Kör sedan följande PowerShell-kommando för att installera Az.Storage PowerShell-modulen i din lokala miljö. På så sätt kan du konfigurera dina Azure-lagringskonton med hjälp av PowerShell.

Install-Module Az.Storage -Repository PsGallery -AllowClobber -Force

Använd nu PowerShell-kommandot nedan för att ange den valda FHIR-tjänstinstansen som en betrodd resurs för lagringskontot. Kontrollera att alla listade parametrar har definierats i PowerShell-miljön.

Observera att du måste köra Add-AzStorageAccountNetworkRule kommandot som administratör i din lokala miljö. Mer information finns i Konfigurera Azure Storage-brandväggar och virtuella nätverk.

$subscription="xxx"

$tenantId = "xxx"

$resourceGroupName = "xxx"

$storageaccountName = "xxx"

$workspacename="xxx"

$fhirname="xxx"

$resourceId = "/subscriptions/$subscription/resourceGroups/$resourceGroupName/providers/Microsoft.HealthcareApis/workspaces/$workspacename/fhirservices/$fhirname"

Add-AzStorageAccountNetworkRule -ResourceGroupName $resourceGroupName -Name $storageaccountName -TenantId $tenantId -ResourceId $resourceId

När du har kört kommandot ovan visas 2 markerade i listrutan Instansnamn i avsnittet Brandvägg under Resursinstanser. Det här är namnen på arbetsyteinstansen och FHIR-tjänstinstansen som du registrerade som Microsoft Trusted Resources.

Nu är du redo att importera FHIR-data på ett säkert sätt från lagringskontot. Lagringskontot finns i valda nätverk och är inte offentligt tillgängligt. Om du vill få säker åtkomst till filerna kan du aktivera privata slutpunkter för lagringskontot .

Alternativ 2:

Tillåta att specifika IP-adresser från andra Azure-regioner får åtkomst till Azure Storage-kontot

I Azure Portal går du till ADLS Gen2-kontot och väljer bladet Nätverk.

Välj Aktiverad från valda virtuella nätverk och IP-adresser. Under avsnittet Brandvägg anger du IP-adressen i rutan Adressintervall . Lägg till IP-intervall för att tillåta åtkomst från Internet eller dina lokala nätverk. Du hittar IP-adressen i tabellen nedan för den Azure-region där FHIR-tjänsten etableras.

| Azure-region | Offentlig IP-adress |

|---|---|

| Australien, östra | 20.53.44.80 |

| Kanada, centrala | 20.48.192.84 |

| Central US | 52.182.208.31 |

| East US | 20.62.128.148 |

| USA, östra 2 | 20.49.102.228 |

| USA, östra 2 (EUAP) | 20.39.26.254 |

| Tyskland, norra | 51.116.51.33 |

| Tyskland, västra centrala | 51.116.146.216 |

| Japan, östra | 20.191.160.26 |

| Sydkorea, centrala | 20.41.69.51 |

| USA, norra centrala | 20.49.114.188 |

| Europa, norra | 52.146.131.52 |

| Sydafrika, norra | 102.133.220.197 |

| USA, södra centrala | 13.73.254.220 |

| Sydostasien | 23.98.108.42 |

| Schweiz, norra | 51.107.60.95 |

| Storbritannien, södra | 51.104.30.170 |

| Storbritannien, västra | 51.137.164.94 |

| USA, västra centrala | 52.150.156.44 |

| Europa, västra | 20.61.98.66 |

| USA, västra 2 | 40.64.135.77 |

Tillåta att specifika IP-adresser får åtkomst till Azure Storage-kontot i samma region

Konfigurationsprocessen för IP-adresser i samma region är precis som ovan förutom att ett specifikt IP-adressintervall i CIDR-format (Classless Inter-Domain Routing) används i stället (dvs. 100.64.0.0/10). Anledningen till att IP-adressintervallet (100.64.0.0– 100.127.255.255) måste anges är att en IP-adress för FHIR-tjänsten allokeras varje gång en åtgärdsbegäran görs.

Anteckning

Det är möjligt att en privat IP-adress inom intervallet 10.0.2.0/24 kan användas, men det finns ingen garanti för att åtgärden lyckas i ett sådant fall. Du kan försöka igen om åtgärdsbegäran misslyckas, men tills en IP-adress inom intervallet 100.64.0.0/10 används kommer begäran inte att lyckas. Det här nätverksbeteendet för IP-adressintervall är avsiktligt. Alternativet är att konfigurera lagringskontot i en annan region.

Nästa steg

I den här artikeln har du lärt dig hur FHIR-tjänsten stöder $import drift och gör att du kan importera data till FHIR-tjänsten från ett lagringskonto. Du har också lärt dig om de tre stegen som används för att konfigurera importinställningar i FHIR-tjänsten. Mer information om hur du konverterar data till FHIR, exporterar inställningar för att konfigurera ett lagringskonto och flyttar data till Azure Synapse finns i

FHIR® är ett registrerat varumärke som tillhör HL7 och används med tillstånd av HL7.