Identifiering av känsligt datahot i Microsoft Defender för lagring

Identifiering av känsligt datahot hjälper dig att prioritera och undersöka säkerhetsaviseringar effektivt. Den tar hänsyn till känsligheten hos de data som är i riskzonen, vilket leder till bättre identifiering och förebyggande av dataintrång. Den här funktionen hjälper säkerhetsteam att minska sannolikheten för dataintrång genom att snabbt identifiera och åtgärda de mest betydande riskerna. Det förbättrar också känsligt dataskydd genom att identifiera exponeringshändelser och misstänkta aktiviteter på resurser som innehåller känsliga data.

Den här funktionen kan konfigureras i den nya Defender for Storage-planen. Du kan välja att aktivera eller inaktivera det utan ytterligare kostnad.

Läs mer om omfång och begränsningar för genomsökning av känsliga data.

Förutsättningar

Hotidentifiering av känsliga data är tillgängligt för Blob Storage-konton, inklusive:

- Standard för generell användning V1

- Standard generell användning V2

- Azure Data Lake Storage Gen2

- Premium-blockblobar

För att aktivera identifiering av känsligt datahot på prenumerations- och lagringskontonivåer måste du ha relevanta datarelaterade behörigheter från rollen Prenumerationsägare eller Lagringskontoägare .

Läs mer om de roller och behörigheter som krävs för identifiering av känsliga datahot.

Hur fungerar identifiering av känsliga data?

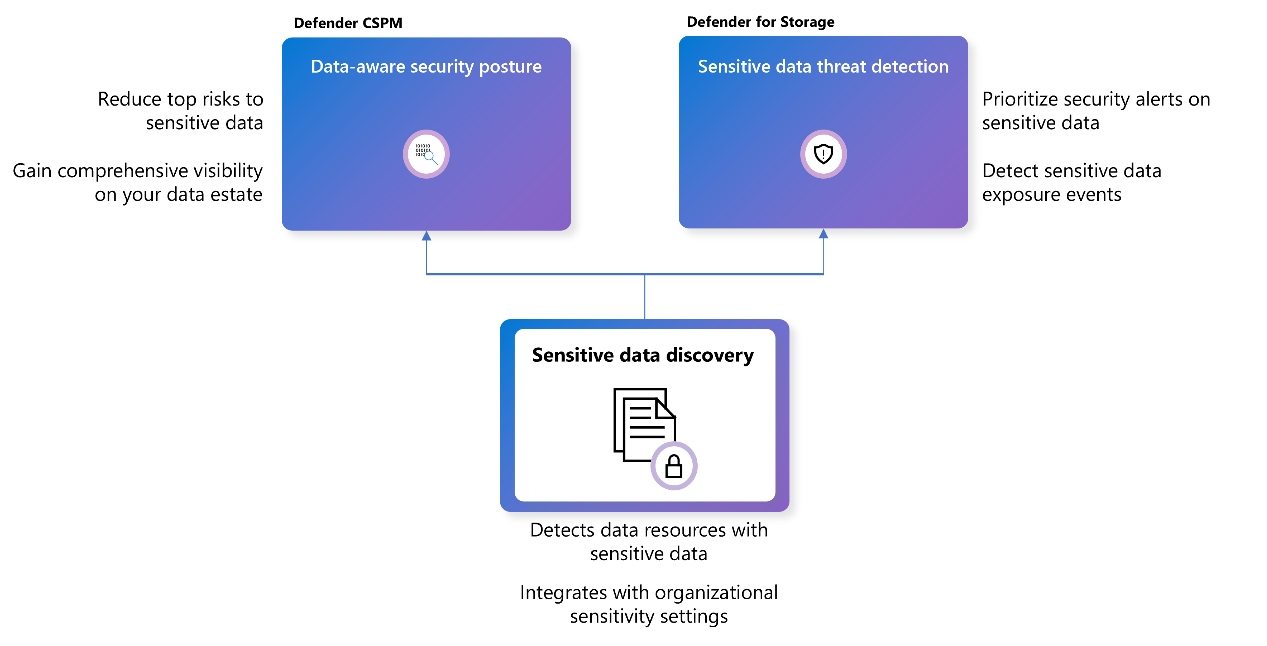

Identifiering av känsligt datahot drivs av den känsliga dataidentifieringsmotorn, en agentlös motor som använder en smart samplingsmetod för att hitta resurser med känsliga data.

Tjänsten är integrerad med Microsoft Purviews typer av känslig information (SIT) och klassificeringsetiketter, vilket möjliggör sömlöst arv av organisationens känslighetsinställningar. Detta säkerställer att identifiering och skydd av känsliga data överensstämmer med dina etablerade principer och procedurer.

Vid aktivering initierar motorn en automatisk genomsökningsprocess för alla lagringskonton som stöds. Resultaten genereras vanligtvis inom 24 timmar. Dessutom genomsöks nyligen skapade lagringskonton under skyddade prenumerationer inom sex timmar efter att de har skapats. Återkommande genomsökningar schemaläggs varje vecka efter aktiveringsdatumet. Det här är samma motor som Defender CSPM använder för att identifiera känsliga data.

Gå vidare

Information om hur du aktiverar identifiering av känsligt datahot finns i Aktivera identifiering av känsligt datahot.