Konfigurera dubbel kryptering för DBFS-rot

Databricks File System (DBFS) är ett distribuerat filsystem som monteras på en Azure Databricks-arbetsyta och är tillgängligt på Azure Databricks-kluster. DBFS implementeras som ett lagringskonto i Azure Databricks-arbetsytans hanterade resursgrupp. Standardplatsen i DBFS kallas DBFS-roten.

Azure Storage krypterar automatiskt alla data i arbetsytans lagringskonto, inklusive DBFS-rotlagring, på tjänstnivå med hjälp av 256-bitars AES-kryptering. Detta är en av de starkaste block chiffer som är tillgängliga och är FIPS 140-2-kompatibel. Om du behöver högre säkerhetsnivåer för att dina data är säkra kan du även aktivera 256-bitars AES-kryptering på Azure Storage-infrastrukturnivå. När infrastrukturkryptering är aktiverat krypteras data i ett lagringskonto två gånger, en gång på tjänstnivå och en gång på infrastrukturnivå med två olika krypteringsalgoritmer och två olika nycklar. Dubbel kryptering av Azure Storage-data skyddar mot ett scenario where en av krypteringsalgoritmerna eller nycklarna komprometteras. I det här scenariot fortsätter det ytterligare krypteringslagret att skydda dina data.

Den här artikeln beskriver hur du skapar en arbetsyta som lägger till infrastrukturkryptering (och därmed dubbel kryptering) för ett lagringskonto för arbetsytor. Du måste aktivera infrastrukturkryptering när arbetsytan skapas. du kan inte lägga till infrastrukturkryptering till en befintlig arbetsyta.

Krav

Skapa en arbetsyta med dubbel kryptering med hjälp av Azure Portal

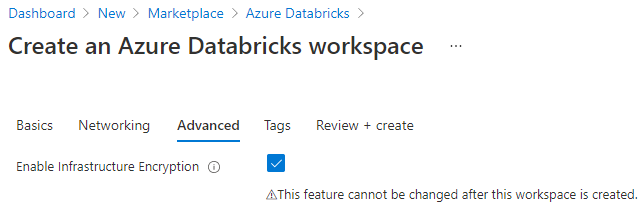

Följ anvisningarna för att skapa en arbetsyta med hjälp av Azure Portal i Snabbstart: Kör ett Spark-jobb på Azure Databricks-arbetsytan med hjälp av Azure Portal och lägg till följande steg:

Kör följande kommandon i PowerShell, så att du kan aktivera infrastrukturkryptering i Azure Portal.

Register-AzProviderFeature -ProviderNamespace Microsoft.Storage -FeatureName AllowRequireInfraStructureEncryption Get-AzProviderFeature -ProviderNamespace Microsoft.Storage -FeatureName AllowRequireInfraStructureEncryptionPå sidan Skapa en Azure Databricks-arbetsyta (Skapa en resursanalys >> för Azure Databricks) klickar du på fliken Avancerat.

Bredvid Aktivera infrastrukturkrypteringselectJa.

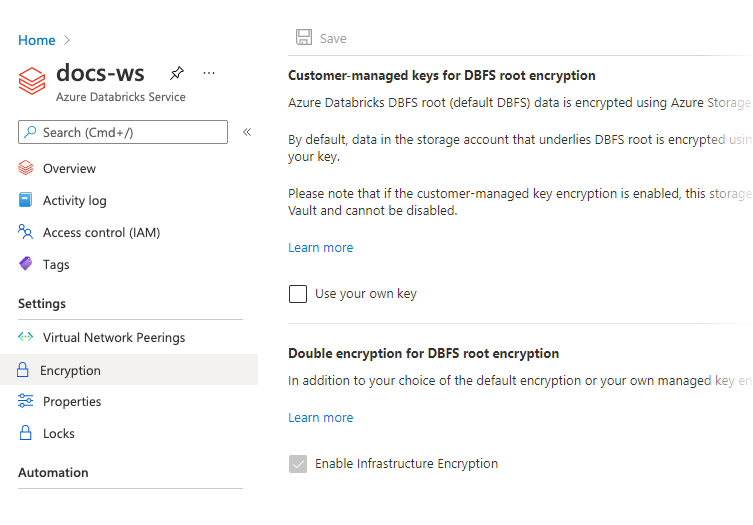

När du har slutfört konfigurationen av arbetsytan och skapat arbetsytan kontrollerar du att infrastrukturkryptering är aktiverat.

På resurssidan för Azure Databricks-arbetsytan går du till sidomenyn och selectInställningar > Kryptering. Bekräfta att Aktivera infrastrukturkryptering har valts.

Skapa en arbetsyta med dubbel kryptering med PowerShell

Följ anvisningarna i Snabbstart: Skapa en Azure Databricks-arbetsyta med Hjälp av PowerShell och lägg till alternativet -RequireInfrastructureEncryption i kommandot som du kör i steget Skapa en Azure Databricks-arbetsyta :

Ett exempel:

New-AzDatabricksWorkspace -Name databricks-test -ResourceGroupName testgroup -Location eastus -ManagedResourceGroupName databricks-group -Sku premium -RequireInfrastructureEncryption

När arbetsytan har skapats kontrollerar du att infrastrukturkryptering är aktiverat genom att köra:

Get-AzDatabricksWorkspace -Name <workspace-name> -ResourceGroupName <resource-group> | fl

RequireInfrastructureEncryption bör vara set till true.

Mer information om PowerShell-cmdletar för Azure Databricks-arbetsytor finns i modulreferensen Az.Databricks.

Skapa en arbetsyta med dubbel kryptering med hjälp av Azure CLI

När du skapar en arbetsyta med hjälp av Azure CLI tar du med alternativet --require-infrastructure-encryption.

Ett exempel:

az databricks workspace create --name <workspace-name> --location <workspace-location> --resource-group <resource-group> --sku premium --require-infrastructure-encryption

När arbetsytan har skapats kontrollerar du att infrastrukturkryptering är aktiverat genom att köra:

az databricks workspace show --name <workspace-name> --resource-group <resource-group>

Fältet requireInfrastructureEncryption ska finnas i krypteringsegenskapen och set till true.

Mer information om Azure CLI-kommandon för Azure Databricks-arbetsytor finns i kommandoreferensen az databricks workspace.