Skapa en server som är konfigurerad med en användartilldelad hanterad identitet och en kundhanterad nyckel (CMK) för flera hyresgäster för TDE

gäller för:Azure SQL Database

I den här guiden går vi igenom stegen för att skapa en Azure SQL logisk server med transparent datakryptering (TDE) och kundhanterade nycklar (CMK), med hjälp av en användartilldelad hanterad identitet för att få åtkomst till en Azure Key Vault- i en annan Microsoft Entra-klientorganisation än den logiska serverns klientorganisation. För mer information, se kundhanterade nycklar som delas mellan klientorganisationer med transparent datakryptering.

Not

Microsoft Entra ID tidigare kallades Azure Active Directory (Azure AD).

Förutsättningar

- Den här guiden förutsätter att du har två Microsoft Entra-klienter.

- Den första innehåller Azure SQL Database-resursen, ett Microsoft Entra-program med flera klientorganisationer och en användartilldelad hanterad identitet.

- Den andra hyresgästen rymmer Azure Key Vault.

- Omfattande anvisningar om hur du konfigurerar CMK för flera klientorganisationer och de RBAC-behörigheter som krävs för att konfigurera Microsoft Entra-program och Azure Key Vault finns i någon av följande guider:

Nödvändiga resurser för den första hyresgästen

I denna handledning förutsätter vi att den första hyresgästen tillhör en oberoende programvaruleverantör (ISV) och att den andra hyresgästen är från deras klient. Mer information om det här scenariot finns i kundhanterade nycklar mellan klientorganisationer med transparent datakryptering.

Innan vi kan konfigurera TDE för Azure SQL Database med en CMK för flera klientorganisationer måste vi ha ett Microsoft Entra-program med flera klienter som har konfigurerats med en användartilldelad hanterad identitet tilldelad som en federerad identitetsautentiseringsuppgift för programmet. Följ en av guiderna i avsnittet Förutsättningar.

I den första klientorganisationen där du vill skapa Azure SQL Database skapa och konfigurera ett Microsoft Entra-program med flera klienter

Konfigurera den användartilldelade hanterade identiteten som en federerad identitetsreferens för flertenantapplikationen

Registrera programnamnet och program-ID:t. Detta finns i Azure-portalen>Microsoft Entra ID>Enterprise-appar och sök efter det skapade programmet

Nödvändiga resurser hos den andra klientorganisationen

Not

Azure AD- och MSOnline PowerShell-moduler är inaktuella från och med den 30 mars 2024. Mer information finns i utfasningsuppdatering. Efter det här datumet är stödet för dessa moduler begränsat till migreringshjälp till Microsoft Graph PowerShell SDK och säkerhetskorrigeringar. De inaktuella modulerna fortsätter att fungera till och med mars 30 2025.

Vi rekommenderar att du migrerar till Microsoft Graph PowerShell- för att interagera med Microsoft Entra-ID (tidigare Azure AD). För vanliga migreringsfrågor, se Migrering FAQ. Obs! version 1.0.x av MSOnline kan uppleva störningar efter den 30 juni 2024.

På den andra klientorganisationen där Azure Key Vault finns skapa ett tjänsthuvudnamn (program) med hjälp av program-ID:t från det registrerade programmet från den första klientorganisationen. Här är några exempel på hur du registrerar programmet för flera klientorganisationer. Ersätt

<TenantID>och<ApplicationID>med klient-ID Tenant ID från Microsoft Entra-ID och med program-ID Application ID från många klienters applikation:PowerShell:

Connect-AzureAD -TenantID <TenantID> New-AzADServicePrincipal -ApplicationId <ApplicationID>Azure CLI-:

az login --tenant <TenantID> az ad sp create --id <ApplicationID>

Gå till Azure-portalen>Microsoft Entra ID>Enterprise-applikationer och sök efter programmet som just skapades.

Skapa en Azure Key Vault- om du inte har en och skapa en nyckel

Skapa eller ange åtkomstprincipen.

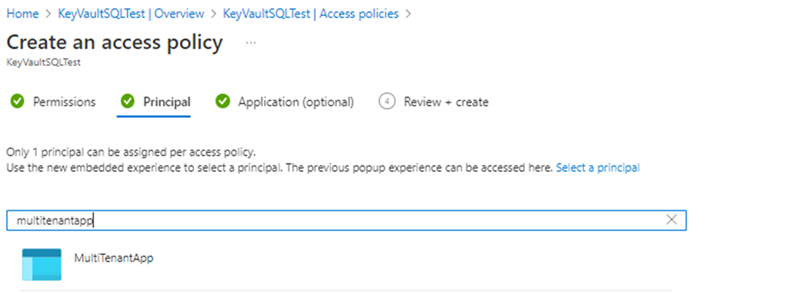

- Välj behörigheterna Get, Wrap Key, Unwrap Key under Key-behörigheter när du skapar åtkomstpolicyn

- Välj multitenant-applikationen som skapades i det första steget under Principal vid skapandet av åtkomstprincipen.

När åtkomstprincipen och nyckeln har skapats Hämta nyckeln från Key Vault och registrera nyckelidentifierare

Skapa en server konfigurerad med TDE och en kundhanterad nyckel som fungerar över flera klientorganisationer (CMK)

Den här guiden beskriver hur du skapar en logisk server och databas i Azure SQL med en användartilldelad hanterad identitet samt hur du anger en kundhanterad nyckel för flera klientorganisationer. Den användartilldelade hanterade identiteten är ett måste för att konfigurera en kundhanterad nyckel för transparent datakryptering under fasen för att skapa servern.

Viktig

Användaren eller programmet som använder API:er för att skapa logiska SQL-servrar behöver SQL Server-bidragsgivare och Hanterad Identitetsoperator RBAC-roller eller högre på prenumerationen.

Bläddra till alternativsidan Välj SQL-distribution i Azure-portalen.

Om du inte redan är inloggad på Azure-portalen loggar du in när du uppmanas att göra det.

Under SQL-databaserlåter du resurstyp vara inställd på Enkel databasoch väljer Skapa.

På fliken Grundläggande i formuläret Skapa SQL Database går du till Projektinformationoch väljer önskad Azure -prenumeration.

För Resursgruppväljer du Skapa ny, anger ett namn för resursgruppen och väljer OK.

För databasnamn anger ett databasnamn. Till exempel

ContosoHR.För Serverväljer du Skapa nyoch fyller i formuläret Ny server med följande värden:

-

Servernamn: Ange ett unikt servernamn. Servernamn måste vara globalt unika för alla servrar i Azure, inte bara unika i en prenumeration. Ange något i stil med

mysqlserver135, så meddelar Azure-portalen dig om det är tillgängligt eller inte. -

Inloggning för serveradministratör: Ange ett inloggningsnamn för administratör, till exempel:

azureuser. - Lösenord: Ange ett lösenord som uppfyller lösenordskraven och ange det igen i fältet Bekräfta lösenord.

- Plats: Välj en plats i listrutan

-

Servernamn: Ange ett unikt servernamn. Servernamn måste vara globalt unika för alla servrar i Azure, inte bara unika i en prenumeration. Ange något i stil med

Välj Nästa: Nätverk längst ned på sidan.

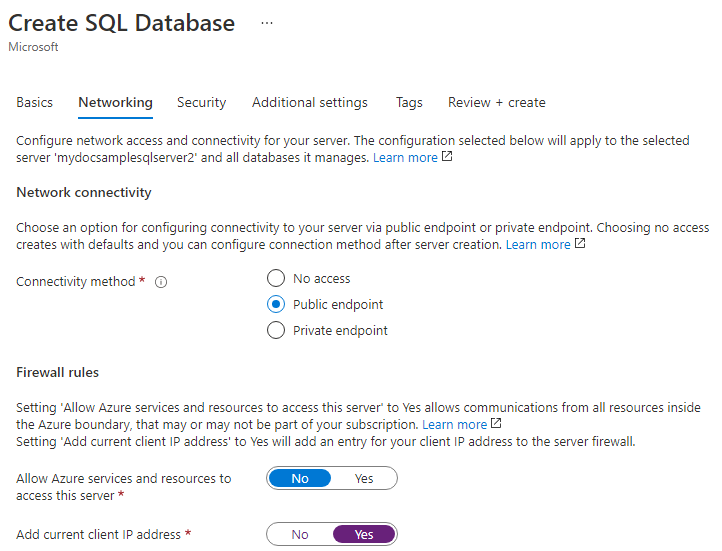

På fliken Nätverk väljer du offentlig slutpunktför Anslutningsmetod.

För brandväggsregleranger du Lägg till aktuell klient-IP-adress till Ja. Låt Tillåt att Azure-tjänster och resurser får åtkomst till den här servern anges till Nej. Resten av valen på den här sidan kan lämnas som standard.

Välj Nästa: Säkerhets längst ned på sidan.

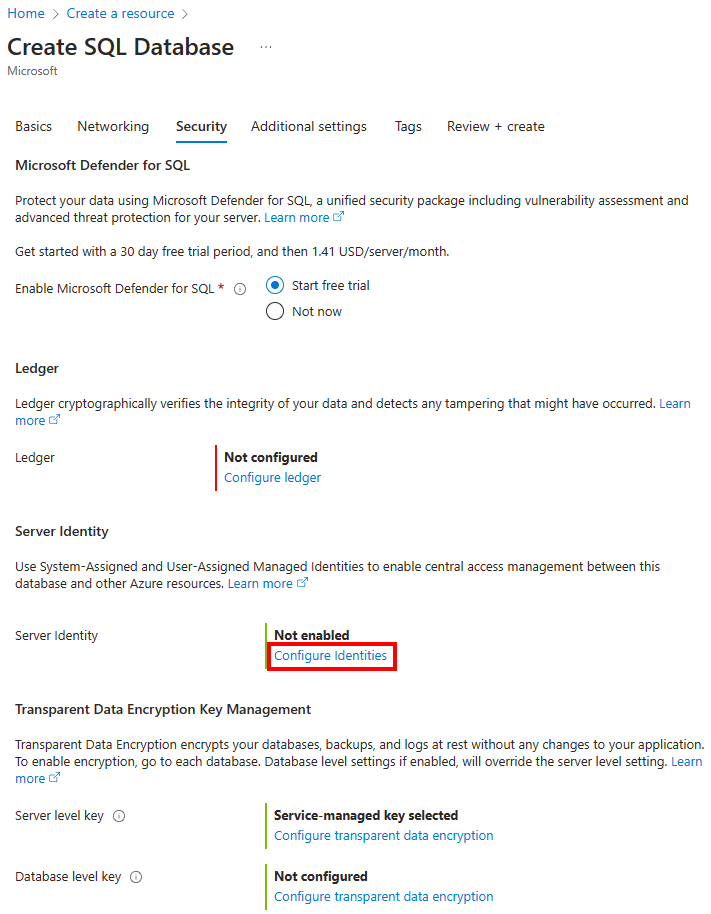

På fliken Säkerhet går du till Identityoch väljer Konfigurera identiteter.

På menyn Identity väljer du Av för Systemtilldelad hanterad identitet och väljer sedan Lägg till under Användartilldelad hanterad identitet. Välj önskad Prenumeration och under Användartilldelade hanterade identiteterväljer du önskad användartilldelad hanterad identitet från den valda prenumerationen. Välj sedan knappen Lägg till.

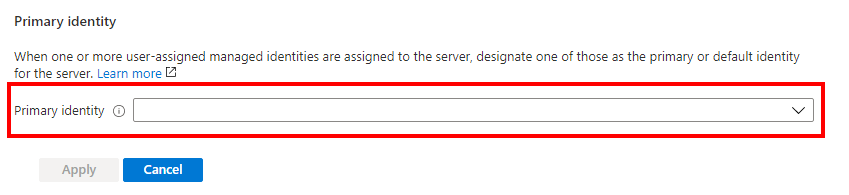

Under Primär identitetväljer du samma användartilldelade hanterade identitet som valdes i föregående steg.

För federerad klientidentitetväljer du alternativet Ändra identitet och söker efter den multitenant applikation du skapade i Förutsättningar.

Not

Om programmet för flera klienter inte har lagts till i åtkomstprincipen för nyckelvalvet med de nödvändiga behörigheterna (Hämta, Omsluta nyckel, Packa upp nyckel), kommer ett felmeddelande att visas när programmet används för identitetsfederation i Azure-portalen. Kontrollera att behörigheterna är korrekt konfigurerade innan du konfigurerar den federerade klientidentiteten.

Välj Tillämpa

På fliken Säkerhet under Transparent datakrypteringväljer du Konfigurera transparent datakryptering. Välj kundhanterad nyckeloch ett alternativ för att Ange en nyckelidentifierare visas. Lägg till nyckelidentifierare hämtad från nyckeln i den andra klientorganisationen.

Välj Tillämpa

Välj Granska + skapa längst ned på sidan

På sidan Granska + skapa, efter granskning, väljer du Skapa.

Nästa steg

- Kom igång med Azure Key Vault-integrering och stöd för Bring Your Own Key för TDE: Aktivera TDE med din egen nyckel från Key Vault

- Kundhanterade nycklar mellan hyresgäster med transparent datakryptering