Hantera standardinställningar för säkerhet för Azure Local

Gäller för: Azure Local 2311.2 och senare

I den här artikeln beskrivs hur du hanterar standardsäkerhetsinställningar för din lokala Azure-instans. Du kan också ändra driftkontroll och skyddade säkerhetsinställningar som definierats under distributionen så att enheten börjar i ett känt bra tillstånd.

Förutsättningar

Innan du börjar kontrollerar du att du har åtkomst till ett lokalt Azure-system som distribueras, registreras och är anslutet till Azure.

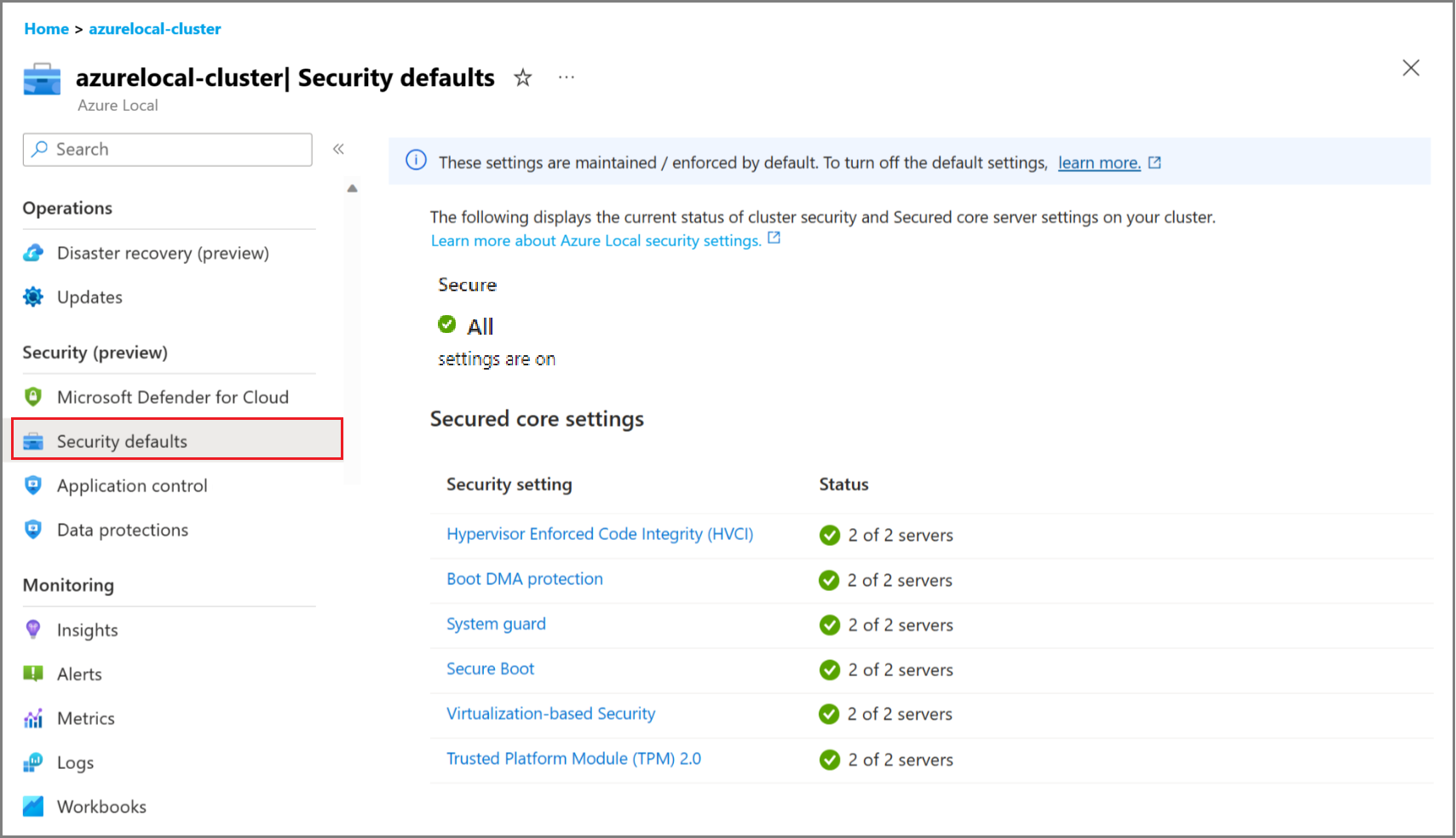

Visa standardinställningar för säkerhet i Azure Portal

Om du vill visa standardinställningarna för säkerhet i Azure Portal kontrollerar du att du har tillämpat MCSB-initiativet. Mer information finns i Tillämpa Microsoft Cloud Security Benchmark-initiativ.

Du kan använda standardinställningarna för säkerhet för att hantera systemsäkerhet, driftkontroll och säkra kärninställningar i systemet.

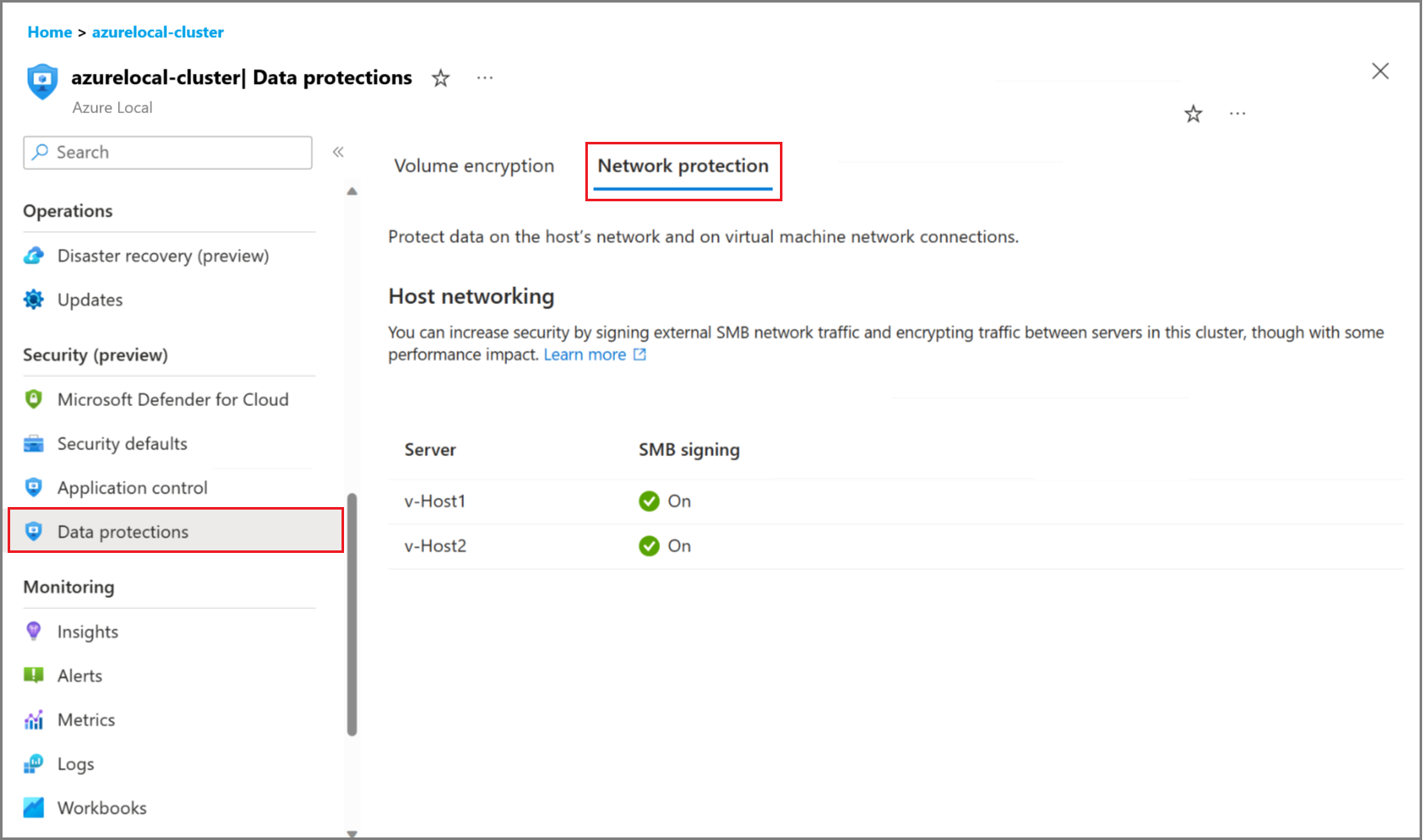

Visa SMB-signeringsstatusen > för dataskydd. Med SMB-signering kan du signera SMB-trafik digitalt mellan en lokal Azure-instans och andra system.

Visa säkerhetsbaslinjeefterlevnad i Azure Portal

När du har registrerat din lokala Azure-instans med Microsoft Defender för molnet eller tilldelat den inbyggda principen att Windows-datorerna ska uppfylla kraven i Azure-beräkningssäkerhetsbaslinjen genereras en efterlevnadsrapport. En fullständig lista över regler som din lokala Azure-instans jämförs med finns i Säkerhetsbaslinje för Windows.

För en lokal Azure-dator, när alla maskinvarukrav för Secured-core uppfylls, är den förväntade standardefterlevnadspoängen 321 av 324 regler , det vill sägs att 99 % av reglerna är kompatibla.

I följande tabell förklaras de regler som inte är kompatibla och orsaken till det aktuella gapet:

| Regelnamn | Kompatibilitetstillstånd | Anledning | Kommentarer |

|---|---|---|---|

| Interaktiv inloggning: Meddelandetext för användare som försöker logga in | Inte kompatibel | Varning – ""är lika med"" | Detta måste definieras av kunden, det har inte driftkontroll aktiverad. |

| Interaktiv inloggning: Meddelanderubrik för användare som försöker logga in | Inte kompatibel | Varning – "" är lika med "" | Detta måste definieras av kunden, det har inte driftkontroll aktiverad. |

| Minsta längd på lösenord | Inte kompatibel | Kritisk – Sju är mindre än minumumvärdet på 14. | Detta måste definieras av kunden, den har inte driftkontroll aktiverad för att den här inställningen ska kunna anpassas till organisationens principer. |

Åtgärda efterlevnaden för reglerna

Om du vill åtgärda efterlevnaden för reglerna kör du följande kommandon eller använder något annat verktyg som du föredrar:

Juridiskt meddelande: Skapa ett anpassat värde för juridiska meddelanden beroende på organisationens behov och principer. Kör följande kommandon:

Set-ItemProperty -Path "HKLM:\Software\Microsoft\Windows\CurrentVersion\Policies\System" -Name "LegalNoticeCaption" -Value "Legal Notice" Set-ItemProperty -Path "HKLM:\Software\Microsoft\Windows\CurrentVersion\Policies\System" -Name "LegalNoticeText" -Value "LegalNoticeText"Minsta längd på lösenord: Ange principen för minsta längd på lösenord till 14 tecken på den lokala Azure-datorn. Standardvärdet är 7 och alla värden under 14 flaggas fortfarande av principen för övervakningsbaslinje. Kör följande kommandon:

net accounts /minpwlen:14

Hantera standardinställningar för säkerhet med PowerShell

Med driftskydd aktiverat kan du bara ändra icke-skyddade säkerhetsinställningar. Om du vill ändra skyddade säkerhetsinställningar som utgör baslinjen måste du först inaktivera driftskydd. Information om hur du visar och laddar ned den fullständiga listan över säkerhetsinställningar finns i Säkerhetsbaslinje.

Ändra standardinställningar för säkerhet

Börja med den inledande säkerhetsbaslinjen och ändra sedan driftkontroll och skyddade säkerhetsinställningar som definierats under distributionen.

Aktivera avdriftskontroll

Använd följande steg för att aktivera driftkontroll:

Anslut till din lokala Azure-dator.

Kör följande cmdlet:

Enable-AzsSecurity -FeatureName DriftControl -Scope <Local | Cluster>- Lokal – Påverkar endast den lokala noden.

- Kluster – Påverkar alla noder i klustret med hjälp av orchestrator.

Inaktivera driftkontroll

Använd följande steg för att inaktivera avdriftskontroll:

Anslut till din lokala Azure-dator.

Kör följande cmdlet:

Disable-AzsSecurity -FeatureName DriftControl -Scope <Local | Cluster>- Lokal – Påverkar endast den lokala noden.

- Kluster – Påverkar alla noder i klustret med hjälp av orchestrator.

Viktigt!

Om du inaktiverar driftkontroll kan de skyddade inställningarna ändras. Om du aktiverar driftkontroll igen skrivs alla ändringar som du har gjort i de skyddade inställningarna över.

Konfigurera säkerhetsinställningar under distributionen

Som en del av distributionen kan du ändra driftkontroll och andra säkerhetsinställningar som utgör säkerhetsbaslinjen i klustret.

I följande tabell beskrivs säkerhetsinställningar som kan konfigureras på din lokala Azure-instans under distributionen.

| Funktionsområde | Egenskap | beskrivning | Har du stöd för driftkontroll? |

|---|---|---|---|

| Kontroll | Säkerhetsbaslinje | Upprätthåller standardinställningarna för säkerhet på varje nod. Hjälper till att skydda mot ändringar. | Ja |

| Skydd av autentiseringsuppgifter | Windows Defender Credential Guard | Använder virtualiseringsbaserad säkerhet för att isolera hemligheter från stöld av autentiseringsuppgifter. | Ja |

| Programkontroll | Windows Defender-programkontroll | Styr vilka drivrutiner och appar som tillåts köras direkt på varje nod. | Nej |

| Vilande datakryptering | BitLocker för OS-startvolym | Krypterar operativsystemets startvolym på varje nod. | Nej |

| Vilande datakryptering | BitLocker för datavolymer | Krypterar klusterdelade volymer (CSV:er) i det här systemet | Nej |

| Skydd mot data under överföring | Signering för extern SMB-trafik | Signerar SMB-trafik mellan det här systemet och andra för att förhindra reläattacker. | Ja |

| Skydd mot data under överföring | SMB-kryptering för klustertrafik | Krypterar trafik mellan noder i systemet (i ditt lagringsnätverk). | Nej |

Ändra säkerhetsinställningar efter distributionen

När distributionen är klar kan du använda PowerShell för att ändra säkerhetsinställningarna samtidigt som du behåller driftkontrollen. Vissa funktioner kräver en omstart för att börja gälla.

Egenskaper för PowerShell-cmdlet

Följande cmdlet-egenskaper gäller för modulen AzureStackOSConfigAgent . Modulen installeras under distributionen.

Get-AzsSecurity-Omfattning: <Lokal | Pernod | AllNodes | Kluster>- Lokal – Ger booleskt värde (sant/falskt) på den lokala noden. Kan köras från en vanlig PowerShell-fjärrsession.

- Pernod – Ger booleskt värde (sant/falskt) per nod.

-

Rapport – Kräver CredSSP eller en lokal Azure-dator med hjälp av en RDP-anslutning (Remote Desktop Protocol).

- AllNodes – ger booleskt värde (sant/falskt) beräknat mellan noder.

- Kluster – Ger booleskt värde från ECE Store. Interagerar med orkestreraren och agerar till alla noder i klustret.

Enable-AzsSecurity-Omfång <lokalt | Kluster>Disable-AzsSecurity-Omfång <lokalt | Kluster>FeatureName – <CredentialGuard | DriftControl | DRTM | HVCI | SideChannelMitigation | SMBEncryption | SMBSigning | VBS>

- Driftkontroll

- Credential Guard

- VBS (Virtualiseringsbaserad säkerhet)– Vi stöder endast aktivera-kommando.

- DRTM (dynamisk rot av förtroende för mätning)

- HVCI (Hypervisor framtvingas om kodintegritet)

- Minskning av sidokanal

- SMB-signering

- SMB-klusterkryptering

Viktigt!

Enable AzsSecurityochDisable AzsSecuritycmdletar är endast tillgängliga för nya distributioner eller vid uppgraderade distributioner efter att säkerhetsbaslinjer har tillämpats korrekt på noder. Mer information finns i Hantera säkerhet efter uppgradering av Azure Local.

I följande tabell dokumenteras säkerhetsfunktioner som stöds, om de stöder driftkontroll och om en omstart krävs för att implementera funktionen.

| Name | Egenskap | Stöd för driftkontroll | Omstart krävs |

|---|---|---|---|

| Aktivera |

Virtualiseringsbaserad säkerhet (VBS) | Ja | Ja |

| Aktivera |

Credential Guard | Ja | Ja |

| Aktivera Inaktivera |

Dynamisk rot av förtroende för mätning (DRTM) | Ja | Ja |

| Aktivera Inaktivera |

Hypervisor-skyddad kodintegritet (HVCI) | Ja | Ja |

| Aktivera Inaktivera |

Minskning av sidokanal | Ja | Ja |

| Aktivera Inaktivera |

SMB-signering | Ja | Ja |

| Aktivera Inaktivera |

SMB-klusterkryptering | Nej, klusterinställning | Nej |