Hantera rollbehörigheter och säkerhet i Azure Automation

Rollbaserad åtkomstkontroll i Azure (Azure RBAC) möjliggör åtkomsthantering för Azure-resurser. Med Hjälp av Azure RBAC kan du separera uppgifter inom ditt team och endast bevilja den mängd åtkomst till användare, grupper och program som de behöver för att utföra sina jobb. Du kan ge rollbaserad åtkomst till användare som använder Azure-portalen, Azure-kommandoradsverktygen eller Azure Management-API:er.

Roller i Automation-konton

I Azure Automation beviljas åtkomst genom att lämplig Azure-roll tilldelas till användare, grupper och program i Automation-kontoomfånget. Följande är de inbyggda roller som stöds av ett Automation-konto:

| Roll | Beskrivning |

|---|---|

| Ägare | Rollen Ägare ger tillgång till alla resurser och åtgärder i ett Automation-konto, inklusive möjligheten att ge andra användare, grupper och program hanteringsåtkomst till Automation-kontot. |

| Deltagare | Med deltagarrollen kan du hantera allt, men du kan inte ändra andra användares åtkomstbehörighet till ett Automation-konto. |

| Läsare | Med rollen Läsare kan du visa alla resurser i ett Automation-konto men inte göra några ändringar. |

| Automation-deltagare | Med rollen Automation-deltagare kan du hantera alla resurser som finns i Automation-kontot, förutom att ändra andra användares åtkomstbehörigheter till ett Automation-konto. |

| Automation-operatör | Med rollen Automation-operatör kan du visa namn och egenskaper för runbook och skapa och hantera jobb för alla runbooks i ett Automation-konto. Denna roll är användbar om du vill skydda dina Automation-kontoresurser, t.ex. autentiseringstillgångar och runbooks, så att de inte kan visas eller ändras men fortfarande vill att medlemmar i din organisation ska kunna köra dessa runbooks. |

| Automation Job Operator | Med rollen Automation-jobboperatör kan du skapa och hantera jobb för alla runbooks som finns i ett Automation-konto. |

| Runbook-operatör för Automation | Med rollen Runbook-operatör för Automation kan du visa namn och egenskaper för en runbook. |

| Log Analytics Contributor | Med rollen Log Analytics-deltagare kan du läsa all övervakningsdata och redigera övervakningsinställningar. Redigering av övervakningsinställningar inkluderar att lägga till VM-tillägget till virtuella datorer, läsa lagringskontonycklar för att konfigurera insamling av loggar från Azure Storage, skapa och konfigurera Automation-konton, lägga till Azure Automation-funktioner och konfigurera Azure Diagnostics i alla Azure-resurser. |

| Log Analytics Reader | Med rollen Log Analytics-läsare kan du visa och söka i all övervakningsdata och även visa övervakningsinställningar. Detta inkluderar att visa konfigurationen av Azure Diagnostics på alla Azure-resurser. |

| Övervakningsdeltagare | Med rollen Övervakningsdeltagare kan du läsa all övervakningsdata och uppdatera övervakningsinställningarna. |

| Övervakningsläsare | Med rollen Övervakningsläsare kan du läsa all övervakningsdata. |

| Administratör för användaråtkomst | Med rollen Administratör för användaråtkomst kan du hantera användaråtkomsten till Azure Automation-konton. |

Rollbehörigheter

I följande tabeller beskrivs de specifika behörigheter som ges till varje roll. Detta kan omfatta åtgärder som ger behörigheter och inte åtgärder som begränsar dem.

Ägare

En ägare kan hantera allt, inklusive åtkomst. Följande tabell visar de behörigheter som beviljats för rollen:

| Åtgärder | Beskrivning |

|---|---|

| Microsoft.Automation/automationAccounts/* | Skapa och hantera alla typer av resurser. |

Deltagare

En deltagare kan hantera allt förutom åtkomst. Följande tabell visar de behörigheter som beviljats och nekats för rollen:

| Åtgärder | Beskrivning |

|---|---|

| Microsoft.Automation/automationAccounts/* | Skapa och hantera alla typer av resurser |

| Inte åtgärder | |

| Microsoft.Authorization/*/Delete | Ta bort roller och rolltilldelningar. |

| Microsoft.Authorization/*/Write | Skapa roller och rolltilldelningar. |

| Microsoft.Authorization/elevateAccess/Action | Förnekar möjligheten att skapa en administratör för användaråtkomst. |

Läsare

Kommentar

Vi har nyligen gjort en ändring i den inbyggda rollen Läsare för Automation-kontot. Läs mer

En läsare kan visa alla resurser i ett Automation-konto men inte göra några ändringar.

| Åtgärder | Beskrivning |

|---|---|

| Microsoft.Automation/automationAccounts/read | Visa alla resurser i ett Automation-konto. |

Automation-deltagare

En Automation-deltagare kan hantera alla resurser i Automation-kontot förutom åtkomst. Följande tabell visar de behörigheter som beviljats för rollen:

| Åtgärder | Beskrivning |

|---|---|

| Microsoft.Automation/automationAccounts/* | Skapa och hantera alla typer av resurser. |

| Microsoft.Authorization/*/read | Läsa roller och rolltilldelningar. |

| Microsoft.Resources/deployments/* | Skapa och hantera distributioner över resursgrupper. |

| Microsoft.Resources/subscriptions/resourceGroups/read | Läsa distributioner av resursgrupper. |

| Microsoft.Support/* | Skapa och hantera supportbegäran. |

| Microsoft.Insights/ActionGroups/* | Läsa/skriva/ta bort åtgärdsgrupper. |

| Microsoft.Insights/ActivityLogAlerts/* | Läsa/skriva/ta bort aktivitetsloggaviseringar. |

| Microsoft.Insights/diagnosticSettings/* | Läsa/skriva/ta bort diagnostikinställningar. |

| Microsoft.Insights/MetricAlerts/* | Läsa/skriva/ta bort måttaviseringar som nästan är i realtid. |

| Microsoft.Insights/ScheduledQueryRules/* | Läsa/skriva/ta bort loggaviseringar i Azure Monitor. |

| Microsoft.OperationalInsights/workspaces/sharedKeys/action | Visa nycklar för en Log Analytics-arbetsyta |

Kommentar

Rollen Automation-deltagare kan användas för att komma åt alla resurser med hjälp av den hanterade identiteten, om lämpliga behörigheter har angetts för målresursen eller med hjälp av ett Kör som-konto. Ett Automation Kör som-konto är som standard konfigurerat med deltagarrättigheter för prenumerationen. Följ principen om lägsta behörighet och tilldela endast de behörigheter som krävs för att köra din runbook. Om Automation-kontot till exempel bara behövs för att starta eller stoppa en virtuell Azure-dator ska du bara tilldela behörigheter för att starta eller stoppa den virtuella datorn till Kör som-kontot. På samma sätt tilldelar du skrivskyddade behörigheter om en runbook läser från bloblagring.

När du tilldelar behörigheter rekommenderas du använder rollbaserad åtkomstkontroll i Azure (RBAC) som tilldelats till en hanterad identitet. Läs våra rekommendationer för bästa metod för att använda ett system eller en användartilldelad hanterad identitet, inklusive hantering och styrning under dess livstid.

Automation-operatör

En Automation-operatör kan skapa och hantera jobb och läsa namn och egenskaper för alla runbooks i ett Automation-konto.

Kommentar

Om du vill styra operatoråtkomsten till enskilda runbooks anger du inte den här rollen. Använd i stället rollerna Automation Job Operator och Automation Runbook Operator i kombination.

Följande tabell visar de behörigheter som beviljats för rollen:

| Åtgärder | Beskrivning |

|---|---|

| Microsoft.Authorization/*/read | Läsbehörighet. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/read | Läs Hybrid Runbook Worker-resurser. |

| Microsoft.Automation/automationAccounts/jobs/read | Visa jobb i runbook. |

| Microsoft.Automation/automationAccounts/jobs/resume/action | Återuppta ett pausat jobb. |

| Microsoft.Automation/automationAccounts/jobs/stop/action | Avbryta ett pågående jobb. |

| Microsoft.Automation/automationAccounts/jobs/streams/read | Läs jobbströmmar och utdata. |

| Microsoft.Automation/automationAccounts/jobs/output/read | Visa utdata för ett jobb. |

| Microsoft.Automation/automationAccounts/jobs/suspend/action | Pausa ett jobb som pågår. |

| Microsoft.Automation/automationAccounts/jobs/write | Skapa jobb. |

| Microsoft.Automation/automationAccounts/jobSchedules/read | Hämta ett jobbschema för Azure Automation. |

| Microsoft.Automation/automationAccounts/jobSchedules/write | Skapa ett jobbschema för Azure Automation. |

| Microsoft.Automation/automationAccounts/linkedWorkspace/read | Hämta arbetsytan som är kopplad till Automation-kontot. |

| Microsoft.Automation/automationAccounts/read | Skaffa ett Azure Automation-konto. |

| Microsoft.Automation/automationAccounts/runbooks/read | Skaffa en Azure Automation-runbook. |

| Microsoft.Automation/automationAccounts/schedules/read | Hämta en schematillgång för Azure Automation. |

| Microsoft.Automation/automationAccounts/schedules/write | Skapa eller uppdatera en Azure Automation-schematillgång. |

| Microsoft.Resources/subscriptions/resourceGroups/read | Läsa roller och rolltilldelningar. |

| Microsoft.Resources/deployments/* | Skapa och hantera distributioner över resursgrupper. |

| Microsoft.Insights/alertRules/* | Skapa och hantera varningsregler. |

| Microsoft.Support/* | Skapa och hantera supportbegäran. |

| Microsoft.ResourceHealth/availabilityStatuses/read | Hämtar tillgänglighetsstatus för alla resurser i angivet omfång. |

Automation Job Operator

En roll för Automation-jobboperatör beviljas i Automation-kontoomfånget. Därmed kan operatören skapa och hantera jobb för alla runbooks i kontot. Om rollen Jobboperatör beviljas läsbehörighet för resursgruppen som innehåller Automation-kontot kan rollmedlemmarna starta runbooks. De har emellertid inte möjlighet att skapa, redigera eller ta bort dem.

Följande tabell visar de behörigheter som beviljats för rollen:

| Åtgärder | Beskrivning |

|---|---|

| Microsoft.Authorization/*/read | Läsbehörighet. |

| Microsoft.Automation/automationAccounts/jobs/read | Visa jobb i runbook. |

| Microsoft.Automation/automationAccounts/jobs/resume/action | Återuppta ett pausat jobb. |

| Microsoft.Automation/automationAccounts/jobs/stop/action | Avbryta ett pågående jobb. |

| Microsoft.Automation/automationAccounts/jobs/streams/read | Läs jobbströmmar och utdata. |

| Microsoft.Automation/automationAccounts/jobs/suspend/action | Pausa ett jobb som pågår. |

| Microsoft.Automation/automationAccounts/jobs/write | Skapa jobb. |

| Microsoft.Resources/subscriptions/resourceGroups/read | Läsa roller och rolltilldelningar. |

| Microsoft.Resources/deployments/* | Skapa och hantera distributioner över resursgrupper. |

| Microsoft.Insights/alertRules/* | Skapa och hantera varningsregler. |

| Microsoft.Support/* | Skapa och hantera supportbegäran. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/read | Läser en Hybrid Runbook Worker-grupp. |

| Microsoft.Automation/automationAccounts/jobs/output/read | Hämtar utdata för ett jobb. |

Runbook-operatör för Automation

En roll för Automation Runbook-operatör beviljas i Runbook-omfånget. En Runbook-operatör för Automation kan visa namn och egenskaper för runbook. Med den här rollen i kombination med rollen Automation-jobboperatör kan operatorn även skapa och hantera jobb för runbooken. Följande tabell visar de behörigheter som beviljats för rollen:

| Åtgärder | Beskrivning |

|---|---|

| Microsoft.Automation/automationAccounts/runbooks/read | Visa en lista över runbooks. |

| Microsoft.Authorization/*/read | Läsbehörighet. |

| Microsoft.Resources/subscriptions/resourceGroups/read | Läsa roller och rolltilldelningar. |

| Microsoft.Resources/deployments/* | Skapa och hantera distributioner över resursgrupper. |

| Microsoft.Insights/alertRules/* | Skapa och hantera varningsregler. |

| Microsoft.Support/* | Skapa och hantera supportbegäran. |

Log Analytics Contributor

En Log Analytics-deltagare kan läsa all övervakningsdata och redigera övervakningsinställningar. Redigering av övervakningsinställningar inkluderar att lägga till VM-tillägget till virtuella datorer, läsa lagringskontonycklar för att konfigurera insamling av loggar från Azure Storage, skapa och konfigurera Automation-konton, lägga till Azure Automation-funktioner samt konfigurera Azure Diagnostics i alla Azure-resurser. Följande tabell visar de behörigheter som beviljats för rollen:

| Åtgärder | Beskrivning |

|---|---|

| */read | Läsa resurser av alla typer, förutom hemligheter. |

| Microsoft.ClassicCompute/virtualMachines/extensions/* | Skapa och hantera tillägg för virtuella datorer. |

| Microsoft.ClassicStorage/storageAccounts/listKeys/action | Visa klassiska nycklar för lagringskonto. |

| Microsoft.Compute/virtualMachines/extensions/* | Skapa och hantera klassiska tillägg för virtuella datorer. |

| Microsoft.Insights/alertRules/* | Läsa/skriva/ta bort aviseringsregler. |

| Microsoft.Insights/diagnosticSettings/* | Läsa/skriva/ta bort diagnostikinställningar. |

| Microsoft.OperationalInsights/* | Hantera Azure Monitor-loggar. |

| Microsoft.OperationsManagement/* | Hantera Azure Automation-funktioner på arbetsytor. |

| Microsoft.Resources/deployments/* | Skapa och hantera distributioner över resursgrupper. |

| Microsoft.Resources/subscriptions/resourcegroups/deployments/* | Skapa och hantera distributioner över resursgrupper. |

| Microsoft.Storage/storageAccounts/listKeys/action | Visa lagringskontonycklar. |

| Microsoft.Support/* | Skapa och hantera supportbegäran. |

| Microsoft.HybridCompute/machines/extensions/write | Installerar eller uppdaterar ett Azure Arc-tillägg. |

Log Analytics Reader

En Log Analytics-läsare kan visa och söka i all övervakningsdata och även visa övervakningsinställningar, inklusive att visa konfigurationen av Azure-diagnostik i alla Azure-resurser. Följande tabell visar de behörigheter som beviljats eller nekats för rollen:

| Åtgärder | Beskrivning |

|---|---|

| */read | Läsa resurser av alla typer, förutom hemligheter. |

| Microsoft.OperationalInsights/workspaces/analytics/query/action | Hantera frågor i Azure Monitor-loggar. |

| Microsoft.OperationalInsights/workspaces/search/action | Sök Azure Monitor-loggdata. |

| Microsoft.Support/* | Skapa och hantera supportbegäran. |

| Inte åtgärder | |

| Microsoft.OperationalInsights/workspaces/sharedKeys/read | Det går inte att läsa delade åtkomstnycklar. |

Övervakningsdeltagare

En Övervakningsdeltagare kan läsa alla övervakningsdata och uppdatera övervakningsinställningarna. Följande tabell visar de behörigheter som beviljats för rollen:

| Åtgärder | Beskrivning |

|---|---|

| */read | Läsa resurser av alla typer, förutom hemligheter. |

| Microsoft.AlertsManagement/alerts/* | Hantera aviseringar. |

| Microsoft.AlertsManagement/alertsSummary/* | Hantera instrumentpanelen för aviseringar. |

| Microsoft.Insights/AlertRules/* | Hantera varningsregler. |

| Microsoft.Insights/components/* | Hantera Application Insights-komponenter. |

| Microsoft.Insights/DiagnosticSettings/* | Hantera diagnostikinställningar. |

| Microsoft.Insights/eventtypes/* | Visa en lista över aktivitetslogghändelser (hanteringshändelser) i en prenumeration. Denna behörighet gäller både programmatisk åtkomst och portalåtkomst till aktivitetsloggen. |

| Microsoft.Insights/LogDefinitions/* | Denna behörighet krävs för användare som behöver åtkomst till aktivitetsloggar via portalen. Visa loggkategorier i aktivitetsloggen. |

| Microsoft.Insights/MetricDefinitions/* | Läsa måttdefinitioner (lista över tillgängliga måttenhetstyper för en resurs). |

| Microsoft.Insights/Metrics/* | Läsa mått för en resurs. |

| Microsoft.Insights/Register/Action | Registrera Microsoft.Insights-providern. |

| Microsoft.Insights/webtests/* | Hantera Application Insights-webbtester. |

| Microsoft.OperationalInsights/workspaces/intelligencepacks/* | Hantera Azure Monitor-lösningspaket för loggar. |

| Microsoft.OperationalInsights/workspaces/savedSearches/* | Hantera sparade sökningar i Azure Monitor. |

| Microsoft.OperationalInsights/workspaces/search/action | Söka Log Analytics-arbetsytor. |

| Microsoft.OperationalInsights/workspaces/sharedKeys/action | Visa nycklar för en Log Analytics-arbetsyta. |

| Microsoft.OperationalInsights/workspaces/storageinsightconfigs/* | Hantera Azure Monitor-konfigurationer för lagringsinsikter. |

| Microsoft.Support/* | Skapa och hantera supportbegäran. |

| Microsoft.WorkloadMonitor/workloads/* | Hantera arbetsbelastningar. |

Övervakningsläsare

En Övervakningsläsare kan läsa all övervakningsdata. Följande tabell visar de behörigheter som beviljats för rollen:

| Åtgärder | Beskrivning |

|---|---|

| */read | Läsa resurser av alla typer, förutom hemligheter. |

| Microsoft.OperationalInsights/workspaces/search/action | Söka Log Analytics-arbetsytor. |

| Microsoft.Support/* | Skapa och hantera supportbegäran |

Administratör för användaråtkomst

En administratör för användaråtkomst kan hantera användarnas åtkomst till Azure-resurser. Följande tabell visar de behörigheter som beviljats för rollen:

| Åtgärder | Beskrivning |

|---|---|

| */read | Läsa alla resurser |

| Microsoft.Authorization/* | Hantera auktorisering |

| Microsoft.Support/* | Skapa och hantera supportbegäran |

Läsbaserade åtkomstbehörigheter

Viktigt!

För att stärka den övergripande säkerhetspositionen i Azure Automation skulle den inbyggda RBAC-läsaren inte ha åtkomst till Automation-kontonycklar via API-anropet – GET /AUTOMATIONACCOUNTS/AGENTREGISTRATIONINFORMATION.

Den inbyggda läsarrollen för Automation-kontot kan inte använda API – GET /AUTOMATIONACCOUNTS/AGENTREGISTRATIONINFORMATION för att hämta Automation-kontonycklarna. Detta är en åtgärd med höga privilegier som tillhandahåller känslig information som kan utgöra en säkerhetsrisk för en oönskad illvillig aktör med låg behörighet som kan få åtkomst till Automation-kontots nycklar och utföra åtgärder med förhöjd behörighetsnivå.

För att få åtkomst till API – GET /AUTOMATIONACCOUNTS/AGENTREGISTRATIONINFORMATIONrekommenderar vi att du växlar till inbyggda roller som Ägare, Deltagare eller Automation-deltagare för att få åtkomst till Automation-kontonycklarna. Dessa roller har som standard behörigheten listKeys . Vi rekommenderar att du skapar en anpassad roll med begränsad behörighet för åtkomst till Automation-kontots nycklar. För en anpassad roll måste du lägga Microsoft.Automation/automationAccounts/listKeys/action till behörighet till rolldefinitionen.

Läs mer om hur du skapar en anpassad roll från Azure Portal.

Behörigheter för funktionskonfiguration

I följande avsnitt beskrivs de minsta behörigheter som krävs för att aktivera funktionerna Uppdateringshantering och Ändringsspårning och Inventering.

Behörigheter för att aktivera uppdateringshantering och Ändringsspårning och inventering från en virtuell dator

| Åtgärd | Behörighet | Minsta omfång |

|---|---|---|

| Skriva ny distribution | Microsoft.Resources/deployments/* | Prenumeration |

| Skriva ny resursgrupp | Microsoft.Resources/subscriptions/resourceGroups/write | Prenumeration |

| Skapa ny standardarbetsyta | Microsoft.OperationalInsights/workspaces/write | Resursgrupp |

| Skapa nytt konto | Microsoft.Automation/automationAccounts/write | Resursgrupp |

| Länka arbetsyta och konto | Microsoft.OperationalInsights/workspaces/write Microsoft.Automation/automationAccounts/read |

Arbetsyteautomatiseringskonto |

| Skapa MMA-tillägg | Microsoft.Compute/virtualMachines/write | Virtuell dator |

| Skapa sparad sökning | Microsoft.OperationalInsights/workspaces/write | Arbetsyta |

| Skapa omfångskonfiguration | Microsoft.OperationalInsights/workspaces/write | Arbetsyta |

| Kontroll av registreringstillstånd – Läs arbetsyta | Microsoft.OperationalInsights/workspaces/read | Arbetsyta |

| Registrering av tillståndskontroll – Läsa kontots länkade arbetsyteegenskap | Microsoft.Automation/automationAccounts/read | Automation-konto |

| Kontroll av registreringstillstånd – Läs lösning | Microsoft.OperationalInsights/workspaces/intelligencepacks/read | Lösning |

| Kontroll av registreringstillstånd – Läs virtuell dator | microsoft.compute/virtualmachines/read | Virtuell dator |

| Registrering av tillståndskontroll – Läs konto | Microsoft.Automation/automationAccounts/read | Automation-konto |

| Registrering av arbetsytekontroll för VM1 | Microsoft.OperationalInsights/workspaces/read | Prenumeration |

| Registrera Log Analytics-providern | Microsoft.Insights/register/action | Prenumeration |

1 Den här behörigheten krävs för att aktivera funktioner via VM-portalen.

Behörigheter för att aktivera uppdateringshantering och Ändringsspårning och inventering från ett Automation-konto

| Åtgärd | Behörighet | Minsta omfång |

|---|---|---|

| Skapa ny distribution | Microsoft.Resources/deployments/* | Prenumeration |

| Skapa ny resursgrupp | Microsoft.Resources/subscriptions/resourceGroups/write | Prenumeration |

| AutomationOnboarding-bladet – Skapa ny arbetsyta | Microsoft.OperationalInsights/workspaces/write | Resursgrupp |

| AutomationOnboarding-bladet – läs länkad arbetsyta | Microsoft.Automation/automationAccounts/read | Automation-konto |

| AutomationOnboarding-bladet – läslösning | Microsoft.OperationalInsights/workspaces/intelligencepacks/read | Lösning |

| AutomationOnboarding-bladet – läs arbetsyta | Microsoft.OperationalInsights/workspaces/intelligencepacks/read | Arbetsyta |

| Skapa länk för arbetsyta och konto | Microsoft.OperationalInsights/workspaces/write | Arbetsyta |

| Skriv konto för shoebox | Microsoft.Automation/automationAccounts/write | Konto |

| Skapa/redigera sparad sökning | Microsoft.OperationalInsights/workspaces/write | Arbetsyta |

| Skapa/redigera omfångskonfiguration | Microsoft.OperationalInsights/workspaces/write | Arbetsyta |

| Registrera Log Analytics-providern | Microsoft.Insights/register/action | Prenumeration |

| Steg 2 – Aktivera flera virtuella datorer | ||

| VMOnboarding-bladet – Skapa MMA-tillägg | Microsoft.Compute/virtualMachines/write | Virtuell dator |

| Skapa/redigera sparad sökning | Microsoft.OperationalInsights/workspaces/write | Arbetsyta |

| Skapa/redigera omfångskonfiguration | Microsoft.OperationalInsights/workspaces/write | Arbetsyta |

Hantera rollbehörigheter för Hybrid Worker-grupper och hybridarbetare

Du kan skapa anpassade Azure-roller i Automation och bevilja följande behörigheter till Hybrid Worker-grupper och hybridarbetare:

- Tilläggsbaserad Hybrid Runbook Worker

- Agentbaserad Windows Hybrid Runbook Worker

- Agentbaserad Linux Hybrid Runbook Worker

Behörigheter för uppdateringshantering

Uppdateringshantering kan användas för att utvärdera och schemalägga uppdateringsdistributioner till datorer i flera prenumerationer i samma Microsoft Entra-klientorganisation eller mellan klienter med hjälp av Azure Lighthouse. I följande tabell visas de behörigheter som krävs för att hantera uppdateringsdistributioner.

| Resurs | Roll | Definitionsområde |

|---|---|---|

| Automation-konto | Virtuell datordeltagare | Resursgrupp för kontot |

| Log Analytics-arbetsyta | Log Analytics Contributor | Log Analytics-arbetsyta |

| Log Analytics-arbetsyta | Log Analytics Reader | Prenumeration |

| Lösning | Log Analytics Contributor | Lösning |

| Virtuell dator | Virtuell datordeltagare | Virtuell dator |

| Åtgärder på virtuell dator | ||

| Visa historik för körning av uppdateringsschema (programuppdateringskonfigurationsdator körs) | Läsare | Automation-konto |

| Åtgärder på virtuell dator | Behörighet | |

| Skapa uppdateringsschema (programuppdateringskonfigurationer) | Microsoft.Compute/virtualMachines/write | För lista över statiska virtuella datorer och resursgrupper |

| Skapa uppdateringsschema (programuppdateringskonfigurationer) | Microsoft.OperationalInsights/workspaces/analytics/query/action | För arbetsytans resurs-ID när du använder en dynamisk lista som inte är Azure. |

Kommentar

När du använder Uppdateringshantering kontrollerar du att körningsprincipen för skript är RemoteSigned.

Konfigurera Azure RBAC för ditt Automation-konto

Följande avsnitt visar hur du konfigurerar Azure RBAC på ditt Automation-konto via Azure Portal och PowerShell.

Konfigurera Azure RBAC med hjälp av Azure Portal

Logga in på Azure Portal och öppna ditt Automation-konto från sidan Automation-konton.

Välj Åtkomstkontroll (IAM) och välj en roll i listan över tillgängliga roller. Du kan välja någon av de tillgängliga inbyggda roller som ett Automation-konto stöder eller vilken anpassad roll som helst som du kan ha definierat. Tilldela rollen till en användare som du vill ge behörigheter till.

Läs mer om att tilldela roller i Tilldela Azure-roller via Azure Portal.

Kommentar

Du kan bara ange rollbaserad åtkomstkontroll i Automation-kontoomfånget och inte på någon resurs under Automation-kontot.

Ta bort rolltilldelningar från en användare

Du kan ta bort åtkomstbehörigheten för en användare som inte hanterar Automation-kontot eller som inte längre arbetar för organisationen. Följande steg visar hur du tar bort rolltilldelningarna från en användare. Detaljerade steg finns i Ta bort Azure-rolltilldelningar:

Öppna Åtkomstkontroll (IAM) i ett omfång, till exempel hanteringsgrupp, prenumeration, resursgrupp eller resurs, där du vill ta bort åtkomsten.

Välj fliken Rolltilldelningar om du vill visa rolltilldelningarna i det här omfånget.

I listan över rolltilldelningar lägger du till en bockmarkering bredvid användaren med den rolltilldelning som du vill ta bort.

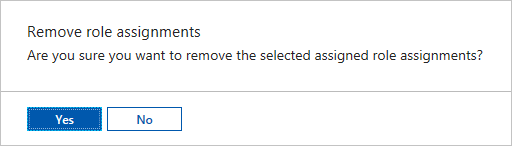

Välj Ta bort.

Konfigurera Azure RBAC med PowerShell

Du kan också konfigurera rollbaserad åtkomst till ett Automation-konto med hjälp av följande Azure PowerShell-cmdletar:

Get-AzRoleDefinition visar en lista över alla Azure-roller som är tillgängliga i Microsoft Entra ID. Du kan använda den här cmdleten med parametern Name för att visa en lista över alla åtgärder som en specifik roll kan utföra.

Get-AzRoleDefinition -Name 'Automation Operator'

Följande är exempelutdata:

Name : Automation Operator

Id : d3881f73-407a-4167-8283-e981cbba0404

IsCustom : False

Description : Automation Operators are able to start, stop, suspend, and resume jobs

Actions : {Microsoft.Authorization/*/read, Microsoft.Automation/automationAccounts/jobs/read, Microsoft.Automation/automationAccounts/jobs/resume/action,

Microsoft.Automation/automationAccounts/jobs/stop/action...}

NotActions : {}

AssignableScopes : {/}

Get-AzRoleAssignment listar Azure-rolltilldelningar i det angivna omfånget. Utan några parametrar returnerar den här cmdleten alla rolltilldelningar som gjorts under prenumerationen. Använd parametern ExpandPrincipalGroups för att lista åtkomsttilldelningar för den angivna användaren samt de grupper som användaren tillhör.

Exempel: Använd följande cmdlet för att visa en lista över alla användare och deras roller i ett Automation-konto.

Get-AzRoleAssignment -Scope '/subscriptions/<SubscriptionID>/resourcegroups/<Resource Group Name>/Providers/Microsoft.Automation/automationAccounts/<Automation account name>'

Följande är exempelutdata:

RoleAssignmentId : /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/myResourceGroup/providers/Microsoft.Automation/automationAccounts/myAutomationAccount/provid

ers/Microsoft.Authorization/roleAssignments/00000000-0000-0000-0000-000000000000

Scope : /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/myResourceGroup/providers/Microsoft.Automation/automationAccounts/myAutomationAccount

DisplayName : admin@contoso.com

SignInName : admin@contoso.com

RoleDefinitionName : Automation Operator

RoleDefinitionId : d3881f73-407a-4167-8283-e981cbba0404

ObjectId : aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb

ObjectType : User

Använd New-AzRoleAssignment för att tilldela åtkomst till användare, grupper och program till ett visst omfång.

Exempel: Använd följande kommando för att tilldela rollen "Automation-operatör" för en användare i Automation-kontoomfånget.

New-AzRoleAssignment -SignInName <sign-in Id of a user you wish to grant access> -RoleDefinitionName 'Automation operator' -Scope '/subscriptions/<SubscriptionID>/resourcegroups/<Resource Group Name>/Providers/Microsoft.Automation/automationAccounts/<Automation account name>'

Följande är exempelutdata:

RoleAssignmentId : /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourcegroups/myResourceGroup/Providers/Microsoft.Automation/automationAccounts/myAutomationAccount/provid

ers/Microsoft.Authorization/roleAssignments/00000000-0000-0000-0000-000000000000

Scope : /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourcegroups/myResourceGroup/Providers/Microsoft.Automation/automationAccounts/myAutomationAccount

DisplayName : admin@contoso.com

SignInName : admin@contoso.com

RoleDefinitionName : Automation Operator

RoleDefinitionId : d3881f73-407a-4167-8283-e981cbba0404

ObjectId : bbbbbbbb-1111-2222-3333-cccccccccccc

ObjectType : User

Använd Remove-AzRoleAssignment för att ta bort åtkomsten för en angiven användare, grupp eller ett visst program från ett visst omfång.

Exempel: Använd följande kommando för att ta bort användaren från rollen Automation-operatör i Automation-kontoomfånget.

Remove-AzRoleAssignment -SignInName <sign-in Id of a user you wish to remove> -RoleDefinitionName 'Automation Operator' -Scope '/subscriptions/<SubscriptionID>/resourcegroups/<Resource Group Name>/Providers/Microsoft.Automation/automationAccounts/<Automation account name>'

I föregående exempel ersätter du sign-in ID of a user you wish to remove, SubscriptionID, Resource Group Nameoch Automation account name med din kontoinformation. Välj Ja när du uppmanas att bekräfta innan du fortsätter att ta bort användarrolltilldelningar.

Användarupplevelse för rollen Automation-operatör – Automation-konto

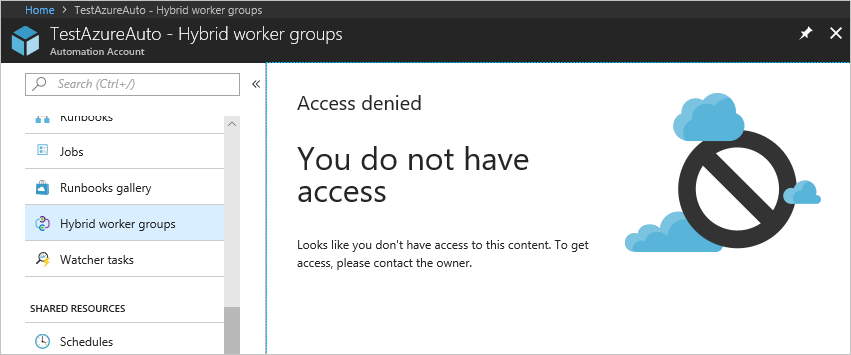

När en användare som har tilldelats rollen Automation-operatör i Automation-kontoomfånget visar det Automation-konto som han/hon har tilldelats, kan användaren bara visa listan över runbooks, runbook-jobb och scheman som skapats i Automation-kontot. Den här användaren kan inte visa definitionerna av dessa objekt. Användaren kan starta, stoppa, pausa, återuppta eller schemalägga runbook-jobbet. Användaren har dock inte åtkomst till andra Automation-resurser, till exempel konfigurationer, Hybrid Runbook Worker-grupper eller DSC-noder.

Konfigurera Azure RBAC för runbooks

Med Azure Automation kan du tilldela Azure-roller till specifika runbooks. Det gör du genom att köra följande skript för att lägga till en användare i en specifik runbook. En Automation-kontoadministratör eller en innehavaradministratör kan köra det här skriptet.

$rgName = "<Resource Group Name>" # Resource Group name for the Automation account

$automationAccountName ="<Automation account name>" # Name of the Automation account

$rbName = "<Name of Runbook>" # Name of the runbook

$userId = "<User ObjectId>" # Azure Active Directory (AAD) user's ObjectId from the directory

# Gets the Automation account resource

$aa = Get-AzResource -ResourceGroupName $rgName -ResourceType "Microsoft.Automation/automationAccounts" -ResourceName $automationAccountName

# Get the Runbook resource

$rb = Get-AzResource -ResourceGroupName $rgName -ResourceType "Microsoft.Automation/automationAccounts/runbooks" -ResourceName "$rbName"

# The Automation Job Operator role only needs to be run once per user.

New-AzRoleAssignment -ObjectId $userId -RoleDefinitionName "Automation Job Operator" -Scope $aa.ResourceId

# Adds the user to the Automation Runbook Operator role to the Runbook scope

New-AzRoleAssignment -ObjectId $userId -RoleDefinitionName "Automation Runbook Operator" -Scope $rb.ResourceId

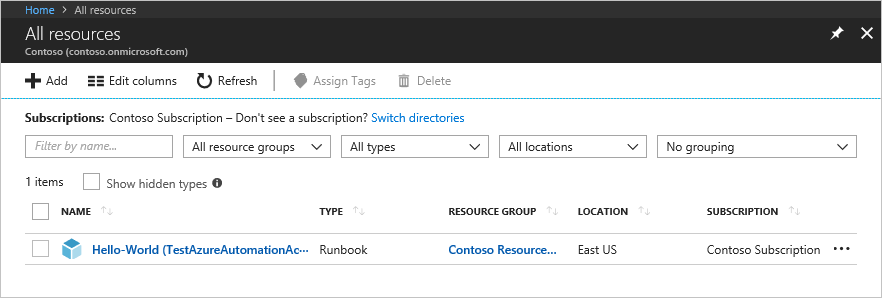

När skriptet har körts måste användaren logga in på Azure Portal och välja Alla resurser. I listan kan användaren se runbooken som han/hon har lagts till som Automation Runbook Operator för.

Användarupplevelse för Automation-operatörsroll – Runbook

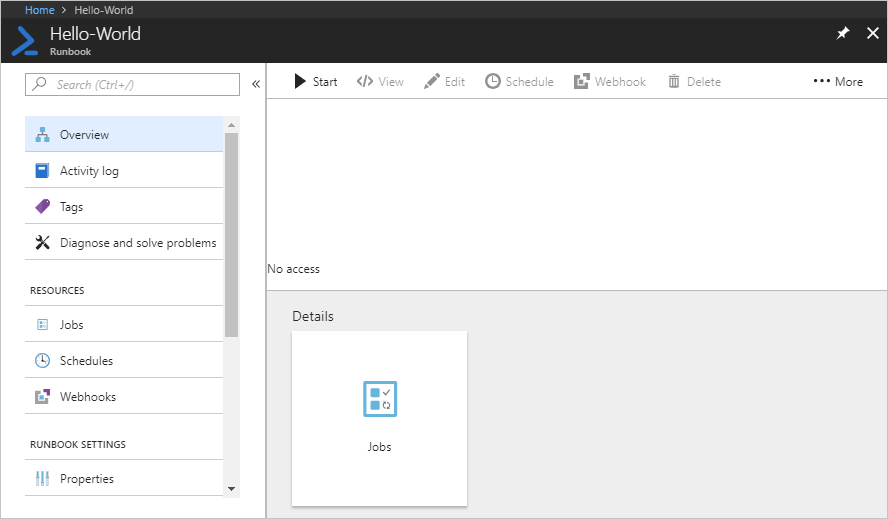

När en användare som tilldelats rollen Automation-operatör i Runbook-omfånget visar en tilldelad runbook kan användaren bara starta runbooken och visa runbook-jobben.

Nästa steg

- Mer information om säkerhetsriktlinjer finns i Metodtips för säkerhet i Azure Automation.

- Mer information om Azure RBAC med PowerShell finns i Lägga till eller ta bort Azure-rolltilldelningar med Azure PowerShell.

- Mer information om typer av runbooks finns i Azure Automation-runbooktyper.

- Information om hur du startar en runbook finns i Starta en runbook i Azure Automation.