Snabbstart: Dirigera webbtrafik med Azure Application Gateway – Terraform

I den här snabbstarten använder du Terraform för att skapa en Azure Application Gateway. Sedan testar du programgatewayen för att se till att den fungerar korrekt. Standard v2 SKU används i det här exemplet.

Terraform möjliggör definition, förhandsversion och distribution av molninfrastruktur. Med Terraform skapar du konfigurationsfiler med hjälp av HCL-syntax. Med HCL-syntaxen kan du ange molnleverantören – till exempel Azure – och de element som utgör din molninfrastruktur. När du har skapat konfigurationsfilerna skapar du en körningsplan som gör att du kan förhandsgranska ändringarna i infrastrukturen innan de distribueras. När du har verifierat ändringarna tillämpar du körningsplanen för att distribuera infrastrukturen.

- Skapa en Azure-resursgrupp med hjälp av azurerm_resource_group

- Skapa ett virtuellt Azure-nätverk med azurerm_virtual_network

- Skapa ett Azure-undernät med azurerm_subnet

- Skapa en offentlig IP-adress i Azure med hjälp av azurerm_public_ip

- Skapa en Azure Application Gateway med hjälp av azurerm_application_gateway

- Skapa ett Azure-nätverksgränssnitt med hjälp av azurerm_network_interface

- Skapa en azure-nätverksgränssnittsanslutning för programgatewayens serverdelsadresspool med hjälp av azurerm_network_interface_application_gateway_backend_address_pool_association

- Skapa en virtuell Azure Windows-dator med hjälp av azurerm_windows_virtual_machine

- Skapa ett Azure Virtual Machine-tillägg med hjälp av azurerm_virtual_machine_extension

Kommentar

Application Gateway-klientdelen har nu stöd för IP-adresser med dubbla staplar (förhandsversion). Nu kan du skapa upp till fyra IP-adresser för klientdelen: två IPv4-adresser (offentliga och privata) och två IPv6-adresser (offentliga och privata).

Förutsättningar

Implementera Terraform-koden

Kommentar

Exempelkoden för den här artikeln finns på Azure Terraform GitHub-lagringsplatsen. Du kan visa loggfilen som innehåller testresultaten från aktuella och tidigare versioner av Terraform.

Se fler artiklar och exempelkod som visar hur du använder Terraform för att hantera Azure-resurser

Skapa en katalog där du kan testa Terraform-exempelkoden och göra den till den aktuella katalogen.

Skapa en fil med namnet

providers.tfoch infoga följande kod:terraform { required_version = ">=1.2" required_providers { azurerm = { source = "hashicorp/azurerm" version = "~> 3.0" } random = { source = "hashicorp/random" version = "~> 3.0" } } } provider "azurerm" { features {} }Skapa en fil med namnet

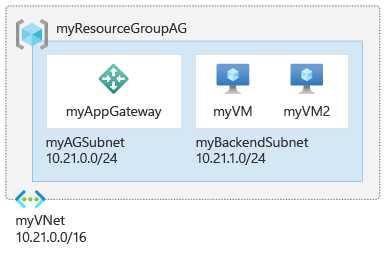

main.tfoch infoga följande kod:resource "random_string" "rg" { length = 8 upper = false special = false } resource "azurerm_resource_group" "rg" { name = "101-application-gateway-${random_string.rg.result}" location = "eastus" } resource "azurerm_virtual_network" "vnet" { name = "myVNet" resource_group_name = azurerm_resource_group.rg.name location = azurerm_resource_group.rg.location address_space = ["10.21.0.0/16"] } resource "azurerm_subnet" "frontend" { name = "myAGSubnet" resource_group_name = azurerm_resource_group.rg.name virtual_network_name = azurerm_virtual_network.vnet.name address_prefixes = ["10.21.0.0/24"] } resource "azurerm_subnet" "backend" { name = "myBackendSubnet" resource_group_name = azurerm_resource_group.rg.name virtual_network_name = azurerm_virtual_network.vnet.name address_prefixes = ["10.21.1.0/24"] } resource "azurerm_public_ip" "pip" { name = "myAGPublicIPAddress" resource_group_name = azurerm_resource_group.rg.name location = azurerm_resource_group.rg.location allocation_method = "Static" sku = "Standard" } resource "azurerm_application_gateway" "main" { name = "myAppGateway" resource_group_name = azurerm_resource_group.rg.name location = azurerm_resource_group.rg.location sku { name = "Standard_v2" tier = "Standard_v2" capacity = 2 } gateway_ip_configuration { name = "my-gateway-ip-configuration" subnet_id = azurerm_subnet.frontend.id } frontend_port { name = var.frontend_port_name port = 80 } frontend_ip_configuration { name = var.frontend_ip_configuration_name public_ip_address_id = azurerm_public_ip.pip.id } backend_address_pool { name = var.backend_address_pool_name } backend_http_settings { name = var.http_setting_name cookie_based_affinity = "Disabled" port = 80 protocol = "Http" request_timeout = 60 } http_listener { name = var.listener_name frontend_ip_configuration_name = var.frontend_ip_configuration_name frontend_port_name = var.frontend_port_name protocol = "Http" } request_routing_rule { name = var.request_routing_rule_name rule_type = "Basic" http_listener_name = var.listener_name backend_address_pool_name = var.backend_address_pool_name backend_http_settings_name = var.http_setting_name priority = 1 } } resource "azurerm_network_interface" "nic" { count = 2 name = "nic-${count.index+1}" location = azurerm_resource_group.rg.location resource_group_name = azurerm_resource_group.rg.name ip_configuration { name = "nic-ipconfig-${count.index+1}" subnet_id = azurerm_subnet.backend.id private_ip_address_allocation = "Dynamic" } } resource "azurerm_network_interface_application_gateway_backend_address_pool_association" "nic-assoc" { count = 2 network_interface_id = azurerm_network_interface.nic[count.index].id ip_configuration_name = "nic-ipconfig-${count.index+1}" backend_address_pool_id = one(azurerm_application_gateway.main.backend_address_pool).id } resource "random_password" "password" { length = 16 special = true lower = true upper = true numeric = true } resource "azurerm_windows_virtual_machine" "vm" { count = 2 name = "myVM${count.index+1}" resource_group_name = azurerm_resource_group.rg.name location = azurerm_resource_group.rg.location size = "Standard_DS1_v2" admin_username = "azureadmin" admin_password = random_password.password.result network_interface_ids = [ azurerm_network_interface.nic[count.index].id, ] os_disk { caching = "ReadWrite" storage_account_type = "Standard_LRS" } source_image_reference { publisher = "MicrosoftWindowsServer" offer = "WindowsServer" sku = "2019-Datacenter" version = "latest" } } resource "azurerm_virtual_machine_extension" "vm-extensions" { count = 2 name = "vm${count.index+1}-ext" virtual_machine_id = azurerm_windows_virtual_machine.vm[count.index].id publisher = "Microsoft.Compute" type = "CustomScriptExtension" type_handler_version = "1.10" settings = <<SETTINGS { "commandToExecute": "powershell Add-WindowsFeature Web-Server; powershell Add-Content -Path \"C:\\inetpub\\wwwroot\\Default.htm\" -Value $($env:computername)" } SETTINGS }

Dricks

Du kan ändra värden för parametrarna Name och Tier under resource\applicationGateWay\main\sku för att använda en annan SKU. Exempel: Basic.

Skapa en fil med namnet

variables.tfoch infoga följande kod:variable "backend_address_pool_name" { default = "myBackendPool" } variable "frontend_port_name" { default = "myFrontendPort" } variable "frontend_ip_configuration_name" { default = "myAGIPConfig" } variable "http_setting_name" { default = "myHTTPsetting" } variable "listener_name" { default = "myListener" } variable "request_routing_rule_name" { default = "myRoutingRule" }Skapa en fil med namnet

outputs.tfoch infoga följande kod:output "gateway_frontend_ip" { value = "http://${azurerm_public_ip.pip.ip_address}" }

Initiera Terraform

Kör terraform init för att initiera Terraform-distributionen. Det här kommandot laddar ned den Azure-provider som krävs för att hantera dina Azure-resurser.

terraform init -upgrade

Viktiga punkter:

- Parametern

-upgradeuppgraderar nödvändiga provider-plugin-program till den senaste versionen som uppfyller konfigurationens versionsbegränsningar.

Skapa en Terraform-körningsplan

Kör terraform-planen för att skapa en körningsplan.

terraform plan -out main.tfplan

Viktiga punkter:

- Kommandot

terraform planskapar en körningsplan, men kör den inte. I stället avgör den vilka åtgärder som krävs för att skapa den konfiguration som anges i konfigurationsfilerna. Med det här mönstret kan du kontrollera om körningsplanen matchar dina förväntningar innan du gör några ändringar i faktiska resurser. - Med den valfria

-outparametern kan du ange en utdatafil för planen. Med hjälp av parametern-outser du till att planen du granskade är exakt vad som tillämpas.

Tillämpa en Terraform-körningsplan

Kör terraform gäller för att tillämpa körningsplanen på din molninfrastruktur.

terraform apply main.tfplan

Viktiga punkter:

terraform applyExempelkommandot förutsätter att du tidigare kördeterraform plan -out main.tfplan.- Om du har angett ett annat filnamn för parametern

-outanvänder du samma filnamn i anropet tillterraform apply. - Om du inte använde parametern

-outanroparterraform applydu utan några parametrar.

Verifiera resultatet

När du tillämpar körningsplanen visar Terraform den offentliga IP-adressen för klientdelen. Om du har rensat skärmen kan du hämta det värdet med följande Terraform-kommando:

echo $(terraform output -raw gateway_frontend_ip)Klistra in den offentliga IP-adressen i webbläsarens adressfält. Uppdatera webbläsaren för att se namnet på den virtuella datorn. Ett giltigt svar verifierar att programgatewayen har skapats och kan ansluta till serverdelen.

Rensa resurser

Gör följande när du inte längre behöver de resurser som skapats via Terraform:

Kör terraform-plan och ange

destroyflaggan.terraform plan -destroy -out main.destroy.tfplanViktiga punkter:

- Kommandot

terraform planskapar en körningsplan, men kör den inte. I stället avgör den vilka åtgärder som krävs för att skapa den konfiguration som anges i konfigurationsfilerna. Med det här mönstret kan du kontrollera om körningsplanen matchar dina förväntningar innan du gör några ändringar i faktiska resurser. - Med den valfria

-outparametern kan du ange en utdatafil för planen. Med hjälp av parametern-outser du till att planen du granskade är exakt vad som tillämpas.

- Kommandot

Kör terraform tillämpa för att tillämpa körningsplanen.

terraform apply main.destroy.tfplan

Felsöka Terraform i Azure

Felsöka vanliga problem när du använder Terraform i Azure