Felsök anslutning till ett projekt med en privat slutpunkt

Viktigt!

Objekt markerade (förhandsversion) i den här artikeln är för närvarande i offentlig förhandsversion. Den här förhandsversionen tillhandahålls utan ett serviceavtal och vi rekommenderar det inte för produktionsarbetsbelastningar. Vissa funktioner kanske inte stöds eller kan vara begränsade. Mer information finns i Kompletterande villkor för användning av Microsoft Azure-förhandsversioner.

När du ansluter till ett projekt som har konfigurerats med en privat slutpunkt kan du stöta på ett 403-fel eller ett meddelande som säger att åtkomst är förbjuden. Använd informationen i den här artikeln för att söka efter vanliga konfigurationsproblem som kan orsaka det här felet.

Anslut på ett säkert sätt till projektet

Om du vill ansluta till ett projekt som skyddas bakom ett virtuellt nätverk använder du någon av följande metoder:

Azure VPN-gateway – Ansluter lokala nätverk till det virtuella nätverket via en privat anslutning. Anslutningen görs via det offentliga Internet. Det finns två typer av VPN-gatewayer som du kan använda:

- Punkt-till-plats: Varje klientdator använder en VPN-klient för att ansluta till det virtuella nätverket.

- Plats-till-plats: En VPN-enhet ansluter det virtuella nätverket till ditt lokala nätverk.

ExpressRoute – Ansluter lokala nätverk till molnet via en privat anslutning. Anslutningen görs med hjälp av en anslutningsprovider.

Azure Bastion – I det här scenariot skapar du en virtuell Azure-dator (kallas ibland en hoppruta) i det virtuella nätverket. Sedan ansluter du till den virtuella datorn med Hjälp av Azure Bastion. Med Bastion kan du ansluta till den virtuella datorn med antingen en RDP- eller SSH-session från din lokala webbläsare. Sedan använder du jump-rutan som utvecklingsmiljö. Eftersom den finns i det virtuella nätverket kan den komma åt arbetsytan direkt.

DNS-konfiguration

Felsökningsstegen för DNS-konfigurationen skiljer sig beroende på om du använder Azure DNS eller en anpassad DNS. Använd följande steg för att avgöra vilken du använder:

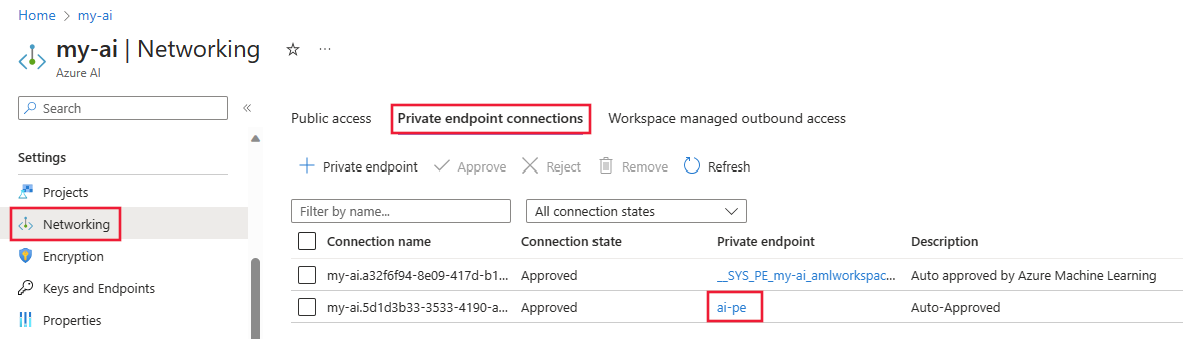

I Azure Portal väljer du den privata slutpunktsresursen för Azure AI Foundry. Om du inte kommer ihåg namnet väljer du din Azure AI Foundry-resurs, Nätverk, Privata slutpunktsanslutningar och väljer sedan länken Privat slutpunkt.

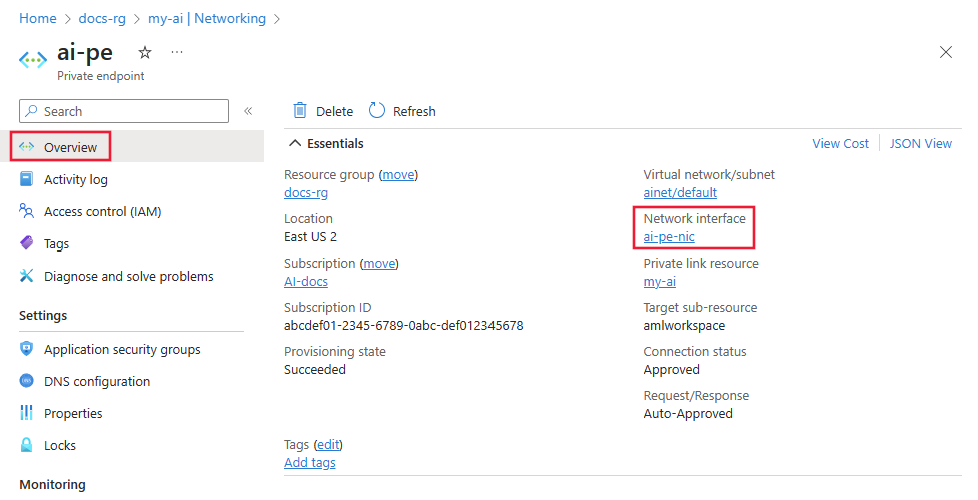

På sidan Översikt väljer du länken Nätverksgränssnitt .

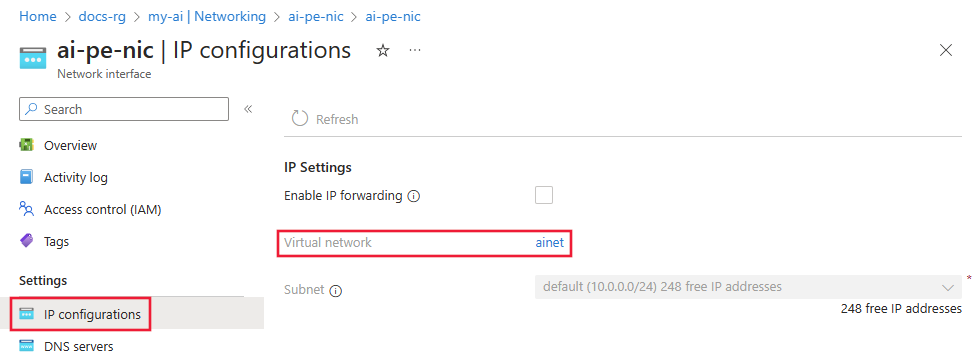

Under Inställningar väljer du IP-konfigurationer och sedan länken Virtuellt nätverk .

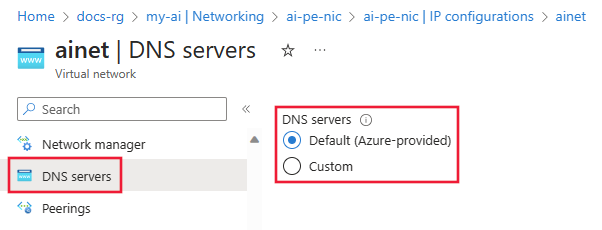

I avsnittet Inställningar till vänster på sidan väljer du posten DNS-servrar .

- Om det här värdet är Standard (Tillhandahålls av Azure) använder det virtuella nätverket Azure DNS. Gå till felsökningsavsnittet för Azure DNS .

- Om det finns en annan IP-adress i listan använder det virtuella nätverket en anpassad DNS-lösning. Hoppa till avsnittet Anpassad DNS-felsökning .

Anpassad DNS-felsökning

Använd följande steg för att kontrollera om din anpassade DNS-lösning matchar namn till IP-adresser på rätt sätt:

Öppna en webbläsare från en virtuell dator, bärbar dator, stationär dator eller annan beräkningsresurs som har en fungerande anslutning till den privata slutpunkten. I webbläsaren använder du URL:en för din Azure-region:

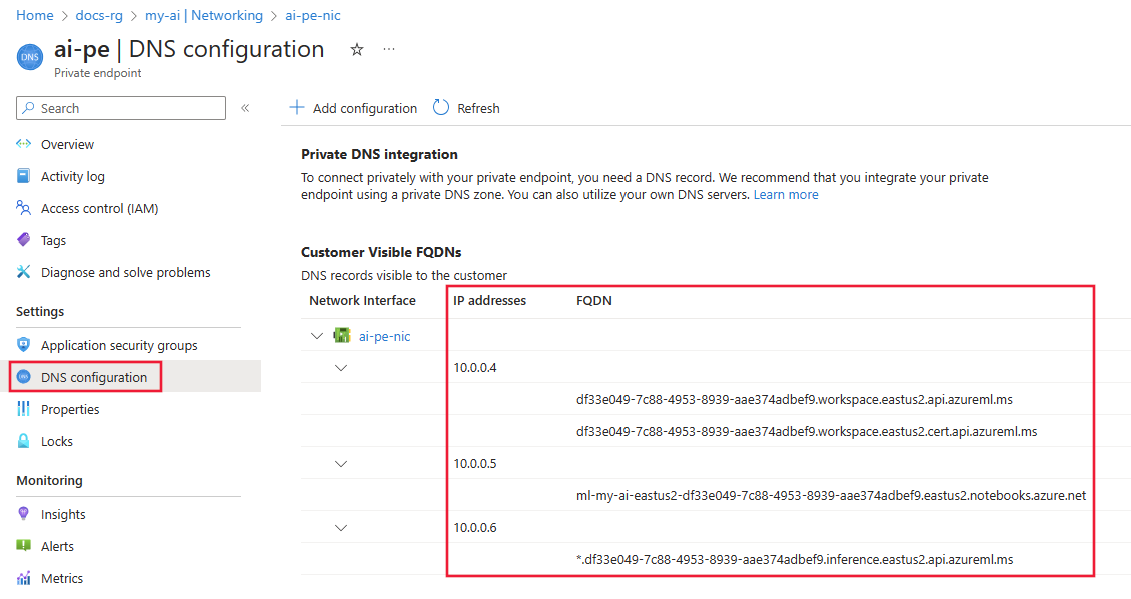

Azure-region URL Azure Government https://portal.azure.us/?feature.privateendpointmanagedns=false Microsoft Azure drivs av 21Vianet https://portal.azure.cn/?feature.privateendpointmanagedns=false Alla andra regioner https://portal.azure.com/?feature.privateendpointmanagedns=false I portalen väljer du den privata slutpunkten för projektet. I avsnittet DNS-konfiguration skapar du en lista över FQDN:er som anges för den privata slutpunkten.

Öppna en kommandotolk, PowerShell eller en annan kommandorad och kör följande kommando för varje fullständigt domännamn som returnerades från föregående steg. Varje gång du kör kommandot kontrollerar du att IP-adressen som returneras matchar den IP-adress som anges i portalen för det fullständiga domännamnet:

nslookup <fqdn>Om du till exempel kör kommandot

nslookup df33e049-7c88-4953-8939-aae374adbef9.workspace.eastus2.api.azureml.msreturneras ett värde som liknar följande text:Server: yourdnsserver Address: yourdnsserver-IP-address Name: df33e049-7c88-4953-8939-aae374adbef9.workspace.eastus2.api.azureml.ms Address: 10.0.0.4nslookupOm kommandot returnerar ett fel eller returnerar en annan IP-adress än vad som visas i portalen är din anpassade DNS-lösning inte korrekt konfigurerad.

Felsökning av Azure DNS

När du använder Azure DNS för namnmatchning använder du följande steg för att kontrollera att Privat DNS-integreringen är korrekt konfigurerad:

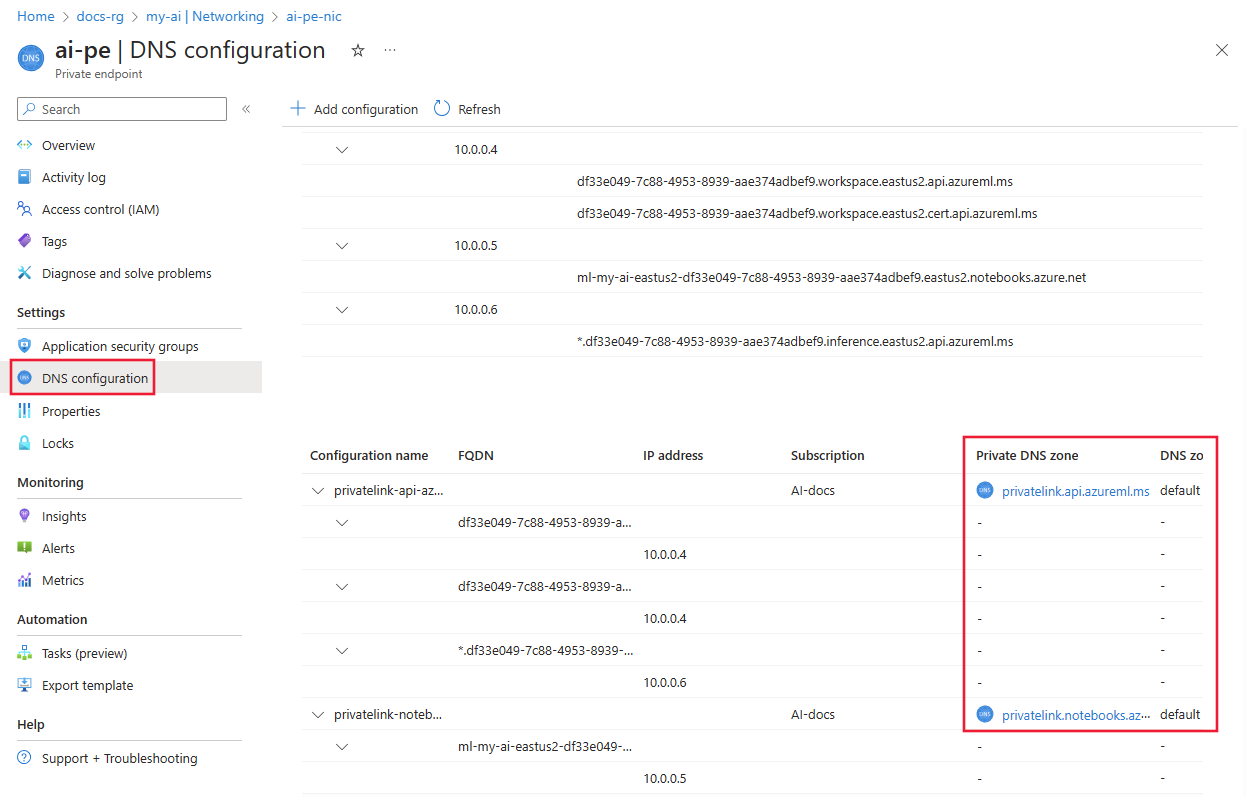

På den privata slutpunkten väljer du DNS-konfiguration. För varje post i kolumnen Privat DNS zon bör det också finnas en post i kolumnen DNS-zongrupp.

Om det finns en Privat DNS zonpost, men ingen DNS-zongruppspost, tar du bort och återskapar den privata slutpunkten. När du återskapar den privata slutpunkten aktiverar du Privat DNS zonintegrering.

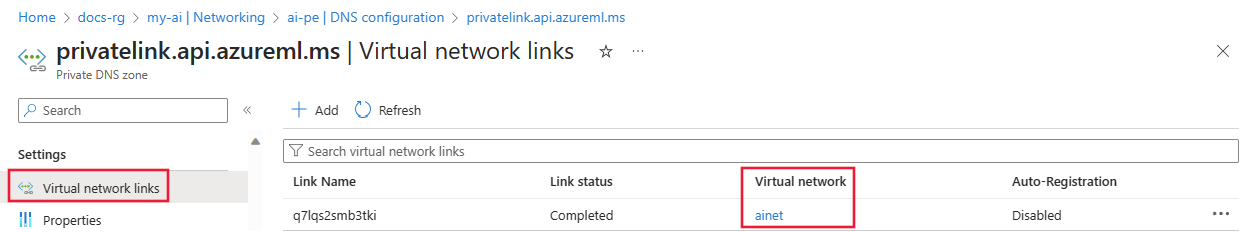

Om DNS-zongruppen inte är tom väljer du länken för posten Privat DNS zon.

I zonen Privat DNS väljer du Länkar till virtuellt nätverk. Det bör finnas en länk till det virtuella nätverket. Om det inte finns någon tar du bort och återskapar den privata slutpunkten. När du återskapar den väljer du en Privat DNS zon som är länkad till det virtuella nätverket eller skapar en ny som är länkad till det.

Upprepa föregående steg för resten av Privat DNS zonposter.

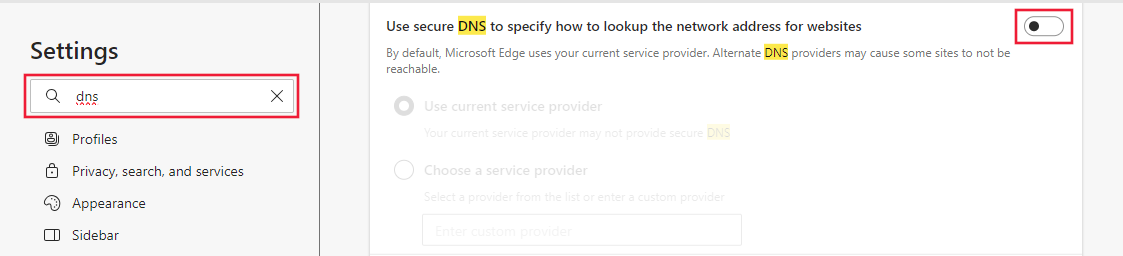

Webbläsarkonfiguration (DNS via HTTPS)

Kontrollera om DNS via HTTP är aktiverat i webbläsaren. DNS via HTTP kan förhindra att Azure DNS svarar med IP-adressen för den privata slutpunkten.

- Mozilla Firefox: Mer information finns i Inaktivera DNS via HTTPS i Firefox.

- Microsoft Edge:

Proxykonfiguration

Om du använder en proxy kan det förhindra kommunikation med ett skyddat projekt. Testa genom att använda något av följande alternativ:

- Inaktivera proxyinställningen tillfälligt och se om du kan ansluta.

- Skapa en PAC-fil (Proxy auto-config) som ger direkt åtkomst till de FQDN:er som anges på den privata slutpunkten. Den bör också tillåta direkt åtkomst till det fullständiga domännamnet för alla beräkningsinstanser.

- Konfigurera proxyservern för att vidarebefordra DNS-begäranden till Azure DNS.

- Kontrollera att proxyn tillåter anslutningar till AML-API:er, till exempel ".<region.api.azureml.ms>" och ".instances.azureml.ms"

Felsöka konfigurationer vid anslutning till lagring

När du skapar ett projekt skapas automatiskt ett antal anslutningar till Azure Storage för scenarier för datauppladdning och artefaktlagring, inklusive promptflöde. När hubbens associerade Azure Storage-konto har offentlig nätverksåtkomst inställd på "Inaktiverad" kan det uppstå en fördröjning i de här lagringsanslutningarna som ska skapas.

Prova följande steg för att felsöka:

- I Azure-portalen kontrollerar du nätverksinställningarna för det lagringskonto som är associerat med din hubb.

- Om åtkomst till offentligt nätverk har angetts till Aktiverad från valda virtuella nätverk och IP-adresser ska du se till att rätt IP-adressintervall läggs till för åtkomst till ditt lagringskonto.

- Om åtkomst till offentligt nätverk har angetts till Inaktiverad kontrollerar du att du har en privat slutpunkt konfigurerad från ditt virtuella Azure-nätverk till ditt lagringskonto med underresursen Target som blob. Dessutom måste du bevilja rollen Läsare för lagringskontots privata slutpunkt till den hanterade identiteten.

- Gå till azure AI Foundry-hubben i Azure-portalen. Kontrollera att det hanterade virtuella nätverket har etablerats och att den utgående privata slutpunkten till bloblagringen är Aktiv. Mer information om hur du etablerar det hanterade virtuella nätverket finns i Så här konfigurerar du ett hanterat nätverk för Azure AI Foundry-hubbar.

- Gå till Azure AI Foundry > dina projektinställningar > .

- Uppdatera sidan. Ett antal anslutningar ska skapas, inklusive "workspaceblobstore".