Средства брандмауэра Windows

Windows предлагает различные средства для просмотра состояния и настройки брандмауэра Windows. Все средства взаимодействуют с одними и теми же базовыми службами, но обеспечивают различные уровни контроля над этими службами:

- Безопасность Windows

- Панель управления

- Брандмауэр Защитник Windows в режиме повышенной безопасности (WFAS)

- Поставщик служб конфигурации (CSP)

- Средства командной строки

Примечание.

Чтобы изменить конфигурацию брандмауэра Windows на устройстве, необходимо иметь права администратора.

Безопасность Windows

Приложение Безопасность Windows можно использовать для просмотра состояния брандмауэра Windows и доступа к дополнительным средствам для его настройки. Нажмите кнопку ПУСК, введите Windows Securityи нажмите клавишу ВВОД. После открытия Безопасность Windows выберите вкладку Брандмауэр & защиты сети. Или используйте следующий ярлык:

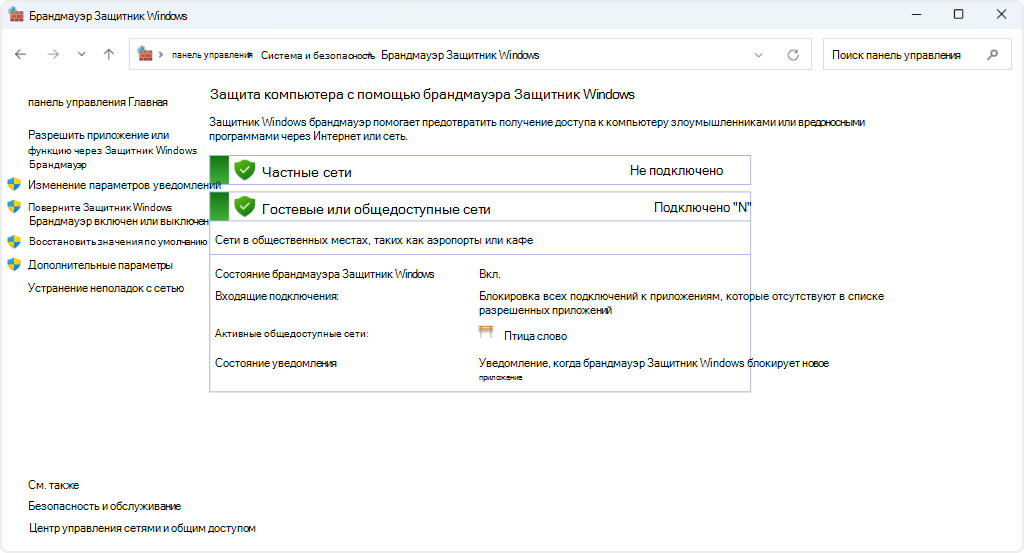

Панель управления

Апплет брандмауэра Защитник Windows панель управления предоставляет основные функции для настройки брандмауэра Windows. Нажмите кнопку ПУСК, введите firewall.cplи нажмите клавишу ВВОД.

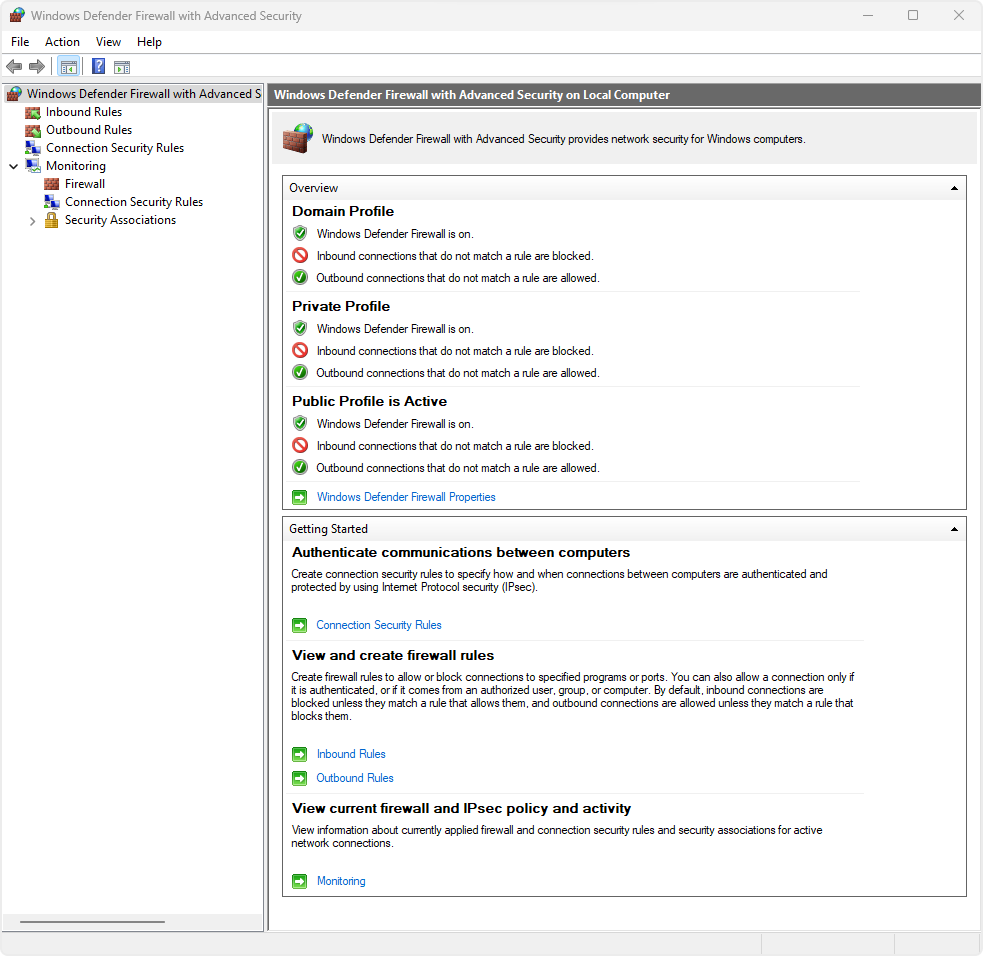

Брандмауэр Защитник Windows с повышенной безопасностью

Брандмауэр Защитник Windows в режиме повышенной безопасности (WFAS) — это оснастка консоли управления (MMC), которая предоставляет расширенные функции конфигурации. Его можно использовать локально и в реализации групповой политики ( GPO).

- Если вы настраиваете одно устройство, нажмите кнопку ПУСК, введите

wf.mscи нажмите клавишу ВВОД. - Если вы настраиваете устройства, присоединенные к домену Active Directory, создайте или измените объект групповой политики (GPO) и разверните узлыПолитики>>конфигурации> компьютера ПараметрыWindows Параметры> безопасностиБрандмауэр Windows в режиме повышенной безопасности

Поставщик служб конфигурации (CSP)

Брандмауэр CSP предоставляет интерфейс для настройки и запроса состояния брандмауэра Windows, который можно использовать с решением управления мобильными устройствами (MDM), таким как Microsoft Intune.

Средства командной строки

Модуль NetSecurity PowerShell и Network Command Shell (netsh.exe) — программы командной строки, которые можно использовать для запроса состояния и настройки брандмауэра Windows.

Рекомендации по обработке групповой политики

Параметры политики брандмауэра Windows хранятся в реестре. По умолчанию групповые политики обновляются в фоновом режиме каждые 90 минут со случайным смещением от 0 до 30 минут.

Брандмауэр Windows отслеживает изменения в реестре, и если что-то записывается в реестр, он уведомляет платформу фильтрации Windows (ВПП), которая выполняет следующие действия:

- Чтение всех правил и параметров брандмауэра

- Применение новых фильтров

- Удаляет старые фильтры

Примечание.

Действия активируются всякий раз, когда что-то записывается или удаляется из реестра, где хранятся параметры объекта групповой политики, независимо от того, действительно ли произошло изменение конфигурации. Во время процесса подключения по протоколу IPsec отключаются.

Многие реализации политики указывают, что они обновляются только при изменении. Однако вам может потребоваться обновить без изменений политики, например повторно применить нужный параметр политики, если пользователь изменил его. Чтобы управлять поведением групповой политики реестра, можно использовать политику Конфигурация> компьютераАдминистративные шаблоны>System>групповая политика>Configure, обработка политики реестра. Процесс, даже если объекты групповая политика не изменились, обновляется и повторно применяет политики, даже если политики не изменились. Этот параметр отключен по умолчанию.

Если включить параметр Обработать, даже если объекты групповая политика не изменились, фильтры ВПП будут повторно применены при каждом фоновом обновлении. Если у вас есть 10 групповых политик, фильтры ВПП будут повторно применены 10 раз в течение интервала обновления. Если во время обработки политики возникает ошибка, примененные параметры могут быть неполными, что приводит к следующим проблемам:

- Брандмауэр Windows блокирует входящий или исходящий трафик, разрешенный групповыми политиками

- Параметры локального брандмауэра применяются вместо параметров групповой политики

- Не удается установить подключения по протоколу IPsec

Временное решение заключается в обновлении параметров групповой политики с помощью команды gpupdate.exe /force, которая требует подключения к контроллеру домена.

Чтобы избежать этой проблемы, оставьте для политики Настройка обработки политики реестра значение по умолчанию Не настроено или, если она уже настроена, настройте ее Отключено.

Важно.

Флажок рядом с полем Обработка, даже если объекты групповая политика не изменились, должен быть снят. Если этот флажок не установлен, фильтры МПП записываются только в случае изменения конфигурации.

Если требуется принудительное удаление и перезапись реестра, отключите фоновую обработку, установив флажок Не применять во время периодической фоновой обработки.

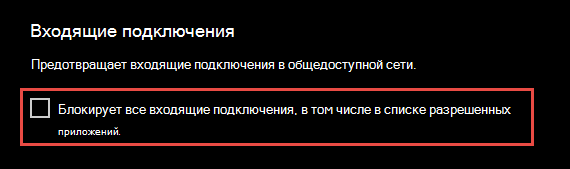

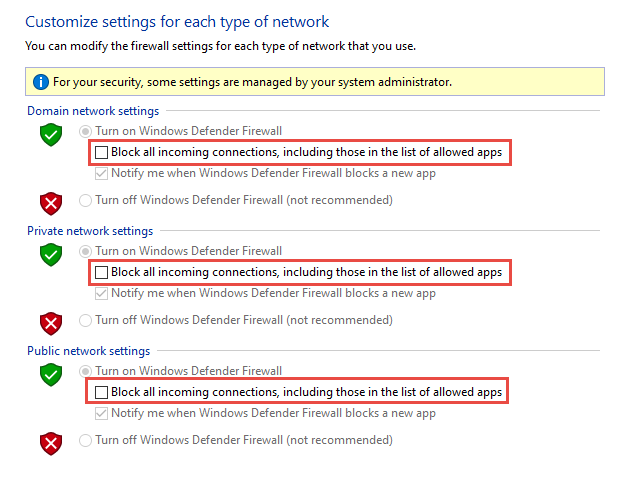

Экранирование режима для активных атак

Важной функцией брандмауэра Windows, которая может использоваться для устранения ущерба во время активной атаки, является режим экранирования . Это неофициальный термин, обозначающий простой метод, который администратор брандмауэра может использовать для временного повышения безопасности перед лицом активной атаки.

Экранирование можно достичь, установив флажок Блокировать все входящие подключения, в том числе в списке разрешенных приложений в приложении "Параметры Windows" или панель управления.

По умолчанию брандмауэр Windows блокирует все, если не создано правило исключения. Параметр экранирования переопределяет исключения. Например, функция удаленного рабочего стола автоматически создает правила брандмауэра при включении. Однако при наличии активного эксплойта с использованием нескольких портов и служб на узле можно вместо отключения отдельных правил использовать режим экранирования для блокировки всех входящих подключений, переопределяя предыдущие исключения, включая правила для удаленного рабочего стола. Правила удаленного рабочего стола остаются нетронутыми, но удаленный доступ не может работать до тех пор, пока экраны активны.

После завершения аварийной ситуации снимите флажок, чтобы восстановить обычный сетевой трафик.

Дальнейшие действия

В следующем раскрывающемся списке выберите одно из средств, чтобы узнать, как настроить брандмауэр Windows: