Безопасность системы

Надежная загрузка (безопасная загрузка + измеряемая загрузка)

Windows 11 требуется, чтобы все компьютеры использовали функцию безопасной загрузки интерфейса UEFI. При запуске устройства Windows 11 безопасная загрузка и надежная загрузка работают вместе, чтобы предотвратить загрузку вредоносных программ и поврежденных компонентов. Безопасная загрузка обеспечивает начальную защиту, а затем Trusted Boot выбирает процесс.

Безопасная загрузка обеспечивает безопасный и надежный путь от единого расширяемого интерфейса встроенного ПО (UEFI) через последовательность доверенной загрузки ядра Windows. Атаки на вредоносные программы в загрузочной последовательности Windows блокируются подтверждениями принудительного применения подписей в течение всей последовательности загрузки между средой UEFI, загрузчиком, ядром и приложениями.

Чтобы снизить риск использования коркитов встроенного ПО, компьютер проверяет цифровую подпись встроенного ПО в начале процесса загрузки. Затем безопасная загрузка проверяет цифровую подпись загрузчика ОС и весь код, который выполняется до запуска операционной системы, гарантируя, что сигнатура и код являются некомпрометизированными и доверенными в соответствии с политикой безопасной загрузки.

Trusted Boot выбирает процесс, который начинается с безопасной загрузки. Загрузчик Windows проверяет цифровую подпись ядра Windows перед загрузкой. Ядро Windows, в свою очередь, проверяет все остальные компоненты процесса запуска Windows, включая драйверы загрузки, файлы запуска и драйвер ELAM для защиты от вредоносных программ (ELAM). Если какой-либо из этих файлов был изменен, загрузчик обнаруживает проблему и отказывается загрузить поврежденный компонент. Часто Windows может автоматически восстановить поврежденный компонент, восстанавливая целостность Windows и позволяя компьютеру нормально запускаться.

Подробнее

Cryptography

Шифрование предназначено для защиты данных пользователей и систем. Стек шифрования в Windows 11 распространяется от микросхемы до облака, позволяя Windows, приложениям и службам защищать системные и пользовательские секреты. Например, данные можно зашифровать, чтобы только определенное средство чтения с уникальным ключом считывал их. В качестве основы для защиты данных шифрование помогает предотвратить чтение данных кем-либо, кроме предполагаемого получателя, выполняет проверки целостности, чтобы гарантировать, что данные не подделываются, и проверяет подлинность удостоверения, чтобы обеспечить безопасность обмена данными. Windows 11 шифрование сертифицировано в соответствии с Федеральным Standard обработки информации (FIPS) 140. Сертификация FIPS 140 гарантирует правильную реализацию алгоритмов, утвержденных правительством США.

Подробнее

- Проверка FIPS 140

Модули шифрования Windows предоставляют низкоуровневые примитивы, такие как:

- Генераторы случайных чисел (RNG)

- Поддержка AES 128/256 с режимами работы XTS, ECB, CBC, CFB, CCM и GCM; RSA и DSA 2048, 3072 и 4096 размеров ключей; ECDSA по кривым P-256, P-384, P-521

- Хэширование (поддержка SHA1, SHA-256, SHA-384 и SHA-512)

- Подписывание и проверка (поддержка заполнений для OAEP, PSS и PKCS1)

- Соглашение ключа и наследование ключа (поддержка ECDH по сравнению со стандартными NIST простых кривых P-256, P-384, P-521 и HKDF)

Разработчики приложений могут использовать эти криптографические модули для выполнения низкоуровневых криптографических операций (Bcrypt), операций хранения ключей (NCrypt), защиты статических данных (DPAPI) и безопасного совместного использования секретов (DPAPI-NG).

Подробнее

- Управление криптографией и сертификатами

Разработчики могут получить доступ к модулям в Windows через API шифрования следующего поколения (CNG), который работает на основе криптографической библиотеки Майкрософт с открытым кодом SymCrypt. SymCrypt поддерживает полную прозрачность с помощью своего открытого исходного кода. Кроме того, SymCrypt предлагает оптимизацию производительности для криптографических операций, используя преимущества сборки и аппаратного ускорения, если они доступны.

SymCrypt является частью обязательств корпорации Майкрософт по обеспечению прозрачности, которая включает в себя глобальную программу безопасности для государственных организаций Майкрософт, которая направлена на предоставление конфиденциальной информации и ресурсов безопасности, необходимых людям, чтобы доверять продуктам и службам Майкрософт. Программа предоставляет контролируемый доступ к исходному коду, обмену информацией об угрозах и уязвимостях, возможности для взаимодействия с техническим контентом о продуктах и службах Майкрософт, а также доступ к пяти глобально распределенным Центрам прозрачности.

Сертификаты

Для защиты и проверки подлинности информации Windows предоставляет комплексную поддержку сертификатов и управления сертификатами. Встроенную программу командной строки управления сертификатами (certmgr.exe) или оснастку консоли управления Майкрософт (MMC) (certmgr.msc) можно использовать для просмотра сертификатов и управления ими, списков доверия сертификатов (CTLs) и списков отзыва сертификатов (CRLs). При использовании сертификата в Windows мы проверяем, что конечный сертификат и все сертификаты в цепочке доверия не были отозваны или скомпрометированы. Доверенные корневые и промежуточные сертификаты, а также общедоступные отозванные сертификаты на компьютере используются в качестве ссылки на доверие к инфраструктуре открытых ключей (PKI) и обновляются ежемесячно программой Microsoft Trusted Root. Если доверенный сертификат или корневой каталог отменяется, все глобальные устройства обновляются, что означает, что пользователи могут доверять, что Windows автоматически защитится от уязвимостей в инфраструктуре открытых ключей. Для облачных и корпоративных развертываний Windows также предоставляет пользователям возможность автоматической регистрации и продления сертификатов в Active Directory с помощью групповой политики, чтобы снизить риск потенциальных сбоев из-за истечения срока действия сертификата или неправильной настройки.

Подписывание и целостность кода

Чтобы убедиться, что файлы Windows не были изменены, процесс целостности кода Windows проверяет сигнатуру каждого файла в Windows. Подписывание кода является основой для обеспечения целостности встроенного ПО, драйверов и программного обеспечения на платформе Windows. Подписывание кода создает цифровую подпись путем шифрования хэша файла с помощью части закрытого ключа сертификата подписи кода и внедрения подписи в файл. Процесс целостности кода Windows проверяет подписанный файл путем расшифровки подписи, чтобы проверка целостность файла и подтверждает, что он получен от известного издателя, гарантируя, что файл не был изменен.

Цифровая подпись оценивается в среде Windows в коде загрузки Windows, коде ядра Windows и приложениях пользовательского режима Windows. Безопасная загрузка и целостность кода проверяют подпись загрузчиков, параметров ПЗУ и других загрузочных компонентов, чтобы убедиться, что она является доверенной и от авторитетного издателя. Для драйверов, не опубликованных корпорацией Майкрософт, целостность кода ядра проверяет подпись драйверов ядра и требует, чтобы драйверы были подписаны Windows или сертифицированы программой совместимости оборудования Windows (WHCP). Эта программа гарантирует, что сторонние драйверы совместимы с различным оборудованием и Windows, а драйверы — от проверяемых разработчиков драйверов.

Аттестация работоспособности устройства

Процесс аттестации работоспособности устройств Windows поддерживает парадигму "Никому не доверяй", которая перемещает фокус со статических периметров на основе сети на пользователей, ресурсы и ресурсы. Процесс аттестации подтверждает, что устройство, встроенное ПО и процесс загрузки находятся в хорошем состоянии и не были изменены, прежде чем они смогут получить доступ к корпоративным ресурсам. Эти определения выполняются с данными, хранящимися в TPM, который обеспечивает безопасный корень доверия. Эти сведения отправляются в службу аттестации, например Аттестация Azure, чтобы убедиться, что устройство находится в доверенном состоянии. Затем облачное решение для управления устройствами, например Microsoft Intune[4], проверяет работоспособность устройства и подключает эти сведения к Microsoft Entra ID[4] для условного доступа.

Windows включает множество функций безопасности для защиты пользователей от вредоносных программ и атак. Однако компоненты безопасности являются надежными только в том случае, если платформа загружается должным образом и не изменена. Как отмечалось выше, Windows использует безопасную загрузку UEFI, ELAM, DRTM, надежную загрузку и другие низкоуровневые аппаратные и встроенные функции безопасности для защиты компьютера от атак. С момента включения компьютера до запуска защиты от вредоносных программ Windows поддерживается соответствующими конфигурациями оборудования, которые помогут обеспечить безопасность. Измеряемая загрузка, реализованная загрузчиками и BIOS, проверяет и криптографически записывает каждый шаг загрузки в цепочке. Эти события привязаны к доверенному платформенного модуля, который работает как аппаратный корень доверия. Удаленная аттестация — это механизм, с помощью которого эти события считываются и проверяются службой для предоставления проверяемого, объективного и устойчивого к несанкционированным действиям отчета. Удаленная аттестация — это доверенный аудитор загрузки системы, позволяющий зависящим сторонам привязать доверие к устройству и его безопасности.

Ниже приведена сводка действий, связанных с аттестацией и Zero-Trust на устройстве с Windows.

- На каждом этапе процесса загрузки, например при загрузке файла, обновлении специальных переменных и т. д., такие сведения, как хэши файлов и подписи, измеряются в регистре конфигурации платформы доверенного платформенного модуля (PCR). Измерения связаны спецификацией группы доверенных вычислений, которая определяет, какие события можно записывать и формат каждого события. Данные предоставляют важную информацию о безопасности устройства с момента их включения

- После загрузки Windows аттестер (или средство проверки) запрашивает у доверенного платформенного модуля измерения, хранящиеся в его PCR, вместе с журналом измеряемой загрузки. Вместе они формируют свидетельство аттестации, отправленное в службу Аттестация Azure

- Доверенный платформенный модуль проверяется с помощью ключей или криптографических материалов, доступных на наборе микросхем со службой сертификатов Azure.

- Приведенные выше сведения отправляются в службу Аттестация Azure, чтобы убедиться, что устройство находится в доверенном состоянии.

Подробнее

Параметры политики безопасности Windows и аудит

Параметры политики безопасности являются важной частью общей стратегии безопасности. Windows предоставляет надежный набор политик параметров безопасности, которые ИТ-администраторы могут использовать для защиты устройств Windows и других ресурсов в вашей организации. Параметры политик безопасности — это правила, которые можно настроить на устройстве или нескольких устройствах для управления:

- Проверка подлинности пользователей в сети или на устройстве

- Ресурсы, к которым пользователям разрешен доступ

- Запись действий пользователя или группы в журнал событий

- Членство в группе

Аудит безопасности — это один из самых мощных средств, которые можно использовать для поддержания целостности сети и ресурсов. Аудит помогает выявлять атаки, сетевые уязвимости и атаки на высокоценные целевые объекты. Вы можете указать категории событий, связанных с безопасностью, чтобы создать политику аудита, адаптированную к потребностям организации, с помощью поставщиков служб конфигурации (CSP) или групповых политик.

Все категории аудита отключаются при первой установке Windows. Прежде чем включить их, выполните следующие действия, чтобы создать эффективную политику аудита безопасности.

- Определите наиболее важные ресурсы и действия.

- Определите параметры аудита, необходимые для их отслеживания.

- Оцените преимущества и потенциальные затраты, связанные с каждым ресурсом или параметром.

- Протестируйте эти параметры, чтобы проверить выбор.

- Разработайте планы развертывания политики аудита и управления ими.

Подробнее

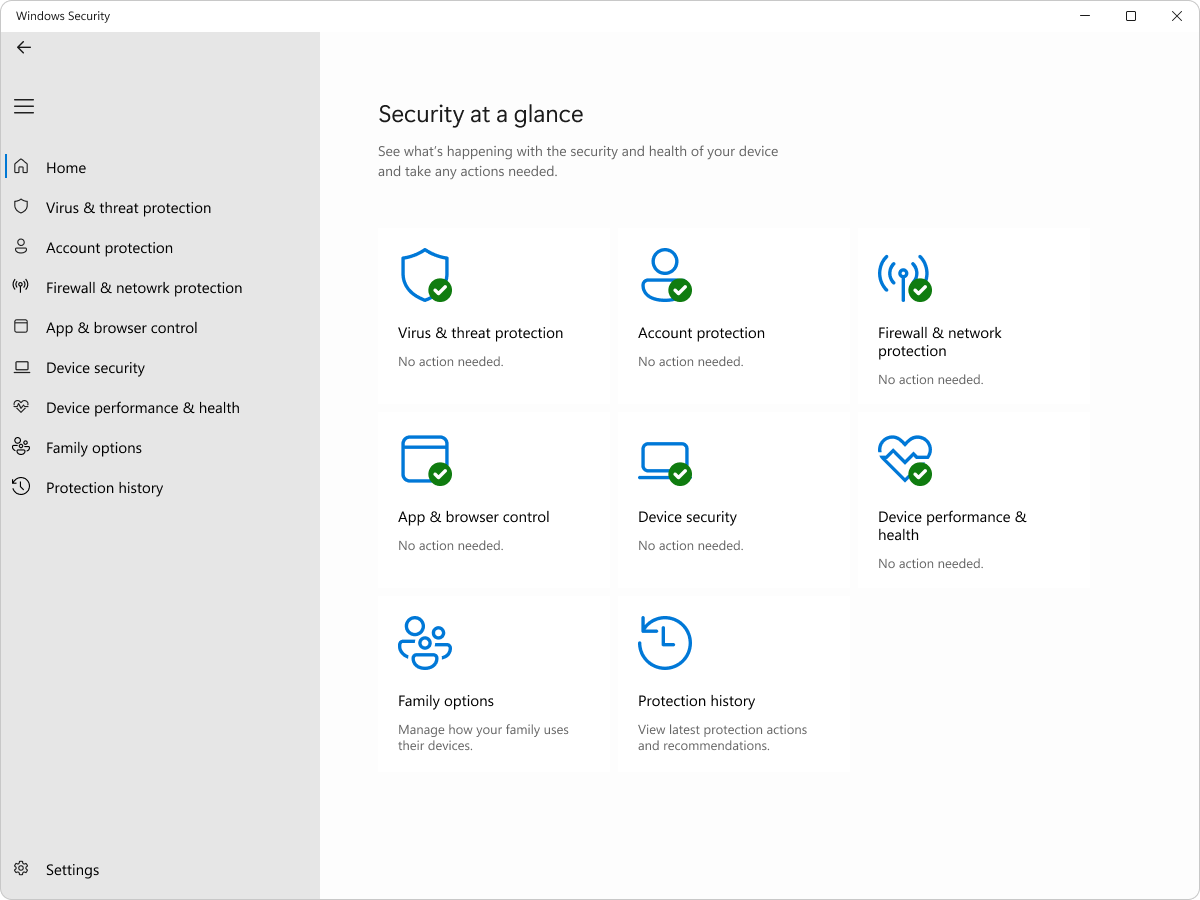

Безопасность Windows

Видимость и осведомленность о безопасности и работоспособности устройств являются ключевыми для любых действий. Приложение Безопасность Windows предоставляет краткий обзор состояния безопасности и работоспособности устройства. Эти аналитические сведения помогают выявлять проблемы и действовать, чтобы обеспечить защиту. Вы можете быстро увидеть состояние защиты от вирусов и угроз, брандмауэра и сетевой безопасности, элементов управления безопасностью устройств и многое другое.

Подробнее

Обновление конфигурации

Обновление конфигурации

При использовании традиционной групповой политики параметры политики обновляются на компьютере при входе пользователя и по умолчанию каждые 90 минут. Администраторы могут изменить это время, чтобы быть короче, чтобы убедиться, что параметры политики соответствуют параметрам управления, заданным ИТ-службой.

В отличие от этого, в решении для управления устройствами, например Microsoft Intune[4], политики обновляются при входе пользователя, а затем с интервалом в восемь часов по умолчанию. Но параметры политики переносятся из объекта групповой политики в решение для управления устройствами, один оставшийся разрыв — это более длительный период между повторным применением измененной политики.

Обновление конфигурации позволяет сбрасывать параметры в поставщике службы конфигурации политики (CSP), которые отклоняются из-за неправильной настройки, изменения реестра или вредоносного программного обеспечения на компьютере, до значения, которое по умолчанию запланировал администратор каждые 90 минут. При необходимости его можно обновлять каждые 30 минут. Служба CSP политики охватывает сотни параметров, которые традиционно устанавливались с помощью групповой политики и теперь задаются с помощью протоколов Mobile Управление устройствами (MDM).

Обновление конфигурации также можно приостановить на настраиваемый период времени, после чего оно будет повторно встроено. Это предназначено для поддержки сценариев, в которых техническому специалисту службы технической поддержки может потребоваться перенастроить устройство для устранения неполадок. Он также может быть возобновлен в любое время администратором.

Подробнее

Режим терминала

Windows позволяет ограничить функциональные возможности определенными приложениями с помощью встроенных функций, что делает ее идеальной для общедоступных или общих устройств, таких как киоски. Вы можете настроить Windows в качестве киоска либо локально на устройстве, либо с помощью облачного решения для управления устройствами, например Microsoft Intune[7]. Режим киоска можно настроить для запуска одного приложения, нескольких приложений или полноэкранного веб-браузера. Вы также можете настроить устройство для автоматического входа и запуска указанного приложения киоска при запуске.

Подробнее

Печать с защитой Windows

Печать с защитой Windows

Печать, защищенная Windows, обеспечивает более современную и безопасную систему печати, которая обеспечивает максимальную совместимость и ставит пользователей на первое место. Это упрощает процесс печати, позволяя устройствам печатать исключительно с помощью современного стека печати Windows.

К преимуществам защищенной печати Windows относятся:

- Повышенная безопасность компьютера

- Упрощенная и согласованная печать независимо от архитектуры компьютера

- Устраняет необходимость в управлении драйверами печати

Печать, защищенная Windows, предназначена только для работы с сертифицированными принтерами Mopria. Многие существующие принтеры уже совместимы.

Подробнее

Rust для Windows

Rust для Windows

Rust — это современный язык программирования, известный своим акцентом на безопасность, производительность и параллелизм. Он был разработан для предотвращения распространенных ошибок программирования, таких как разыменовывание указателя NULL и переполнение буфера, что может привести к уязвимостям системы безопасности и сбоям. Rust достигает этого с помощью своей уникальной системы владения, которая обеспечивает безопасность памяти без необходимости сборщика мусора. Мы расширяем интеграцию Rust с ядром Windows, чтобы повысить безопасность и надежность базы кода Windows. Этот стратегический шаг подчеркивает нашу приверженность внедрению современных технологий для повышения качества и безопасности Windows.

Подробнее