Создание новой базовой политики с помощью мастера

Примечание.

Некоторые возможности управления приложениями для бизнеса доступны только в определенных версиях Windows. Дополнительные сведения о доступности функций управления приложениями.

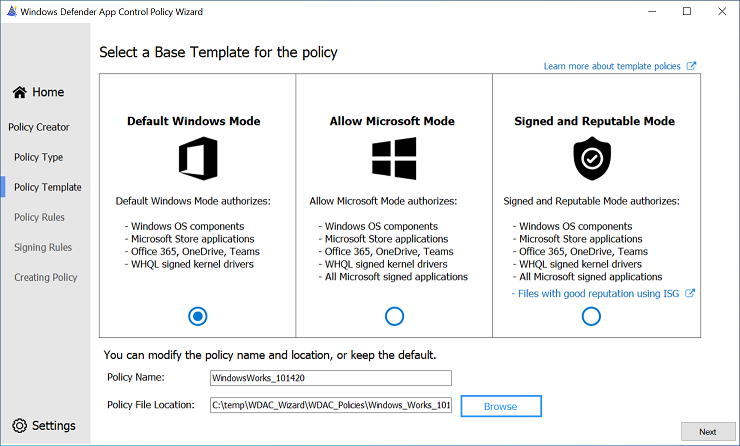

При создании политик для использования с элементом управления приложениями для бизнеса рекомендуется начинать с политики шаблона, а затем добавлять или удалять правила в соответствии с вашим сценарием управления приложениями. По этой причине мастер управления приложениями предлагает три политики шаблонов для начала и настройки в процессе создания базовой политики. Необходимые сведения о элементе управления приложениями можно получить в руководстве по проектированию элемента управления приложениями. На этой странице описаны шаги по созданию новой политики управления приложениями на основе шаблона, настройке параметров политики, а также правилам подписывателя и файлов.

Базовые политики шаблонов

Каждая из политик шаблона имеет уникальный набор правил списка разрешенных политик, которые влияют на круг доверия и модель безопасности политики. В следующей таблице перечислены политики, повышая порядок доверия и свободы. Например, политика режима Windows по умолчанию доверяет издателям приложений и подписывателям меньше, чем политике подписанных и авторитетных режимов. Политика Windows по умолчанию имеет меньший круг доверия с лучшей безопасностью, чем политика подписанных и уважаемых, но за счет совместимости.

| Базовая политика шаблона | Описание |

|---|---|

| Режим Windows по умолчанию | Режим Windows по умолчанию авторизует следующие компоненты:

|

| Разрешить режим Майкрософт | Режим разрешения разрешает следующие компоненты:

|

| Подписанный и уважаемый режим | Режимы подписанных и уважаемых авторизуют следующие компоненты:

|

Курсивное содержимое обозначает изменения в текущей политике по отношению к предыдущей политике.

Дополнительные сведения о политиках режима Windows по умолчанию и разрешения режима Майкрософт см. в статье Примеры базовых политик управления приложениями для бизнеса.

После выбора базового шаблона присвойте политике имя и выберите место для сохранения политики управления приложениями на диске.

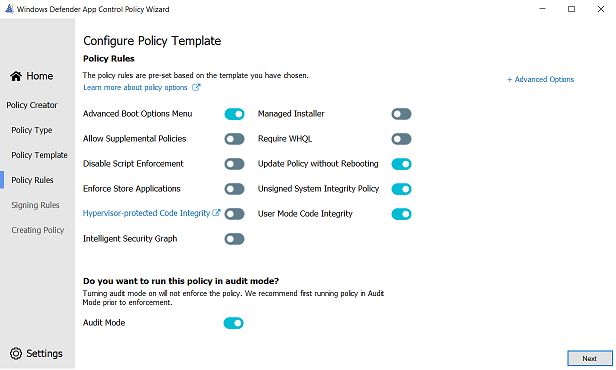

Настройка правил политики

При запуске страницы правила политики автоматически включаются или отключаются в зависимости от выбранного шаблона с предыдущей страницы. Выберите для включения или отключения нужных параметров правил политики, нажав ползунок рядом с заголовками правил политики. Краткое описание каждого правила отображается в нижней части страницы при наведении указателя мыши на название правила.

Описание правил политики

В следующей таблице содержится описание каждого правила политики, начиная с самого левого столбца. В статье Правила политики содержится более полное описание каждого правила политики.

| Правило | Описание |

|---|---|

| Меню "Дополнительные параметры загрузки" | Меню предварительной загрузки F8 по умолчанию отключено для всех политик управления приложениями для бизнеса. В случае активации этого правила меню F8 будет отображаться физически присутствующим пользователям. |

| Разрешить дополнительные политики | Используйте этот параметр в базовой политике, чтобы разрешить дополнительным политикам его расширение. |

| Отключение принудительного применения скриптов | Этот параметр отключает параметры принудительного применения скриптов. Неподписанные скрипты PowerShell и интерактивные сценарии PowerShell больше не ограничены ограниченным языковым режимом. ПРИМЕЧАНИЕ. Этот параметр необходим для запуска HTA-файлов и поддерживается только в обновление Windows 10 за май 2019 г. (1903) и более поздних версий. Его использование в более ранних версиях Windows 10 не поддерживается и может привести к непредвиденным результатам. |

| Целостность кода, защищенная гипервизором (HVCI) | Если этот параметр включен, принудительное применение политики использует безопасность на основе виртуализации для запуска службы целостности кода в безопасной среде. HVCI обеспечивает более надежную защиту от вредоносных программ ядра. |

| Авторизация графа интеллектуальной безопасности | Используйте этот параметр, чтобы автоматически разрешить приложениям с репутацией "известного качества", как определено Microsoft Intelligent Security Graph (ISG). |

| Управляемый установщик | Используйте этот параметр для автоматического разрешения приложений, установленных решением распространения программного обеспечения, например Microsoft Configuration Manager, которое было определено как управляемый установщик. |

| Требовать WHQL | По умолчанию разрешено выполнять устаревшие драйверы, не подписанные Windows Hardware Quality Labs (WHQL). Если это правило активно, каждый выполняемый драйвер должен иметь подпись WHQL; поддержка устаревших драйверов прекращается. Отныне каждый новый совместимый с Windows драйвер должен быть сертифицирован по WHQL. |

| Обновление политики без перезагрузки | Используйте этот параметр, чтобы разрешить применение будущих обновлений политики управления приложениями для бизнеса без перезагрузки системы. |

| Политика целостности системы без знака | Позволяет политике оставаться неподписанной. Если удалить это правило, политику нужно будет подписывать и добавлять к ней UpdatePolicySigners, чтобы можно было в будущем ее изменять. |

| Целостность кода в пользовательском режиме | Политики управления приложениями для бизнеса ограничивают двоичные файлы в режиме ядра и в пользовательском режиме. По умолчанию ограничено использование только двоичных файлов в режиме ядра. Если это правило активно, выполняется проверка исполняемых файлов и скриптов в пользовательском режиме. |

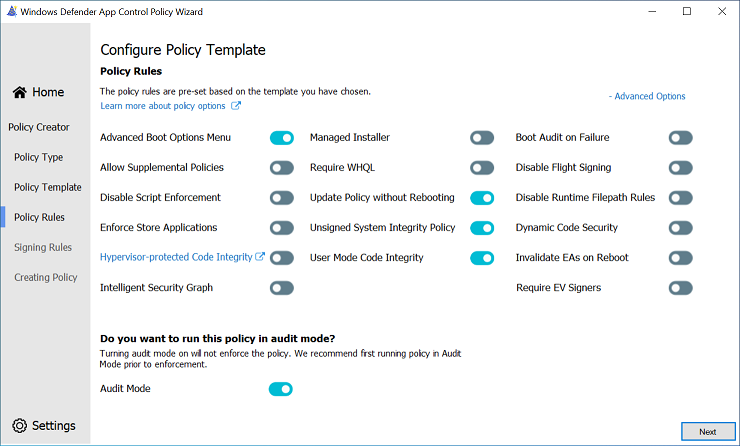

Описание расширенных правил политики

При выборе метки + Дополнительные параметры отображается другой столбец правил политики, расширенные правила политики. В следующей таблице представлено описание каждого расширенного правила политики.

| Правило | Описание |

|---|---|

| Аудит загрузки при сбое | Используется, когда политика "Управление приложениями для бизнеса" находится в режиме принудительного применения. При сбое драйвера во время запуска политика управления приложениями помещается в режим аудита, чтобы windows загружалась. Администраторы могут проверить причину сбоя в журнале событий CodeIntegrity. |

| Отключить подписывание рейса | Если этот параметр включен, политики управления приложениями блокируют двоичные файлы, подписанные flightroot. Этот параметр будет использоваться в сценарии, в котором организации хотят запускать только выпущенные двоичные файлы, а не сборки, подписанные для запуска или предварительного просмотра. |

| Отключение защиты правил FilePath во время выполнения | Этот параметр отключает проверка среды выполнения по умолчанию, который разрешает правила FilePath только для путей, доступных только администратору. |

| Безопасность динамического кода | Включает принудительное применение политик для приложений .NET и динамически загруженных библиотек (DLL). |

| Отмена EAS при перезагрузке | При использовании параметра Intelligent Security Graph (14) элемент управления приложениями задает расширенный атрибут файла, указывающий, что файл был авторизован на выполнение. Этот параметр позволяет элементу управления приложениями периодически повторно проверять репутацию файлов, авторизованных isg. |

| Требовать подписывателей EV | В настоящее время этот параметр не поддерживается. |

Примечание.

Мы рекомендуем сначала включить режим аудита , так как он позволяет протестировать новые политики управления приложениями для бизнеса перед их применением. В режиме аудита приложение не блокируется. Вместо этого политика регистрирует событие при каждом запуске приложения за пределами политики. По этой причине для всех шаблонов режим аудита включен по умолчанию.

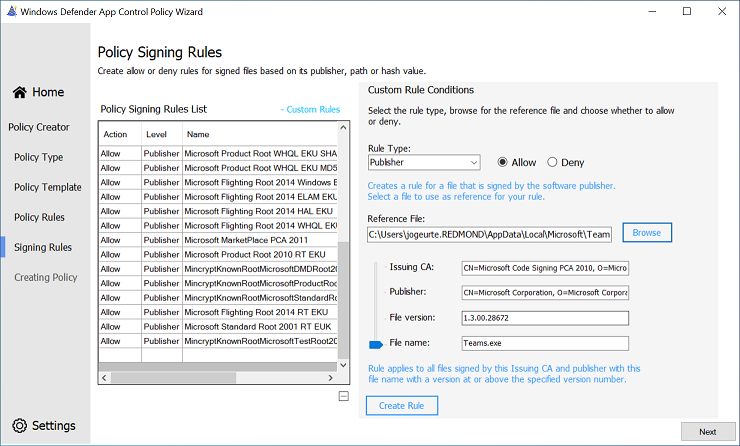

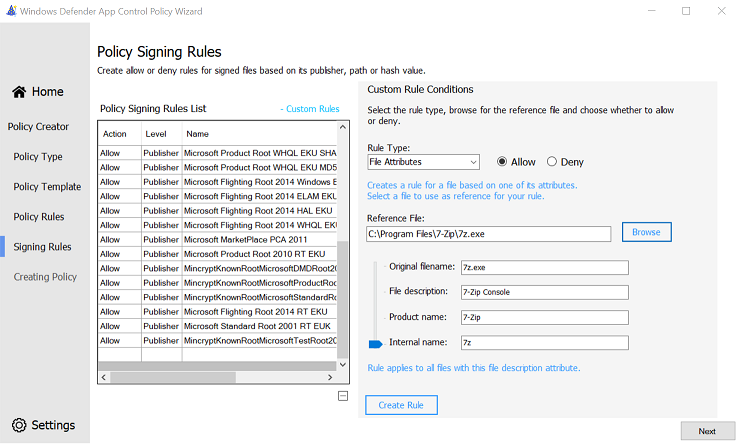

Создание настраиваемых правил файлов

Правила файлов в политике управления приложениями определяют уровень идентификации и доверия приложений. Правила файлов — это механизм main для определения доверия в политике управления приложениями. Если выбрать + Настраиваемые правила , откроется панель условий пользовательского правила файла, чтобы создать настраиваемые правила файлов для политики. Мастер поддерживает четыре типа правил файлов:

Правила издателя

Тип правила файла Издателя использует свойства в цепочке сертификатов подписи кода с базовыми правилами файлов. После выбора файла, на основе правила, который называется файлом ссылки, используйте ползунок, чтобы указать специфику правила. В следующей таблице показана связь между размещением ползунка, соответствующим уровнем правила "Элемент управления приложениями для бизнеса" и его описанием. Чем ниже расположение в таблице и ползунке пользовательского интерфейса, тем больше специфичность правила.

| Условие правила | Уровень правила управления приложением | Описание |

|---|---|---|

| Выдача ЦС | PCACertificate | Самый высокий доступный сертификат добавляется к подписывателям. Этот сертификат обычно является сертификатом PCA, на один уровень ниже корневого сертификата. Затрагивается любой файл, подписанный этим сертификатом. |

| Издатель | Издатель | Это правило представляет собой сочетание правила PCACertificate и общего имени (CN) конечного сертификата. Затрагивается любой файл, подписанный крупным ЦС, но с листом из конкретной компании, например, корпорацией драйвера устройства. |

| Версия файла | SignedVersion (Подписанная версия) | Это правило представляет собой сочетание PCACertificate, издателя и номера версии. Затрагиваются все данные указанного издателя с указанной версией или выше. |

| Имя файла | FilePublisher (Издатель файла) | Наиболее конкретный. Сочетание имени файла, издателя и сертификата PCA и минимального номера версии. Затрагиваются файлы издателя с указанным именем и большим или равным указанной версии. |

Правила пути к файлу

Правила пути к файлам не предоставляют те же гарантии безопасности, что и правила явного подписывателя, так как они основаны на разрешениях на изменяемый доступ. Чтобы создать правило пути к файлам, выберите файл с помощью кнопки Обзор .

Правила атрибутов файлов

Мастер поддерживает создание правил имен файлов на основе атрибутов файла, прошедших проверку подлинности. Правила имен файлов полезны, если приложение и его зависимости (например, библиотеки DLL) могут использовать одно и то же имя продукта. Этот уровень правил позволяет пользователям легко создавать целевые политики на основе параметра Имя файла продукта. Чтобы выбрать атрибут файла для создания правила, переместите ползунок мастера в нужный атрибут. В следующей таблице описаны все поддерживаемые атрибуты файла, на которых создается правило.

| Уровень правила | Описание |

|---|---|

| Исходное имя файла | Указывает исходное имя файла или имя, с помощью которого был впервые создан файл двоичного файла. |

| Описание файла | Указывает описание файла, предоставленное разработчиком двоичного файла. |

| Название продукта | Указывает имя продукта, с которым поставляется двоичный файл. |

| Внутреннее имя | Задает внутреннее имя двоичного файла. |

Правила хэша файлов

Наконец, мастер поддерживает создание правил файлов с использованием хэша файла. Хотя этот уровень является специфичным, он может привести к дополнительным административным издержкам для поддержания значений хэша текущей версии продукта. При каждом обновлении двоичного файла изменяется хэш-значение, в связи с чем требуется обновление политики. По умолчанию мастер использует хэш файлов в качестве резервного варианта, если не удается создать правило файлов с использованием указанного уровня правила файла.

Удаление правил подписывания

Таблица списка правил подписывания политик в левой части страницы содержит правила разрешения и запрета в шаблоне, а также все настраиваемые правила, которые вы создаете. Правила подписывания шаблонов и настраиваемые правила можно удалить из политики, выбрав правило из таблицы списка правил. Когда правило будет выделено, нажмите кнопку удалить под таблицей. Затем вам будет предложено ввести другое подтверждение. Выберите Yes , чтобы удалить правило из политики и таблицы правил.