Microsoft Defender XDR на портале Defender

Microsoft Defender XDR на унифицированной платформе SecOps Майкрософт объединяет и координирует защиту от угроз в широком спектре ресурсов, включая устройства и конечные точки, удостоверения, электронную почту, службы Microsoft 365 и приложения SaaS.

Defender XDR объединяет сигналы об угрозах и данные между ресурсами, что позволяет отслеживать угрозы безопасности и управлять ими из одного расположения на портале Microsoft Defender.

Defender XDR объединяет несколько служб безопасности Майкрософт.

| Служба | Сведения |

|---|---|

| Защита от угроз электронной почты с помощью Defender для Office 365 | Помогает защитить электронную почту и Office 365 ресурсы. |

| Защита устройств с помощью Defender для конечной точки | Обеспечивает профилактическую защиту, обнаружение после нарушения безопасности, автоматическое исследование и реагирование на устройства. |

| Защита Active Directory с помощью Defender для удостоверений | Использует сигналы Active Directory для выявления, обнаружения и исследования расширенных угроз, скомпрометированных удостоверений и вредоносных внутренних действий. |

| Защита облачных приложений SaaS с помощью Defender for Cloud Apps | Обеспечивает глубокую видимость, надежные элементы управления данными и расширенную защиту от угроз для облачных приложений SaaS и PaaS. |

| Защита от широкого спектра угроз с помощью Microsoft Sentinel | Microsoft Sentinel легко интегрируется с Defender XDR, чтобы объединить возможности обоих продуктов в единую платформу безопасности для обнаружения угроз, исследования, охоты и реагирования на нее. |

Обнаружение угроз

Defender XDR обеспечивает непрерывный мониторинг угроз. При обнаружении угроз создаются оповещения системы безопасности . Defender автоматически объединяет связанные оповещения и сигналы безопасности в инциденты безопасности.

Инциденты определяют полную картину атаки. Инциденты помогают командам SOC понять атаки и быстрее реагировать на них. Инциденты собирают связанные оповещения, сведения об атаках область и ходе атаки, а также сущности и ресурсы, участвующие в атаке.

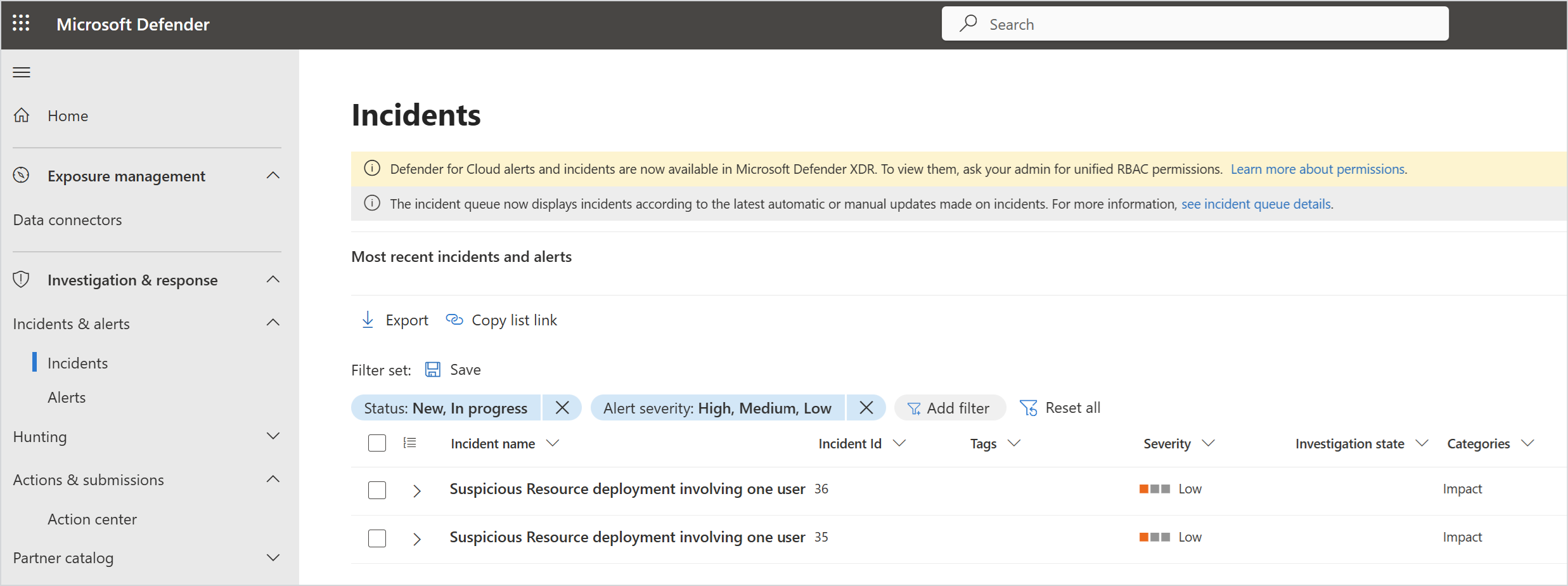

Одна очередь инцидентов на портале Defender обеспечивает полную видимость последних оповещений и инцидентов, а также исторических данных. Вы можете выполнять поиск и запрашивать очередь инцидентов, а также определять приоритеты ответов на основе серьезности.

Обнаружение атак бокового смещения

Defender для XDR включает в себя возможность обмана для обнаружения бокового перемещения, управляемого человеком, которая часто используется в распространенных атаках, таких как программы-шантажисты и компрометация электронной почты.

Возможность обмана создает приманки активов. Когда злоумышленники взаимодействуют с этими ресурсами, возможность обмана создает оповещения с высоким уровнем доверия, которые можно просмотреть на странице Оповещения на портале.

Автоматическое нарушение угроз

Defender XDR использует автоматическое прерывание атак для сдерживания выполняющихся атак, ограничения влияния на атаки и предоставления командам безопасности больше времени на реагирование.

Автоматическое прерывание работы зависит от сигналов высокой точности, которые создаются в результате корреляции инцидентов в миллионах сигналов продукта Defender и непрерывного исследования от исследовательской группы майкрософт по безопасности, чтобы обеспечить высокое соотношение сигналов к шуму.

Автоматическое прерывание использует Defender XDR действий реагирования при обнаружении атак. Ответы включают в себя содержащие или отключаемые ресурсы.

Нарушения атак четко отмечаются в очереди инцидентов Defender XDR и на страницах конкретных инцидентов.

Охота на угрозы

Упреждающая охота проверяет и изучает события безопасности и данные для обнаружения известных и потенциальных угроз безопасности.

Defender XDR предоставляет возможности охоты на угрозы на портале Defender.

Расширенная охота. Команды SOC могут использовать расширенную охоту с язык запросов Kusto (KQL) на портале для создания пользовательских запросов и правил для охоты на угрозы на предприятии. Аналитики могут искать индикаторы компрометации, аномалий и подозрительных действий в Defender XDR источниках данных.

Если вы не знакомы с KQL, Defender XDR предоставляет интерактивный режим для визуального создания запросов и предопределенных шаблонов запросов.

Пользовательские правила обнаружения. В дополнение к расширенной охоте команды SOC могут создавать настраиваемые правила обнаружения для упреждающего мониторинга событий и системных состояний и реагирования на них. Правила могут активировать оповещения или автоматические действия ответа.

Реагирование на угрозы

Defender для XDR предоставляет возможности автоматического исследования и реагирования . Автоматизация сокращает объем оповещений, которые должны обрабатываться вручную командами SOC.

По мере того как оповещения создают инциденты, автоматизированные исследования выдают вердикт, определяющий, обнаружена ли угроза. При обнаружении подозрительных и вредоносных угроз действия по исправлению включают отправку файла в карантин, остановку процесса, блокировку URL-адреса или изоляцию устройства.

Сводку автоматизированных исследований и ответов можно просмотреть на домашней странице портала. Ожидающие действия по исправлению обрабатываются в центре уведомлений портала.