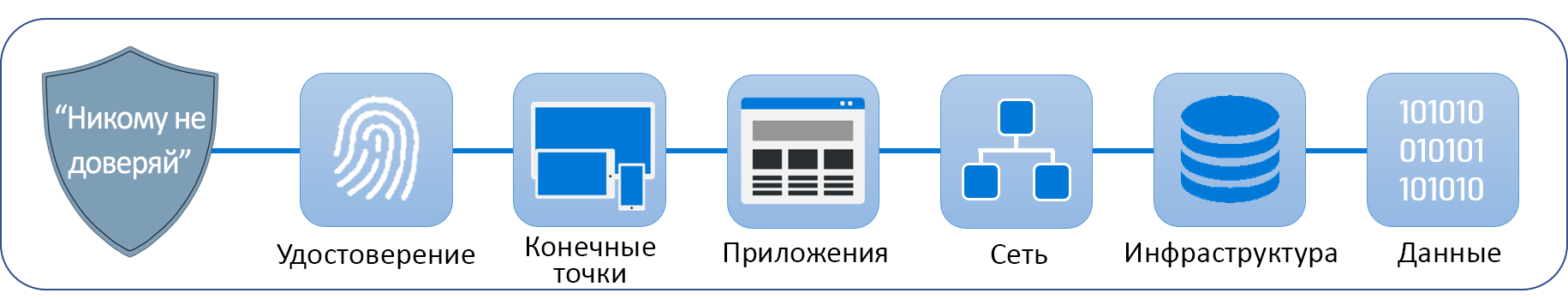

Модель безопасности "Никому не доверяй"

Zero Trust — это комплексная стратегия безопасности, которая отслеживает и контролирует шесть столпов безопасности: удостоверения, конечные точки, приложения, сеть, инфраструктуру и данные.

Подход Zero Trust решает проблемы безопасности, возникающие в связи с развивающейся цифровой экосферой. На сегодняшний день почти в каждой организации есть сотрудники, работающие мобильно, удаленно или гибридным образом, облачные приложения, данные, хранящиеся в разных средах, и устройства, зарегистрированные из разных расположений. В отсутствие надежной модели безопасности все эти факторы могут непреднамеренно привести к масштабной уязвимости сети.

На практике правило "никому не доверяй, всё проверяй" предполагает, что ни один запрос, ни одно устройство, ни один пользователь не являются доверенными и должны рассматриваться как потенциальная угроза, пока не будут проверены надежными методами проверки подлинности. Только после этого можно предоставлять им доступ к сети. Это также означает, что пользователям и устройствам разрешается доступ только к тем приложениям или данным, которые им нужны.

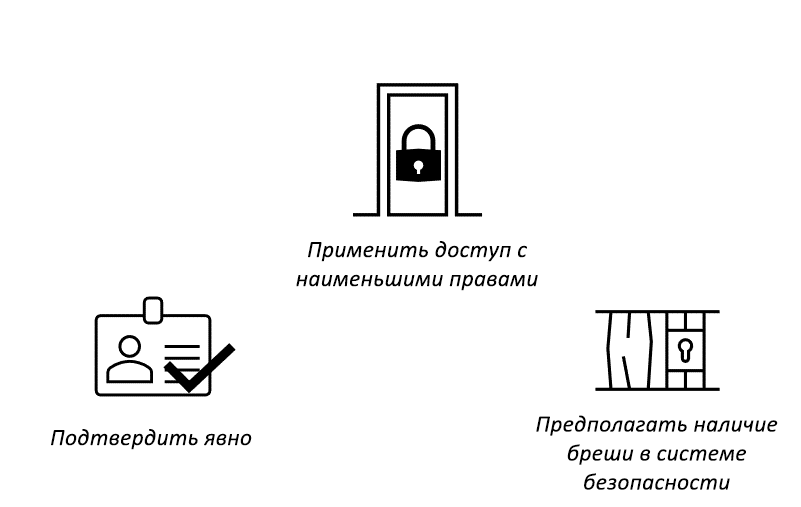

Принципы "Никому не доверяй"

Платформа безопасности Zero Trust использует ключевые принципы, чтобы обеспечить несколько уровней защиты:

- Проверка явным образом: Zero Trust требует строгой проверки удостоверения для каждого пользователя и устройства, запрашивающего доступ к ресурсам. В Zero Trust проверка подлинности пользователей и устройств производится непрерывно, часто на нескольких уровнях. Это гарантирует постоянный мониторинг и проверку, кто и к каким данным может получить доступ.

- Используйте доступ с минимальными привилегиями. Принцип доступа с минимальными привилегиями гарантирует, что доступ пользователей минимизируется по принципам JIT (только тогда, когда нужно) и Just-Enough-Access (JEA, степень доступа не больше той, которая нужна для работы). Это означает, что доступ к системам и приложениям предоставляется только авторизованным пользователям для выполнения конкретных задач в течение минимально необходимого времени.

- Предполагайте нарушение: исходите из того, что злоумышленники уже находятся в вашей сети и ждут удобного случая, чтобы применить прием бокового смещения и получить как можно больше информации. Этот подход основан на принципе "запретить все" и использует мониторинг в режиме реального времени для оценки каждого запроса на соответствие известным шаблонам поведения, чтобы ограничить и контролировать доступ. Предполагайте нарушение — это установка на создание необходимого разделения доступа, чтобы снизить область ущерба и свести к минимуму последствия для бизнеса.