Безопасное VPN-подключение, включая подключение типа "точка — сеть" и "сеть — сеть"

Важно знать, что существуют различные конфигурации подключения к VPN-шлюзу. Вам нужно определить, какая из конфигураций наилучшим образом соответствует вашим требованиям. Далее приводятся сведения о структуре и схемы топологии для следующих типов подключения VPN-шлюза. Представленные здесь схемы и описания помогут вам выбрать топологию подключения в соответствии со своими требованиями. На схемах показаны основные базовые топологии. Руководствуясь этими схемами, можно создавать и более сложные конфигурации.

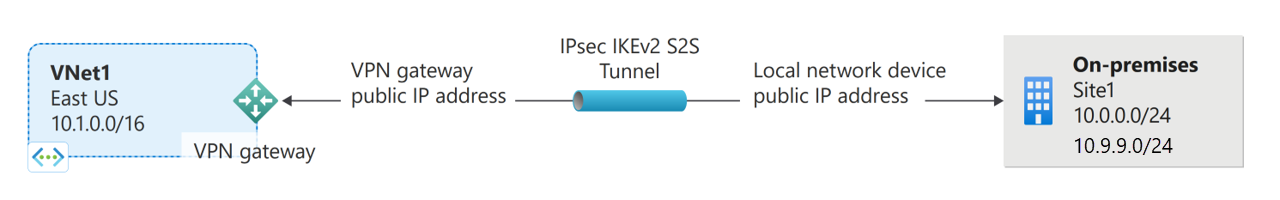

VPN типа "сеть-сеть"

Vpn-шлюз типа "сеть — сеть" (S2S) — это подключение через VPN-туннель IPsec/IKE (IKEv1 или IKEv2). Подключения типа "сеть — сеть" можно использовать для распределенных и гибридных конфигураций. Для подключения типа "сеть — сеть" требуется локальное VPN-устройство, которому назначен общедоступный IP-адрес.

VPN-шлюз можно настроить в режиме "активный — резервный" с одним общедоступным IP-адресом или в режиме "активный — активный" с двумя общедоступными IP-адресами. В режиме "активный — резервный" всегда активен один туннель IPsec, а другой находится в режиме ожидания. В этом варианте трафик проходит через активный туннель и переключается на резервный только в том случае, если возникла проблема с основным туннелем. Мы рекомендуем настраивать для VPN-шлюза режим "активный — активный", в котором оба туннеля IPsec одновременно активны и данные передаются через оба туннеля. Дополнительное преимущество режима "активный — активный" заключается в том, что клиенты получают более высокую пропускную способность.

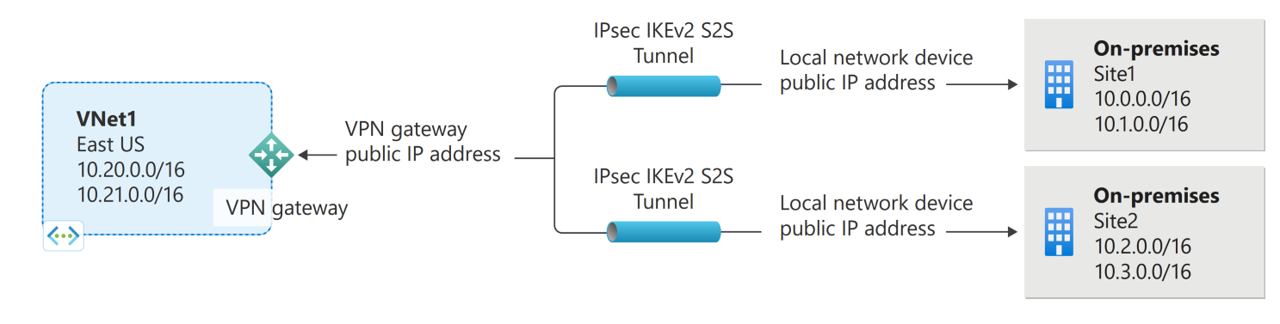

В шлюзе виртуальной сети можно создать несколько VPN-подключений, как правило, к разным локальным сайтам. При работе с несколькими подключениями следует использовать тип VPN "RouteBased" (динамический шлюз для работы с классическими виртуальными сетями). Так как каждая виртуальная сеть может иметь только один VPN-шлюз, доступную пропускную способность шлюза используют все подключения. Этот тип подключения иногда называется многосайтовым.

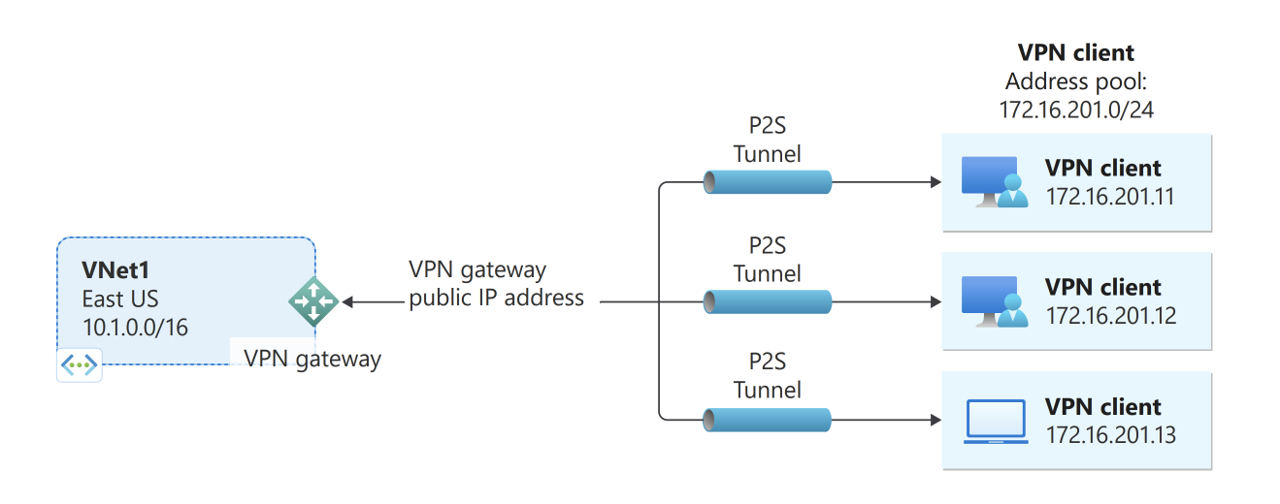

Виртуальная частная сеть типа "точка — сеть"

Подключение "точка — сеть" (P2S) к VPN-шлюзу позволяет установить безопасное соединение с вашей виртуальной сетью на индивидуальном клиентском компьютере. Подключение P2S сначала устанавливается на клиентском компьютере. Это эффективное решение для сотрудников, которым нужно подключаться к виртуальным сетям Azure из удаленного расположения, например, если они находятся дома или на конференции. Такую конфигурацию также удобно использовать вместо VPN-подключения типа "сеть — сеть" при наличии небольшого числа клиентов, которым требуется подключение к виртуальной сети.

В отличие от подключений S2S, подключения P2S не требуют локального общедоступного IP-адреса или VPN-устройства. Подключения типа "точка — сеть" можно использовать с подключениями "сеть — сеть" через один и тот же VPN-шлюз при условии совместимости всех требований к конфигурации для обоих типов подключений.

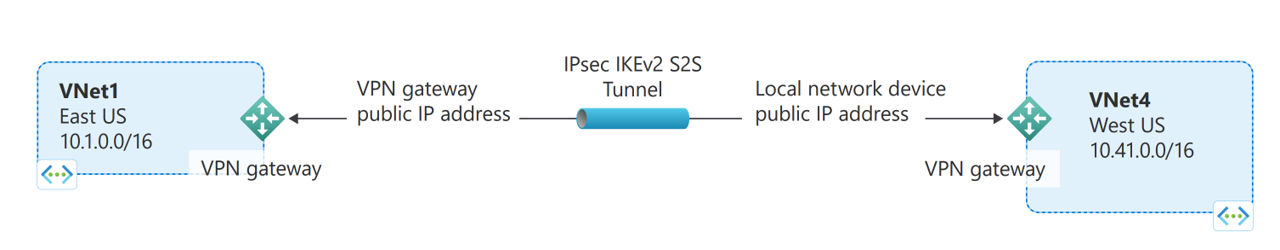

Подключения виртуальной сети к виртуальной сети (туннель виртуальной частной сети Для обмена виртуальными сетями через Протокол Интернета или Интернет-ключ Exchange)

Подключение типа "виртуальная сеть — виртуальная сеть" похоже на подключение виртуальной сети к локальному сайту. В обоих типах подключений используется VPN-шлюз для создания защищенного туннеля, использующего IPsec/IKE. Можно даже комбинировать подключение между виртуальными сетями с конфигурациями многосайтовых подключений. Это позволяет настраивать топологии сети, совмещающие распределенные подключения с подключениями между виртуальными сетями.

Подключаемые виртуальные сети могут относиться:

- к одному или разным регионам;

- к одной или разным подпискам;

- к одной или разным моделям развертывания.

Подключения между моделями развертывания

Сейчас в Azure доступны два режима развертывания: классический и Resource Manager. Если вы использовали Azure какое-то время, вероятно, у вас есть виртуальные машины и роли экземпляров Azure, выполняемые в классической виртуальной сети. А более новые виртуальные машины и экземпляры ролей могут выполняться в виртуальной сети, созданной Resource Manager. Вы можете создать подключение между виртуальными сетями, чтобы ресурсы в одной виртуальной сети непосредственно взаимодействовали с ресурсами в другой.

Пиринговая связь между виртуальными сетями

Для создания подключения можно использовать пиринговую связь между виртуальными сетями, если виртуальная сеть соответствует определенным требованиям. Пиринг виртуальной сети не использует шлюз виртуальной сети.

Параллельные подключения типа "сеть — сеть" и ExpressRoute

ExpressRoute — это прямое частное подключение из глобальной сети (не через общедоступный Интернет) к службам Майкрософт, включая Azure. VPN-трафик типа "сеть — сеть", зашифрованный через общедоступный Интернет. Возможность настроить VPN-подключение типа "сеть — сеть" и "ExpressRoute" для одной виртуальной сети имеет несколько преимуществ.

Vpn типа "сеть — сеть" можно настроить как безопасный путь отработки отказа для ExpressRoute или использовать vpn типа "сеть — сеть" для подключения к сайтам, которые не являются частью сети, но подключены через ExpressRoute. Обратите внимание, что для этой конфигурации требуется два шлюза виртуальной сети для одной виртуальной сети, один из них использует тип VPN, а другой — тип ExpressRoute шлюза.