Что такое Брандмауэр Azure?

Здесь вы узнаете об основах брандмауэра Azure и диспетчера брандмауэра Azure. Этот обзор поможет решить, соответствуют ли Брандмауэр Azure и Диспетчер брандмауэров Azure стратегии безопасности сети компании Contoso.

Обзор Брандмауэра Azure

Брандмауэр Azure — это облачная служба сетевой безопасности, которая защищает ресурсы виртуальных сетей Azure. В следующих нескольких разделах вы узнаете об основах и ключевых функциях Брандмауэр Azure.

Что такое брандмауэр?

брандмауэр — это функция безопасности сети, которая находится между доверенной сетью и ненадежной сетью, например Интернетом. Задача брандмауэра заключается в анализе всего входящего и исходящего сетевого трафика. В зависимости от этого анализа брандмауэр либо пропускает трафик, либо блокирует его. В идеале брандмауэр пропускает весь положенный трафик и блокирует вредоносный трафик, например вредоносные программы и попытки вторжения.

По умолчанию большинство брандмауэров блокируют весь входящий и исходящий трафик. Когда брандмауэр анализирует сетевой трафик, он проверяет выполнение определенных условий, прежде чем разрешить пропуск трафика. Эти условия могут быть определенным IP-адресом, полным доменным именем, сетевым портом, сетевым протоколом или любым их сочетанием.

Вместе такие условия определяют правило брандмауэра. У брандмауэра может быть только одно правило, но на большинстве брандмауэров настроено множество правил. Пропускается только сетевой трафик, удовлетворяющий условиям правил брандмауэра.

Некоторые брандмауэры являются аппаратными и находятся внутри устройств, созданных для работы в качестве брандмауэров. Другие брандмауэры — это программы, работающие на вычислительных устройствах общего назначения.

Что такое Брандмауэр Azure?

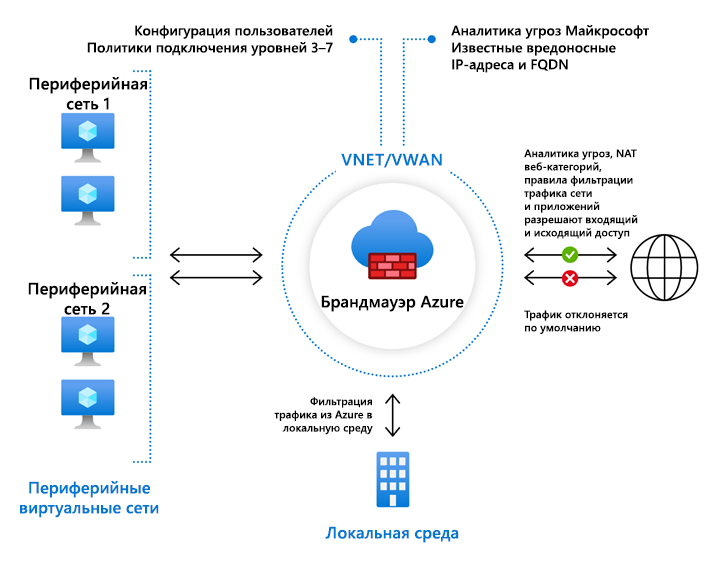

Брандмауэр Azure — это служба брандмауэра на основе облака. В большинстве конфигураций Брандмауэр Azure предоставляется в виртуальной сети концентратора. Входящий и исходящий трафик между периферийными виртуальными сетями и локальной сетью проходит через брандмауэр сети концентратора.

По умолчанию весь входящий и исходящий трафик из Интернета блокируется. Трафик пропускается только в том случае, если он проходит различные проверки, например настроенные правила брандмауэра.

Примечание.

Брандмауэр Azure работает не только для входящего и исходящего трафика Интернета, но и для внутреннего трафика. Внутренняя фильтрация трафика охватывает трафик между периферийными сетями и гибридный облачный трафик между локальной сетью и виртуальной сетью Azure.

Основные возможности Брандмауэра Azure уровня "Стандартный"

В следующей таблице перечислены основные возможности Брандмауэра Azure уровня "Стандартный".

| Возможность | Description |

|---|---|

| Преобразование исходных сетевых адресов (SNAT) | Весь исходящий трафик отправляется на частный IP-адрес экземпляра Брандмауэра Azure. IP-адрес каждой исходной виртуальной машины преобразуется в статический общедоступный IP-адрес экземпляра Брандмауэра Azure. Для всех внешних назначений сетевой трафик будет представляться исходящим из одного общедоступного IP-адреса. |

| Преобразование сетевых адресов назначения (DNAT) | Весь входящий трафик из внешних источников отправляется на общедоступный IP-адрес экземпляра Брандмауэра Azure. Разрешенный трафик преобразуется в частный IP-адрес ресурса назначения в виртуальной сети. |

| Правила приложений | Правила, ограничивающие исходящий трафик списком полных доменных имен. Например, можно разрешить исходящему трафику доступ к полному доменному имени определенного экземпляра базы данных SQL. |

| Правила сети | Правила для входящего и исходящего трафика на основе сетевых параметров. Эти параметры включают в себя конечный или исходный IP-адрес, сетевой порт и сетевой протокол. |

| Аналитика угроз | Фильтрует входящий и исходящий трафик на основе правил аналитики угроз Майкрософт, которые определяют известные вредоносные IP-адреса и доменные имена. Брандмауэр Azure можно настроить одним из двух режимов аналитики угроз: либо вы получаете оповещение, когда трафик не соответствует правилу аналитики угроз, либо вы получаете оповещение и трафик блокируется. |

| С отслеживанием состояния | Проверяет сетевые пакеты в контексте, а не только по отдельности. Если один или несколько пакетов являются неожиданными, с учетом текущего трафика, Брандмауэр Azure считает эти пакеты вредоносными и отклоняет их. |

| Принудительное туннелирование | Позволяет Брандмауэру Azure маршрутизировать весь исходящий трафик к указанному сетевому ресурсу, а не напрямую в Интернет. Сетевой ресурс может быть локальным брандмауэром или сетевым виртуальным устройством, обрабатывающим трафик, прежде чем пропускать его в Интернет. |

| Поддержка тегов | Брандмауэр Azure поддерживает теги служб и теги полных доменных имен для упрощения настройки правил. Тег службы — это текстовая сущность, представляющая службу Azure. Например, AzureCosmosDB является тегом службы для службы Azure Cosmos DB. Тег полного доменного имени — это текстовая сущность, представляющая группу доменных имен, связанных с популярными службами Майкрософт. Например, WindowsVirtualDesktop — это тег полного доменного имени для трафика виртуального рабочего стола Azure. |

| DNS-прокси | Если DNS-прокси включен, брандмауэр Azure может обрабатывать и пересылать запросы DNS из виртуальных сетей на нужный DNS-сервер. |

| Пользовательский DNS | Позволяет настроить брандмауэр Azure для использования собственного DNS-сервера, сделав при этом так, чтобы исходящие зависимости брандмауэра по-прежнему разрешались с помощью Azure DNS. |

| Веб-категории | Функция веб-категорий позволяет администраторам разрешать или запрещать доступ пользователей к категориям веб-сайтов, таким как азартные игры, веб-сайты социальных сетей и другие. |

| Наблюдение | Брандмауэр Azure регистрирует весь входящий и исходящий сетевой трафик, а также позволяет анализировать полученные журналы с помощью Azure Monitor, Power BI, Excel и других средств. |

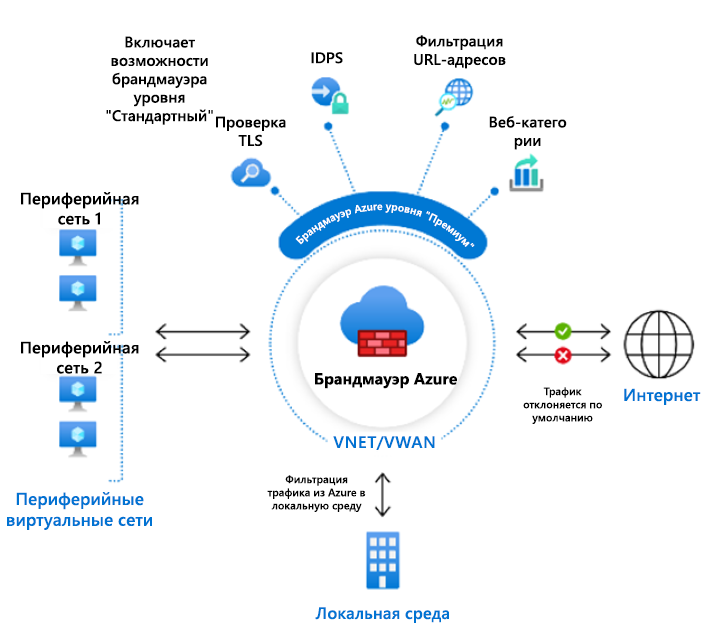

Что такое Брандмауэр Azure уровня "Премиум"?

Брандмауэр Azure уровня "Премиум" обеспечивает расширенную защиту от угроз, которая соответствует потребностям конфиденциальных и регулируемых сред, таких как платежные системы и здравоохранение.

Основные возможности Брандмауэра Azure уровня "Премиум"

В следующей таблице перечислены основные возможности Брандмауэра Azure уровня "Премиум".

| Возможность | Description |

|---|---|

| Проверка TLS | Расшифровывает исходящий трафик, обрабатывает данные, затем шифрует данные и отправляет их в место назначения. |

| IDPS | Система обнаружения и предотвращения вторжений (IDPS) позволяет отслеживать действия в сети, чтобы выявлять вредоносные действия, записывать в журнал сведения об этом действии, сообщать о нем и при необходимости пытаться заблокировать его. |

| Фильтрация URL-адресов | Расширяет возможности фильтрации FQDN Брандмауэра Azure, позволяя учитывать весь URL-адрес. Например, www.contoso.com/a/c вместо www.contoso.com. |

| Веб-категории | Администраторы могут разрешать или запрещать доступ пользователей к категориям веб-сайтов, таким как сайты азартных игр, социальные сети и др. Веб-категории можно более точно настроить в Брандмауэре Azure Premium. |

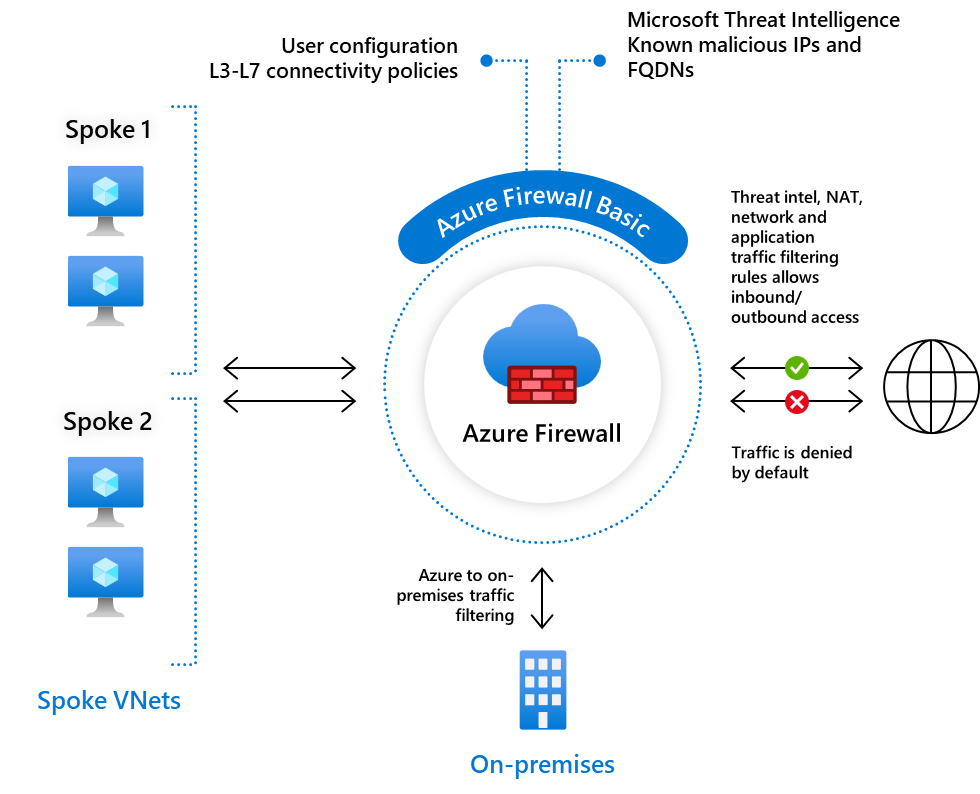

Что такое Брандмауэр Azure Базовый?

Azure Firewall Basic предназначен для небольших и средних клиентов (SMB) для защиты облачных сред Azure. Он обеспечивает необходимую защиту клиентов SMB в доступной ценовой точке.

схема

Брандмауэр Azure Basic аналогичен стандарту брандмауэра, но имеет следующие основные ограничения:

- Поддерживает только режим оповещений для Threat Intel и.

- Исправлен модуль масштабирования для запуска службы на двух экземплярах виртуальной машины

- Рекомендуется для сред с предполагаемой пропускной способностью 250 Мбит/с

Обзор Диспетчера брандмауэра Azure

Диспетчер брандмауэра Azure предоставляет центральную точку для настройки и управления несколькими экземплярами Брандмауэра Azure. Диспетчер брандмауэра Azure позволяет создать одну или несколько политик брандмауэра и быстро применить их к нескольким брандмауэрам.

Что такое политика брандмауэра?

Настройка одного брандмауэра Azure может быть сложной. Например, можно настроить брандмауэр с несколькими коллекциями правил. Коллекция — это любое сочетание следующих элементов:

- Одного или нескольких правил преобразования сетевых адресов (NAT).

- Одного или нескольких правил сети.

- Одно или несколько правил приложений.

При включении других параметров брандмауэра, таких как пользовательские правила DNS и аналитики угроз, настройка только одного брандмауэра может быть бременем. Сложностей добавляют два распространенных сценария безопасности сети:

- Для сетевой архитектуры требуется несколько брандмауэров.

- Необходимо, чтобы каждый брандмауэр реализовал как базовый уровень правил безопасности, применяемый ко всем, так и специальные правила для определенных групп, таких как разработчики, пользователи баз данных и отдел маркетинга.

Чтобы упростить управление этими и похожими сценариями брандмауэра, можно реализовать политики брандмауэра. Политика брандмауэра — это ресурс Azure, содержащий одну или несколько коллекций правил NAT, сети и приложений. Он также содержит пользовательские параметры DNS, параметры аналитики угроз и многое другое.

Ключевой точкой является то, что Azure предлагает ресурс с именем "Политика брандмауэра". Создаваемая политика брандмауэра является экземпляром этого ресурса. В качестве отдельного ресурса ее можно быстро применить к нескольким брандмауэрам с помощью Диспетчера брандмауэра Azure. Можно создать одну политику в качестве базовой политики, а затем более специализированные политики, которые будут наследовать правила базовой политики.

Основные возможности Диспетчера брандмауэра Azure

В следующей таблице перечислены основные возможности Диспетчера брандмауэра Azure.

| Возможность | Description |

|---|---|

| Централизованное управление | Управление всеми конфигурациями брандмауэра во всей сети. |

| Управление несколькими брандмауэрами | Развертывание, настройка и мониторинг любого количества брандмауэров с помощью единого интерфейса. |

| Поддержка нескольких сетевых архитектур | Обеспечение защиты как стандартных Виртуальных сетей Azure, так и концентраторов Виртуальной глобальной сети Azure. |

| Автоматическая маршрутизация трафика | Сетевой трафик автоматически направляется в брандмауэр (только при использовании с концентратором Виртуальной глобальной сети Azure). |

| Иерархические политики | Позволяет создавать так называемые родительские и дочерние политики брандмауэра. Родительская политика содержит правила и параметры, которые необходимо применить глобально. Дочерняя политика наследует все правила и параметры родительского элемента. |

| Поддержка сторонних поставщиков услуг безопасности | Позволяет интегрировать сторонние решения безопасности в формате услуги (SECaaS) для защиты интернет-соединения вашей сети. |

| План защиты от атак DDoS | Вы можете связать свои виртуальные сети с планом защиты от атак DDoS в Диспетчере брандмауэра Azure. |

| Управление политиками Брандмауэра веб-приложений | Вы можете централизованно создавать и связывать политики Брандмауэра веб-приложений (WAF) для платформ доставки приложений, включая Azure Front Door и Шлюз приложений Azure. |

Примечание.

За счет возможности интеграции сторонних решений SECaaS стратегия безопасности сети может использовать Брандмауэр Azure для мониторинга локального сетевого трафика и стороннего поставщика SECaaS для мониторинга трафика Интернета.

Варианты архитектуры

Диспетчер Брандмауэра Azure обеспечивает управление безопасностью для следующих двух сетевых архитектур:

- концентратор виртуальной сети: стандартная виртуальная сеть Azure, в которой применяются один или несколько политик брандмауэра.

- защищенный виртуальный концентратор: Концентратор виртуальной глобальной сети Azure, где применяются один или несколько политик брандмауэра.