Проектирование и реализация службы сертификатов Active Directory

Очень важно спроектировать внутренний центр сертификации оптимальным образом. Проект имеет значительные последствия для аспектов среды инфраструктуры открытых ключей, касающихся ее безопасности и эксплуатации.

Проектирование иерархии на основе службы сертификатов Active Directory

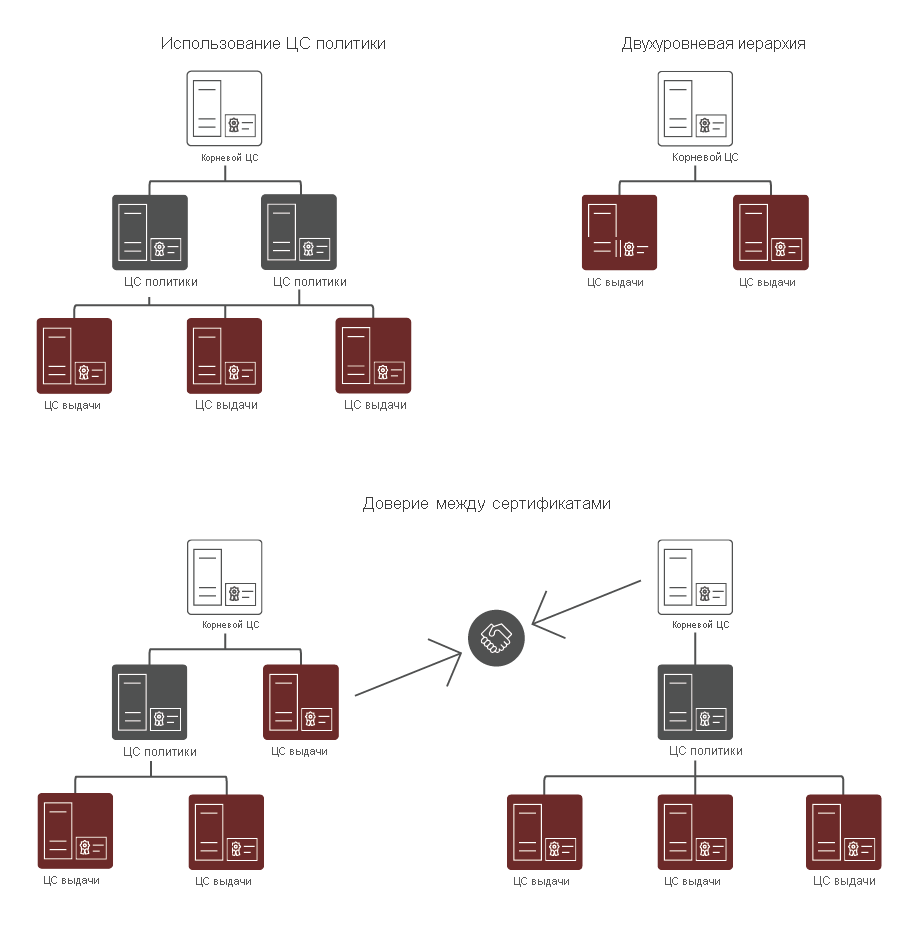

Перед реализацией службы сертификатов Active Directory необходимо спроектировать иерархию ЦС. В ходе процесса проектирования необходимо решить, сколько уровней центров сертификации требуется и какова будет цель центра сертификации на каждом уровне. Не рекомендуется создавать иерархию ЦС глубиной более трех уровней, если только она не находится в сложной высокозащищенной или распределенной среде. Как правило, иерархии ЦС состоят из двух уровней: на верхнем уровне находится корневой ЦС, а на втором — подчиненный ЦС, выдающий сертификаты. Обычно для создания иерархии ЦС используется корневой ЦС. В подобных случаях корневой ЦС работает в автономном режиме, а для выдачи сертификатов и управления ими используется подчиненный ЦС.

Примечание.

Многоуровневая иерархия ЦС не является обязательной. В небольших и менее сложных средах можно реализовывать только корневой ЦС. В данном случае корневой ЦС также занимается выдачей сертификатов и управлением ими.

Ниже перечислены некоторые более сложные проекты центров сертификации.

- Иерархии ЦС с центром сертификации политик. Центры сертификации политик — это подчиненные ЦС, находящиеся непосредственно под корневым ЦС и над другими, подчиненными, центрами сертификации в иерархии ЦС. Центры сертификации политик используются для выдачи сертификатов ЦС подчиненным ЦС. Сертификаты ЦС учитывают политики и процедуры, которые организация реализует для защиты инфраструктуры открытых ключей, процессы, проверяющие подлинность владельцев сертификатов, а также процессы, обеспечивающие соблюдение процедур, управляющих сертификатами. ЦС политики выдает сертификат только другим ЦС. Центры сертификации, получающие эти сертификаты, должны поддерживать и соблюдать политики, определенные центром сертификации политик. Использовать центр сертификации политик необязательно, если разные отделы, секторы и филиалы организации не требуют различных политик и процедур выдачи. Например, организация может реализовать один центр сертификации политик для выдачи сертификатов сотрудникам и другой — для выдачи сертификатов подрядчикам.

- Иерархии ЦС с доверием между сертификатами. В этом сценарии две независимые иерархии ЦС взаимодействуют, когда центр сертификации в одной иерархии выдает сертификат ЦС с перекрестной сертификацией центру сертификации в другой иерархии. После этого между различными иерархиями ЦС устанавливается взаимное доверие.

Изолированный ЦС и центр сертификации предприятия

При использовании службы сертификатов Active Directory можно развернуть два типа центров сертификации: изолированный центр сертификации и центр сертификации предприятия. Центры сертификации этих типов связаны не с иерархией, а с функциональными возможностями и интеграцией с доменными службами Active Directory. Изолированный центр сертификации не зависит от доменных служб Active Directory. Центру сертификации предприятия требуются доменные службы Active Directory для предоставления дополнительных функций, например автоматической регистрации. Автоматическая регистрация позволяет пользователям домена и присоединенным к домену устройствам автоматически регистрироваться для получения сертификатов после включения автоматической регистрации сертификатов с помощью групповой политики.

В следующей таблице приведены наиболее существенные различия между изолированными ЦС и ЦС предприятия.

Характеристика

Автономный ЦС

Корпоративный ЦС

Типичное применение

Как правило, изолированный ЦС используется для автономных ЦС.

ЦС предприятия обычно используется для выдачи сертификатов пользователям, компьютерам и службам. Использовать его в качестве автономного ЦС нельзя.

Зависимости доменных служб Active Directory

Изолированный центр сертификации не зависит от доменных служб Active Directory.

ЦС предприятия использует доменные службы Active Directory в качестве базы данных конфигурации и регистрации. ЦС предприятия также использует доменные службы Active Directory для публикации сертификатов и их метаданных.

Методы запроса на сертификат

Запросить сертификаты из изолированного ЦС пользователи могут только вручную или путем регистрации через Интернет.

Запросить сертификаты из ЦС предприятия можно путем регистрацию вручную, регистрации через Интернет, автоматической регистрации, регистрации от имени и веб-служб.

Методы выдачи сертификата

Администратор центра сертификации утверждает все запросы вручную.

Центр сертификации автоматически выдает сертификаты или отклоняет выдачу сертификатов на основе настраиваемой конфигурации, определенной администратором ЦС.

При развертывании отдельного центра сертификации в среде доменных служб Active Directory чаще всего выбирают корневой ЦС предприятия. При развертывании двухуровневой иерархии с подчиненным ЦС в среде доменных служб Active Directory следует рассмотреть использование в качестве корневого ЦС изолированного корневого ЦС. Это позволяет превратить его в автономный без последствий для процесса управления сертификатами для пользователей домена и присоединенных к домену устройств.

Еще один важный момент — тип установки операционной системы. Оба сценария установки — как возможностей рабочего стола, так и основных компонентов сервера — поддерживают службы сертификатов Active Directory. Основные компоненты сервера сводят к минимуму количество направлений атак со стороны злоумышленников и дополнительные временные затраты на обслуживание операционной системы, что делает их оптимальным выбором для служб сертификации Active Directory в корпоративной среде.

Кроме того, следует иметь в виду, что после развертывания на этом компьютере центра сертификации любого типа изменить имена компьютеров, доменное имя или членства в домене компьютера будет невозможно. Поэтому важно настроить эти параметры перед развертыванием.

Следует также учесть некоторые аспекты, касающиеся развертывания автономного изолированного корневого ЦС.

- Прежде чем выдать подчиненный сертификат от корневого ЦС, убедитесь, что имеются по крайней мере одна точка распространения списка отзыва сертификатов (CDP) и расположение AIA, доступные для всех клиентов. Это связано с тем, что по умолчанию CDP и AIA автономного корневого ЦС расположены в нем самом. Поэтому при отключении корневого ЦС от сети проверка отзыва завершается ошибкой, так как расположения CDP и AIA недоступны. При определении этих расположений следует вручную скопировать сведения о списке отзыва сертификатов и доступе к информации о центрах сертификации в это расположение.

- В качестве срока действия списков отзыва сертификатов, которые публикует корневой ЦС, задайте длительный период времени, например один год. Это означает, что один раз в год придется включать корневой ЦС для публикации нового списка отзыва сертификатов, после чего копировать его в расположение, доступное клиентам. Если этого не сделать, по истечении срока действия списка отзыва сертификатов в корневом ЦС проверка отзыва для всех сертификатов также завершится ошибкой.

- Используйте групповую политику для публикации сертификата корневого ЦС в доверенном хранилище корневого ЦС на всех серверах и клиентских компьютерах. Это необходимо сделать вручную, так как изолированный ЦС, в отличие от ЦС предприятия, не может сделать это автоматически. Сертификат корневого ЦС также можно опубликовать в доменных службах Active Directory с помощью программы командной строки certutil.

Демонстрация

В приведенном ниже видео демонстрируются следующие операции.

- Настройка необходимых компонентов для корневого ЦС предприятия.

- Развертывание корневого ЦС предприятия.

Основные этапы процесса следующие.

- Создание среды доменных служб Active Directory. Создание леса доменных служб Active Directory с одним доменом.

- Настройка необходимых компонентов для корневого ЦС предприятия. Установка требуемой роли сервера и служб роли сервера.

- Развертывание корневого ЦС предприятия. Настройка параметров корневого ЦС предприятия.