Изучение подхода "Никому не доверяй" при использовании удостоверений

Организациям требуется новая модель безопасности, которая адаптируется к сложности гибридных и многооблачных сред. Облачной среде нужна поддержка для охвата мобильных сотрудников и защиты людей, устройств, приложений и данных там, где они находятся. Подход "Никому не доверяй" является основной стратегией. Вместо того, чтобы считать, что все, что находится за корпоративным брандмауэром, безопасно, модель "Никому не доверяй" предполагает наличие нарушения и проверяет каждый запрос, как если бы он исходил из неконтролируемой сети. Независимо от того, откуда поступает запрос или к какому ресурсу он обращается, модель "Никому не доверяй" учит ничему не доверять и всегда выполнять проверку.

Принципы "Никому не доверяй" — руководство по проектированию архитектуры

| Явная проверка | Использование наименьших привилегий для доступа | Предполагайте наличие бреши в системе безопасности |

|---|---|---|

| Всегда проверяйте все доступные точки данных, в том числе: | Чтобы защитить данные и производительность, ограничьте доступ пользователей с помощью следующих компонентов: | Сократите радиус поражения при взломе и предотвратите боковые смещения с помощью следующих методов: |

| Удостоверение и расположение пользователя | JIT-доступ | Сегментирование доступа по сети, пользователям, устройствам и осведомленности о приложениях |

| Работоспособность устройств | JEA-доступ | Полное шифрование всех сеансов |

| Контекст службы или рабочей нагрузки | Адаптивные политики на основе рисков | Использование аналитики для обнаружения угроз, видимости состояния и улучшения защиты |

| Классификация данных | Защита данных от векторов out-of-band | |

| Аномалии |

Модель "Никому не доверяй" позволяет адаптироваться к сложностям современных условий работы. Ваша система безопасности охватывает мобильных сотрудников. Конфигурации защищают людей, устройства, приложения и данные. Защита распространяется на все расположения, где выполняются действия.

Развертывание решений на основе модели "Никому не доверяй"

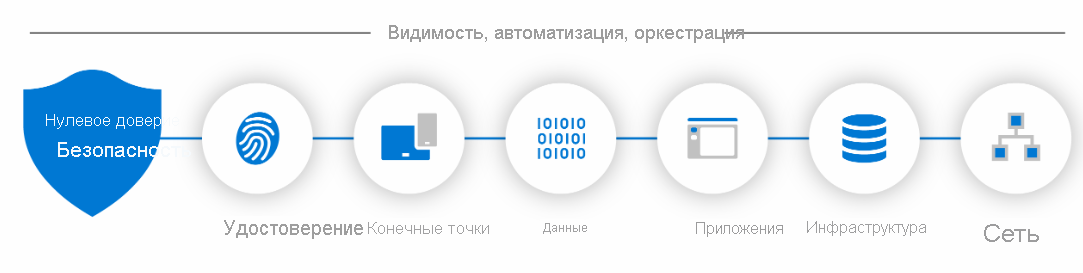

Подход с нулевым доверием должен распространяться на все цифровые ресурсы и служить в качестве интегрированного подхода к безопасности и комплексной стратегии. Реализуйте средства контроля и технологии по модели "Никому не доверяй" в шести базовых элементах. Каждый из них является источником сигнала, уровнем управления для принудительного применения и критическим ресурсом, который необходимо защитить.

Здесь мы сосредоточимся на удостоверениях безопасности по модели "Никому не доверяй". Удостоверения могут представлять пользователей, службы или устройства Интернета вещей. Вам нужно определить уровень управления для модели "Никому не доверяй". Если удостоверение пытается получить доступ к ресурсу, убедитесь в надежности его аутентификации и в том, что доступ соответствует требованиям и является типичным для этого удостоверения. Придерживайтесь принципа минимально необходимого уровня доступа.

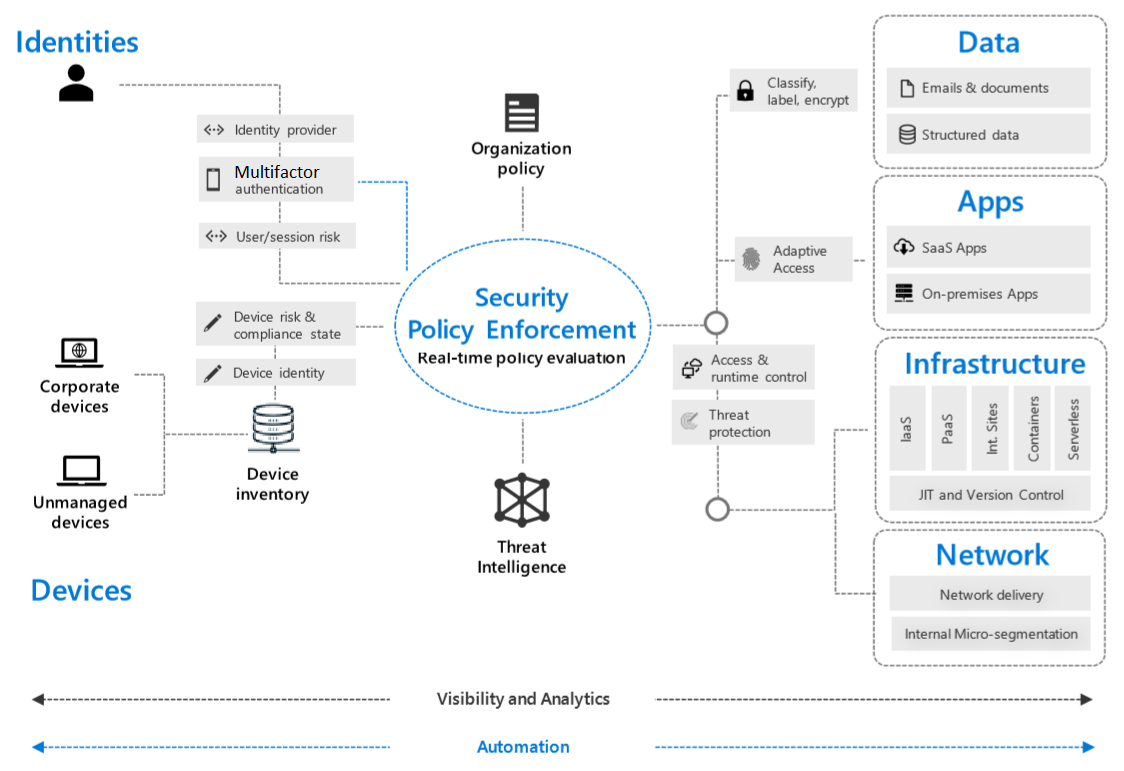

Архитектура модели "Никому не доверяй"

Политика безопасности управляет всем. Удостоверение используется для проверки личности и доступа. Кроме того, на схеме есть блоки для данных, приложений, сети и инфраструктуры, выходящей наружу.

Политика безопасности управляет всем. Удостоверение используется для проверки личности и доступа. Кроме того, на схеме есть блоки для данных, приложений, сети и инфраструктуры, выходящей наружу.

Интегрированный набор решений и возможностей предлагает встроенные средства контроля модели "Никому не доверяй", которые обеспечивают масштабируемую реализацию этой модели в организации. В основе стратегии "Никому не доверяй" лежит механизм политики, который позволяет динамически принимать решения о доступе для доверенных пользователей на критически важных контрольных точках, то есть о доступе к сетям, приложениям и данным. Решения по управлению удостоверениями и доступом, а также по управлению конечными точками позволяют вашей организации явно проверять пользователей и устройства. Проверка выполняется с помощью информативных сигналов, например о работоспособности устройств и рисках входа. Изучение сигнала позволяет системам принимать обоснованные решения на основе политик доступа.

Решения по защите информации и облачной безопасности помогают принимать решения и защищать ресурсы во всей среде в реальном времени. Сетевые решения помогают использовать защиту от угроз в реальном времени для обнаружения угроз и реагирования на них в сетях и инфраструктуре.

Наконец, интегрированные решения по управлению информационной безопасностью и событиями безопасности (SIEM) и расширенному обнаружению и реагированию (XDR) обеспечивают комплексное предотвращение, обнаружение и реагирование для защиты от угроз. Вместе Microsoft SIEM + XDR позволяют организации отслеживать угрозы во всех ваших ресурсах, объединяя сигналы, чтобы выделить самое важное и помочь вам оперативно отреагировать на угрозы с помощью интегрированных возможностей исправления. Интеллектуальный подход к безопасности помогает гарантировать правильный уровень доступа для правильных пользователей в вашей организации. Это позволяет повысить не только безопасность, но и продуктивность работы.