Разработка решений для управления сетевым состоянием

Microsoft Defender для облака постоянно анализирует состояние безопасности ресурсов Azure для рекомендаций по обеспечению безопасности сети. Когда Defender для облака идентифицирует потенциальные уязвимости безопасности, он создает рекомендации, которые помогут вам настроить необходимые элементы управления для защиты и защиты ресурсов.

К сетевым функциям Defender для облака относятся:

- Рекомендации по безопасности сети

- Для сетевой карты требуется Microsoft Defender для серверов плана 2.

Просмотр сетевых ресурсов и их рекомендаций

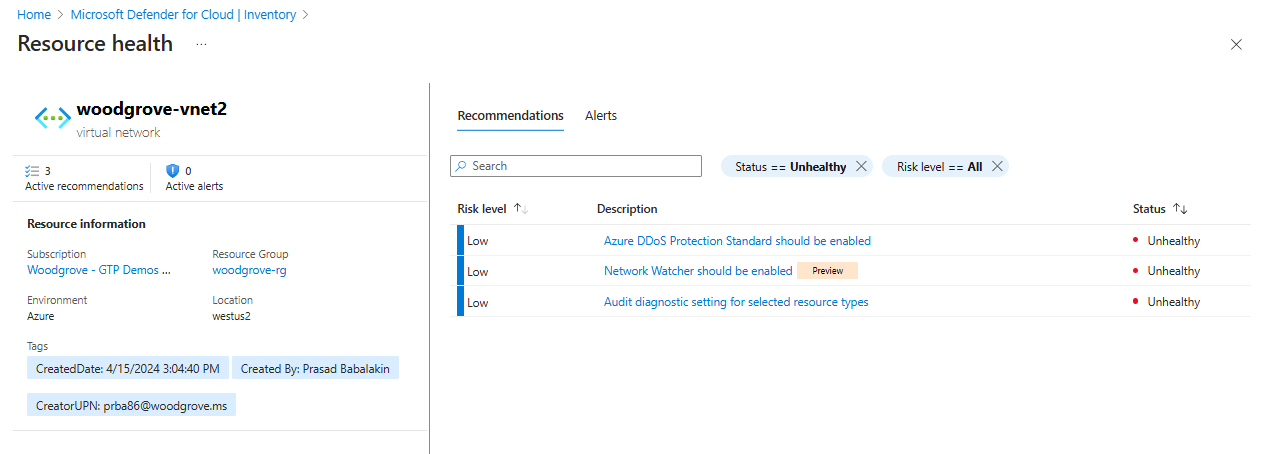

На странице инвентаризации активов в Microsoft Defender для облака отображается состояние безопасности ресурсов, подключенных к Defender для облака. Defender для облака периодически анализирует состояние безопасности ресурсов, подключенных к подпискам, для выявления потенциальных проблем безопасности и предоставляет активные рекомендации. Активные рекомендации — это рекомендации, которые можно устранить для улучшения состояния безопасности.

Defender для облака периодически анализирует состояние безопасности ресурсов, подключенных к нему. Если ресурсы имеют активные рекомендации по безопасности или оповещения системы безопасности, связанные с ним, они отображаются в инвентаризации.

На странице инвентаризации содержатся сведения о следующих возможностях:

- Подключенные ресурсы. Быстро узнать, какие ресурсы подключены к Defender для облака.

- Общее состояние безопасности: получение четкой сводки о состоянии безопасности подключенных ресурсов Azure, AWS и GCP, в том числе общих ресурсов, подключенных к Defender для облака, ресурсов по среде и количеству неработоспособных ресурсов.

- Рекомендации, оповещения: детализация состояния конкретных ресурсов для просмотра активных рекомендаций по безопасности и оповещений системы безопасности для ресурса.

- Приоритет риска: рекомендации на основе рисков назначают уровни риска рекомендациям, основанным на таких факторах, как конфиденциальность данных, воздействие в Интернете, потенциал бокового перемещения и потенциальные пути атаки.

- Приоритет риска доступен при включении плана CSPM Defender.

- Программное обеспечение. Ресурсы можно просмотреть с помощью установленных приложений. Чтобы воспользоваться преимуществами инвентаризации программного обеспечения, необходимо включить план управления posture Management (CSPM) Defender Cloud Security или план Defender для серверов.

Инвентаризация использует Azure Resource Graph (ARG) для запроса и получения данных в большом масштабе. Для глубокой пользовательской аналитики можно использовать KQL для запроса инвентаризации.

На странице инвентаризации активов используйте фильтр типа ресурса, чтобы выбрать сетевые ресурсы, которые требуется исследовать в многооблачной среде (Azure, AWS, GCP).

Рекомендации, которые отображаются в вашей среде, основаны на ресурсах, которые вы защищаете, и на настраиваемой конфигурации.

Полный список всех рекомендаций по безопасности сети, которые вы можете использовать в Microsoft Defender для Облака, см. в рекомендации по обеспечению безопасности сети

Сетевая карта

Интерактивная сетевая карта предоставляет графическое представление с наложениями безопасности, предоставляя рекомендации и аналитические сведения для защиты сетевых ресурсов. С помощью карты можно увидеть топологию сети рабочих нагрузок Azure, подключения между виртуальными машинами и подсетями, а также возможность детализации из карты в определенные ресурсы и рекомендации по этим ресурсам.

Сетевая карта может показать ресурсы Azure в представлении топологии и представлении трафика.

Представление топологии

В представлении топологии сетевой карты можно просмотреть следующие аналитические сведения о сетевых ресурсах:

- В внутреннем круге отображаются все виртуальные сети в выбранных подписках, следующий круг — это все подсети, внешний круг — это все виртуальные машины.

- Строки, соединяющие ресурсы на карте, позволяют узнать, какие ресурсы связаны друг с другом и как структурирована сеть Azure.

- Используйте индикаторы серьезности, чтобы быстро получить общие сведения о том, какие ресурсы имеют открытые рекомендации из Defender для облака.

- Вы можете выбрать любой из ресурсов, чтобы детализировать их и просмотреть сведения об этом ресурсе и его рекомендации напрямую, а также в контексте карты сети.

- Если на карте отображается слишком много ресурсов, Microsoft Defender for Cloud использует свой собственный алгоритм для "смарт-кластера" ваших ресурсов, подчеркивая те, которые находятся в наиболее критическом состоянии, и имеют самые высокие рекомендации по серьезности.

Так как карта является интерактивной и динамической, каждый узел можно щелкнуть, и представление может измениться на основе фильтров. Вы можете изменить то, что вы видите на сетевой карте, используя фильтры в верхней части. Вы можете сосредоточиться на карте на основе следующих элементов:

- Работоспособность системы безопасности. Вы можете отфильтровать карту на основе серьезности (высокий, средний, низкий) ресурсов Azure.

- Рекомендации. Вы можете выбрать, какие ресурсы отображаются в зависимости от того, какие рекомендации активны в этих ресурсах. Например, можно просмотреть только ресурсы, для которых Defender для облака рекомендует включить группы безопасности сети.

- Сетевые зоны. По умолчанию карта отображает только ресурсы, подключенные к Интернету, также можно выбрать внутренние виртуальные машины.

Представление трафика

Представление трафика предоставляет карту всего возможного трафика между ресурсами. Это обеспечивает визуальную карту всех настроенных правил, определяющих, с кем могут взаимодействовать ресурсы. Это позволяет просматривать существующую конфигурацию групп безопасности сети и быстро определять возможные конфигурации рисков в рабочих нагрузках.

Сила этого представления состоит в том, чтобы показать разрешенные подключения вместе с уязвимостями, которые существуют, чтобы использовать этот перекрестный раздел данных для выполнения необходимой защиты ресурсов. Например, можно обнаружить два компьютера, которые вы не знали, могли взаимодействовать, что позволяет лучше изолировать рабочие нагрузки и подсети.