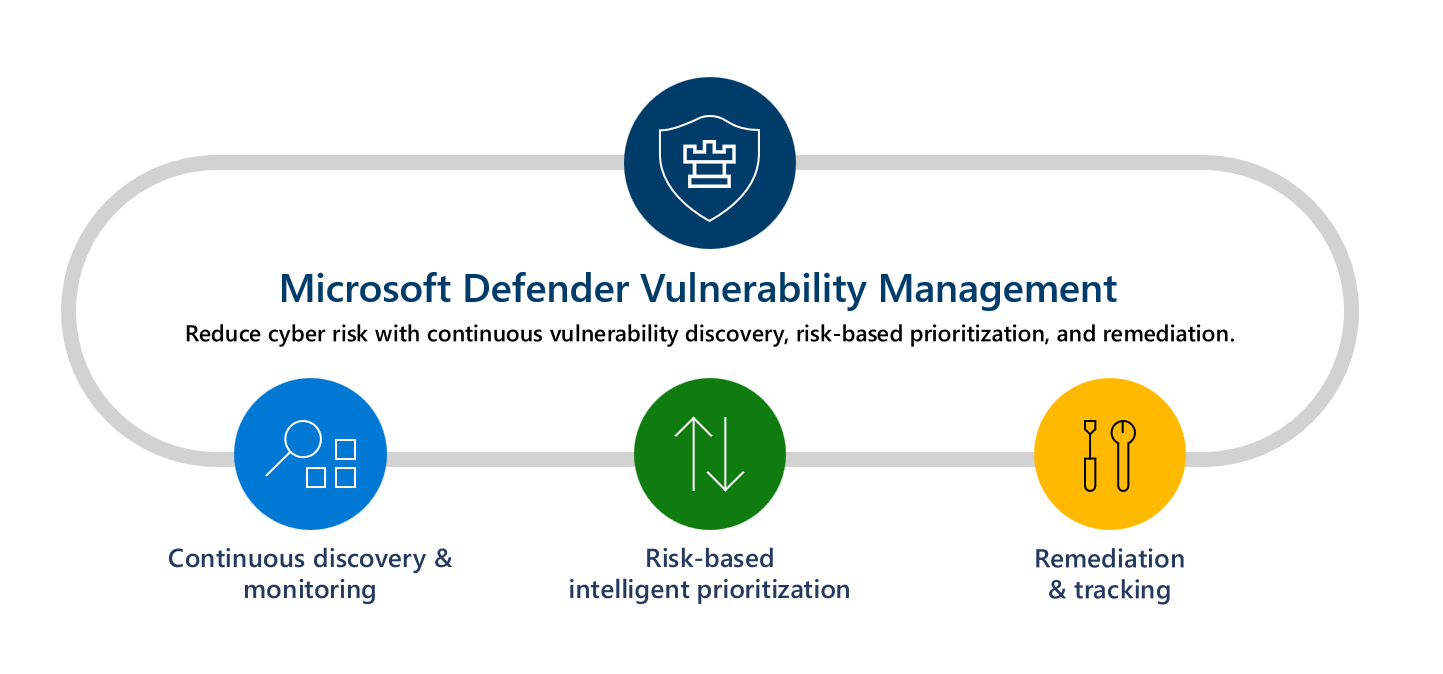

Описание управления уязвимостями Microsoft Defender

Управление уязвимостями Defender обеспечивает видимость активов, интеллектуальные оценки и встроенные средства исправления для Windows, macOS, Linux, Android, iOS и сетевых устройств.

Использование аналитики угроз Майкрософт, прогнозирования вероятности нарушений, бизнес-контекстов и оценки устройств, управление уязвимостями Defender быстро и непрерывно определяет самые крупные уязвимости в наиболее критически важных ресурсах и предоставляет рекомендации по обеспечению безопасности для устранения рисков.

Непрерывное обнаружение и мониторинг активов

Встроенные средства управления уязвимостями Defender и сканеры без агента постоянно отслеживают и обнаруживают риск в организации, даже если устройства не подключены к корпоративной сети.

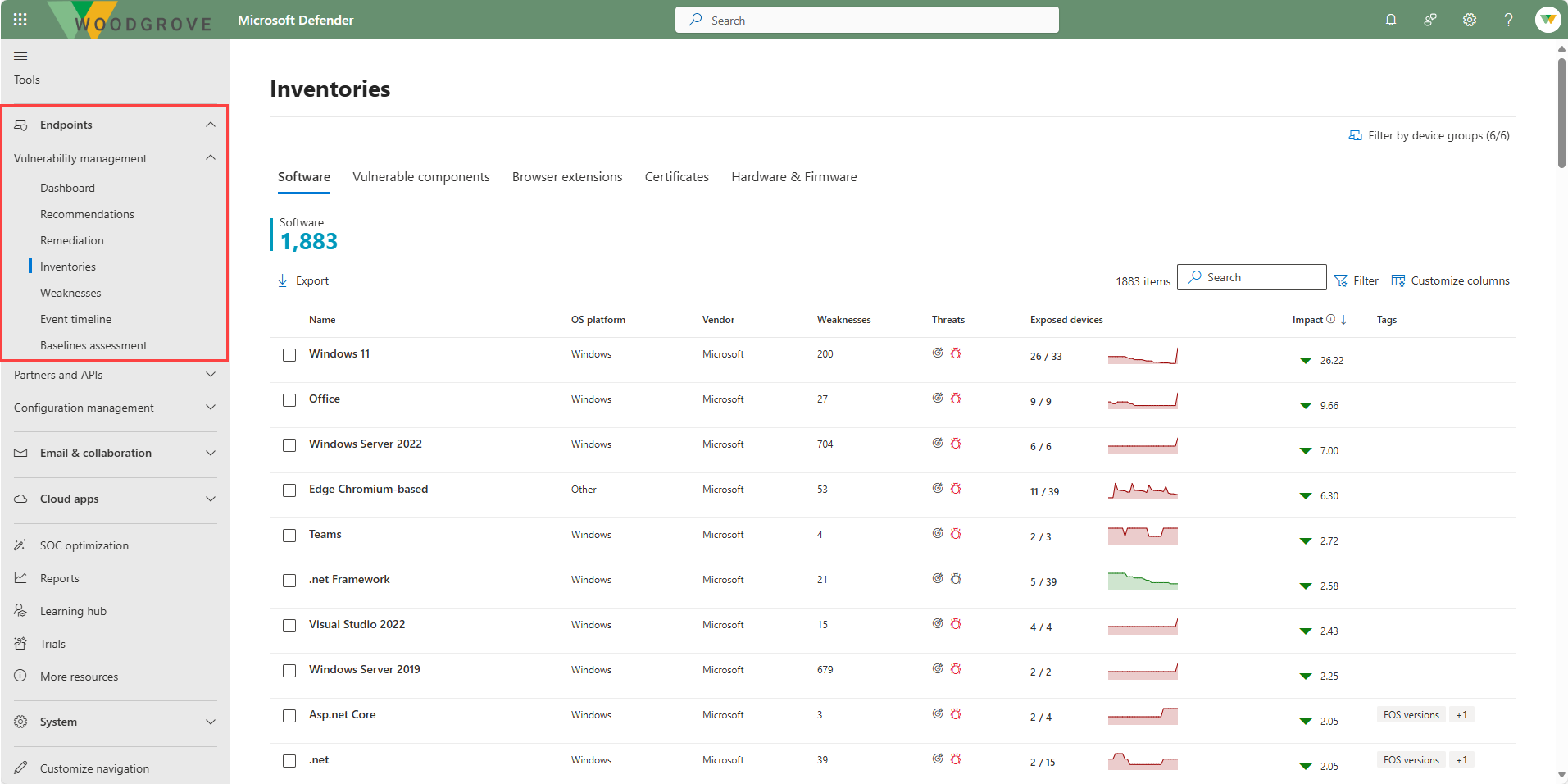

Консолидированные инвентаризации позволяют в реальном времени получить представление о программных приложениях, цифровых сертификатах, оборудовании, встроенном ПО и расширениях браузеров вашей организации, что поможет вам контролировать и оценивать все ее активы. Вот некоторые примеры.

- Видимость программного обеспечения и уязвимостей. Получите представление инвентаризации программного обеспечения организации, а также изменения программного обеспечения, такие как установка, удаление и исправления.

- Оценка общего сетевого ресурса— оценка конфигурации уязвимых внутренних сетевых ресурсов с помощью практических рекомендаций по безопасности.

- Оценка расширений браузера. Просмотрите список расширений браузера, установленных в разных браузерах в вашей организации. Просмотрите сведения о разрешениях расширения и связанных уровнях риска.

- Оценка цифровых сертификатов. Просмотрите список сертификатов, установленных в организации, на одной центральной странице инвентаризации сертификатов. Определите сертификаты до истечения срока их действия и обнаруживайте потенциальные уязвимости из-за слабых алгоритмов подписи.

- И многое другое...

Интеллектуальная приоритизация на основе рисков

Служба "Управление уязвимостями Защитника" использует аналитику угроз Майкрософт, прогнозы вероятности нарушений, бизнес-контексты и оценки устройств, чтобы быстро определить наиболее важные уязвимости в вашей организации.

Интеллектуальная приоритизация на основе рисков фокусируется на возникающих угрозах, чтобы согласовать приоритетность рекомендаций по безопасности с уязвимостями, которые в настоящее время используются в реальных условиях, и возникающими угрозами, представляющими наибольший риск. Интеллектуальная приоритизация на основе рисков также позволяет выявить активные нарушения и защитить дорогостоящие активы.

Единое представление приоритетных рекомендаций из различных каналов безопасности, а также важные сведения, включая связанные распространенные уязвимости и риски (CVE) и уязвимые устройства, помогут вам быстро устранить самые серьезные уязвимости наиболее важных активов.

Исправление и отслеживание

Исправление и отслеживание позволяют администраторам безопасности и ИТ-администраторам совместно работать и легко устранять проблемы со встроенными рабочими процессами.

- Отправленные ИТ-специалистам запросы на устранение уязвимостей — создайте задачу по устранению уязвимости в Microsoft Intune на основе конкретной рекомендации по обеспечению безопасности.

- Блокировать уязвимые приложения— снизить риск с возможностью блокировать уязвимые приложения для определенных групп устройств.

- Альтернативные способы устранения рисков— получение аналитических сведений о других способах устранения рисков, таких как изменения конфигурации, которые могут снизить риск, связанный с уязвимостями программного обеспечения.

- Статус устранения уязвимостей в режиме реального времени — мониторинг в реальном времени статуса и прогресса при применении мер по устранению уязвимостей в масштабах организации.

Управление уязвимостями Microsoft Defender на портале Microsoft Defender

Управление уязвимостями Microsoft Defender реализуется посредством портала Microsoft Defender. Портал Defender — это центральный узел мониторинга и управления безопасностью ваших удостоверений, данных, устройств, приложений и инфраструктуры Microsoft, что позволяет администраторам безопасности выполнять свои задачи безопасности в едином пункте.

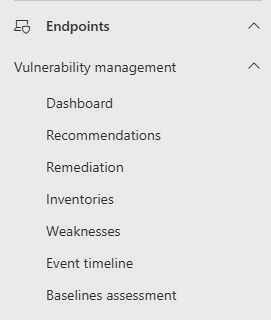

Блок управления уязвимостями представлен в разделе «Конечные точки» на левой панели навигации портала Microsoft Defender. В этом разделе вы можете получить доступ к функциям уязвимостей Microsoft Defender.

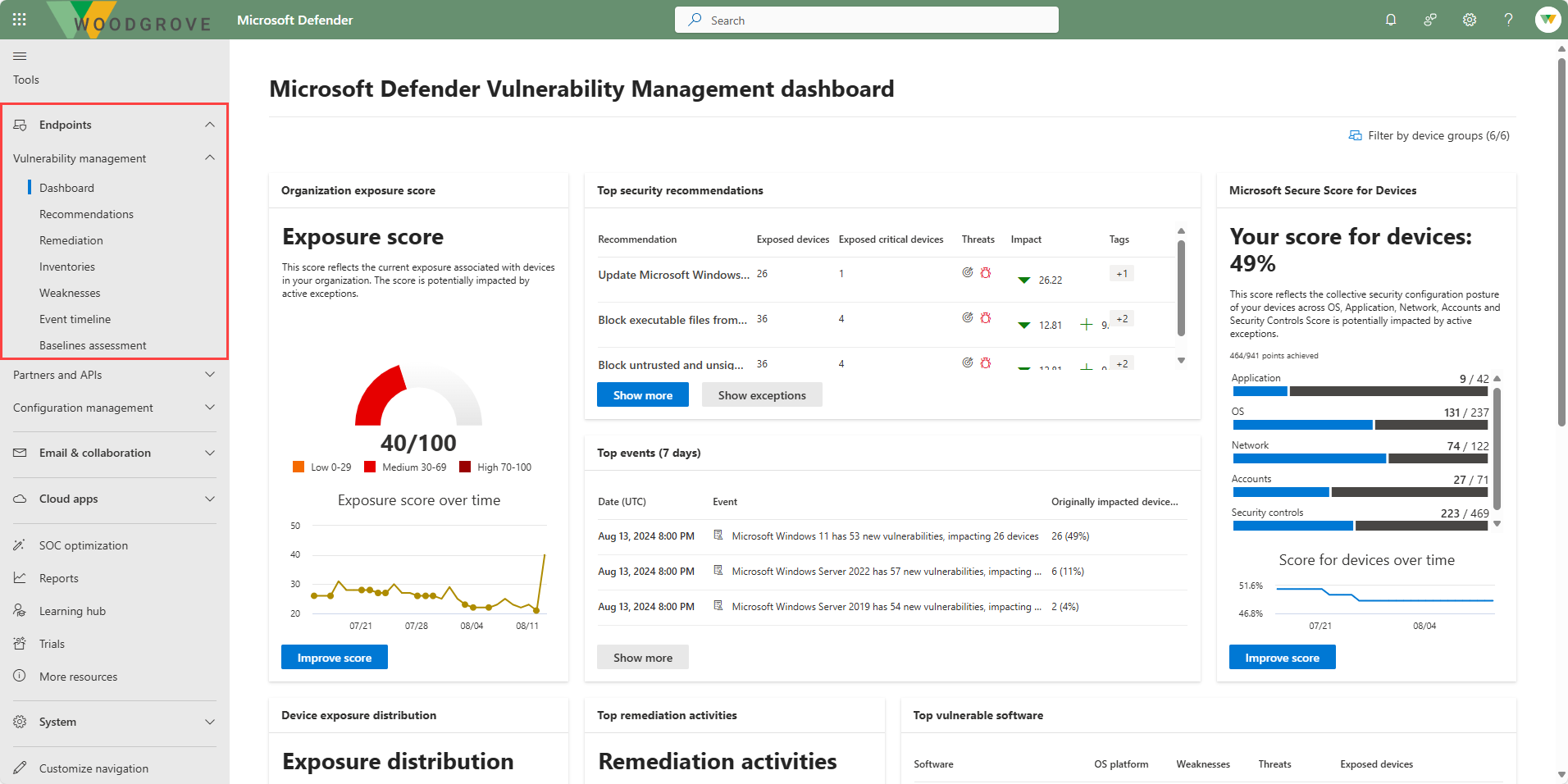

- Панель мониторинга. Панель мониторинга управления уязвимостями Defender можно использовать на портале Microsoft Defender для просмотра оценки уязвимостей и Оценкі безопасности (Майкрософт) для устройств, а также основные рекомендации по вопросам безопасности, уязвимостей программного обеспечения, действий по исправлению, уязвимых устройств и т. д.

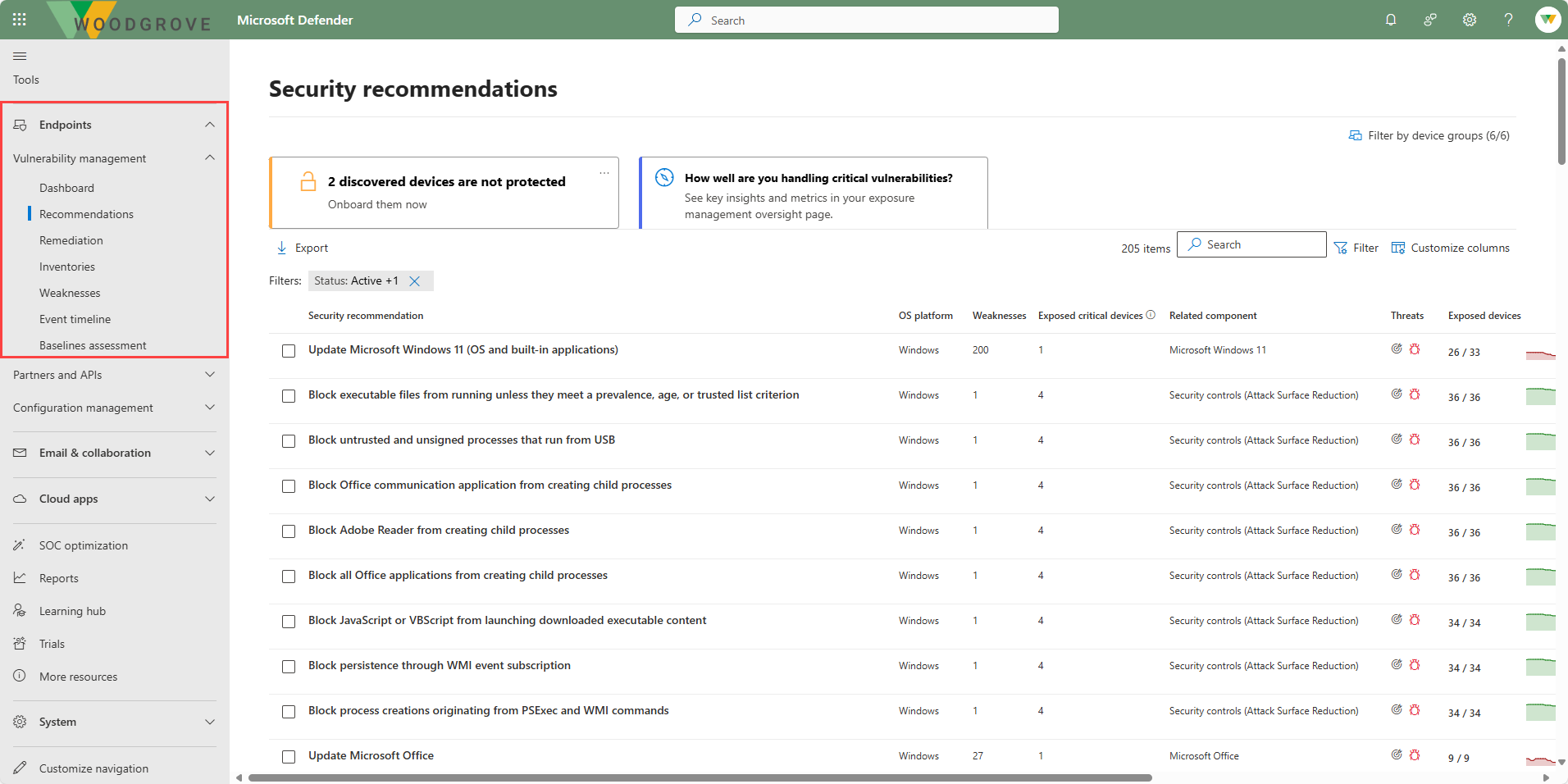

- Рекомендации. На странице рекомендаций можно просмотреть рекомендации, количество найденных уязвимостей, связанные компоненты, аналитику угроз, количество уязвимых устройств и другую информацию.

- Исправление. При отправке запроса на исправление со страницы рекомендаций по безопасности будет запущено действие по исправлению. Создается задача безопасности, которую можно отслеживать на странице «Исправление». Посредством страницы «Исправление» вы можете выполнять действия по исправлению, отслеживать ход выполнения, просматривать связанные рекомендации, экспортировать данные в CSV или пометить действия как завершенные.

- Инвентаризация. Откроется страница «Инвентаризация программного обеспечения», где представлен список программного обеспечения, установленного в сети, включая имя поставщика, обнаруженные уязвимости, угрозы, связанные с ними, подверженные рискам устройства, влияние на оценку подверженности рискам и теги. Программное обеспечение, которое в настоящее время не поддерживается функцией управления уязвимостями, может быть указано на странице инвентаризации программного обеспечения, но поскольку оно не поддерживается, будут доступны только ограниченные данные.

- Слабые места. Откроется страница «Слабые места» со списком CVE ваших устройств, подверженных рискам. Вы можете просмотреть степень серьезности, оценку общей уязвимости системы (CVSS), соответствующее нарушение, аналитику угроз и многое другое.

- Временная шкала событий. Она помогает понять, каким образом риск появился в организации через новые уязвимости или эксплойты. Вы можете просматривать события, которые влияют на степень риска для вашей организации. Вы можете просмотреть все необходимые сведения, связанные с событием.

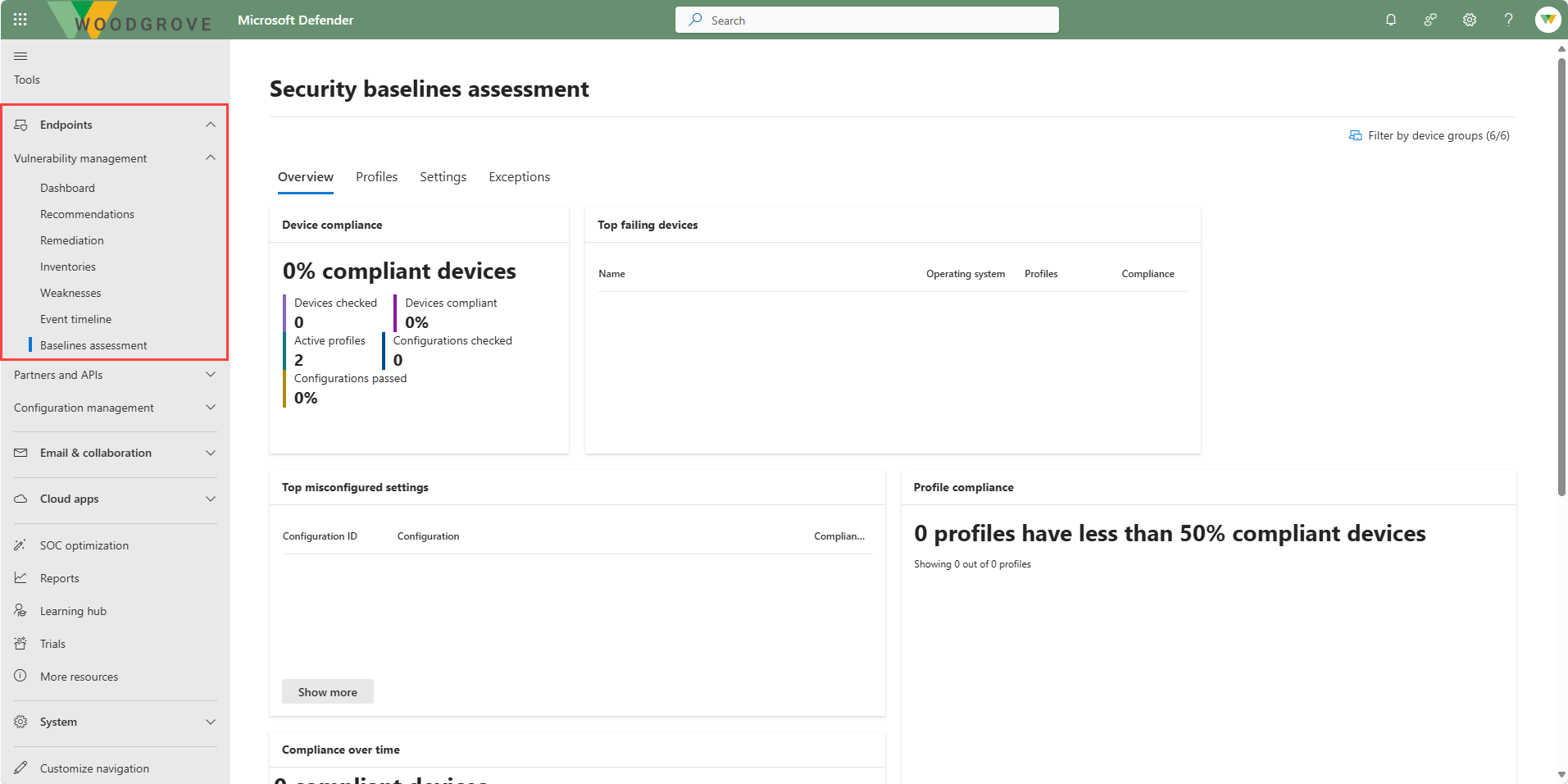

- Профиль базовых показателей безопасности. Это настраиваемый профиль, который можно создать для оценки и мониторинга конечных точек вашей организации в сравнении с отраслевыми эталонами безопасности. На странице обзора оценки базовых уровней безопасности можно просмотреть соответствие устройств, соответствие профилей, наиболее часто сбоящие устройства и наиболее неправильно настроенные устройства относительно доступных базовых показателей.

На портале Microsoft Defender также доступны параметры, разрешения, инциденты и оповещения, отчеты и другие функции. Более подробная информация представлена в разделе «Описание портала Microsoft Defender», включенном в этот модуль.