Что такое Аналитика Microsoft Sentinel?

Аналитика Microsoft Sentinel помогает выявлять, изучать и устранять угрозы кибербезопасности. Команда центра информационной безопасности в Contoso может использовать Аналитику Microsoft Sentinel для настройки правил и запросов аналитики для выявления проблем в вашей среде.

Что такое Аналитика Microsoft Sentinel?

Аналитика Microsoft Sentinel предоставляет несколько функций, которые можно использовать для защиты данных и ресурсов в Contoso.

Вы можете анализировать исторические данные, собранные с рабочих станций, серверов, сетевых устройств, брандмауэров, средств предотвращения вторжений, датчиков и пр. Аналитика Microsoft Sentinel анализирует данные из различных источников, позволяя выявлять корреляции и аномалии.

С помощью правил аналитики можно активировать оповещения на основе методик атак, которые используются известными вредоносными субъектами. Вы можете настроить эти правила, чтобы своевременно оповещать ЦОБ о потенциальных инцидентах безопасности в вашей среде.

Зачем использовать правила аналитики для операций безопасности?

Хотя некоторые из других продуктов, реализованных Contoso, помогают выявлять угрозы, Microsoft Sentinel Analytics играет важную роль в общем обнаружении угрозы безопасности путем сопоставления и сопоставления сигналов, влияющих на наличие угрозы кибербезопасности. С помощью соответствующего правила аналитики вы можете узнать о том, откуда произошла атака, какие ресурсы были скомпрометированы и какие потенциальные данные были утрачены, а также получить сведения о временной шкале инцидента.

К общим случаям использования аналитики безопасности относятся:

определение скомпрометированных учетных записей;

анализ поведения пользователя для обнаружения потенциально подозрительных шаблонов;

анализ сетевого трафика для выявления тенденций, указывающих на потенциальные атаки;

обнаружение кражи данных злоумышленниками;

обнаружение внутренних угроз;

исследование инцидентов;

Поиск угроз

Возможно, вы не сможете обнаружить некоторые угрозы с помощью стандартных средств защиты, таких как брандмауэры или решения для защиты от вредоносных программ. Некоторые угрозы могут оставаться незамеченными месяцами. Объединяя данные, собранные с использованием разных инструментов и продуктов, с возможностями аналитики угроз вы упростите обнаружение, анализ и устранение внутренних угроз.

Вы также можете использовать правила аналитики для создания пользовательских оповещений, использующих индикаторы атак. Эти индикаторы могут выявлять потенциальные атаки, выполняемые в реальном времени.

Аналитика помогает группе SOC Компании Contoso повысить эффективность их сложного исследования и быстрее обнаруживать угрозы.

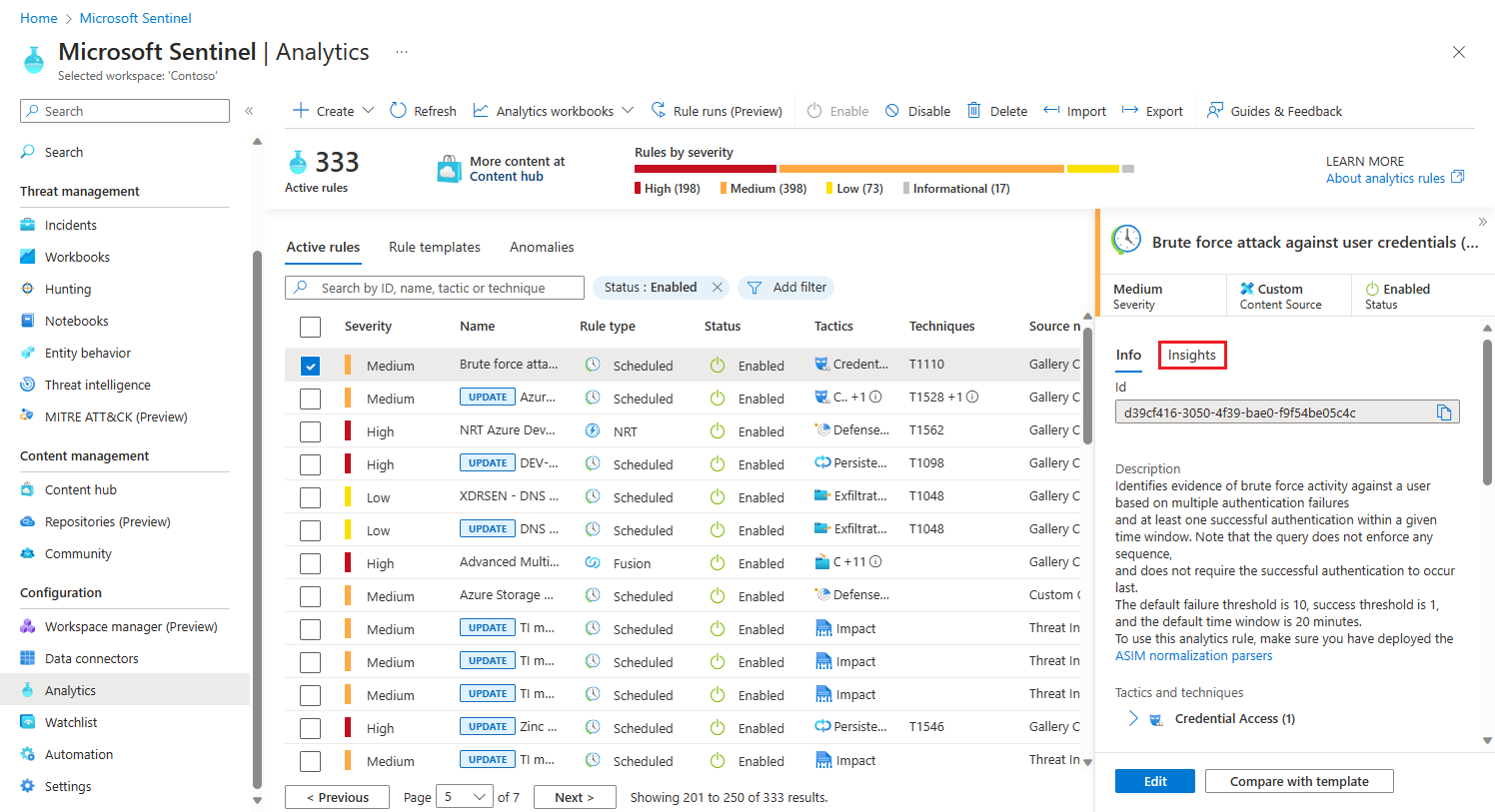

Обзор домашней страницы Аналитики

Правила аналитики можно создать на домашней странице Аналитики. Вы можете получить доступ к странице Аналитики в Microsoft Sentinel, перейдя из области навигации.

Главная страница Аналитики состоит из трех основных частей:

Панель заголовка содержит сведения о количестве используемых сейчас правил.

Список правил и шаблонов содержит все шаблоны правил, предварительно загруженные специалистами Майкрософт из репозитория Microsoft Sentinel на GitHub.

Область сведений содержит дополнительные сведения, описывающие все шаблоны и правила, которые можно использовать при обнаружении.

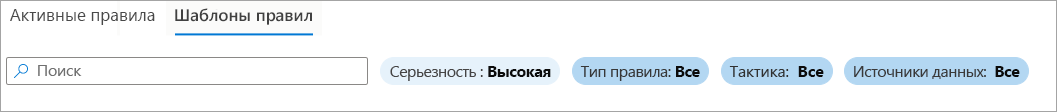

Фильтрация шаблонов правил

На данный момент специалисты Майкрософт предварительно загрузили более 150 правил шаблонов из репозитория Microsoft Sentinel на GitHub. Чтобы найти эти шаблоны и получить доступ к соответствующему правилу, необходимо применить фильтры. Например, вы можете просмотреть только правила шаблонов, которые обнаруживают угрозы с высоким уровнем серьезности, или правила, связанные с определенными источниками данных.

Чтобы использовать фильтры, в строке заголовка выберите нужные фильтры.

На домашней странице Аналитики представлены следующие фильтры:

Серьезность. Используется для фильтрации правил по уровням серьезности.

Тип правила. В настоящее время существует четыре типа правил: Scheduled, Fusion, Microsoft Security, Машинное обучение Behavior Analytics.

Тактика. Используется для фильтрации правил на основе 14 конкретных методологий в модели ATT&CK.

Источники данных. Используется для фильтрации правил по соединителю источника данных, создающему оповещение.

Примечание.

MITRE ATT&CK — это создаваемая на основе реальных наблюдений и доступная во всем мире база знаний с описанием тактик и приемов, используемых злоумышленниками. ATT&CK база знаний используется в качестве основы для разработки конкретных моделей угроз и методологий в частном секторе, в правительстве, а также в продукте и сообществе служб кибербезопасности.