Пакет интеграции с пользователями Exchange

Пакеты интеграции — это надстройки для Orchestrator, компонент System Center. Пакеты интеграции оптимизируют ИТ-операции в различных средах. Они позволяют разрабатывать модули Runbook в Orchestrator, которые используют действия, выполняемые другими компонентами System Center, другими продуктами Майкрософт и сторонними продуктами.

Пакет интеграции для пользователей Exchange упрощает автоматизацию пользовательских задач, таких как действия для чтения и отправки сообщений электронной почты, создания встреч или обновления задач и контактов. Операция переносится по протоколу HTTP, и подключение может пройти проверку подлинности с помощью методов, включенных на сервере Exchange Server. Обратитесь к администратору клиента о доступных методах на локальном сервере Exchange Server.

Этот пакет интеграции можно использовать для подключения как к локальным, так и к серверам Exchange Online с помощью соответствующей конечной точки веб-служб Exchange (EWS).

Примечание.

Azure Active Directory или Azure AD или AAD, упомянутые в пакетах интеграции, относятся к идентификатору Microsoft Entra. Подробнее.

Этот пакет интеграции работает в следующих методах:

| Тип сервера | Поддерживаемый режим проверки подлинности | По умолчанию. |

|---|---|---|

| Exchange Server (локальная среда) | Обычная проверка подлинности | Обычная проверка подлинности |

| Exchange Online | OAuth | OAuth |

| Office 365 Exchange | OAuth | OAuth |

Корпорация Майкрософт стремится защитить вашу конфиденциальность при доставке программного обеспечения, которое обеспечивает вам производительность, мощность и удобство, которое вы хотите. Дополнительные сведения о конфиденциальности, связанной с Orchestrator, см. в заявлении о конфиденциальности System Center Orchestrator.

Требования к системе

Перед реализацией пакета интеграции пользователей Exchange необходимо установить и настроить следующее указанное программное обеспечение. Дополнительные сведения об установке и настройке Orchestrator и пакета интеграции пользователей Exchange см. в соответствующей документации по продукту.

- Для пакетов интеграции System Center 2016 требуется System Center 2016 — Orchestrator

- Платформа Microsoft .NET Framework 3.5

- Microsoft Exchange 2010 с пакетом обновления 1 (SP1) или Microsoft Exchange 2013 или Microsoft Exchange Online/Microsoft 365

- Для пакетов интеграции System Center 2019 требуется System Center 2019 — Orchestrator

- Для пакетов интеграции System Center 2022 требуется System Center 2022 — Orchestrator

- Microsoft .NET Framework 4.7

- Учетные записи Exchange в:

- (локальный сервер Exchange Server) Microsoft Exchange 2010 с пакетом обновления 1 или Microsoft Exchange 2013 или

- (Exchange Online) Microsoft Exchange Online или Microsoft Office 365 Exchange.

Внимание

Пакет интеграции пользователей Exchange (версии 10.19.25.0 или более поздней версии) предназначен для платформа .NET Framework 4.7. Убедитесь, что платформа .NET Framework среда выполнения версии 4.7 или более поздней версии установлена на компьютерах Runbook Designer и Runbook Server. Рекомендуется установить последнюю доступную версию платформы .NET.

Создайте следующие файлы с (идентичным) содержимым, как показано ниже, чтобы обновить

supportedRuntimeVersionдо версии 4:%systemdrive%/Program Files (x86)/Microsoft System Center/Orchestrator/Runbook Designer/RunbookDesigner.exe.config%systemdrive%/Program Files (x86)/Microsoft System Center/Orchestrator/Runbook Designer/RunbookTester.exe.config%systemdrive%/Program Files (x86)/Microsoft System Center/Orchestrator/Runbook Server/PolicyModule.exe.config

Содержимое.

<?xml version="1.0" encoding="utf-8"?> <configuration> <startup useLegacyV2RuntimeActivationPolicy="true"> <supportedRuntime version="v4.0.30319"/> </startup> <system.xml.serialization> <xmlSerializer tempFilesLocation="C:\ProgramData\Microsoft System Center 2012\Orchestrator\Activities\XmlSerializers\"/> </system.xml.serialization> </configuration>

Скачивание пакета интеграции

Чтобы скачать пакет интеграции пользователей Exchange для Orchestrator 2016, перейдите в центр загрузки для 2016 года.

Чтобы скачать пакет интеграции пользователей Exchange для Orchestrator 2019, перейдите в центр загрузки для 2019 года.

- Чтобы скачать пакет интеграции пользователей Exchange для Orchestrator 2022, перейдите в центр загрузки для 2022 года.

Пакет интеграции пользователей Exchange для Orchestrator 2022 продолжает работать с Orchestrator 2025.

Скачайте пакет интеграции пользователей Exchange здесь.

Регистрация и развертывание пакета интеграции

Скачайте файл пакета интеграции и зарегистрируйте его на сервере управления Orchestrator с помощью диспетчера развертывания. Затем его можно развернуть на серверах Runbook и конструкторах Runbook. Процедуры установки пакетов интеграции см. в разделе "Установка пакета интеграции".

Настройка OAuth

Microsoft Azure Active Directory (Azure AD) реализует протокол OAuth для безопасной проверки подлинности своих пользователей и приложений.

Что такое клиентское приложение Azure AD?

Пакет интеграции требует общедоступного клиентского приложения в Azure AD, который будет работать в делегированном режиме проверки подлинности (то есть олицетворение пользователя).

Вот как будет установлено подключение при выполнении действия:

- Учетные данные пользователя будут получены из IP-конфигурации.

- Учетные данные будут использоваться для проверки подлинности в Azure AD с помощью OAuth.

- После проверки подлинности маркер OAuth будет получен из Azure AD.

- Действие будет выполнять операции с конечной точкой EWS с помощью маркера OAuth.

Примечание.

Альтернативой делегированных разрешений является проверка подлинности только для приложений, в которой используются секреты приложения (учетные данные или сертификат секрета) вместо учетных данных пользователя. IP-адрес не поддерживает такие типы приложений Azure AD.

Регистрация клиентского приложения Azure AD в клиенте

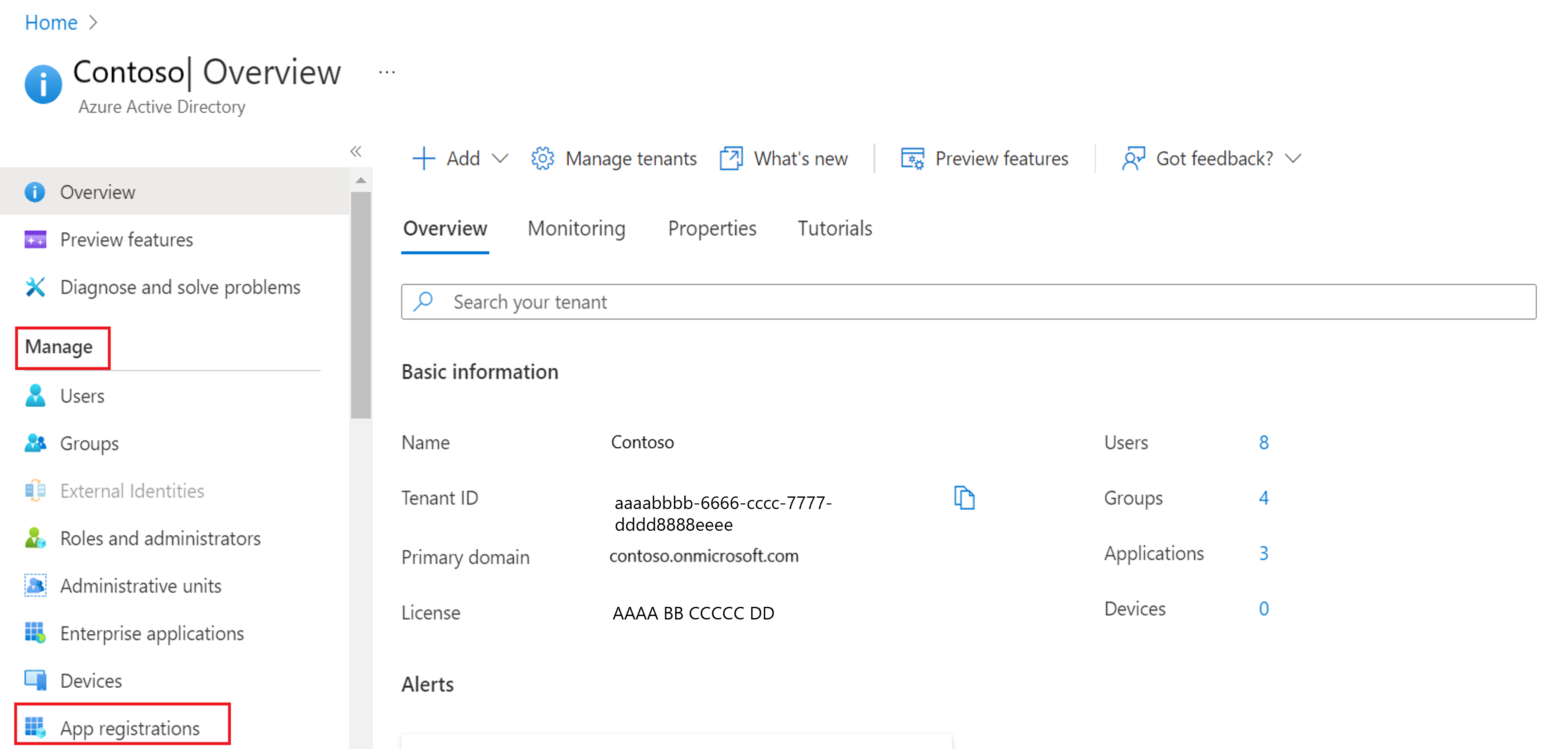

Откройте браузер и перейдите в Центр администрирования Azure Active Directory.

На панели мониторинга Центра администрирования Azure Active Directory выберите колонку Azure Active Directory и откроется страница обзора.

В разделе Управление выберите Регистрация приложений. Откроется страница Регистрация приложений.

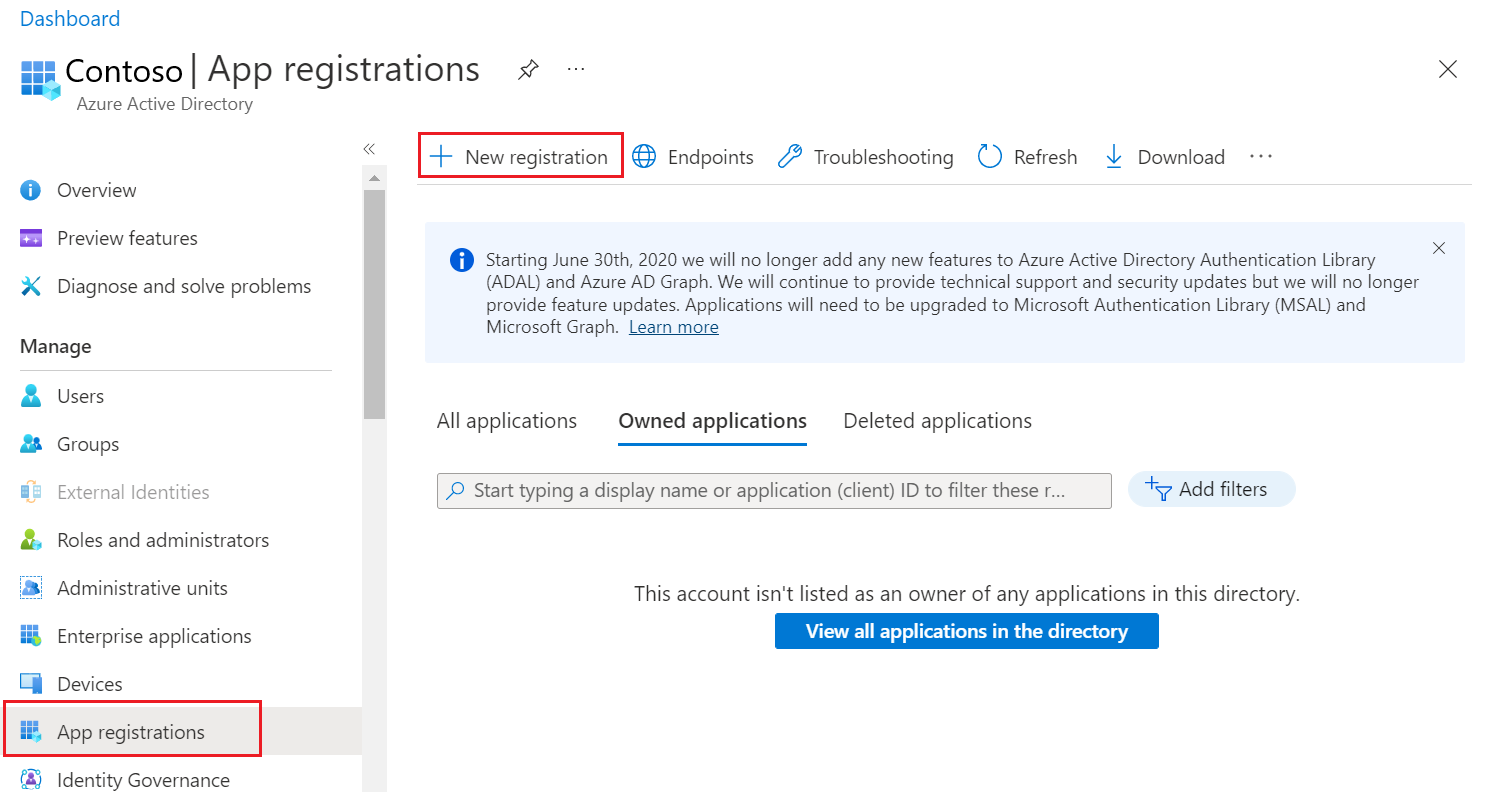

Выберите +Создать регистрацию и откроется страница регистрации приложения.

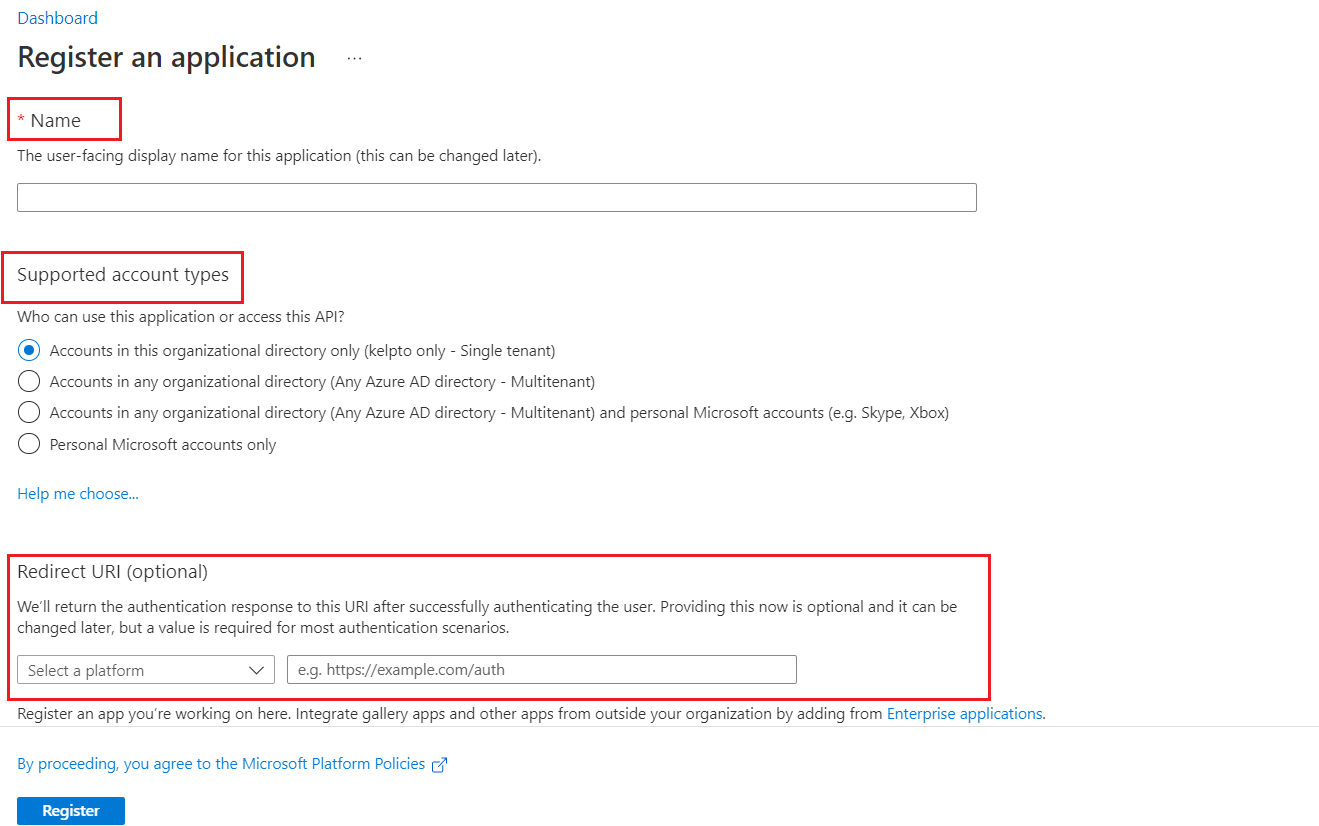

Задайте значения, как показано ниже, и выберите "Зарегистрировать".

Имя. Введите понятное имя приложения.

Поддерживаемые типы учетных записей: выберите поддерживаемые типы учетных записей в зависимости от вашего сценария.

URI перенаправления (необязательно): в раскрывающемся списке "Выбор платформы " выберите общедоступный клиент или собственный (мобильный и классический) и задайте для URI значение

https://login.microsoftonline.com/common/oauth2/nativeclient.

На странице обзора приложения в разделе Overview>Essentials скопируйте идентификатор приложения (клиента) и идентификатор каталога (клиента).

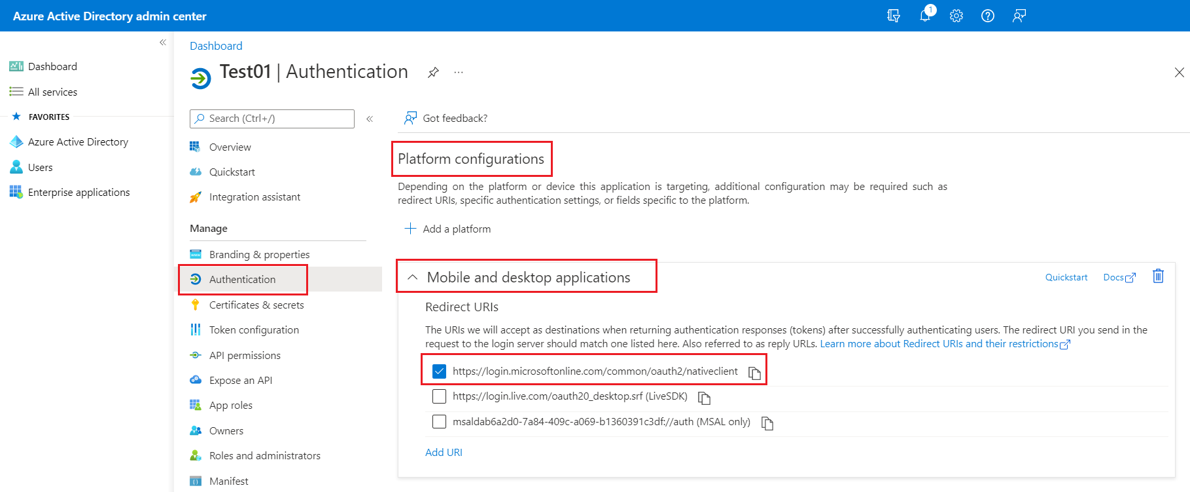

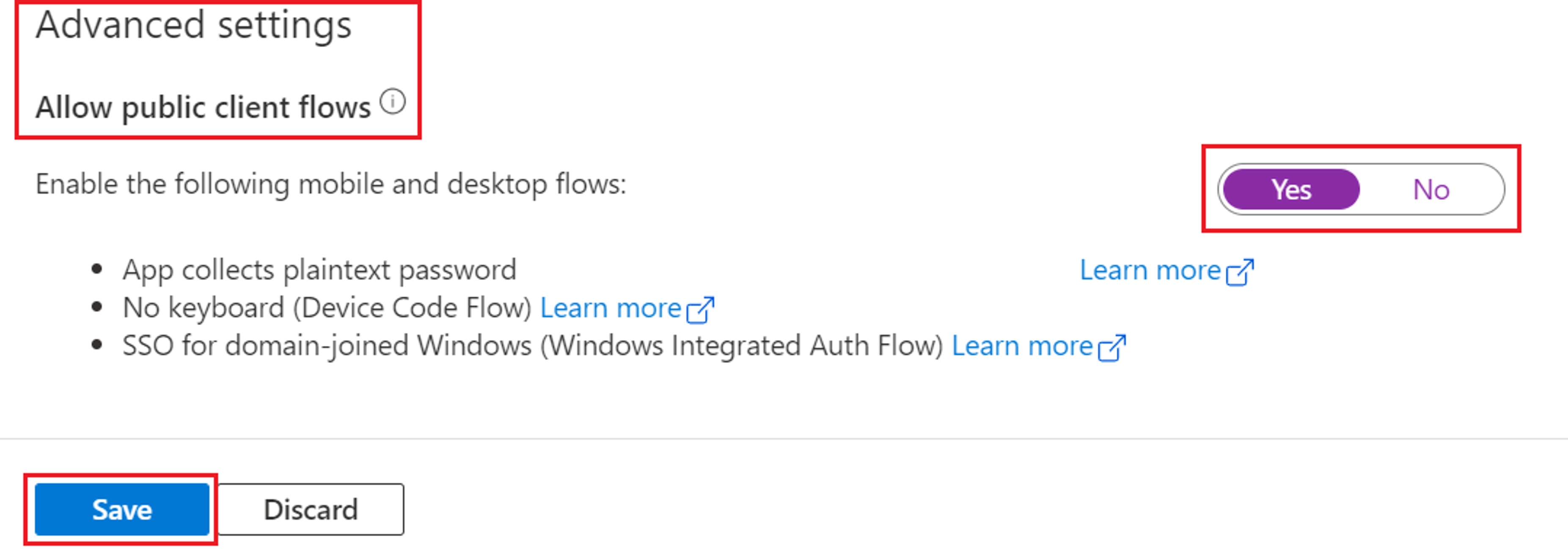

Выберите проверку подлинности, выполните указанные ниже действия и нажмите кнопку "Сохранить".

Убедитесь, что конфигурации платформы заданы как мобильные и классические приложения с одним

https://login.microsoftonline.com/common/oauth2/nativeclientиз URI перенаправления.

В разделе "Дополнительные параметры" убедитесь, что разрешить общедоступные потоки клиентов задано значение "Да".

Предоставление разрешений EWS

Как правило, общедоступные клиентские приложения, работающие в режиме делегированной проверки подлинности , требуют явного согласия от пользователя, который хочет использовать приложение. Явное согласие предоставляется интерактивно через внедренное окно браузера.

Однако IP-адрес не поддерживает поток предоставления согласия; Вместо этого администратор клиента должен предоставить согласие от имени всех пользователей в клиенте.

Добавьте разрешения в приложение, изменив манифест приложения.

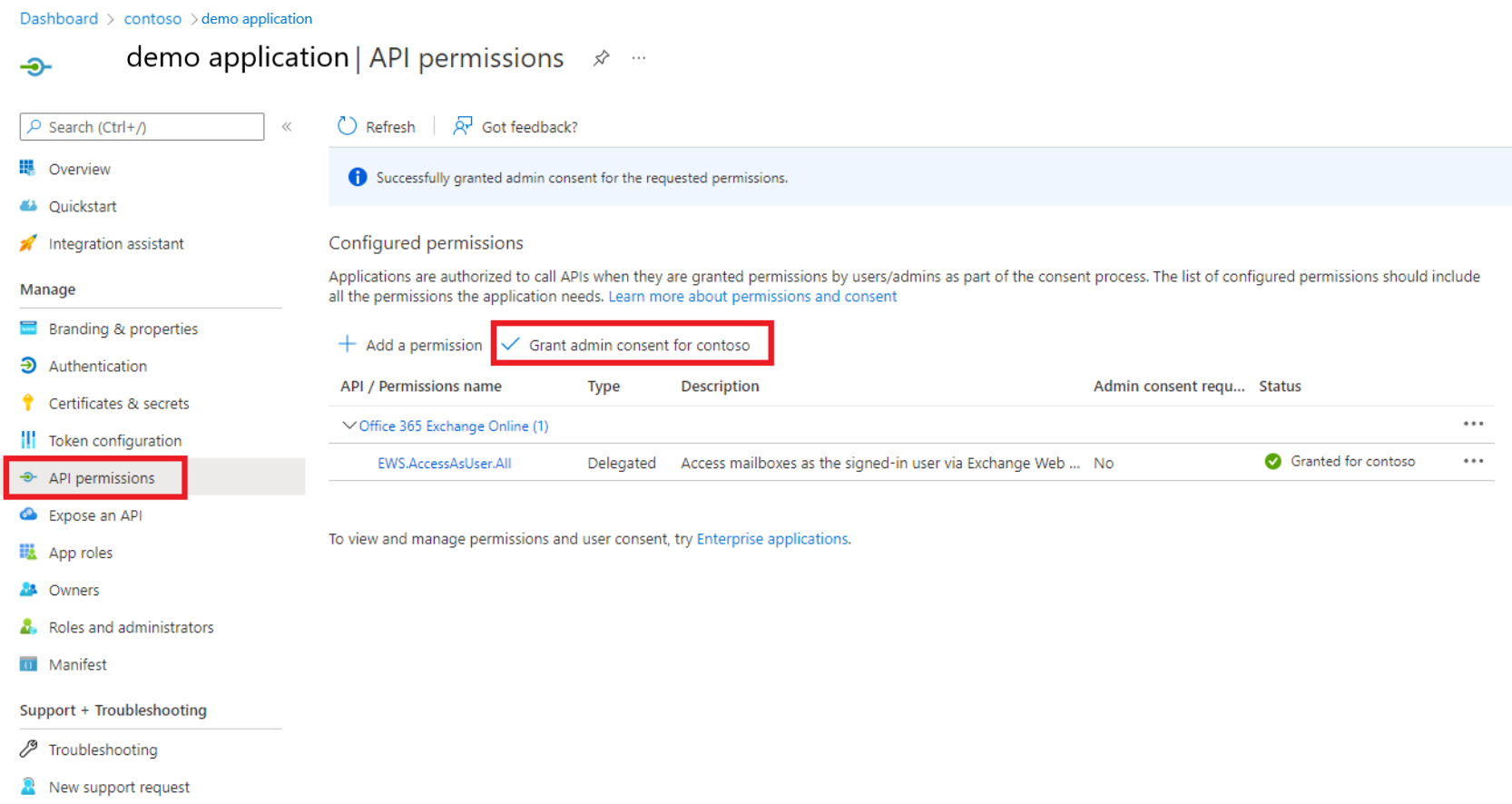

В Центре администрирования Microsoft Entra выберите приложение Azure AD.

Выполните действия, чтобы предоставить разрешения EWS, изменив манифест приложения.

Попросите администратора клиента предоставить согласие администратора (на вкладке разрешений API) этому приложению для

EWS.AccessAsUser.Allполучения разрешений.

На практике согласие администратора подразумевает, что любой пользователь в клиенте может настроить IP-адрес с учетными данными и выполнить действия Exchange под своей учетной записью.

Настройка подключений пакета интеграции пользователей Exchange

Подключение описывает рецепт выполнения HTTP-запросов от Orchestrator к серверу Exchange Server. Можно указать столько подключений, сколько необходимо для создания ссылок на несколько серверов с помощью разных учетных записей или параметров. Кроме того, можно создать несколько подключений к одному и тому же серверу, чтобы разрешить различные разрешения безопасности для различных учетных записей пользователей.

Пакет интеграции поддерживает два типа конфигураций Exchange:

- Базовое подключение к конфигурации Exchange

- Конфигурация конфигурации Exchange (элемент)

Базовая конфигурация Exchange содержит сведения о подключении, используемые действиями, в которых тип элемента является неявным или не требуется:

- Создание и отправка электронной почты

- Ответ на электронную почту

- Отправка электронной почты

- Удалить элемент

- Поиск встреч

Конфигурация конфигурации Exchange (элемент) используется для оставшихся действий, которые работают с одним элементом Exchange (встреча, задача, электронная почта или контакт).

Настройка базового подключения к конфигурации Exchange

В конструкторе Runbook Orchestrator выберите "Параметры" и выберите "Пользователь Exchange". Откроется диалоговое окно "Пользователь Exchange".

На вкладке "Конфигурации" нажмите кнопку "Добавить ", чтобы начать настройку подключения. Откроется диалоговое окно "Добавить конфигурацию ".

В поле "Имя" введите понятное отображаемое имя подключения.

В поле Тип выберите Конфигурация Exchange.

В поле "Адрес сервера Exchange Server" введите имя или IP-адрес сервера Exchange Server. Если вы используете имя компьютера, можно ввести имя NetBIOS или полное доменное имя (FQDN). Если включить параметр Use [Autodiscover](/exchange/client-developer/exchange-web-services/autodiscover-for-exchange) можно оставить поле "Адрес сервера Exchange" пустым.

Примечание.

Обычно это форма

https://<your-domain-name.com>/EWS/Exchange.asmx.В полях имени пользователя и пароля введите учетные данные, которые Orchestrator будет использовать для подключения к серверу Exchange Server.

В поле "Домен" введите имя домена (клиента), который будет авторизовать доступ.

Примечание.

Если ваша учетная запись электронной почты имеет форму

johndoe@contoso.onmicrosoft.com, домен contoso.onmicrosoft.com

Установите для сервера Exchange Online или Office365 значение

True, если вы подключаетесь к управляемому экземпляру Exchange Online или Office 365 Exchange. Если это так, выполните следующие дальнейшие действия (игнорировать в противном случае):В идентификаторе приложения Azure AD (клиента) укажите идентификатор клиентского приложения Azure AD, созданный для этой цели.

В идентификаторе клиента Azure AD (каталога) укажите идентификатор клиента Azure AD, который был замечен на портале AD.

В URL-адрес облачного экземпляра Azure AD введите URL-адрес экземпляра Active Directory или используйте значение по умолчанию. Обратитесь к Центру Azure AD, чтобы подтвердить конечную точку проверки подлинности.

Задайте для запроса или ответа журнала OAuth запрос или ответ

True, если вы хотите подробно проверить сбои проверки подлинности. Журналы будут созданы по пути%windir%\Temp\sc-orchestrator\exchange_user\{date-time-stamp}.msal.txt. Один файл будет создан для каждого выполнения действия пользователя Exchange.

Задайте для запроса или ответа трассировки EWS запрос или ответ

True, если вы хотите подробно проверить сбои EWS. Журналы будут созданы по пути%windir%\Temp\sc-orchestrator\exchange_user\{date-time-stamp}.ews-trace.xml.log. Один файл будет создан для каждого выполнения действия пользователя Exchange. Рекомендуется использовать SOAPe для визуальной проверки трассировок.В поле Время ожидания введите значение времени ожидания или оставьте значение по умолчанию.

Нажмите ОК.

При необходимости добавьте дополнительные подключения и нажмите кнопку "Готово".

- В поле Время ожидания введите значение времени ожидания или оставьте значение по умолчанию.

- Нажмите ОК.

- При необходимости добавьте дополнительные подключения и нажмите кнопку "Готово".

Настройка подключения конфигурации Exchange (item)

В конструкторе Runbook Orchestrator выберите "Параметры" и выберите "Пользователь Exchange". Откроется диалоговое окно "Пользователь Exchange".

На вкладке "Конфигурации" нажмите кнопку "Добавить ", чтобы начать настройку подключения. Откроется диалоговое окно "Добавить конфигурацию ".

В поле "Имя" введите понятное отображаемое имя подключения.

В поле "Тип" выберите Конфигурация Exchange (действие элемента) .

В поле "Адрес сервера Exchange Server" введите имя или IP-адрес сервера Exchange Server. Если вы используете имя компьютера, можно ввести имя NetBIOS или полное доменное имя (FQDN). Поле Адрес сервера Exchange Server можно оставить пустым, если включен параметр Использовать автоопределение.

В полях имени пользователя и пароля введите учетные данные, которые Orchestrator будет использовать для подключения к серверу Exchange Server.

В поле "Домен" введите имя домена, который будет авторизовать доступ.

В поле Время ожидания введите значение времени ожидания или оставьте значение по умолчанию.

В поле Тип элемента введите допустимый тип элемента Exchange.

Добавьте дополнительные подключения, если это применимо, и нажмите кнопку "Готово".

Настройка подключения конфигурации Exchange (item)

В конструкторе Runbook Orchestrator выберите "Параметры" и выберите "Пользователь Exchange". Откроется диалоговое окно "Пользователь Exchange".

На вкладке "Конфигурации" нажмите кнопку "Добавить ", чтобы начать настройку подключения. Откроется диалоговое окно "Добавить конфигурацию ".

В поле "Имя" введите понятное отображаемое имя подключения.

В поле "Тип" выберите Конфигурация Exchange (действие элемента) .

В поле "Тип элемента" введите допустимый тип элемента Exchange.

Для остальных параметров следуйте приведенным выше рекомендациям по базовой конфигурации Exchange.