Подключение для SQL Server со строгим шифрованием

Область применения: SQL Server 2022 (16.x)

Строгое шифрование подключений обеспечивает соблюдение рекомендаций по обеспечению безопасности и позволяет управлять трафиком SQL Server посредством стандартным сетевых устройств.

В этой статье показано, как подключиться к SQL Server 2022 (16.x) с помощью строгого типа подключения.

Предварительные требования

- SQL Server 2022 (16.x)

- ODBC или OLE DB Driver for SQL Server

- Драйвер ODBC для SQL Server версии 18.1.2.1 или более поздней

- OLE DB Driver for SQL Server версии 19.2.0 или более поздней

- Создайте и установите сертификат TLS в SQL Server. Дополнительные сведения см. в статье Включение шифрования соединений в компоненте Database Engine

Подключение SQL Server с помощью приложения .NET

Сведения о создании и подключении к SQL Server с использованием типа шифрования strict см. в разделе Синтаксис строки подключения о том, как правильно создать строку подключения. Дополнительные сведения о новых свойствах строки подключения см. в разделе Дополнительные изменения в свойствах шифрования строки подключения.

Подключение с использованием DSN ODBC

Вы можете проверить подключение с типом шифрования подключения Strict, используя DSN ODBC для SQL Server.

Выполните поиск приложения Источники данных ODBC в Windows.

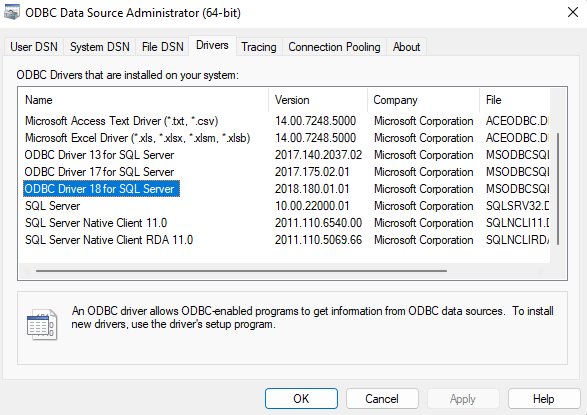

Убедитесь, что у вас установлен актуальный драйвер ODBC, перейдя на вкладку Драйверы администратора источника данных ODBC.

На вкладке Системный DSN выберите Добавить, чтобы создать DSN. Затем выберите Драйвер ODBC 18 для SQL Server. Выберите Готово. Мы будем использовать это для проверки подключения.

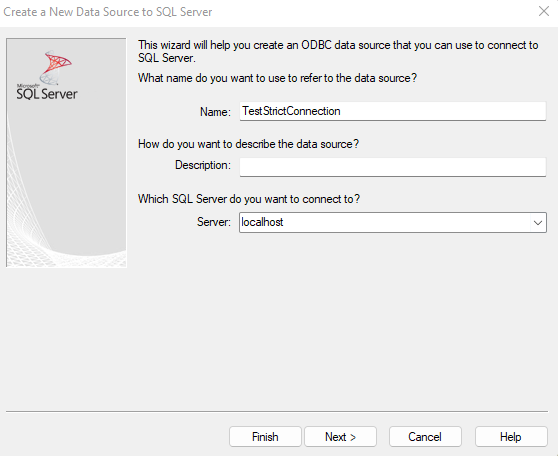

В окне создания источника данных в SQL Server укажите имя этого источника данных и добавьте имя сервера SQL Server 2022 (16.x) на сервер. Выберите Далее.

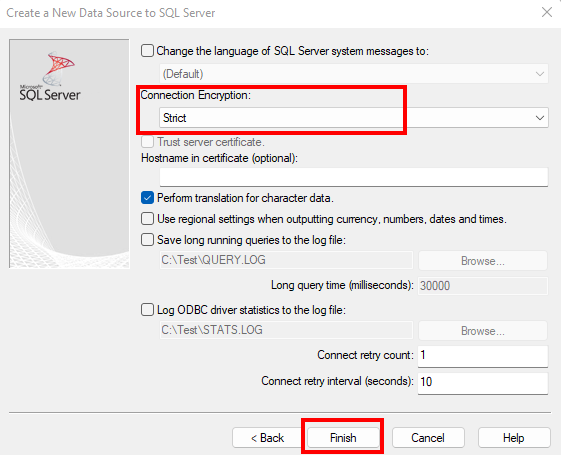

Используйте все значения по умолчанию для всех параметров, пока не отобразится экран с разделом Шифрование подключения. Выберите Строгий. Если введенное имя сервера отличается от имени сервера в сертификате или вместо него используется IP-адрес, задайте для параметра Имя узла в сертификате имя, используемое в сертификате. Выберите Готово.

Когда появится диалоговое окно Настройка ODBC Microsoft SQL Server, нажмите кнопку Проверить источник данных..., чтобы проверить подключение. При этом будет принудительно применено подключение

strictк SQL Server для этого теста.

Подключение с помощью универсального канала передачи данных

Вы также можете проверить подключение к SQL Server с шифрованием strict с помощью драйвера OLE DB с универсальным каналом передачи данных.

Чтобы создать UDL-файл для проверки подключения, щелкните правой кнопкой мыши рабочий стол и выберите Создать>Текстовый документ. Понадобится изменить расширение с

txtнаudl. Вы можете присвоить файлу любое имя.Примечание.

Чтобы изменить расширение с

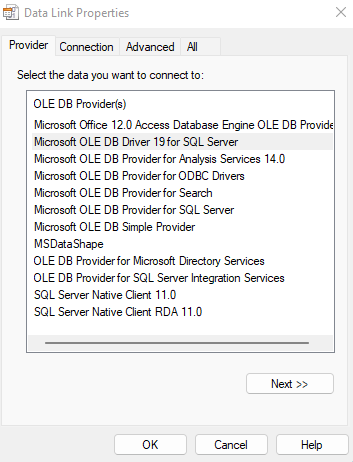

txtнаudl, вам нужно видеть имя расширения. Если расширение не отображается, можно включить просмотр расширения, открыв Проводник>Просмотр>Показать>Расширения имен файлов.Откройте созданный UDL-файл и перейдите на вкладку Поставщик, чтобы выбрать драйвер Microsoft OLE DB 19 для SQL Server. Выберите Далее>>.

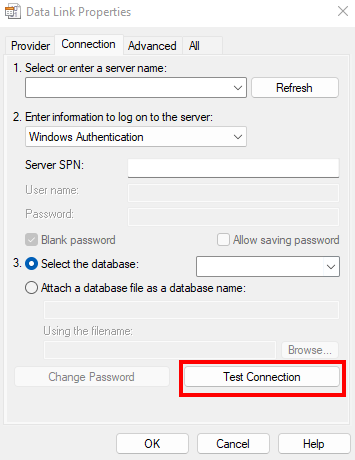

На вкладке Подключение введите имя сервера SQL Server и выберите метод проверки подлинности, используемый для входа в SQL Server.

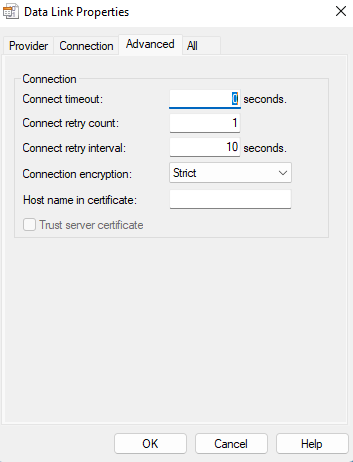

На вкладке Дополнительно выберите значение Строгий для параметра Шифрование подключения. Если введенное имя сервера отличается от имени сервера в сертификате или вместо него используется IP-адрес, задайте для параметра Имя узла в сертификате имя, используемое в сертификате. Перейдите назад на вкладку Подключение после завершения.

Выберите Проверить подключение, чтобы проверить подключение с шифрованием подключения

strict.

Замечания

Если вы видите SSL certificate validation failed, убедитесь в том, что:

- Сертификат сервера действителен на компьютере, который используется для тестирования

- По крайней мере одно из следующих значений имеет значение true:

- Поставщик SQL Server совпадает с именем ЦС или одним из DNS-имен в сертификате.

- Свойство

HostNameInCertificateстроки подключения совпадает с именем ЦС или одним из DNS-имен в сертификате.