Общие сведения о путях атаки

Управление рисками Microsoft Security помогает управлять областью атак и рисками воздействия в вашей компании. Пути атаки объединяют ресурсы и методы, чтобы показать сквозные пути, которые злоумышленники могут создать, чтобы добраться от точки входа организации к критически важным ресурсам.

Примечание.

Значение путей атаки увеличивается в зависимости от данных, используемых в качестве источника. Если данные отсутствуют или данные не отражают среду вашей организации, пути атаки могут не отображаться. Пути атаки могут быть не полностью репрезентативными, если у вас нет лицензий для рабочих нагрузок, интегрированных и представленных в пути атаки, или если вы не определили полностью критически важные ресурсы.

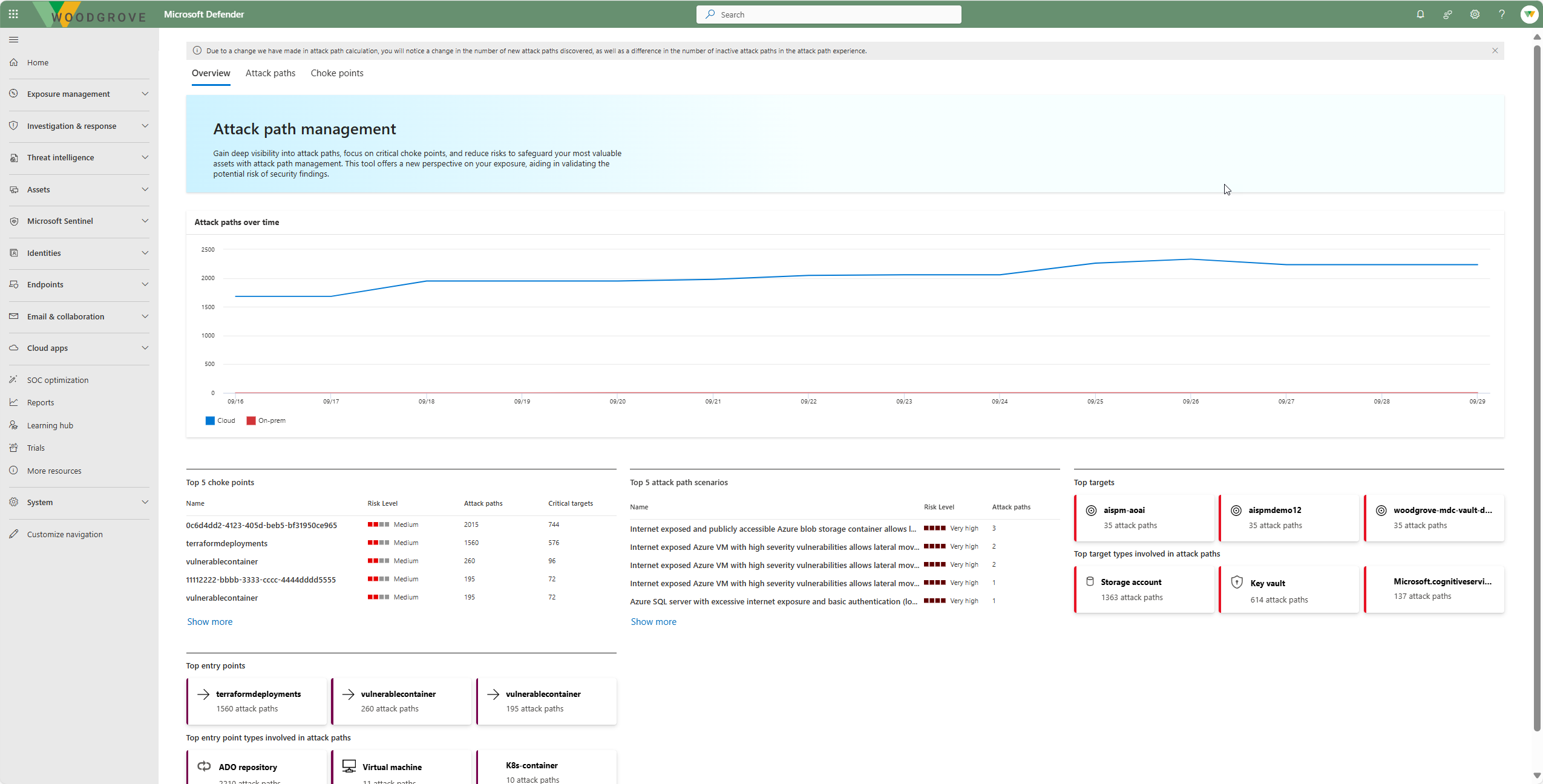

Панель мониторинга пути атаки

Панель мониторинга пути атаки предоставляет общее представление о путях атаки в вашей организации. В нем показано количество путей атаки, количество точек задушения и количество критически важных ресурсов. Эти сведения можно использовать, чтобы понять состояние безопасности организации и определить приоритеты для усилий по обеспечению безопасности. На панели мониторинга можно детализировать сведения о путях атаки, точках задушения и критически важных ресурсах.

Определение и устранение путей атаки

Вот как управление экспозицией помогает определять и устранять пути атак.

Создание пути атаки: Управление рисками автоматически создает пути атаки на основе данных, собранных между ресурсами и рабочими нагрузками. Он имитирует сценарии атак и определяет уязвимости и слабые места, которые злоумышленник может использовать.

- Количество путей атаки, видимых на портале, может меняться из-за динамической природы ИТ-сред. Наша система динамически создает пути атак на основе условий в реальном времени среды каждого клиента. Такие изменения, как добавление или удаление ресурсов, обновления конфигураций, вход или отключение пользователя с компьютера, добавление или удаление пользователя в группу, а также реализация новых политик сегментации сети или безопасности могут повлиять на количество и типы выявленных путей атак.

- Такой подход гарантирует, что уровень безопасности, который мы предоставляем, является точным и отражает состояние последней среды, обеспечивая гибкость, необходимую в современных ИТ-средах.

Видимость пути атаки. В представлении графа пути атаки используются данные графа воздействия предприятия , чтобы визуализировать путь атаки, чтобы понять, как могут разворачиваться потенциальные угрозы.

- Наведите указатель мыши на каждый узел и значок соединителя, чтобы получить дополнительные сведения о том, как создается путь атаки. Например, от начальной виртуальной машины, содержащей ключи TLS/SSL, вплоть до разрешений для учетных записей хранения.

- Схема воздействия на предприятии расширяет возможности визуализации путей атаки. Наряду с другими данными он показывает несколько путей атаки и точек задуша, узлов, которые создают узкие места на графе или карте, где сходятся пути атаки. Он визуализирует данные о воздействии, позволяя увидеть, какие активы находятся под угрозой, и где следует определить приоритеты.

Рекомендации по безопасности. Получите практические рекомендации по устранению потенциальных путей атаки.

Точки блокировки. Панель мониторинга пути атаки выделяет критически важные ресурсы, в которых пересекаются несколько путей атаки, и определяет их как ключевые уязвимости. Сосредоточив внимание на этих точках удушья, группы безопасности могут эффективно снизить риск, обращаясь к ресурсу с высокой степенью воздействия.

- Идентификация. Просмотрите список точек задушения на панели мониторинга пути атаки.

- Группирование: Управление рисками группирует узлы точек блокировки, где несколько путей атаки пересекаются на пути к критическому ресурсу.

- Стратегическое устранение рисков. Видимость точки задушения позволяет сосредоточить усилия по устранению рисков стратегически, решая несколько путей атаки путем защиты этих критически важных точек.

- Защита. Обеспечение безопасности точек задушения защищает ваши ресурсы от угроз.

Радиус взрыва. Позволяет пользователям визуально исследовать пути с наибольшим риском из точки удушья. Она предоставляет подробную визуализацию, показывающую, как компрометация одного ресурса может повлиять на другие, позволяя группам безопасности оценивать более широкие последствия атаки и более эффективно определять приоритеты стратегий по устранению рисков.