Руководство по проверке готовности источника данных в большом масштабе

Для сканирования источников данных Microsoft Purview требуется доступ к ним. Для получения этого доступа используются учетные данные. Учетные данные — это сведения о проверке подлинности, которые Microsoft Purview может использовать для проверки подлинности в зарегистрированных источниках данных. Существует несколько способов настройки учетных данных для Microsoft Purview, в том числе:

- Управляемое удостоверение, назначенное учетной записи Microsoft Purview.

- Секреты, хранящиеся в Azure Key Vault.

- Субъекты-службы.

В этой серии учебников из двух частей мы поможем вам проверить и настроить необходимые назначения ролей Azure и сетевой доступ для различных источников данных Azure в подписках Azure в большом масштабе. Затем вы можете зарегистрировать и проверить источники данных Azure в Microsoft Purview.

Запустите сценарий контрольного списка готовности источников данных Microsoft Purview после развертывания учетной записи Microsoft Purview и перед регистрацией и проверкой источников данных Azure.

В части 1 этой серии учебников вы выполните следующие действия:

- Найдите источники данных и подготовьте список подписок на источники данных.

- Запустите скрипт контрольного списка готовности, чтобы найти отсутствующие параметры управления доступом на основе ролей (RBAC) или конфигурации сети в источниках данных в Azure.

- В выходном отчете просмотрите отсутствующие конфигурации сети и назначения ролей, необходимые для управляемого удостоверения Microsoft Purview (MSI).

- Поделитесь отчетом с владельцами подписки Azure с данными, чтобы они могли выполнять рекомендуемые действия.

Предварительные условия

- Подписки Azure, в которых находятся источники данных. Если у вас нет подписки Azure, создайте бесплатную учетную запись перед началом работы.

- Учетная запись Microsoft Purview.

- Ресурс Azure Key Vault в каждой подписке с такими источниками данных, как база данных Azure SQL, Azure Synapse Analytics или Управляемый экземпляр SQL Azure.

- Скрипт контрольного списка готовности источников данных Microsoft Purview .

Примечание.

Контрольный список готовности к источникам данных Microsoft Purview доступен только для Windows. Этот скрипт контрольного списка готовности в настоящее время поддерживается для MSI Microsoft Purview.

Подготовка списка подписок Azure для источников данных

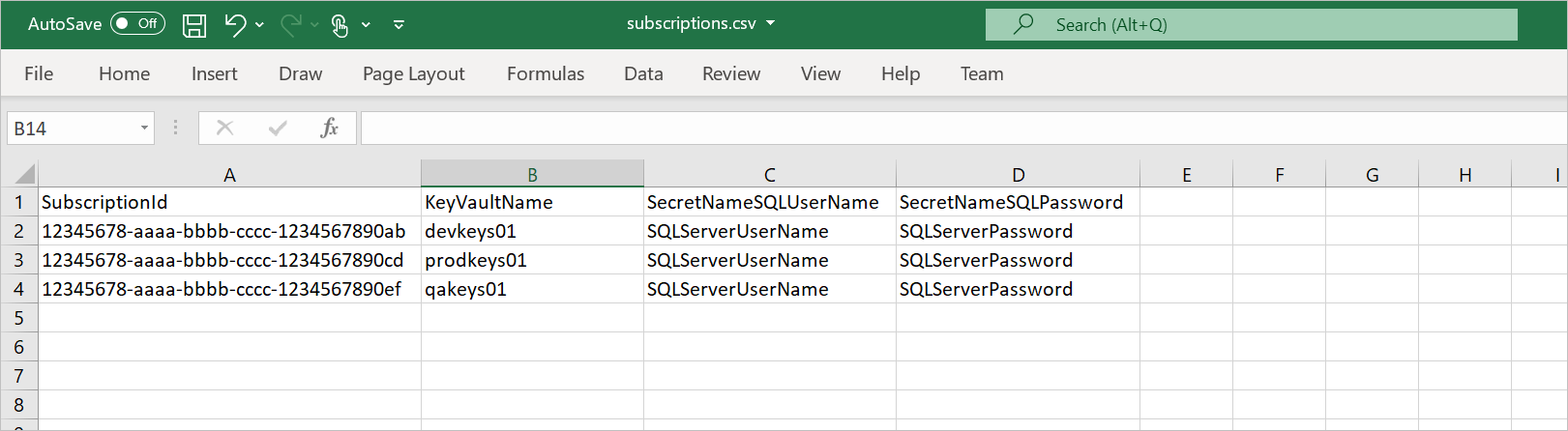

Перед выполнением скрипта создайте файл .csv (например, C:\temp\Subscriptions.csv) с четырьмя столбцами:

| Столбец | Описание | Пример |

|---|---|---|

SubscriptionId |

Идентификаторы подписок Azure для источников данных. | 12345678-aaaa-bbbb-cccc-1234567890ab |

KeyVaultName |

Имя существующего хранилища ключей, развернутого в подписке на источник данных. | ContosoDevKeyVault |

SecretNameSQLUserName |

Имя существующего секрета Key Vault Azure, содержащего Microsoft Entra имя пользователя, который может войти в Azure Synapse, базу данных Azure SQL или Управляемый экземпляр SQL Azure с помощью проверка подлинности Microsoft Entra. | ContosoDevSQLAdmin |

SecretNameSQLPassword |

Имя существующего секрета Key Vault Azure, содержащего Microsoft Entra пароль пользователя, который может войти в Azure Synapse, базу данных Azure SQL или Управляемый экземпляр SQL Azure с помощью проверка подлинности Microsoft Entra. | ContosoDevSQLPassword |

Пример файла .csv:

Примечание.

При необходимости можно обновить имя файла и путь в коде.

Запустите скрипт и установите необходимые модули PowerShell.

Выполните следующие действия, чтобы запустить сценарий с компьютера Windows:

Скачайте скрипт контрольного списка готовности источников данных Microsoft Purview в выбранное вами расположение.

На компьютере введите PowerShell в поле поиска на панели задач Windows. В списке поиска выберите и удерживайте (или щелкните правой кнопкой мыши) Windows PowerShell, а затем выберите Запуск от имени администратора.

В окне PowerShell введите следующую команду. (Замените

<path-to-script>на путь к папке извлеченного файла скрипта.)dir -Path <path-to-script> | Unblock-FileЧтобы установить командлеты Azure, введите следующую команду:

Install-Module -Name Az -AllowClobber -Scope CurrentUserЕсли отображается запрос поставщика NuGet для продолжения, введите Y, а затем нажмите клавишу ВВОД.

Если отображается запрос Ненадежный репозиторий, введите A, а затем нажмите клавишу ВВОД.

Повторите предыдущие шаги, чтобы установить

Az.Synapseмодули иAzureAD.

Установка необходимых модулей в PowerShell может занять до минуты.

Сбор других данных, необходимых для выполнения скрипта

Перед выполнением скрипта PowerShell для проверки готовности подписок источника данных получите значения следующих аргументов, которые будут использоваться в скриптах:

AzureDataType: выберите любой из следующих параметров в качестве типа источника данных, чтобы проверка готовность к типу данных в подписках.BlobStorageAzureSQLMIAzureSQLDBADLSGen2ADLSGen1SynapseAll

PurviewAccount: имя существующего ресурса учетной записи Microsoft Purview.PurviewSub: идентификатор подписки, в которой развернута учетная запись Microsoft Purview.

Проверка разрешений

Убедитесь, что у пользователя есть следующие роли и разрешения:

| Роль или разрешение | Scope |

|---|---|

| Глобальное средство чтения | клиент Microsoft Entra |

| Читатель | Подписки Azure, в которых находятся источники данных Azure |

| Читатель | Подписка, в которой была создана учетная запись Microsoft Purview |

| sql Администратор (проверка подлинности Microsoft Entra) | Azure Synapse выделенные пулы, экземпляры базы данных Azure SQL Azure SQL управляемые экземпляры |

| Доступ к хранилищу ключей Azure | Доступ для получения или вывода секрета хранилища ключей или пользователя секрета Key Vault Azure |

Запуск скрипта готовности на стороне клиента

Запустите сценарий, выполнив следующие действия:

Используйте следующую команду, чтобы перейти в папку скрипта. Замените

<path-to-script>путем к папке извлеченного файла.cd <path-to-script>Выполните следующую команду, чтобы задать политику выполнения для локального компьютера. Введите A для параметра Да для всех , когда вам будет предложено изменить политику выполнения.

Set-ExecutionPolicy -ExecutionPolicy UnrestrictedЗапустите скрипт со следующими параметрами. Замените

DataTypeзаполнители ,PurviewNameиSubscriptionID..\purview-data-sources-readiness-checklist.ps1 -AzureDataType <DataType> -PurviewAccount <PurviewName> -PurviewSub <SubscriptionID>При выполнении команды может появиться всплывающее окно с предложением войти в Azure и Microsoft Entra ID с помощью учетных данных Microsoft Entra.

Создание отчета может занять несколько минут в зависимости от количества подписок и ресурсов Azure в среде.

После завершения процесса просмотрите выходной отчет, в котором показаны обнаруженные отсутствующие конфигурации в подписках или ресурсах Azure. Результаты могут отображаться как Пройдено, Не передано или Осведомленность. Вы можете поделиться результатами с соответствующими администраторами подписки в организации, чтобы они могли настроить необходимые параметры.

Дополнительная информация

Какие источники данных поддерживаются скриптом?

В настоящее время скрипт поддерживает следующие источники данных:

- Хранилище BLOB-объектов Azure (BlobStorage)

- Azure Data Lake Storage 2-го поколения (ADLSGen2)

- Azure Data Lake Storage 1-го поколения (ADLSGen1)

- База данных Azure SQL (AzureSQLDB)

- Управляемый экземпляр SQL Azure (AzureSQLMI)

- выделенный пул Azure Synapse (Synapse)

Вы можете выбрать все или любой из этих источников данных в качестве входного параметра при выполнении скрипта.

Какие проверки включены в результаты?

Хранилище BLOB-объектов Azure (BlobStorage)

- RBAC. Проверьте, назначена ли MSI Microsoft Purview роль читателя данных BLOB-объектов хранилища в каждой из подписок под выбранным область.

- RBAC. Проверьте, назначена ли MSI Microsoft Purview роль читателя на выбранном область.

- Конечная точка службы. Проверьте, включена ли конечная точка службы, и проверка, включен ли параметр Разрешить доверенным службам Майкрософт доступ к этой учетной записи хранения.

- Сеть. Проверьте, создана ли частная конечная точка для хранилища и включена ли для хранилища BLOB-объектов.

Azure Data Lake Storage 2-го поколения (ADLSGen2)

- RBAC. Проверьте, назначена ли MSI Microsoft Purview роль читателя данных BLOB-объектов хранилища в каждой из подписок под выбранным область.

- RBAC. Проверьте, назначена ли MSI Microsoft Purview роль читателя на выбранном область.

- Конечная точка службы. Проверьте, включена ли конечная точка службы, и проверка, включен ли параметр Разрешить доверенным службам Майкрософт доступ к этой учетной записи хранения.

- Сеть. Проверьте, создана ли частная конечная точка для хранилища и включена ли для хранилища BLOB-объектов.

Azure Data Lake Storage 1-го поколения (ADLSGen1)

- Сети. Проверьте, включена ли конечная точка службы, и проверка, включен ли параметр Разрешить всем службам Azure доступ к этой учетной записи Data Lake Storage 1-го поколения.

- Разрешения. Проверьте, имеет ли MSI Microsoft Purview разрешения на чтение и выполнение.

База данных Azure SQL (AzureSQLDB)

экземпляры SQL Server:

- Сеть. Проверьте, включена ли общедоступная или частная конечная точка.

- Брандмауэр. Проверьте, включен ли параметр Разрешить службам и ресурсам Azure доступ к этому серверу .

- Microsoft Entra администрирование. Проверьте, имеет ли сервер Azure SQL проверку подлинности Microsoft Entra.

- Microsoft Entra администрирование. Заполните Azure SQL Server Microsoft Entra администратора пользователя или группы.

Базы данных SQL:

- Роль SQL. Проверьте, назначена ли MSI Microsoft Purview роль db_datareader .

Управляемый экземпляр SQL Azure (AzureSQLMI)

серверы Управляемый экземпляр SQL:

- Сеть. Проверьте, включена ли общедоступная или частная конечная точка.

- ProxyOverride. Проверьте, настроен ли Управляемый экземпляр SQL Azure как прокси-сервер или перенаправление.

- Сети. Проверьте, есть ли у NSG правило для входящего трафика, разрешающее AzureCloud через необходимые порты:

- Перенаправление: 1433 и 11000-11999

или - Прокси-сервер: 3342

- Перенаправление: 1433 и 11000-11999

- Microsoft Entra администрирование. Проверьте, имеет ли сервер Azure SQL проверку подлинности Microsoft Entra.

- Microsoft Entra администрирование. Заполните Azure SQL Server Microsoft Entra администратора пользователя или группы.

Базы данных SQL:

- Роль SQL. Проверьте, назначена ли MSI Microsoft Purview роль db_datareader .

выделенный пул Azure Synapse (Synapse)

RBAC. Проверьте, назначена ли MSI Microsoft Purview роль читателя данных BLOB-объектов хранилища в каждой из подписок под выбранным область.

RBAC. Проверьте, назначена ли MSI Microsoft Purview роль читателя на выбранном область.

SQL Server экземпляры (выделенные пулы):

- Сеть. Проверьте, включена ли общедоступная или частная конечная точка.

- Брандмауэр: проверьте, включен ли параметр Разрешить службам и ресурсам Azure доступ к этому серверу .

- администрирование Microsoft Entra. Проверьте, имеет ли сервер Azure SQL проверку подлинности Microsoft Entra.

- администрирование Microsoft Entra. Заполните Azure SQL Server Microsoft Entra администратора пользователя или группы.

Базы данных SQL:

- Роль SQL. Проверьте, назначена ли MSI Microsoft Purview роль db_datareader .

Дальнейшие действия

В этом руководстве вы узнали, как:

- Запустите контрольный список готовности Microsoft Purview, чтобы проверка в большом масштабе, нет ли в подписках Azure конфигурации, прежде чем регистрировать и сканировать их в Microsoft Purview.

Перейдите к следующему руководству, чтобы узнать, как определить необходимый доступ и настроить необходимые правила проверки подлинности и сети для Microsoft Purview в источниках данных Azure.