Безопасность в Microsoft Power Platform

Power Platform позволяет как непрофессиональным, так и профессиональным разработчикам быстро и легко создавать комплексные решения. Безопасность имеет решающее значение для этих решений. Power Platform создан для обеспечения лучшей в отрасли защиты.

Организации ускоряют переход к облаку, внедряя передовые технологии в операции и принятие бизнес-решений. Больше сотрудников работают удаленно. Спрос клиентов на онлайн-сервисы стремительно растет. Традиционной локальной безопасности приложений уже недостаточно. Организации ищут облачное многоуровневое решение для обеспечения глубокой защиты своих данных бизнес-аналитики и переходят на Power Platform. Многие агентства национальной безопасности, финансовые учреждения и поставщики медицинских услуг доверяют Power Platform свою самую конфиденциальную информацию.

Microsoft вложил огромные средства в безопасность с середины 2000-х годов. Более 3500 Microsoft инженеров работают над упреждающим реагированием на постоянно меняющийся ландшафт угроз. Microsoft Безопасность начинается с ядра BIOS на кристалле и распространяется на весь пользовательский интерфейс. На сегодняшний день наш стек безопасности является самым передовым в отрасли. Microsoft широко рассматривается как мировой лидер в борьбе со злоумышленниками. Защите Microsoftподвергнуты миллиарды компьютеров, триллионы логинов и зетабайты данных.

Power Platform строится на этом прочном фундаменте. Он использует ту же систему безопасности, благодаря которой платформа Azure получила право обслуживать и защищать самые конфиденциальные данные в мире, и интегрируется с самыми передовыми инструментами защиты информации и соответствия требованиям Microsoft 365. Power Platform обеспечивает сквозную защиту, разработанную с учетом самых сложных задач наших клиентов в эпоху облачных вычислений:

- Как мы контролируем, кто может подключаться, откуда они подключаются и как они подключаются? Как мы можем контролировать соединения?

- Как хранятся наши данные? Как это шифруется? Какие средства контроля есть для наших данных?

- Как мы контролируем и защищаем свои конфиденциальные данные? Как гарантировать, что наши данные не уйдут за пределы организации?

- Как проверить, кто и что может делать? Как быстро отреагировать, если обнаружим подозрительную активность?

Управление и контроль

Power Platform Сервис регулируется Microsoft Условиями предоставления онлайн-услуг и Microsoft Заявлением о конфиденциальности предприятия. Информацию о месте обработки данных см. в Microsoft Условиях предоставления онлайн-услуг и Дополнении к соглашению о защите данных.

Microsoft Центр управления безопасностью является основным источником Power Platform информации о соответствии. Узнайте больше на странице Microsoft Предложения по обеспечению соответствия.

Служба Power Platform следует жизненному циклу разработки безопасности (SDL). SDL — это набор строгих правил, поддерживающих требования безопасности и соответствия требованиям. Узнайте больше на странице Microsoft Практики жизненного цикла разработки безопасности.

Основные понятия безопасности в Power Platform

Power Platform включает в себя несколько служб. Некоторые из понятий безопасности, которые мы рассмотрим в этой серии, применимы ко всем из них. Некоторые из них относятся к отдельным службам. Там, где концепции безопасности отличаются, мы будем называть их.

Понятия безопасности, которые являются общими для всех служб Power Platform, включают:

- Архитектура служб Power Platform, или как работают информационные потоки в системе

- Аутентификация в Power Platform сервисах, или как пользователи получают доступ к сервисам

- Подключение и аутентификация к источникам данных, или как сервисы подключаются к источникам данных, а пользователи получают доступ к данным

- Хранение данных в Power Platform, или как данные защищены, независимо от того, находятся ли они в состоянии покоя или передаются между системами и службами

Архитектура службы Power Platform

Power Platform сервисы созданы на базе Azure, Microsoftплатформы облачных вычислений. Архитектура служб Power Platform состоит из четырех компонентов:

- Кластер веб-интерфейса

- Серверный кластер

- Инфраструктура Премиум

- Мобильные платформы

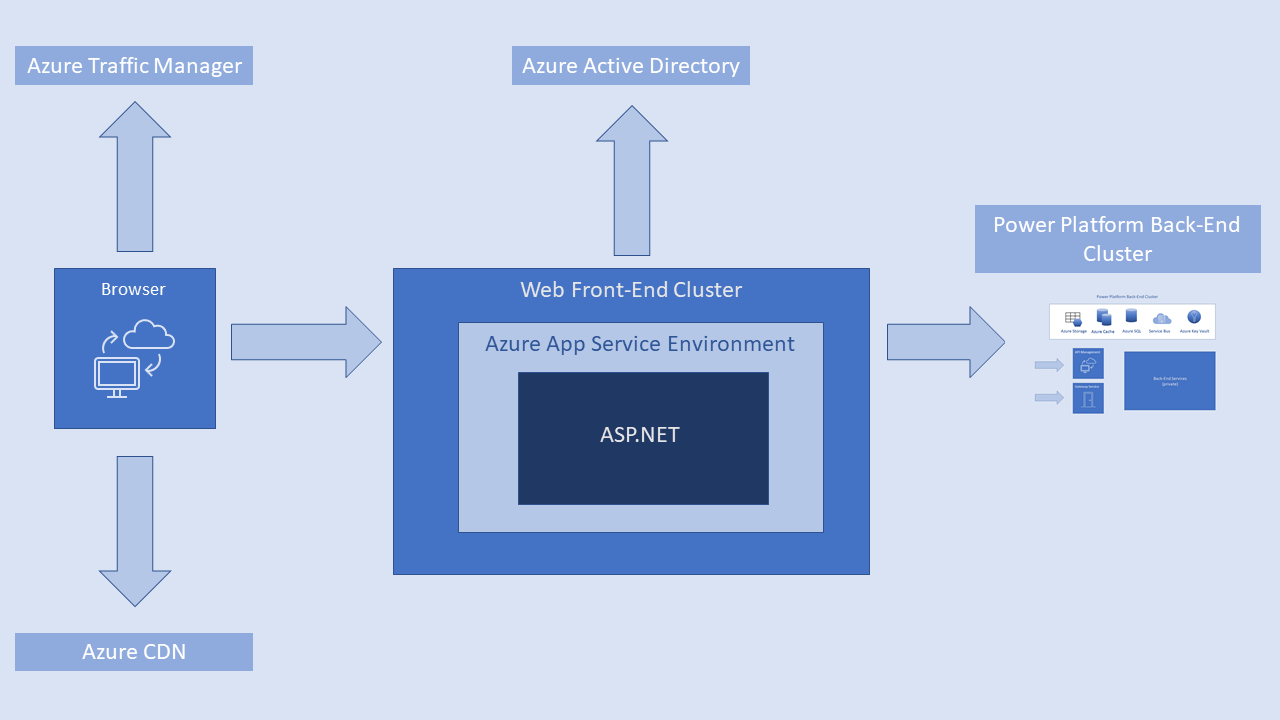

Кластер веб-интерфейса

Относится к службам Power Platform, которые отображают веб-интерфейс. Интерфейсный веб-кластер обслуживает домашнюю страницу приложения или службы в браузере пользователя. Он использует Microsoft Entra для первоначальной аутентификации клиентов и предоставления токенов для последующих клиентских подключений к серверной службе Power Platform.

Кластер веб-интерфейса состоит из веб-сайта ASP.NET, работающего в среде службы приложений Azure. Когда пользователь посещает службу Power Platform или приложение, служба DNS клиента может получить наиболее подходящий (обычно ближайший) центр обработки данных от диспетчера трафика Azure. Дополнительные сведения см. в разделе Метод маршрутизации трафика производительности для диспетчера трафика Azure.

Интерфейсный веб-кластер управляет последовательностью входа и аутентификации. Он получает маркер доступа Microsoft Entra после успешной аутентификации пользователя. Компонент ASP.NET анализирует маркер, чтобы определить, к какой организации принадлежит пользователь. Затем компонент консультируется с глобальной серверной службой Power Platform, чтобы указать браузеру, в каком внутреннем кластере находится клиент организации. Последующие взаимодействия клиента происходят напрямую с серверным кластером, без необходимости использования интерфейсного веб-посредника.

Браузер извлекает статические ресурсы, такие как JS, CSS и файлы изображений, в основном из сети доставки содержимого Azure (CDN). Развертывание национального государственного кластера является исключением. Из соображений соответствия эти развертывания не включают Azure CDN. Вместо этого они используют интерфейсный веб-кластер из совместимого региона для размещения статического контента.

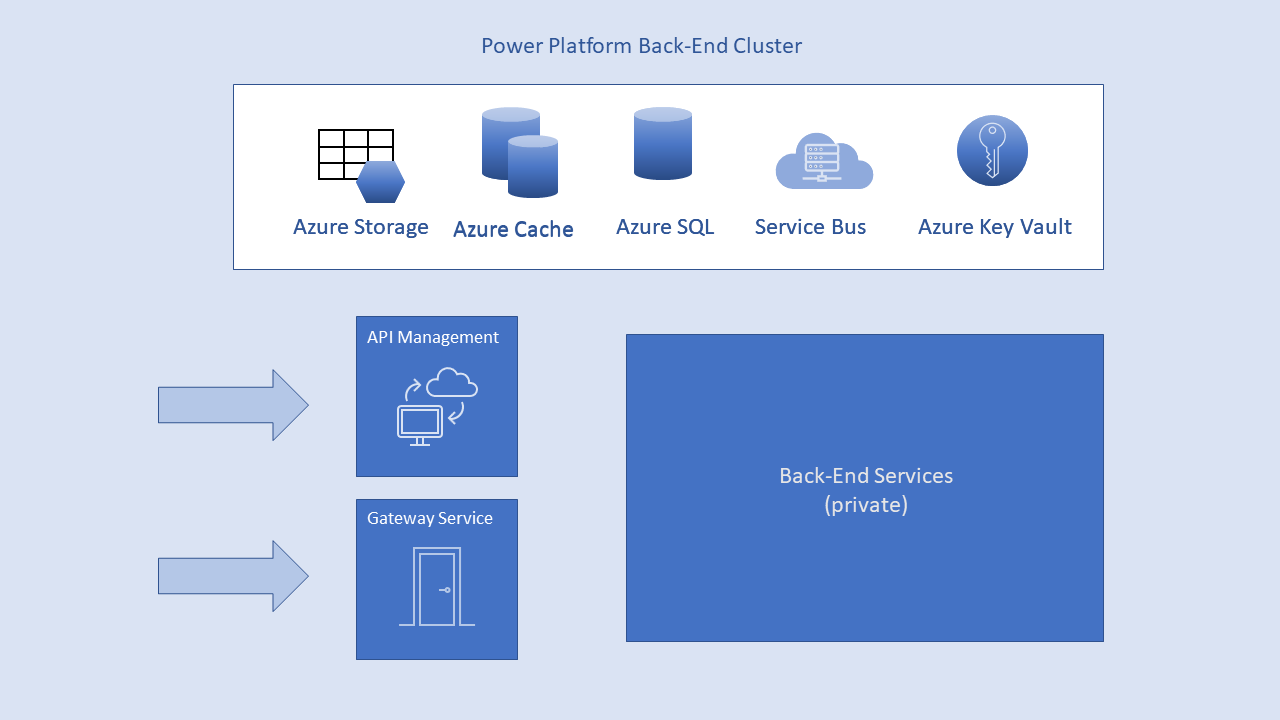

Серверный кластер Power Platform

Серверный кластер для данной службы является основой всех функций, доступных в службе Power Platform. Он состоит из конечных точек службы, фоновых рабочих служб, баз данных, кэшей и других компонентов.

Серверная часть доступна в большинстве регионов Azure и развертывается в новых регионах по мере их появления. В одном регионе может быть несколько кластеров. Эта конфигурация позволяет службам Power Platform неограниченное горизонтальное масштабирование после достижения пределов вертикального и горизонтального масштабирования отдельного кластера.

Серверные кластеры с отслеживанием состояния. Серверный кластер содержит все данные всех клиентов, назначенных ему. Кластер, содержащий данные конкретного клиента, называется домашним кластером клиента. Информация о домашнем кластере пользователя, прошедшего аутентификацию, предоставляется глобальной серверной службой Power Platform в кластер веб-интерфейса. Веб-интерфейс использует эту информацию для маршрутизации запросов к домашнему серверному кластеру клиента.

Метаданные и данные клиента хранятся в пределах кластера. Исключением является репликация данных во вторичный серверный кластер, расположенный в сопряженном регионе в той же географии Azure. Дополнительный кластер служит отказоустойчивым кластером в случае регионального сбоя и пассивен в любое другое время. Микрослужбы, работающие на разных машинах в виртуальной сети кластера, также выполняют внутренние функции. Только две из этих микрослужб доступны из общедоступного Интернета:

- Служба шлюза

- Управление API Azure

Инфраструктура Power Platform Премиум

Power Platform Премиум предоставляет доступ к расширенному набору соединителей в качестве платной услуги. Создатели Power Platform не ограничены в использовании соединителей Премиум, но пользователи приложений ограничены. Пользователи приложения, включающего соединители Премиум, должны иметь правильную лицензию для доступа к этим соединителям. Серверная служба Power Platform определяет, есть ли у пользователя доступ к соединителям Премиум.

Мобильные платформы

Power Platform поддерживает приложения для Android, iOS и Windows (UWP). Аспекты безопасности для мобильных приложений делятся на две категории:

- Взаимодействие устройств

- Приложение и данные на устройстве

Взаимодействие устройств

Мобильные приложения Power Platform используют те же последовательности подключения и аутентификации, что и браузеры. Приложения для Android и iOS открывают сеанс браузера в приложении. Приложения Windows используют посредника для установления канала связи со службами Power Platform для процесса входа в систему.

В следующей таблице показана поддержка аутентификации на основе сертификатов (CBA) для мобильных приложений:

| Поддержка CBA | iOS | Android | Окна |

|---|---|---|---|

| Вход в службу | Поддерживается | Поддерживается | Неподдерживаемые |

| SSRS ADFS локально (подключение к серверу SSRS) | Не поддерживается | Поддерживается | Не поддерживается |

| Прокси приложения SSRS | Поддерживается | Поддерживается | Неподдерживаемые |

Мобильные приложения активно взаимодействуют со службами Power Platform. Статистика использования приложений и аналогичные данные передаются службам, которые отслеживают использование и активность. Данные клиента не включаются.

Приложение и данные на устройстве

Мобильное приложение и необходимые данные надежно хранятся на устройстве. Microsoft Entra м маркеры обновления хранятся с использованием стандартных мер безопасности.

Данные, кэшированные на устройстве, включают данные приложения, пользовательские настройки, а также панели мониторинга и отчеты, к которым обращались в предыдущих сеансах. Кэш хранится в песочнице во внутренней памяти. Кэш доступен только приложению и может быть зашифрован операционной системой.

- iOS: шифрование выполняется автоматически, когда пользователь устанавливает пароль.

- Android — шифрование это можно настроить в настройках.

- Windows — шифрование обрабатывается BitLocker.

Microsoft Шифрование на уровне файлов Intune можно использовать для улучшения шифрования данных. Intune — это программная служба, обеспечивающая управление мобильными устройствами и приложениями. Все три мобильные платформы поддерживают Intune. После включения и настройки Intune данные на мобильном устройстве шифруются, а само приложение Power Platform не может быть установлено на SD-карту.

Приложения Windows также поддерживают Windows Information Protection (WIP).

Кэшированные данные удаляются, когда пользователь:

- удаляет приложение

- выходит из службы Power Platform

- не может войти в систему после смены пароля или истечения срока действия маркера

Геолокация включается или отключается самим пользователем. Если эта функция включена, данные геолокации не сохраняются на устройстве и не передаются Microsoft.

Уведомления включаются или отключаются самим пользователем. Если уведомления включены, Android и iOS не поддерживают требования к географическому месту расположения данных.

Мобильные службы Power Platform не имеют доступа к другим папкам приложений или файлам на устройстве.

Некоторые данные аутентификации на основе токенов доступны другим Microsoft приложениям, таким как Authenticator, для включения единого входа. Этими данными управляет SDK библиотеки аутентификации Microsoft Entra.

Связанные статьи

Аутентификация в Power Platform сервисах

Подключение и аутентификация к источникам данных

Хранение данных в Power Platform

Power Platform часто задаваемые вопросы по безопасности

См. также

- Безопасность в Microsoft Dataverse

- Microsoft Условия предоставления онлайн-услуг

- Microsoft Заявление о конфиденциальности предприятия

- Приложение о защите данных

- Microsoft Практики жизненного цикла разработки безопасности

- Метод маршрутизации трафика для Azure Traffic Manager

- Microsoft Интюн

- Защита информации Windows (WIP)