Настройка поставщика SAML 2.0 для порталов с Azure AD

Примечание

Действует с 12 октября 2022 г, в качестве порталов для Power Apps используется Power Pages. Дополнительная информация: Microsoft Power Pages теперь доступен для всех (блог)

Скоро мы мигрируем и объединим документацию порталов Power Apps с документацией Power Pages.

В этой статье вы узнаете о настройке поставщика SAML 2.0 для порталов с Azure Active Directory (Azure AD).

Примечание

- Порталы могут быть настроены с поставщиками удостоверений, соответствующими стандарту языка разметки зявлений системы безопасности (SAML) 2.0. В этой статье вы узнаете об использовании Azure AD в качестве примера поставщиков удостоверений, которые используют SAML 2.0. Изменения в настройках аутентификации могут занять несколько минут для отображения на портале. Перезапустите портал с помощью действий портала, если вы хотите, чтобы изменения сразу же отразились.

Чтобы настроить Azure AD как поставщика SAML 2.0

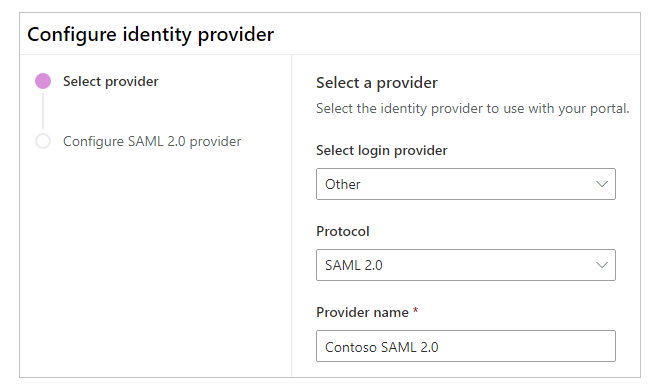

Выберите Добавить поставщика для вашего портала.

Для Поставщик входа выберите Другой.

Для Протокол выберите SAML 2.0.

Введите имя поставщика.

Выберите Далее.

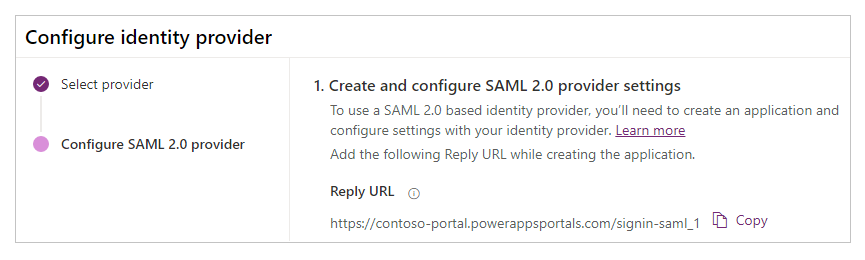

На этом шаге создайте приложение и настройте параметры с вашим поставщиком удостоверений.

Примечание

- URL-адрес ответа используется приложением для перенаправления пользователей на портал после успешной аутентификации. Если ваш портал использует личное доменное имя, у вас может быть другой URL-адрес, чем приведенный здесь.

- Дополнительные сведения о создании регистрации приложения на портале Azure доступны в разделе Краткое руководство: регистрация приложения на платформе идентификации Microsoft.

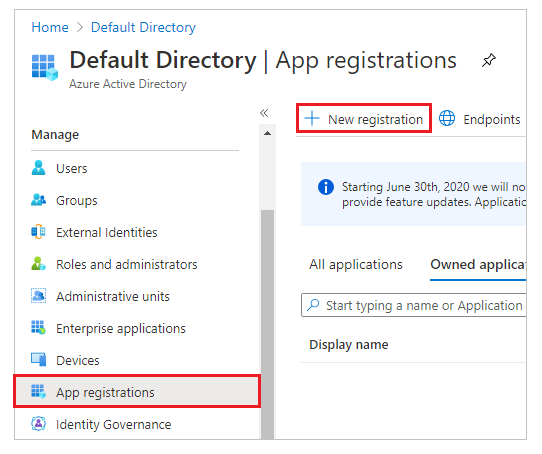

Войдите на портал Azure.

Найдите и выберите Azure Active Directory.

В разделе Управление выберите Регистрация приложений.

Выберите Создать регистрацию.

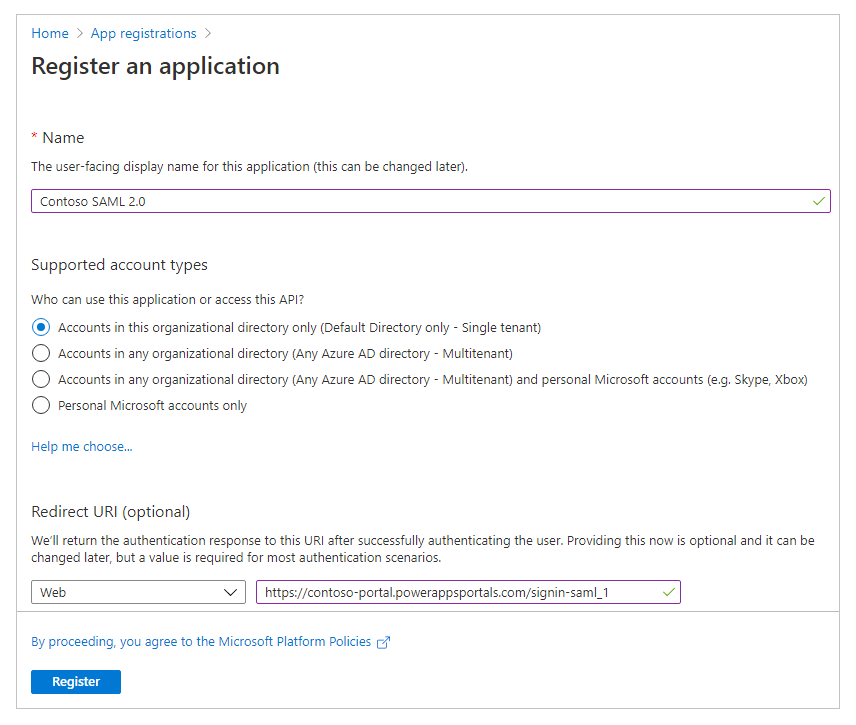

Введите имя.

При необходимости выберите другой Поддерживаемый тип учетной записи. Дополнительная информация: Поддерживаемые типы учетных записей

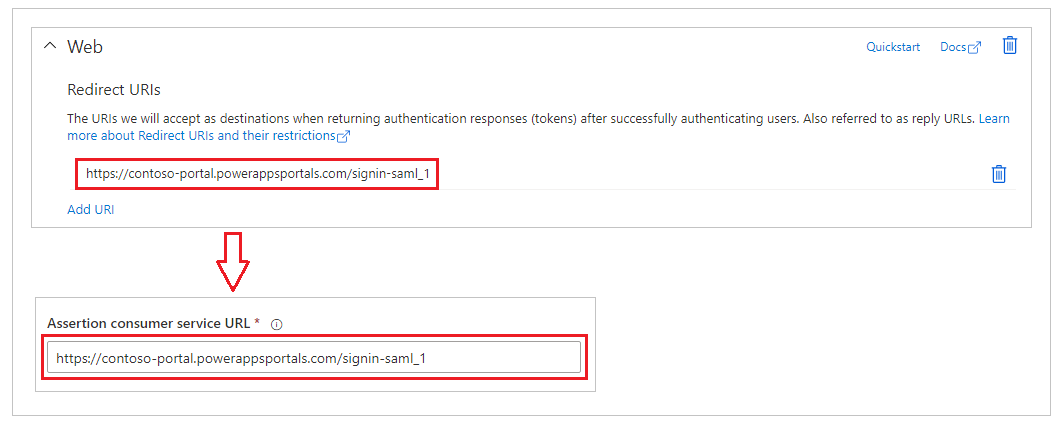

Под URI перенаправления выберите Интернет (если еще не выбрано).

Введите URL-адрес ответа для вашего портала в текстовое поле URI перенаправления.

Пример:https://contoso-portal.powerappsportals.com/signin-saml_1Примечание

Если вы используете URL-адрес портала по умолчанию, скопируйте и вставьте URL-адрес ответа, как показано в разделе Создайте и настройте параметры поставщика SAML 2.0 на экране Настроить поставщика удостоверений (шаг 6 выше). Если вы используете пользовательское доменное имя для портала, введите пользовательский URL-адрес. Убедитесь, что вы используете это значение при настройке URL-адрес службы обработчика утверждений в настройках вашего портала при настройке поставщика SAML 2.0.

Например, если вы введете URI перенаправления на портале Azure какhttps://contoso-portal.powerappsportals.com/signin-saml_1, вы должны использовать его как есть для конфигурации SAML 2.0 на порталах.

Выберите Зарегистрировать.

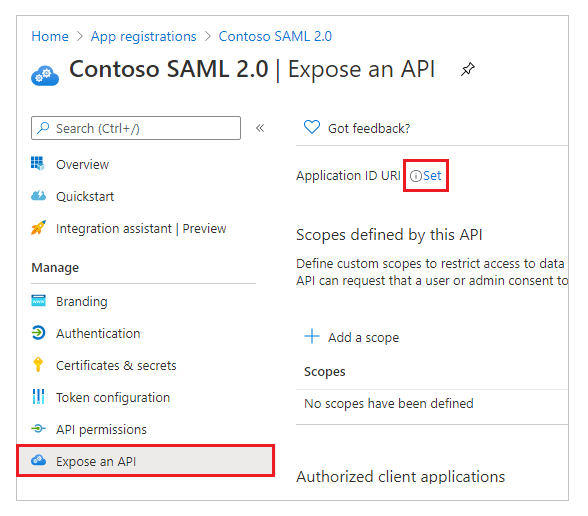

Выберите Предоставление API.

Для пункта URI-адрес идентификатора приложения выберите Задать.

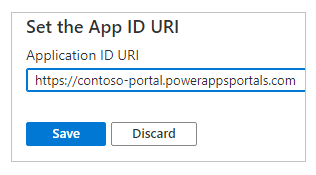

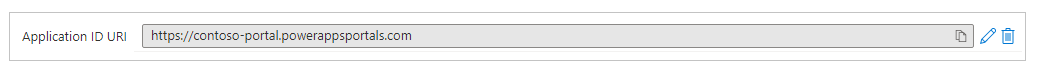

Введите URL-адрес портала в качестве URI-адреса идентификатора приложения.

Примечание

URL-адрес портала может быть другим, если вы используете собственное доменное имя.

Нажмите кнопку Сохранить.

Не закрывайте портал Azure и переключитесь на конфигурацию SAML 2.0 для порталов Power Apps для следующих шагов.

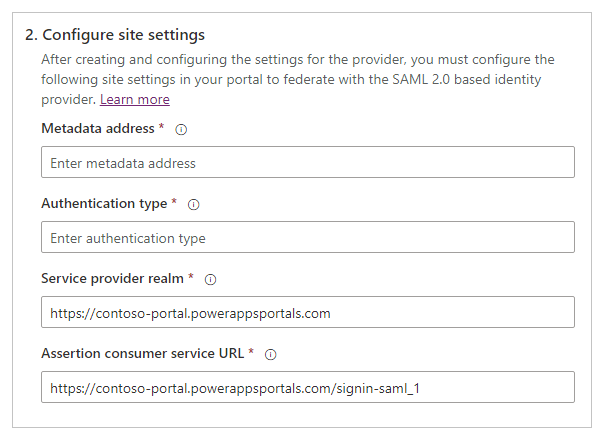

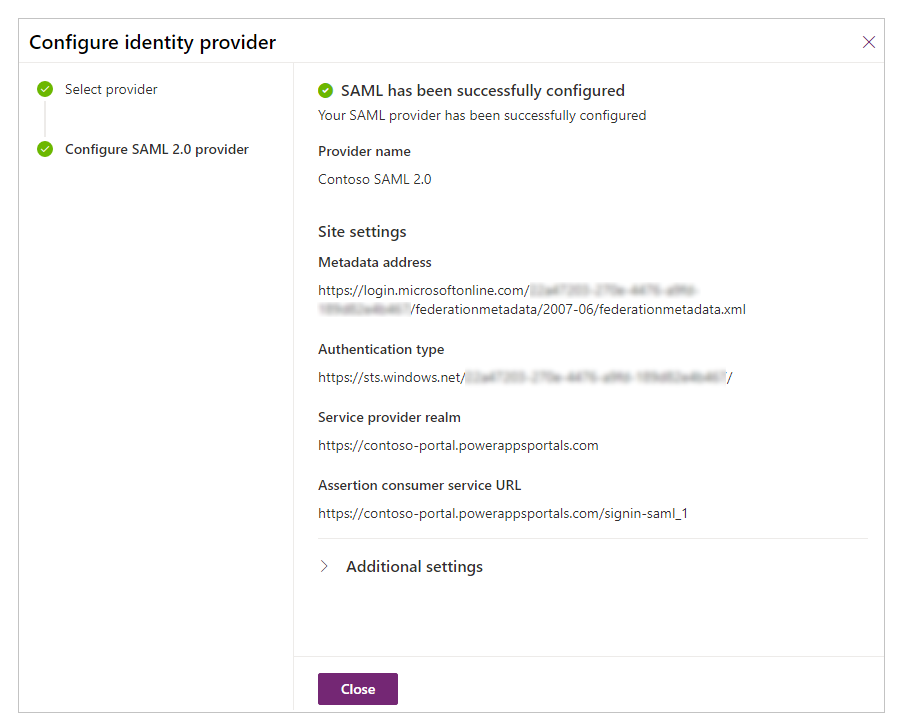

На этом шаге введите параметры сайта для конфигурации портала.

Совет

Если вы закрыли окно браузера после настройки регистрации приложения на предыдущем шаге, снова войдите на портал Azure и перейдите в приложение, которое вы зарегистрировали.

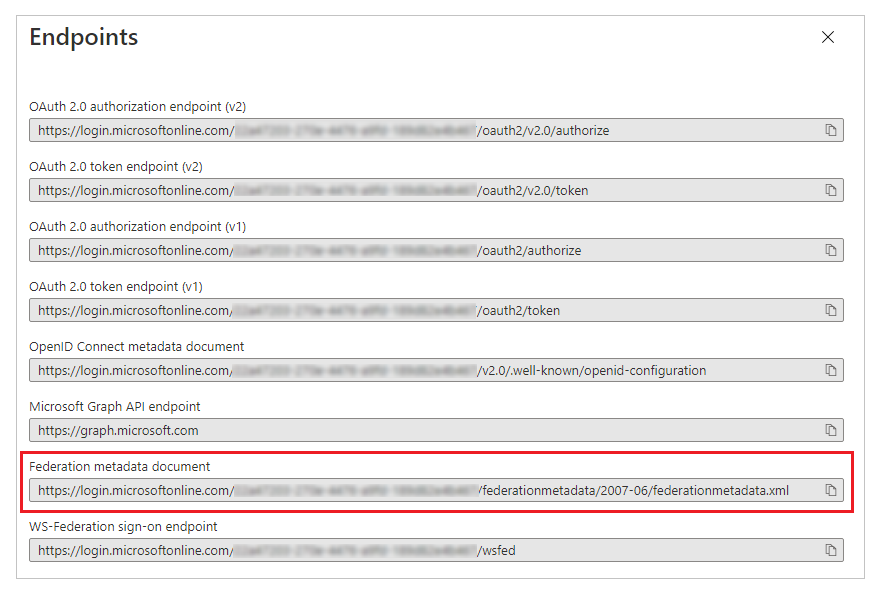

Адрес метаданных: чтобы настроить адрес метаданных, сделайте следующее:

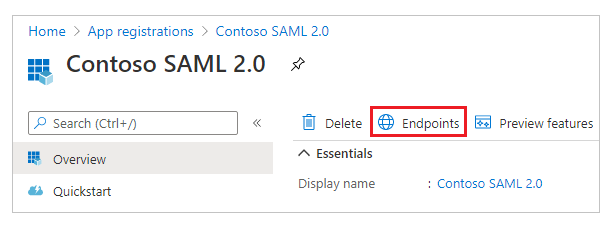

Выберите Обзор на портале Azure.

Выберите Конечные точки.

Скопируйте URL-адрес для Документ метаданных федерации.

Вставьте URL-адрес скопированного документа как Адрес метаданных для порталов.

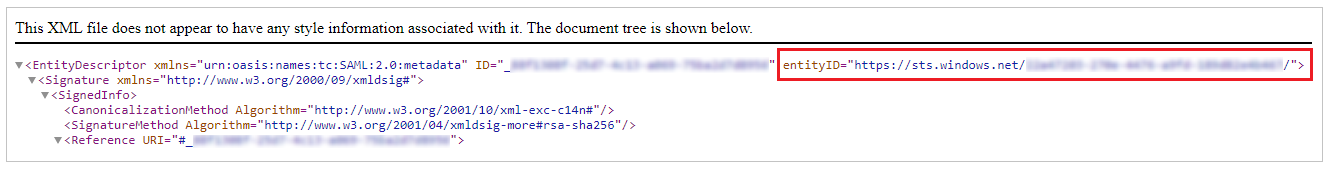

Тип аутентификации: чтобы настроить тип аутентификации, сделайте следующее::

Скопируйте и вставьте настроенный ранее Адрес метаданных в новом окне браузера.

Скопируйте значение тега

entityIDиз URL-адреса документа.

Вставьте скопированное значение

entityIDкак Тип аутентификации.

Пример:https://sts.windows.net/7e6ea6c7-a751-4b0d-bbb0-8cf17fe85dbb/

Область поставщика услуг: введите URL-адрес портала в качестве области поставщика услуг.

Пример:https://contoso-portal.powerappsportals.comПримечание

URL-адрес портала может быть другим, если вы используете собственное доменное имя.

URL-адрес службы обработчика утверждений: введите URL-адрес ответа для вашего портала в текстовое поле URL-адрес службы обработчика утверждений.

Пример:https://contoso-portal.powerappsportals.com/signin-saml_1

Примечание

Если вы используете URL-адрес портала по умолчанию, вы можете скопировать и вставить URL-адрес ответа, как показано в шаге Создание и настройка параметров поставщика SAML 2.0. Если вы используете собственное доменное имя, введите URL-адрес вручную. Убедитесь, что введенное здесь значение точно такое же, как и значение, которое вы ввели в качестве URI перенаправления на портале Azure ранее.

Выберите Подтвердить.

Выберите Закрыть.

См. также

Настройка поставщика SAML 2.0 для порталов с AD FS

Вопросы и ответы по использованию SAML 2.0 на порталах

Настройка поставщика SAML 2.0 для порталов

Примечание

Каковы ваши предпочтения в отношении языка документации? Пройдите краткий опрос (обратите внимание, что этот опрос представлен на английском языке).

Опрос займет около семи минут. Личные данные не собираются (заявление о конфиденциальности).