Как создать пользователей в AD DS

Область применения: Microsoft Identity Manager 2016 SP1 (MIM)

Одним из основных требований к системе управления удостоверениями является возможность предоставления ресурсов внешней системе.

В этом руководстве описаны основные стандартные блоки, которые участвуют в процессе подготовки пользователей из Microsoft® Identity Manager (MIM) 2016 в доменные службы Active Directory (AD DS), описывает, как можно проверить, работает ли сценарий должным образом, предоставляет рекомендации по управлению пользователями Active Directory® с помощью MIM 2016 и содержит дополнительные источники для получения информации.

Перед началом работы

В этом разделе вы найдете сведения о области этого документа. Как правило, руководства "How Do I" предназначены для читателей, которые уже имеют базовый опыт с процессом синхронизации объектов с MIM, как описано в связанных руководствах по началу работы.

Публика

Это руководство предназначено для ит-специалистов, которые уже имеют базовое представление о том, как работает процесс синхронизации MIM, и заинтересованы в получении практического опыта и более концептуальной информации о конкретных сценариях.

Необходимые знания

В этом документе предполагается, что у вас есть доступ к запущенному экземпляру MIM и что у вас есть опыт настройки простых сценариев синхронизации, как описано в следующих документах:

Содержимое этого документа призвано служить расширением к этим вводным документам.

Область действия

Сценарий, описанный в этом документе, упрощен для решения требований базовой лабораторной среды. Основное внимание заключается в том, чтобы дать вам представление о концепциях и технологиях, которые обсуждались.

Этот документ поможет вам разработать решение, включающее управление группами в AD DS с помощью MIM.

Требования к времени

Для выполнения процедур в этом документе требуется 90–120 минут.

Эти оценки времени предполагают, что среда тестирования уже настроена и не включает время, необходимое для настройки тестовой среды.

Описание сценария

Fabrikam, вымышленная компания, планирует использовать MIM для управления учетными записями пользователей в AD DS корпорации с помощью MIM. В рамках этого процесса Fabrikam необходимо подготовить пользователей к AD DS. Чтобы начать начальное тестирование, Fabrikam установил базовую лабораторной среду, состоящую из MIM и AD DS. В этой лабораторной среде Fabrikam тестирует сценарий, состоящий из пользователя, который был создан вручную на портале MIM. Цель этого сценария — подготовить пользователя в качестве активированного пользователя с заранее установленным паролем в AD DS.

Проектирование сценариев

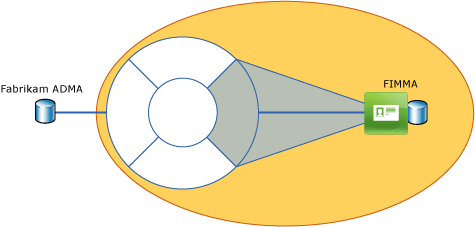

Чтобы использовать это руководство, вам потребуется три архитектурных компонента:

Контроллер домена службы Active Directory

Компьютер под управлением службы синхронизации FIM

Компьютер под управлением портала FIM

На следующем рисунке описана требуемая среда.

Все компоненты можно запускать на одном компьютере.

Примечание.

Дополнительные сведения о настройке MIM см. в руководстве по установке FIM.

Список компонентов сценария

В следующей таблице перечислены компоненты, которые являются частью сценария в этом руководстве.

| Иконка | Компонент | Описание |

|---|---|---|

|

Подразделение | Объекты MIM — организационная единица, используемая в качестве цели для настраиваемых пользователей. |

|

Учетные записи пользователей | · ADMA — учетная запись пользователя Active Directory с достаточными правами на подключение к AD DS. · FIMMA — учетная запись пользователя Active Directory с достаточными правами на подключение к MIM. |

Агенты управления  |

Агенты управления и профили выполнения | · Fabrikam ADMA — агент управления, который обменивается данными с AD DS. · Fabrikam FIMMA — агент управления, который обменивается данными с MIM. |

|

Правила синхронизации | Правило исходящей синхронизации группы Fabrikam — правило, которое выполняет синхронизацию пользователей с AD DS. |

|

Наборы | Все подрядчики — установите динамическое членство для всех объектов со значением атрибута EmployeeType подрядчика. |

|

Рабочие процессы | Рабочий процесс подготовки AD — рабочий процесс по включению пользователя MIM в сферу действия правил исходящей синхронизации AD. |

|

Правила политики управления | Правило управления политикой предоставления доступа в Active Directory — правило управления политикой (MPR), которое срабатывает, когда ресурс становится членом набора "Все подрядчики". |

|

Пользователи MIM | Britta Simon — пользователь MIM, которого вы предоставляете в AD DS. |

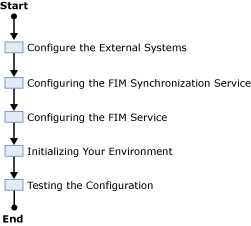

Действия по сценарию

Сценарий, описанный в этом руководстве, состоит из стандартных блоков, показанных на следующем рисунке.

Шаги

Настройка внешних систем

В этом разделе приведены инструкции по ресурсам, которые необходимо создать за пределами среды MIM.

Шаг 1: Создание организационной единицы

Вам потребуется организационная единица (OU) в качестве контейнера для предоставленного тестового пользователя. Дополнительные сведения о создании организационных единиц (OU) см. в статье Создание организационной единицы.

Создайте организационную единицу с именем MIMObjects в вашем AD DS.

Шаг 2. Создание учетных записей пользователей Active Directory

В этом руководстве вам потребуется две учетные записи пользователей Active Directory:

ADMA — используется агентом управления Active Directory.

FIMMA — используется агентом управления службами FIM.

В обоих случаях достаточно создать обычные учетные записи пользователей. Дополнительные сведения о конкретных требованиях обеих учетных записей приведены далее в этом документе. Дополнительные сведения о создании пользователей см. в разделе Создание учетной записи пользователя.

Настройка службы синхронизации FIM

Для действий по настройке в этом разделе необходимо запустить диспетчер службы синхронизации FIM.

Создание агентов управления

Для выполнения сценария в этом руководстве, необходимо создать два агента управления.

Fabrikam ADMA — агент управления для AD DS.

Fabrikam FIMMA — агент управления для агента управления служб FIM.

Шаг 3. Создание агента управления Fabrikam ADMA

При настройке агента управления для AD DS необходимо указать учетную запись, которая используется агентом управления в обмене данными с AD DS. Следует использовать обычную учетную запись пользователя. Однако для импорта данных из AD DS учетная запись должна иметь право на опрос изменений из элемента управления DirSync. Если вы хотите, чтобы агент управления экспортировал данные в AD DS, необходимо предоставить учетной записи достаточные права на целевые организационные единицы. Дополнительные сведения по этой теме смотрите в настройке учетной записи ADMA.

Чтобы создать пользователя в AD DS, необходимо извлечь DN объекта. Помимо этого, рекомендуется передавать первое имя, фамилию и отображаемое имя, чтобы убедиться, что объекты доступны для обнаружения.

В AD DS пользователи по-прежнему используют атрибут sAMAccountName для входа в службу каталогов. Если значение этого атрибута не указано, служба каталогов создает случайное значение для него. Однако эти случайные значения не являются понятными для пользователей, поэтому пользовательская версия этого атрибута обычно является частью экспорта в AD DS. Чтобы пользователь мог войти в AD DS, необходимо также включить пароль, созданный с помощью атрибута ЮникодPwd в логике экспорта.

Примечание.

Убедитесь, что значение, указанное как unicodePwd, соответствует правилам паролей целевого AD DS.

При установке пароля для учетных записей AD DS необходимо также создать учетную запись с активированным статусом. Вы достигаете этого, настраивая атрибут userAccountControl. Дополнительные сведения об атрибуте userAccountControl см. в разделе Использование FIM для включения или отключения учетных записей вActive Directory.

В следующей таблице перечислены наиболее важные параметры сценария, которые необходимо настроить.

| Страница конструктора агентов управления | Конфигурация |

|---|---|

| Создание агента управления | 1. агент управления для: AD DS 2. Имя: Fabrikam ADMA |

| Подключение к лесу Active Directory | 1. Выбор разделов каталогов: "DC=Fabrikam,DC=com" 2. Щелкните Контейнеры, чтобы открыть диалоговое окно Выбор Контейнеров и убедитесь, что MIMObjects является единственным выбранным OU. |

| Выбор типов объектов | Помимо уже выбранных типов объектов выберите и пользователя . |

| Выбор атрибутов | 1. Щелкните Показать все. 2. Выберите следующие атрибуты: ° displayName ° заданное имя ° sn ° SamAccountName ° unicodePwd ° userAccountControl |

Дополнительные сведения см. в следующих разделах справки:

- Создание агента управления

- Подключение к лесу Active Directory

- Использование агента управления для Active Directory

- Настройка секций каталогов

Примечание.

Убедитесь, что у вас есть правило потока атрибутов импорта, настроенное для атрибута ExpectedRulesList.

Шаг 4. Создание агента управления Fabrikam FIMMA

При настройке агента управления службами FIM необходимо указать учетную запись, которая используется агентом управления в обмене данными со службой FIM.

Следует использовать обычную учетную запись пользователя. Учетная запись должна совпадать с учетной записью, указанной во время установки MIM. Сценарий, который можно использовать для определения имени учетной записи FIMMA, указанной во время установки, и для проверки того, является ли эта учетная запись действительной, см. в разделе "Использование Windows PowerShell для выполнения быстрой проверки конфигурации учетной записи FIM MA".

В следующей таблице перечислены наиболее важные параметры сценария, которые необходимо настроить. Создайте агент управления на основе сведений, указанных в таблице ниже.

| Страница конструктора агентов управления | Конфигурация |

|---|---|

| Создание агента управления | 1. Агент управления для: агент управления службами FIM 2. Имя Fabrikam FIMMA |

| Подключение к базе данных | Используйте следующие параметры: · Сервер : localhost · База данных : FIMService · базовый адрес службы FIM :http://localhost:5725 Укажите сведения об учетной записи, созданной для этого агента управления |

| Выбор типов объектов | Помимо уже выбранных типов объектов выберите Person. |

| Настройка сопоставлений типов объектов | Помимо уже существующих сопоставлений типов объектов, добавьте сопоставление для типа объекта источника данных , который является человеком, к типу объекта метавселенной , который также является человеком. |

| Настройка потока атрибутов | Помимо уже существующих сопоставлений потоков атрибутов добавьте следующие сопоставления потоков атрибутов: |

Дополнительные сведения см. в следующих разделах справки:

Создание агента управления

Подключение к базе данных Active Directory

Использование агента управления для Active Directory

Настройка секций каталогов

Примечание.

Убедитесь, что у вас есть правило потока атрибутов импорта, настроенное для атрибута ExpectedRulesList.

Шаг 5. Создание профилей запуска

В следующей таблице перечислены профили выполнения, которые необходимо создать для сценария в этом руководстве.

| Агент управления | Запустить профиль |

|---|---|

| Fabrikam ADMA | 1. Полный импорт 2. Полная синхронизация 3. Разностный импорт 4. Разностная синхронизация 5. Экспорт |

| Fabrikam FIMMA | 1. Полный импорт 2. Полная синхронизация 3. Разностный импорт 4. Разностная синхронизация 5. Экспорт |

Создайте профили выполнения для каждого агента управления в соответствии с предыдущей таблицей.

Примечание.

Для получения дополнительной информации см. раздел "Создание профиля запуска агента управления" в справке MIM.

Это важно

Убедитесь, что предоставление ресурсов включено в вашей среде. Чтобы сделать это, запустите скрипт с помощью Windows PowerShell для включения процесса развертывания (https://go.microsoft.com/FWLink/p/?LinkId=189660).

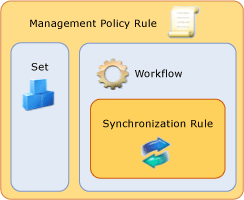

Настройка службы FIM

Для сценария в этом руководстве необходимо настроить политику подготовки, как показано на следующем рисунке.

Цель этой политики подготовки — привести группы в область действия правила исходящей синхронизации пользователей Active Directory. Включив ваш ресурс в область действия правила синхронизации, вы позволяете механизму синхронизации размещать ваш ресурс в AD DS в соответствии с вашей конфигурацией.

Чтобы настроить службу FIM, перейдите в Windows Internet Explorer к http://localhost/identitymanagement. На странице портала MIM, чтобы создать политику предоставления, перейдите на связанные страницы в разделе Администрирование. Чтобы проверить конфигурацию, необходимо запустить скрипт в , используя Windows PowerShell для документирования конфигурации подготовительной политики.

Шаг 6. Создание правила синхронизации

В следующих таблицах показана конфигурация требуемого правила синхронизации подготовки Fabrikam. Создайте правило синхронизации в соответствии с данными в следующих таблицах.

| Настройка правила синхронизации | Настройки |

|---|---|

| Имя | Правило исходящей синхронизации пользователей Active Directory |

| Описание | |

| Приоритет | 2 |

| Направление потока данных | Исходящие |

| Зависимость |

| Область действия | Настройки |

|---|---|

| Тип ресурса метавселенной | Человек |

| Внешняя система | Fabrikam ADMA |

| Тип ресурса внешней системы | Пользователь |

| Отношения | Настройки |

|---|---|

| Создание ресурса во внешней системе | Верно |

| Включение депровизирования | Неправда |

| Критерии взаимоотношений | Настройки |

|---|---|

| Атрибут ILM | Атрибут источника данных |

| Атрибут источника данных | sAMAccountName |

| Начальные потоки исходящих атрибутов | Настройка 1 | Настройка 2 |

|---|---|---|

| Разрешить NULL | Назначение | Источник |

| неправда | dn | +("CN=",displayName,",OU=MIMObjects,DC=fabrikam,DC=com") |

| неправда | управление учетной записью пользователя | Константа : 512 |

| неправда | unicodePwd | Константа: P@$$W0rd |

| Постоянные потоки исходящих атрибутов | Параметр 1 | Параметр 2 |

|---|---|---|

| Разрешить NULL | Назначение | Источник |

| неправда | sAMAccountName (имя учетной записи SAM) | Имя аккаунта |

| неправда | отображаемое имя | отображаемое имя |

| неправда | Имя | Имя |

| неправда | сн | lastName |

Примечание.

Важно убедиться, что вы выбрали начальный поток только для потока атрибутов, имеющего DN в качестве назначения.

Шаг 7. Создание рабочего процесса

Цель рабочего процесса подготовки AD — добавить правило синхронизации подготовки Fabrikam в ресурс. В следующих таблицах показана конфигурация. Создайте рабочий процесс в соответствии с данными в таблицах ниже.

| Конфигурация рабочего процесса | Настройки |

|---|---|

| Имя | Рабочий процесс подготовки пользователей Active Directory |

| Описание | |

| Тип рабочего процесса | Действие |

| Запустить обновление политики | Неправда |

| Правило синхронизации | Настройки |

|---|---|

| Имя | Правило исходящей синхронизации пользователей Active Directory |

| Действие | Добавь |

Шаг 8. Создание MPR

Обязательный MPR имеет тип набор Переходов и срабатывает, когда ресурс включается в набор "Все подрядчики". В следующих таблицах показана конфигурация. Создайте MPR в соответствии с данными в таблицах ниже.

| Конфигурация MPR | Настройки |

|---|---|

| Имя | Правило политики управления подготовкой пользователей AD |

| Описание | |

| Тип | Установка перехода |

| Предоставление разрешений | Неправда |

| Нетрудоспособный | Неправда |

| Определение перехода | Настройки |

|---|---|

| Тип перехода | Переход в |

| Переходный набор | Все подрядчики |

| Рабочие процессы политики | Настройки |

|---|---|

| Тип | Действие |

| Отображаемое имя | Рабочий процесс подготовки пользователей Active Directory |

Инициализация вашей среды

Цели этапа инициализации приведены следующим образом:

Доведите правило синхронизации в метавселенную.

Перенесите структуру Active Directory в пространство соединителя Active Directory.

Шаг 9. Запуск профилей выполнения

В следующей таблице перечислены профили выполнения, которые являются частью этапа инициализации. Запустите профили выполнения в соответствии с таблицей ниже.

| Бежать | Агент управления | Профиль запуска |

|---|---|---|

| 1 | Fabrikam FIMMA | Полный импорт |

| 2 | Полная синхронизация | |

| 3 | Экспорт | |

| 4 | Дельта импорт | |

| 5 | Fabrikam ADMA | Полный импорт |

| 6 | Полная синхронизация |

Примечание.

Убедитесь, что правило исходящей синхронизации успешно проецировано в метавселенную.

Тестирование конфигурации

Цель этого раздела — проверить фактическую конфигурацию. Чтобы проверить конфигурацию, выполните следующие действия.

Создайте пример пользователя на портале FIM.

Проверьте требования предоставления для примерного пользователя.

Подготовка примера пользователя в AD DS.

Убедитесь, что пользователь существует в AD DS.

Шаг 10. Создание примера пользователя в MIM

В следующей таблице перечислены свойства примера пользователя. Создайте пример пользователя в соответствии с данными в таблице ниже.

| Атрибут | Ценность |

|---|---|

| Имя | Бритта |

| Фамилия | Симон |

| Отображаемое имя | Britta Simon |

| Имя учетной записи | BSimon |

| Домен | Fabrikam |

| Тип сотрудника | Подрядчик |

Проверьте необходимость предоставления ресурсов для тестового пользователя

Чтобы подготовить пример пользователя в AD DS, необходимо выполнить два предварительных условия:

Пользователь должен быть членом набора "Все подрядчики".

Пользователь должен находиться в области действия правила исходящей синхронизации.

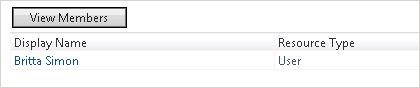

Шаг 11. Проверка того, что пользователь является членом всех подрядчиков

Чтобы проверить, является ли пользователь членом набора "Все подрядчики", откройте набор и нажмите кнопку "Просмотреть элементы".

Шаг 12. Проверка того, что пользователь находится в области правила исходящей синхронизации

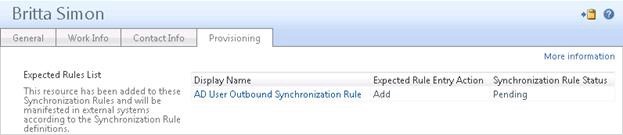

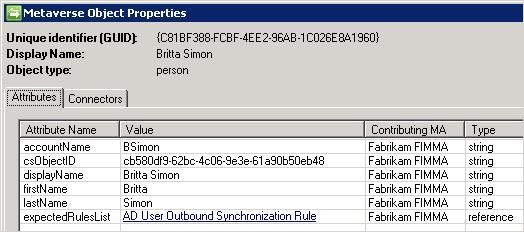

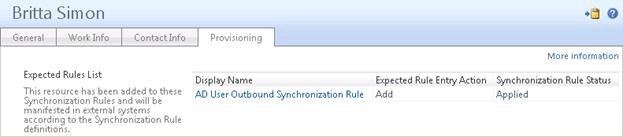

Чтобы проверить, находится ли пользователь в области правила синхронизации, откройте страницу свойств пользователя и просмотрите атрибут "Список ожидаемых правил" на вкладке "Подготовка". Атрибут списка ожидаемых правил должен вывести список пользователей AD

Правило исходящей синхронизации. На следующем снимке экрана показан пример атрибута «Список ожидаемых правил».

На этом этапе в процессе состояние правила синхронизации ожидается. Это означает, что правило синхронизации еще не применено к пользователю.

Шаг 13. Синхронизация примера группы

Перед началом первого цикла синхронизации для тестового объекта необходимо отслеживать ожидаемое состояние объекта после каждого профиля выполнения, выполняемого в тестовом плане. План тестирования должен содержать вместе с общим состоянием объекта (создан, обновлён или удалён) также ожидаемые значения атрибутов. Используйте план тестирования для проверки ожиданий тестового плана. Если шаг не возвращает ожидаемые результаты, не переходите к следующему шагу, пока не устраните несоответствие между ожидаемым результатом и фактическим результатом.

Чтобы проверить ожидания, можно использовать статистику синхронизации в качестве первого индикатора. Например, если вы ожидаете, что новые объекты будут размещаться в пространстве соединителя, но статистика импорта не показывает "Добавление", очевидно, что в вашей среде есть что-то, что не работает должным образом.

Хотя статистика синхронизации может дать вам первое представление о том, работает ли сценарий должным образом, следует использовать пространство соединителя поиска и функцию поиска метавселенной диспетчера синхронизации для проверки ожидаемых значений атрибутов.

Чтобы синхронизировать пользователя с AD DS, выполните следующие действия.

Импортируйте пользователя в пространство соединителя FIM MA.

Перенесите пользователя в метавселенную.

Подготовьте пользователя к пространству соединителя Active Directory.

Экспорт информации о статусе в FIM.

Экспорт пользователя в AD DS.

Подтвердите создание пользователя.

Для выполнения этих задач выполните следующие профили выполнения.

| Агент управления | Профиль запуска |

|---|---|

| Fabrikam FIMMA | 1. Разностный импорт 2. Разностная синхронизация 3. Экспорт 4. Разностный импорт |

| Fabrikam FIMMA | 1. Экспорт 2. Разностный импорт |

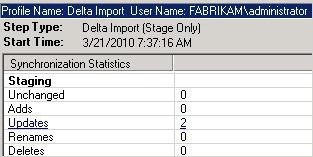

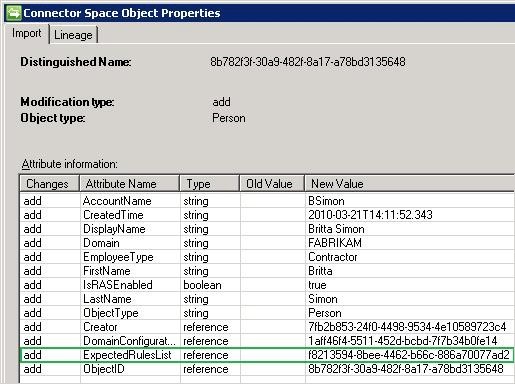

После импорта из базы данных службы FIM, Britta Simon и объект ExpectedRuleEntry, который связывает Britta с правилом исходящей синхронизации пользователей AD, размещены в пространстве соединителя Fabrikam FIMMA. При просмотре свойств Бритты в пространстве соединителя рядом со значениями атрибутов, настроенными на портале FIM, вы также найдете действительную ссылку на объект «Ожидаемая запись правила». На следующем снимке экрана приведен пример.

Свойства объекта пространства соединителя

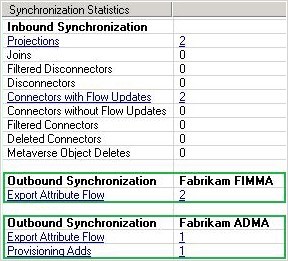

Цель выполнения разностной синхронизации в Fabrikam FIMMA заключается в выполнении нескольких операций:

Проекция — новый объект пользователя и связанный объект ожидаемой записи правила проецируются в метавселенную.

Подготовка — вновь спроектированный объект Britta Simon подготавливается в пространство подключения Fabrikam ADMA.

Экспорт потоков атрибутов — потоки атрибутов экспорта происходят в обоих агентах управления. В ADMA Fabrikam недавно подготовленный объект Britta Simon заполняется новыми значениями атрибутов. На Fabrikam FIMMA существующий объект Britta Simon и связанный с ним объект ExpectedRuleEntry обновляются с новыми значениями атрибутов, полученными в результате проекции.

Как уже указано в статистике синхронизации, процесс предоставления был выполнен в пространстве соединителя Fabrikam ADMA. Если вы анализируете свойства объекта метавселенной пользователя Britta Simon, вы обнаружите, что данная активность является результатом атрибута ExpectedRulesList, в который внесена допустимая ссылка.

Во время следующего экспорта в Fabrikam FIMMA состояние правила синхронизации Britta Simon обновляется с "Ожидание" на "Применено", что указывает, что правило исходящей синхронизации теперь активно для объекта в метавселенной.

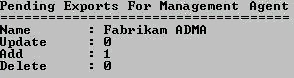

Так как новый объект был подготовлен в пространстве соединителя ADMA, необходимо добавить один ожидающий экспорт в этом агенте управления.

В FIM для завершения операции экспорта каждый запуск экспорта требует выполнения последующего разностного импорта. Разностный импорт, который выполняется после предыдущего выполнения экспорта, называется подтверждающим импортом. Подтверждение импорта необходимо для включения службы синхронизации FIM для выполнения соответствующих требований к обновлению во время последующих запусков синхронизации.

Запустите профили выполнения в соответствии с инструкциями в этом разделе.

Это важно

Каждый запуск профиля выполнения должен завершиться успешно без ошибки.

Шаг 14. Проверка подготовленного пользователя в AD DS

Чтобы убедиться, что ваш пользователь-пример был подготовлен к службам домена Active Directory, откройте подразделение FIMObjects. Britta Simon должна находиться в подразделении FIMObjects.

Сводка

Цель этого документа — ввести вас в основные стандартные блоки для синхронизации пользователя в MIM с AD DS. При первоначальном тестировании сначала следует начать с минимума атрибутов, необходимых для выполнения задачи и добавления дополнительных атрибутов в сценарий, когда общие шаги работают должным образом. Сохранение сложности до минимального уровня упрощает процесс устранения неполадок.

При тестировании конфигурации, скорее всего, вы удалите и повторно создадите новые тестовые объекты. Для объектов с помощью a

заполненный атрибут ExpectedRulesList, это может привести к потерянным объектам ERE.

В типичном сценарии синхронизации, включающего AD DS в качестве целевого объекта синхронизации, MIM не является доверенным для всех атрибутов объекта. Например, при управлении объектами пользователей в AD DS с помощью FIM, как минимум, домен и атрибуты objectSID должны быть вложены агентом управления AD DS. Атрибуты учетной записи, домена и объектаSID необходимы, если вы хотите разрешить пользователю войти на портал FIM. Чтобы заполнить эти атрибуты из AD DS, для пространства соединителя AD DS требуется дополнительное правило входящей синхронизации. При управлении объектами с несколькими источниками значений атрибутов необходимо правильно настроить приоритет потока атрибутов. Если приоритет потока атрибутов не настроен правильно, подсистема синхронизации блокирует заполнение значений атрибутов. Дополнительные сведения о приоритете потока атрибутов см. в статье о приоритете потока атрибутов.

Дальнейшие шаги

обнаружение неавторитетных учетных записей — часть 1. Создание