Этап 1. Реализация политик защиты приложений

Microsoft Intune политики защиты приложений, иногда называемые управлением мобильными приложениями (MAM), защищают корпоративные данные, даже если само устройство не управляется. Это позволяет включить использование собственных (BYO) и личных устройств на работе, когда пользователи могут неохотно "регистрировать" свое устройство для управления. защита приложений политики гарантируют, что корпоративные данные в указанных вами приложениях не могут быть скопированы и вставлены в другие приложения на устройстве.

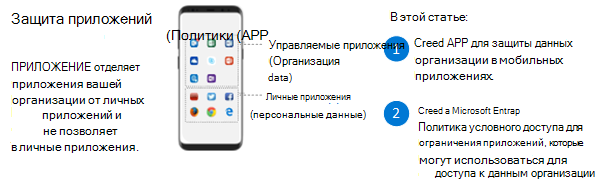

На этой иллюстрации:

- Политики защиты приложений Intune создают стену между данными организации и личными данными. Политики защиты приложений определяют приложения, которые могут получать доступ к вашим данным.

- Если пользователь входит с учетными данными организации, Intune применяет политику на уровне приложения, чтобы предотвратить копирование и вставку данных организации в личные приложения и требовать использования ПИН-кода для доступа к этим данным.

- После создания политики защиты приложений вы применяете защиту данных с помощью политики условного доступа.

Такая конфигурация значительно повышает уровень безопасности, практически не влияя на взаимодействие с пользователем. Сотрудники могут использовать такие приложения, как Microsoft Office и Microsoft Teams, которые они знают и любят, в то же время ваша организация может защитить данные, содержащиеся в приложениях и устройствах.

Если у вас есть настраиваемые бизнес-приложения, которые нуждаются в защите, в настоящее время вы можете использовать средство упаковки приложений для поддержки использования политик защиты приложений с этими приложениями. Также можно выполнить интеграцию с помощью Intune App SDK. Если к вашему приложению применяются политики защиты приложений, это означает, что Intune может управлять им и распознает его как управляемое приложение.

Дополнительные сведения о защите бизнес-приложений с помощью Intune см. в статье Подготовка приложений к управлению мобильными приложениями с помощью Microsoft Intune.

Настройка защиты мобильных приложений

Это руководство согласуется с рекомендуемыми политиками доступа "Никому не доверяй" для удостоверений и устройств. После создания политик защиты мобильных приложений в Intune обратитесь к группе удостоверений, чтобы настроить политики условного доступа в Microsoft Entra ID, которые обеспечивают защиту мобильных приложений.

На этом рисунке выделены две политики (также описанные в таблице ниже).

Чтобы настроить эти политики, используйте рекомендуемые руководства и параметры, описанные в политиках доступа "Никому не доверяй" для удостоверений и устройств. В следующей таблице приведены инструкции по настройке этих политик в Intune и Microsoft Entra ID.

| Политика | Дополнительная информация | Лицензирование |

|---|---|---|

| Применение политик защиты приложений для защиты данных | Одна политика защиты приложений Intune на платформу (Windows, iOS/iPadOS, Android). | Microsoft 365 E3 или E5 |

| Требовать утвержденные приложения и защиту приложений | Обеспечивает защиту мобильных приложений для телефонов и планшетов с iOS, iPadOS или Android. | Microsoft 365 E3 или E5 |

Следующее действие

Перейдите к шагу 2. Регистрация устройств в системе управления через Intune.