Защита от вредоносных программ и других киберугроз

В этой статье описывается, как повысить защиту от угроз с помощью Microsoft 365 бизнес премиум. Крайне важно защитить бизнес от фишинга, вредоносных программ и других угроз. Используйте эту статью в качестве руководства для выполнения следующих действий:

- Проверьте и примените предустановленные политики безопасности для электронной почты и совместной работы. Предустановленные политики безопасности могут сэкономить много времени на настройке и настройке.

- Включите Microsoft Defender для бизнеса, чтобы обеспечить безопасность управляемых устройств вашей организации.

- Настройте параметры общего доступа для файлов и папок SharePoint и OneDrive , чтобы предотвратить случайный общий доступ к файлам.

- Настройте и просмотрите политики оповещений для защиты от потери данных.

- Управление общим доступом к календарям , чтобы определить, могут ли сотрудники делиться своими календарями с внешними пользователями, или управлять уровнем детализации, которым можно предоставить общий доступ.

- Создайте дополнительные политики безопасности для электронной почты и совместной работы (при необходимости). Предустановленные политики безопасности обеспечивают надежную защиту; однако вы можете определить собственные настраиваемые политики в соответствии с потребностями вашей компании.

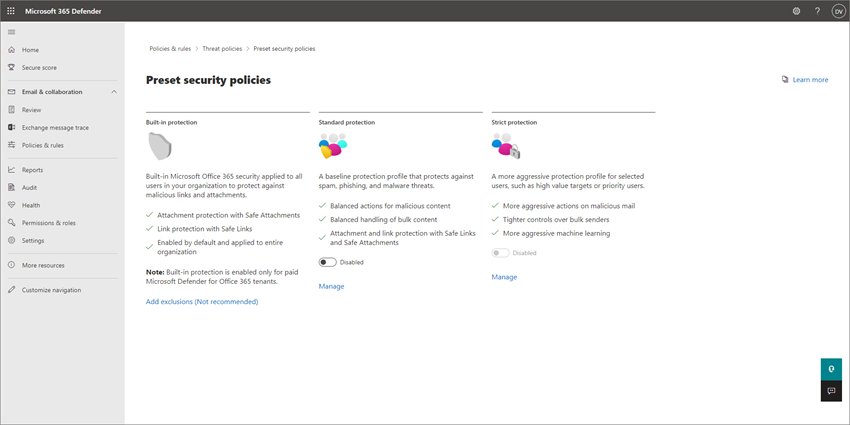

1. Просмотр и применение предустановленных политик безопасности для электронной почты и совместной работы

В состав вашей подписки входят готовые политики безопасности, использующие рекомендуемые параметры для защиты от спама, вредоносных программ и фишинга. По умолчанию включена встроенная защита. Тем не менее, рассмотрите возможность применения стандартной или строгой защиты, чтобы обеспечить более высокий уровень безопасности.

Примечание.

Готовые политики безопасности и параметры безопасности по умолчанию — это не одно и то же. Как правило, сначала используются параметры безопасности по умолчанию или условный доступ, а затем добавляются политики безопасности. С помощью готовых политик безопасности можно упростить процесс добавления политик безопасности. Вы также можете создать необязательные настраиваемые политики безопасности (при необходимости).

Что такое готовые политики безопасности?

Готовые политики безопасности защищают содержимое электронной почты и совместной работы. Эти политики состоят из следующих компонентов:

- Профили, определяющие уровень защиты.

- Политики (например, защита от спама, защита от вредоносных программ, защита от фишинга, параметры защиты от подделки, олицетворение, безопасные вложения и безопасные ссылки).

- Параметры политики (например, группы, пользователи или домены, к которым будут применяться политики, а также исключения).

В следующей таблице перечислены уровни защиты и типы готовых политик.

| Уровень защиты | Описание |

|---|---|

|

Стандартная защита (рекомендуется для большинства организаций) |

Стандартная защита использует базовый профиль, подходящий для большинства пользователей. Стандартная защита включает защиту от нежелательной почты, вредоносных программ и фишинга, параметры защиты от подделок, параметры олицетворения, политики безопасных ссылок и безопасных вложений. |

| Строгая защита | Строгая защита включает такие же политики, что и стандартная защита, но с более строгими параметрами. Если ваша компания должна соответствовать дополнительным требованиям безопасности или нормативным требованиям, рассмотрите возможность применения строгой защиты по крайней мере к приоритетным пользователям или целевым объектам с высоким уровнем ценности. |

| Встроенная защита | Защита от вредоносных ссылок и вложений в электронной почте. Встроенная защита по умолчанию включена и применяется ко всем пользователям. |

Совет

Можно указать пользователей, группы и домены, к которым будут применяться готовые политики; можно указать и определенные исключения, но невозможно изменить сами готовые политики. Если нужно использовать разные параметры для политик безопасности, то вы можете создать собственные настраиваемые политики в соответствии с потребностями вашей организации.

Приоритетный порядок политик

Если пользователям назначено несколько политик, эти политики применяются в порядке их приоритета. Приоритетный порядок действует следующим образом:

Строгая защита обладает наивысшим приоритетом, политики этого типа переопределяют все остальные политики.

Стандартная защита

Настраиваемые политики безопасности

Встроенная защита обладает низшим приоритетом, политики этого типа переопределяются политиками строгой защиты, стандартной защиты и настраиваемыми политиками.

Строгая защита переопределяет все остальные политики, а другие политики переопределяют встроенную защиту.

Дополнительные сведения о предустановленных политиках безопасности см. в статье Предустановленные политики безопасности в EOP и Microsoft Defender для Office 365.

Как назначить готовые политики безопасности пользователям?

Важно!

Перед началом убедитесь, что вам назначена одна из следующих ролей в Exchange Online (входит в состав подписки):

- Управление организацией

- Администратор безопасности

Дополнительные сведения см. в статьях Разрешения в Exchange Online и Роли администраторов.

Выполните следующие действия, чтобы назначить готовые политики безопасности:

Перейдите на портал Microsoft Defender (https://security.microsoft.com) и выполните вход.

Перейдите Email & Политики совместной работы>& Правила Политики>>угрозПредустановленные политики безопасности в разделе Шаблонные политики. (Чтобы перейти непосредственно на страницу Готовые политики безопасности, воспользуйтесь адресом https://security.microsoft.com/presetSecurityPolicies.)

На странице Предустановленные политики безопасности в разделе защита Standard или Строгая защита выберите Управление параметрами защиты.

Во всплывающем окне запустится мастер применения стандартной защиты или применения строгой защиты. На странице Область применения защиты EOP укажите внутренних получателей, к которым применяются политики (условия получателей):

- пользователи;

- Группы

- Домены

В соответствующем поле начните вводить значение, а затем выберите нужное значение из результатов. Повторите эти действия необходимое количество раз. Чтобы удалить существующее значение, щелкните значок Удалить рядом со значением.

Для пользователей и групп можно использовать большинство идентификаторов (имя, отображаемое имя, псевдоним, адрес электронной почты, имя учетной записи и т. д.), но в результатах будет выведено отображаемое имя. Для пользователей введите звездочку (*), чтобы просмотреть все доступные значения.

Чтобы указать исключение, установите флажок Исключить этих пользователей, группы и домены, затем укажите пользователей, группы или домены для исключения.

По завершении нажмите кнопку Далее.

На странице Область применения защиты Defender для Office 365 укажите внутренних получателей, к которым применяются политики (условия получателей). Укажите пользователей, группы и домены, как на предыдущем шаге.

По завершении нажмите кнопку Далее.

На странице Проверка и подтверждение изменений проверьте выбранные параметры и нажмите кнопку Подтвердить.

Совет

Дополнительные сведения о назначении готовых политик безопасности см. в следующих статьях:

- Использование портала Microsoft Defender для назначения Standard и строгих предустановленных политик безопасности пользователям

- Рекомендуемые параметры для содержимого электронной почты и совместной работы (Microsoft 365 бизнес премиум включает Exchange Online Protection и Microsoft Defender для Office 365 (план 1))

2. Включите Microsoft Defender для бизнеса

Microsoft 365 бизнес премиум включает Defender для бизнеса, которая обеспечивает расширенную защиту устройств вашей организации, включая клиентские компьютеры, планшеты и мобильные телефоны. Защита сервера также доступна, если у вас есть Microsoft Defender для бизнеса - серверы.

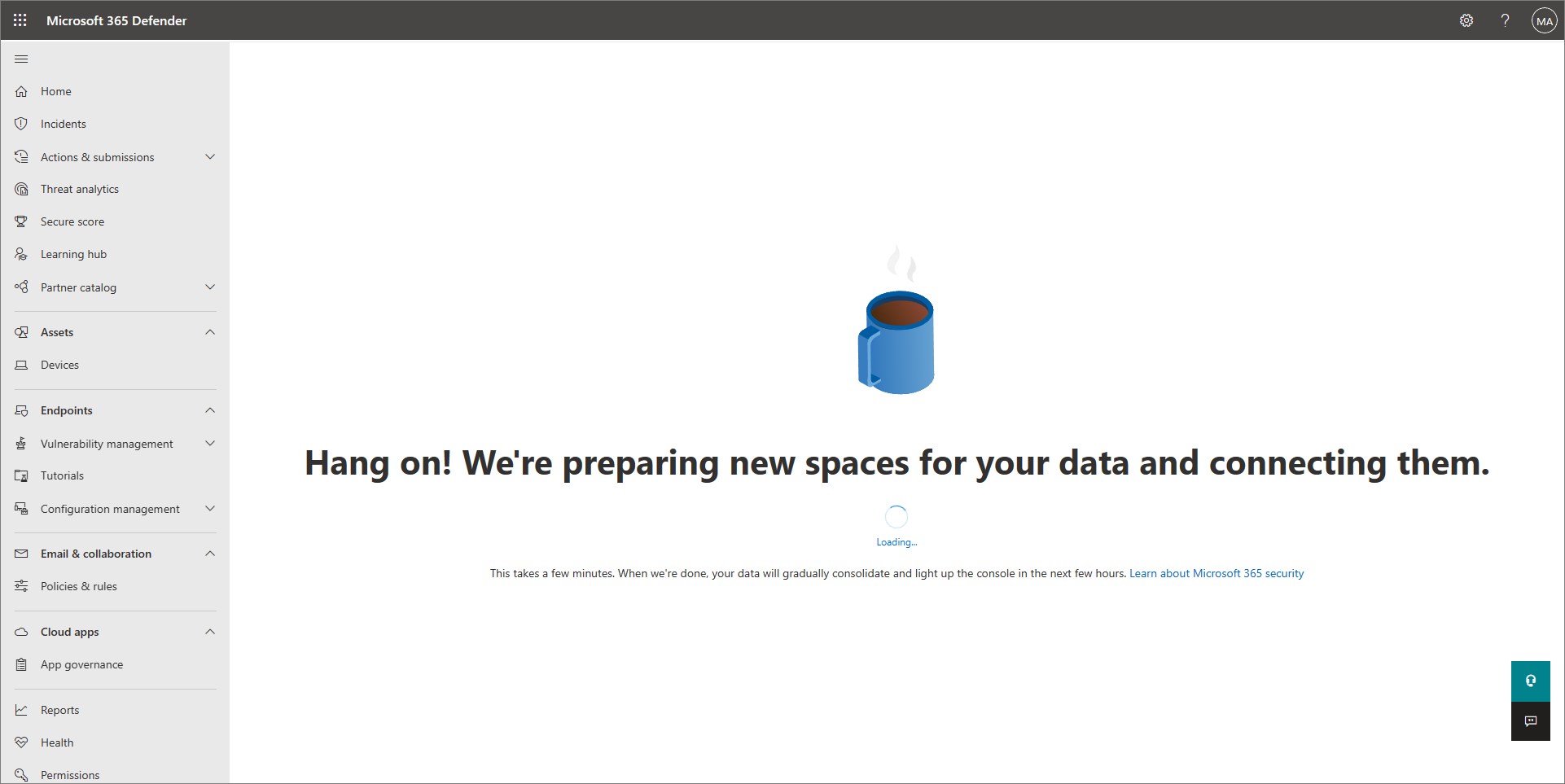

Чтобы включить Defender для бизнеса, вы фактически инициируете процесс подготовки.

Перейдите на портал Microsoft Defender (https://security.microsoft.com) и выполните вход.

На панели навигации перейдите в раздел Активы>Устройства. Это действие инициирует подготовку Defender для бизнеса для клиента. Вы знаете, что этот процесс начался, когда вы видите сообщение, похожее на то, что отображается на следующем снимке экрана:

Подготовка клиента может занять несколько часов, прежде чем вы сможете подключить устройства или завершить процесс настройки и настройки.

Выполните одно из следующих действий:

- Перейдите к 3. Настройте параметры общего доступа для файлов и папок SharePoint и OneDrive (рекомендуется) и настройте Defender для бизнеса позже, когда вы получите пункт Миссия 6. Защита управляемых устройств с помощью Microsoft 365 бизнес премиум.

- Настройте и настройте Microsoft Defender для бизнеса сейчас, а затем вернитесь к этой статье, чтобы выполнить оставшиеся действия.

3. Настройка параметров общего доступа для файлов и папок SharePoint и OneDrive

По умолчанию для SharePoint и OneDrive используется общий доступ с наименее строгими ограничениями. Рекомендуем изменить параметры по умолчанию, чтобы надежнее защитить ваш бизнес.

Перейдите на страницу Общий доступ в Центре администрирования SharePoint по адресу https://admin.microsoft.com/sharepoint?page=sharing& modern=true и войдите с учетной записью, которая имеет разрешения администратора для вашей организации.

В разделе Внешний общий доступ укажите уровень общего доступа. (Рекомендуем использовать Максимальные ограничения, чтобы исключить внешний общий доступ.)

В разделе Ссылки на файлы и папки выберите один из вариантов (например, Определенные пользователи). Затем выберите, какие разрешения следует предоставлять по умолчанию для общих ссылок, "Просмотр" или "Редактирование" (например, выберите Просмотр).

В разделе Другие параметры выберите нужные параметры.

Затем нажмите кнопку Сохранить.

Совет

Дополнительные сведения об этих параметрах см. в статье Управление параметрами общего доступа.

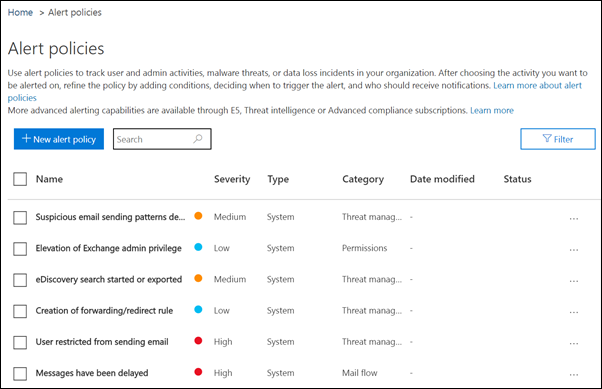

4. Настройка и проверка политик оповещений

Политики оповещений помогают отслеживать действия пользователей и администраторов, возможные угрозы вредоносных программ, а также инциденты с потерей данных. В состав вашей подписки входит набор политик по умолчанию. Также вы можете создать собственные настраиваемые политики. Например, если в SharePoint хранится важный файл, к которому никто не должен предоставлять внешний общий доступ, можно создать уведомление, которое оповестит вас в случае, если кто-либо предоставит доступ к этому файлу.

На следующем рисунке показаны некоторые политики по умолчанию, входящие в состав подписки Microsoft 365 бизнес премиум.

Просмотр политик оповещений

Перейдите на портал соответствия требованиям Microsoft Purview по адресу https://compliance.microsoft.com и войдите.

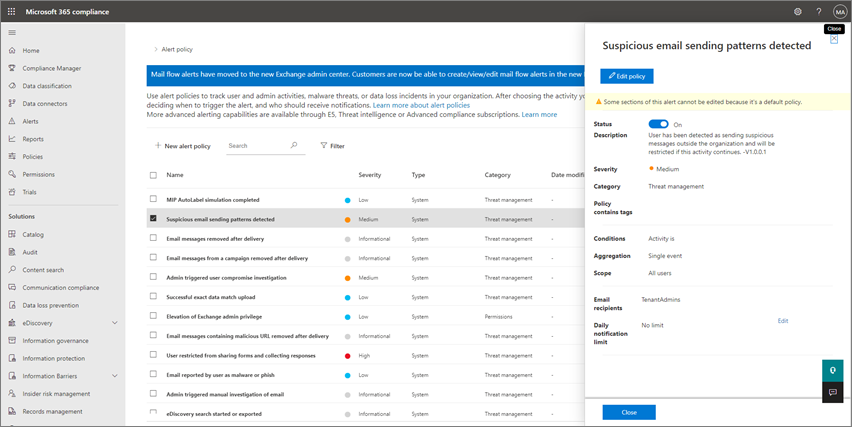

В области навигации выберите Политики, затем выберите Политики оповещений.

Выберите какую-либо политику, чтобы просмотреть дополнительные сведения или изменить ее. На следующем рисунке показан список политик оповещений, при этом выбрана одна политика:

Совет

Дополнительные сведения см. в статье Политики оповещений.

Просмотр оповещений

Оповещения можно просмотреть на портале Microsoft Defender или на Портал соответствия требованиям Microsoft Purview.

| Тип оповещения | Действия |

|---|---|

| Оповещение системы безопасности, например, когда пользователь выбирает вредоносную ссылку, сообщение электронной почты сообщается как вредоносная программа или фишинг, или устройство обнаруживается как содержащее вредоносные программы. | Перейдите на портал Microsoft Defender по адресу и в https://security.microsoft.com разделе Email & совместной работы выберите Политики & правила>Политика оповещений. Кроме того, можно перейти непосредственно по адресу https://security.microsoft.com/alertpolicies. |

| Оповещение о соответствии требованиям. Примеры: пользователь предоставил общий доступ к конфиденциальной информации (оповещение защиты от потери данных); необычно большой объем внешнего общего доступа к файлам (оповещение управления информацией). | Перейдите к Портал соответствия требованиям Microsoft Purview по адресу https://compliance.microsoft.com/, а затем выберите Политики>Политики Оповещения>Политики. |

Дополнительные сведения см. в статье Просмотр оповещений.

5. Управление общим доступом к календарю

Вы можете помочь людям в организации делиться своими календарями соответствующим образом для улучшения совместной работы. Вы можете управлять уровнем сведений, которыми они могут делиться, например, ограничив сведения, которые предоставляются, только временем доступности.

Перейдите в раздел Параметры организации в Центр администрирования Microsoft 365 и выполните вход.

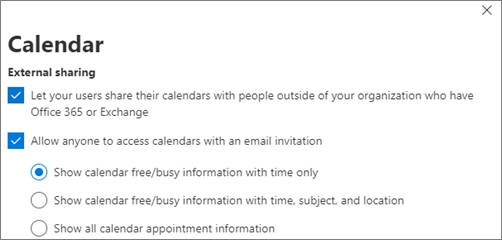

Выберите Календарь, затем выберите, могут ли сотрудники вашей организации предоставлять доступ к своим календарям для внешних пользователей Office 365 или Exchange (или для любых пользователей). Рекомендуем снять флажок Внешний общий доступ. Если вы решили поделиться календарями с любым пользователем, вы можете также предоставить доступ только к сведениям о доступности.

Нажмите кнопку Сохранить изменения" в нижней части страницы.

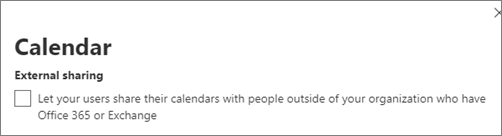

На следующем рисунке показано, что общий доступ к календарю запрещен.

На следующем рисунке показаны параметры, при которых общий доступ к календарю разрешен с использованием отправляемой по электронной почте ссылки, при этом предоставляются только сведения о доступности.

Если пользователям разрешено предоставлять общий доступ к своим календарям, ознакомьтесь с этими инструкциями, чтобы узнать, как предоставлять общий доступ из Outlook в Интернете.

6. Создание дополнительных политик безопасности для электронной почты и совместной работы (при необходимости)

Готовые политики безопасности, описанные выше в этой статье, обеспечивают надежную защиту для большинства компаний. Тем не менее, нет необходимости ограничиваться лишь готовыми политиками безопасности. Вы можете определить собственные настраиваемые политики безопасности в соответствии с потребностями вашей компании.

Дополнительные сведения об использовании предустановленных политик безопасности или пользовательских политик см. в статье Определение стратегии политики защиты.

Рекомендуемые параметры политики см. в таблицах статьи Рекомендуемые параметры для EOP и Microsoft Defender для Office 365 безопасности.

Сведения о создании и настройке политик безопасности см. в следующих статьях:

- Настройка политик защиты от вредоносных программ в EOP

- Настройка политик защиты от спама в EOP

- Настройка политик защиты от фишинга в Microsoft Defender для Office 365

- Настройка политик безопасных вложений в Microsoft Defender для Office 365

- Настройка политик Безопасных ссылок в Microsoft Defender для Office 365

Дальнейшие действия

Перейдите к: