Руководство. Защита электронной почты Exchange Online на управляемых устройствах iOS с помощью Microsoft Intune

В этом руководстве показано, как использовать политики соответствия устройств Майкрософт с политикой условного доступа Microsoft Entra, чтобы разрешить устройствам iOS доступ к Exchange только в том случае, если они управляются Intune и используют утвержденное почтовое приложение.

С помощью данного руководства вы научитесь:

- Создавать политику соответствия требованиям Intune, в которой можно задать обязательные условия соответствия для устройств iOS.

- Создайте политику условного доступа Microsoft Entra, которая требует, чтобы устройства iOS регистрироваться в Intune, соблюдать политики Intune и использовать утвержденное мобильное приложение Outlook для доступа к Exchange Online электронной почте.

Предварительные условия

В этом руководстве рекомендуется использовать непроизводственные пробные подписки.

Пробные подписки помогают избежать влияния на рабочую среду с неправильными конфигурациями во время работы с этим руководством. Пробные версии также позволяют нам использовать только учетную запись, созданную при создании пробной подписки, для настройки Intune и управления ими, так как она имеет разрешения на выполнение каждой задачи в этом руководстве. Использование этой учетной записи устраняет необходимость создавать учетные записи администратора и управлять ими в рамках руководства.

Для работы с этим руководством требуется тестовый клиент со следующими подписками:

- Microsoft Intune (план 1) подписка (зарегистрируйтесь для получения бесплатной пробной учетной записи)

- Microsoft Entra ID P1 (бесплатная пробная версия)

- подписка "Приложения Microsoft 365 для бизнеса", которая включает Exchange (бесплатная пробная версия).

Вход в Intune

В этом руководстве при входе в Центр администрирования Microsoft Intune войдите с помощью учетной записи, созданной при регистрации для получения пробной подписки Intune. Вы продолжите использовать эту учетную запись для входа в Центр администрирования в рамках этого руководства.

Создание профиля устройства электронной почты

В этом руководстве требуется создать устройство iOS/iPadOS Email профиль. Для этого следуйте указаниям в разделе Шаг 11. Создание профиля устройства из области "Попробовать Intune задачи" документации по Intune. Профиль электронной почты используется для того, чтобы устройства iOS/iPad использовали рабочую электронную почту.

При создании профиля электронной почты назначьте профиль той же группе устройств, которая будет использоваться позже для политики соответствия устройств и политик условного доступа , которые вы создадите на последующих шагах этого руководства.

После создания профиля электронной почты вернитесь сюда, чтобы продолжить.

Создание политики соответствия требованиям для устройств iOS

Настройте политику соответствия требованиям Intune, в которой можно задать обязательные условия соответствия для устройств. В этом руководстве мы создадим политику соответствия устройств iOS. Политики соответствия требованиям зависят от используемой платформы. Поэтому для каждой платформы устройств, которые вы хотите оценить, нужна отдельная политика соответствия требованиям.

Войдите в Центр администрирования Microsoft Intune.

Выберите Соответствие устройств>.

На вкладке Политики выберите Создать политику.

На странице Создание политики для параметра Платформа выберите iOS/iPadOS. Нажмите кнопку Создать , чтобы продолжить.

На вкладке Основные сведения введите следующие свойства:

- Имя: введите описательное имя для нового профиля. В этом примере введите тест политики соответствия iOS.

- Описание: необязательно. Введите тест политики соответствия iOS.

Нажмите кнопку Далее, чтобы продолжить.

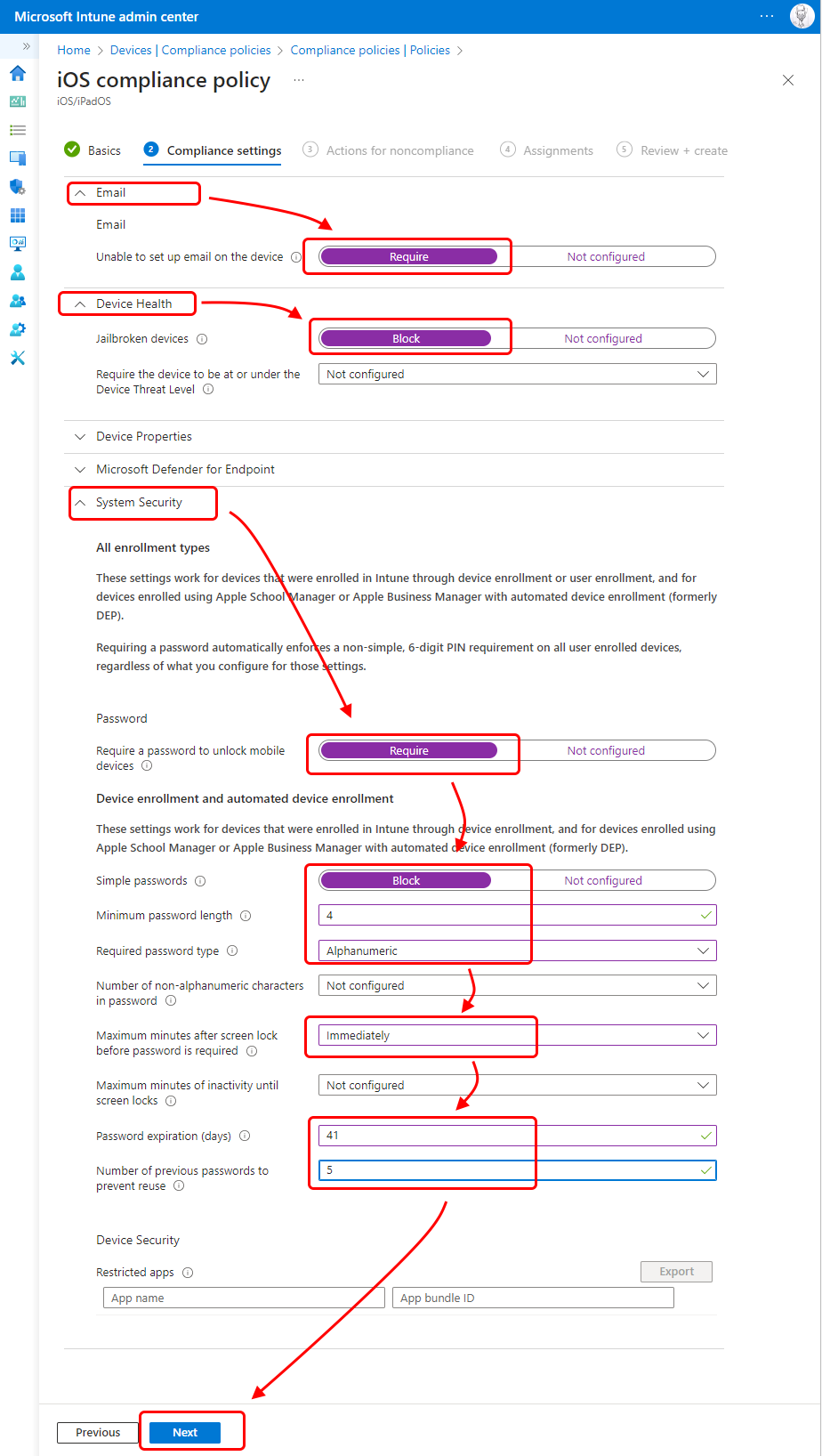

На вкладке Параметры соответствия выполните следующие действия.

Разверните Email и установите для параметра Не удается настроить электронную почту на устройстве значение Требовать.

Разверните узел Работоспособности устройства и установите для параметра Устройства со снятой защитой значение Блокировать.

Разверните узел Безопасность системы и настройте следующие параметры:

- Требовать пароль для разблокировки мобильных устройств

- Простые пароли для блокировки

- Минимальная длина пароля до 4

Совет

Значения по умолчанию, выделенные серым цветом и курсивом, представлены в качестве рекомендаций. Чтобы настроить параметр, вам нужно заменить рекомендованные значения.

- Обязательный тип пароля для буквенно-цифрового

- Максимальное количество минут после блокировки экрана, прежде чем пароль требуетсянемедленно

- Срок действия пароля (в днях) до 41

- Число предыдущих паролей для предотвращения повторного использования до 5

Чтобы продолжить, нажмите кнопку Далее.

Нажмите кнопку Далее , чтобы пропустить действия для несоответствия.

На вкладке Назначения в поле Включенные группы выберите Добавить все устройства или выберите группу, содержащую только те устройства, которые должны получать эту политику. Обязательно используйте то же назначение, что и для профиля устройства электронной почты.

Нажмите кнопку Далее, чтобы продолжить.

На вкладке Рецензирование и создание проверьте параметры. При выборе Создать внесенные изменения сохраняются и назначается профиль.

Создание политики условного доступа

Затем используйте Центр администрирования Microsoft Intune, чтобы создать политику условного доступа. Вы интегрируете условный доступ с Intune, чтобы управлять устройствами и приложениями, которые могут подключаться к электронной почте и ресурсам организации.

Политика условного доступа:

- Прежде чем эти устройства смогут использовать для доступа к Exchange Online, требуется, чтобы устройства, на которых работает любая платформа, регистрироваться в Intune и соблюдать вашу политику соответствия Intune.

- Требовать, чтобы устройства использовали приложение Outlook для доступа к электронной почте.

Политики условного доступа можно настроить в Центр администрирования Microsoft Entra или Центре администрирования Microsoft Intune. Так как мы уже находимся в Центре администрирования, мы можем создать политику здесь.

Войдите в Центр администрирования Microsoft Intune.

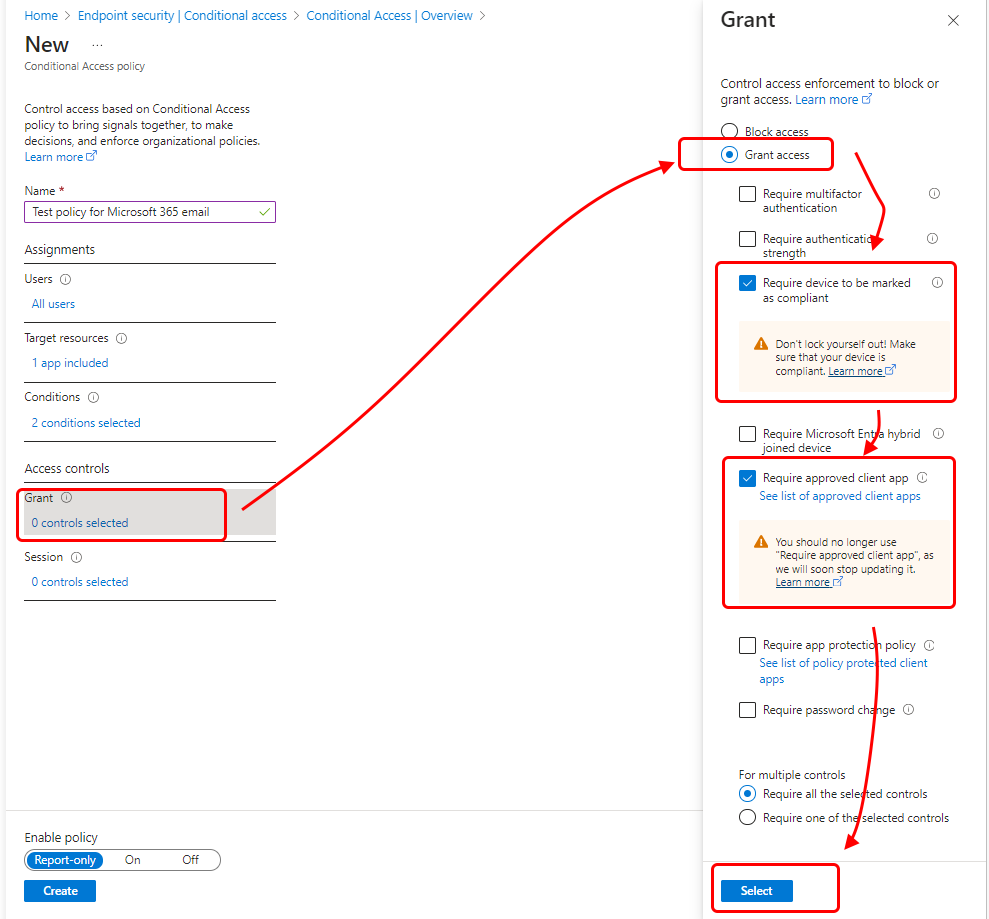

ВыберитеУсловный доступ к> безопасности >конечной точкиСоздать политику.

В поле Имя введите Тестовая политика для электронной почты Microsoft 365.

В разделе Назначения в поле Пользователи выберите 0 выбранных пользователей и групп. На вкладке Включить выберите Все пользователи. Значение Для параметра Пользователи обновляется значение Все пользователи.

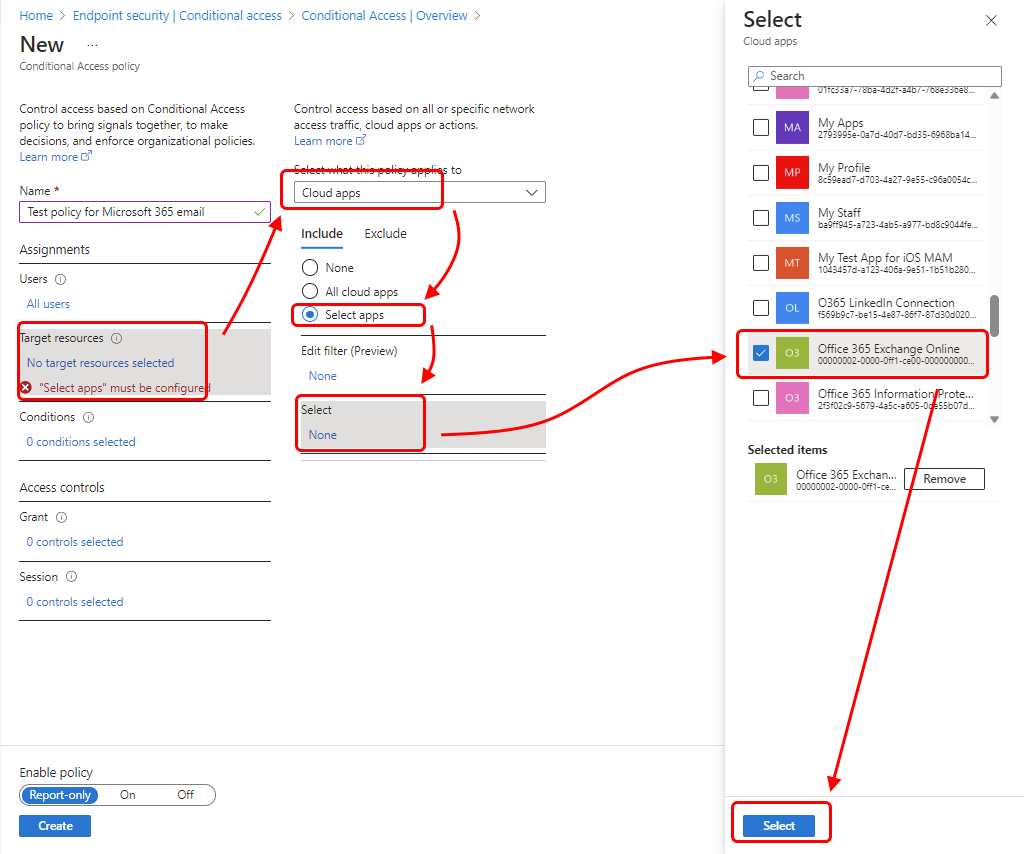

Также в разделе Назначения выберите Целевые ресурсы. В раскрывающемся списке Выберите, к чему применяется эта политика , выберите Облачные приложения.

Затем, так как мы хотим защитить Microsoft 365 Exchange Online электронной почты, выберите это приложение, выполнив следующие действия:

- На вкладке Включить выберите Выбрать приложения.

- Для категории Выбор выберите Нет , чтобы открыть область Выбор со списком приложений.

- В списке приложений установите флажок для Office 365 Exchange Online и нажмите кнопку Выбрать.

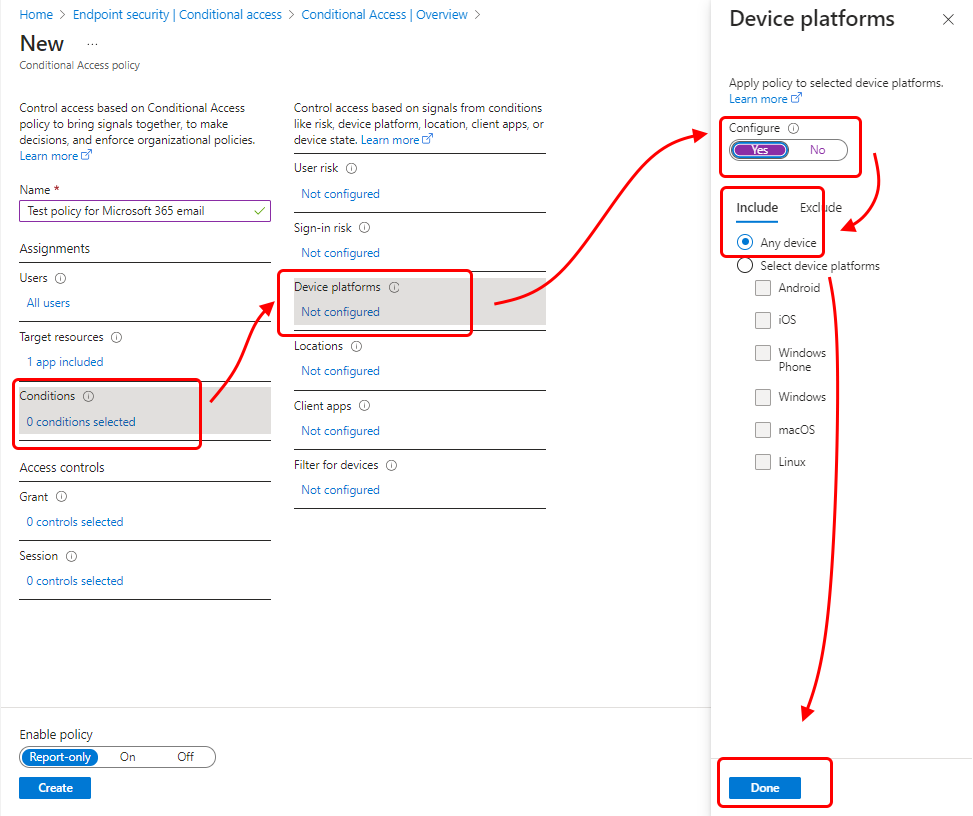

Также в разделе Назначения выберите Условия>Платформы устройств , чтобы открыть панель Платформы устройств .

- Задайте для параметра Настройка значение Да.

- На вкладке Включить выберите Любое устройство и Готово.

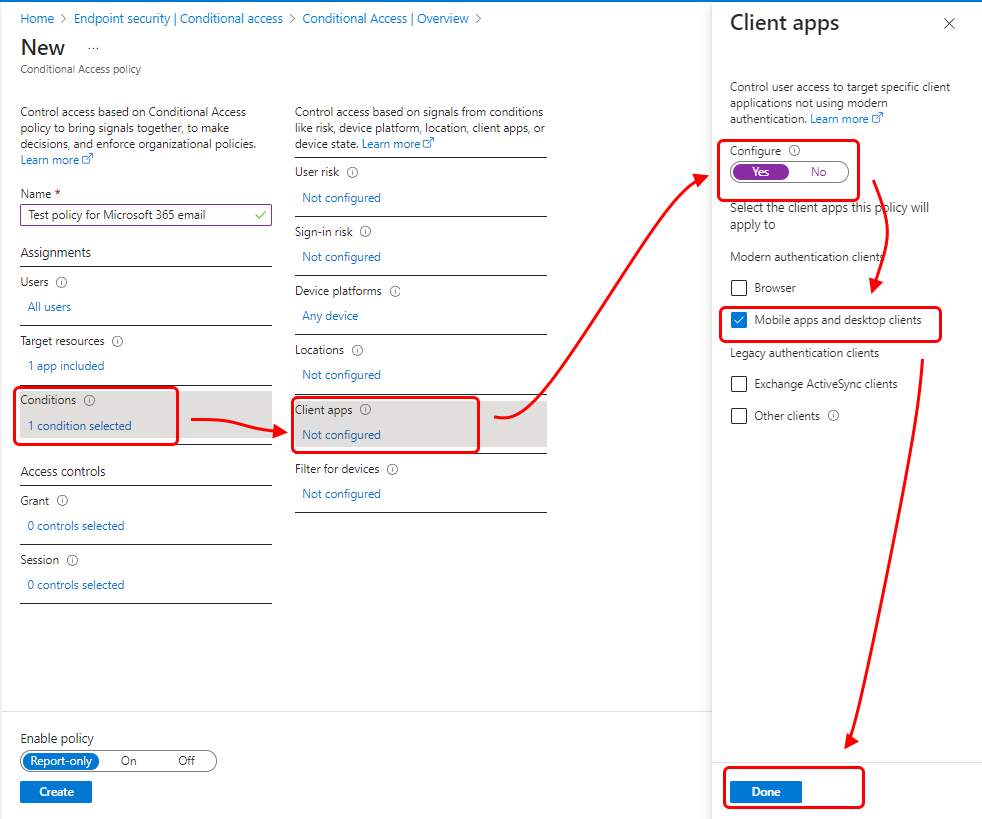

Еще раз в разделе Назначения выберите Условия>Клиентские приложения.

Задайте для параметра Настройка значение Да.

В этом руководстве выберите Мобильные приложения и настольные клиенты, часть современных клиентов проверки подлинности (относится к таким приложениям, как Outlook для iOS и Outlook для Android). Снимите все остальные флажки.

Выберите Готово и еще раз щелкните Готово.

В разделе Элементы управления доступом выберите Предоставить.

На панели Предоставить выберите Предоставить доступ.

Выберите Требовать, чтобы устройство было отмечено как соответствующее.

Выберите Require approved client app (Требовать утвержденное клиентское приложение).

В разделе Для нескольких элементов управления выберите Требовать все выбранные элементы управления. Этот параметр гарантирует, что, когда устройство обратится к электронной почте, будут применяться оба выбранных требования.

Щелкните Выбрать.

В разделе Включить политику выберите Вкл.

Нажмите кнопку Создать , чтобы сохранить изменения. Профиль назначен.

Примечание.

Некоторые зависимые службы, такие как Microsoft Teams, интегрируются с Exchange Online ресурсами и управляются применением политики с ранней привязкой. Следовательно, перед входом в Microsoft Teams пользователи должны соблюдать политики Exchange.

Если у вас есть политика условного доступа, которая ограничивает запросы проверки подлинности для Exchange Online ресурсов, перед входом в Teams пользователи должны соответствовать требованиям политики Exchange. Несоблюдение этих политик влияет на возможность входа в Teams.

Дополнительные сведения см. в документации Майкрософт по зависимостям служб и принудительному применению политик.

Проверка

С помощью созданных вами политик любое устройство iOS, которое пытается войти в электронную почту Microsoft 365, должно зарегистрироваться в Intune и использовать мобильное приложение Outlook для iOS/iPadOS. Чтобы проверить этот сценарий на устройстве iOS, попробуйте войти в Exchange Online с учетными данными любого пользователя из тестового клиента. Вам будет предложено зарегистрировать устройство и установить мобильное приложение Outlook.

Чтобы протестировать политики на iPhone, последовательно выберите Параметры>Пароли и учетные записи>Добавить учетную запись>Exchange.

Введите адрес электронной почты, назначенный для пользователя в тестовом клиенте, и щелкните Далее.

Выберите Вход.

Введите пароль тестового пользователя и щелкните Войти.

Появится сообщение о том, что для доступа к ресурсу необходимо настроить управление для устройства, а также ссылка для регистрации.

Очистка ресурсов

Если тестовые политики больше не нужны, их можно удалить.

Войдите в Центр администрирования Microsoft Intune.

Выберите Соответствие устройств>.

В списке Имя политики выберите контекстное меню (...) для тестовой политики, а затем выберите Удалить. Для подтверждения нажмите ОК.

ВыберитеПолитикиусловного доступа для> безопасности >конечных точек.

В списке Имя политики выберите контекстное меню (...) для тестовой политики, а затем выберите Удалить. Нажмите кнопку Да для подтверждения.

Дальнейшие действия

В рамках этого руководства вы создали политики, требующие регистрации устройств iOS в Intune и использования приложения Outlook для доступа к электронной почте Exchange Online. Дополнительные сведения об использовании Intune с условным доступом для защиты других приложений и служб, включая клиенты Exchange ActiveSync для Microsoft 365 Exchange Online, см. в статье о настройке условного доступа.