Интеграция Zscaler Private Access (ZPA) с идентификатором Microsoft Entra

В этой статье вы узнаете, как интегрировать Zscaler Private Access (ZPA) с идентификатором Microsoft Entra. При интеграции Zscaler Private Access (ZPA) с Microsoft Entra ID вы можете:

- Контроль в Microsoft Entra ID над тем, кто имеет доступ к Zscaler Private Access (ZPA).

- Включите автоматический вход пользователей в Zscaler Private Access (ZPA) с помощью учетных записей Microsoft Entra.

- Управляйте учетными записями в одном месте.

Необходимые условия

В сценарии, описанном в этой статье, предполагается, что у вас уже есть следующие предварительные требования:

- Учетная запись пользователя Microsoft Entra с активной подпиской. Если у вас еще нет учетной записи, вы можете создать учетную запись бесплатно.

- Одна из следующих ролей:

- Подписка на Zscaler Private Access (ZPA) с поддержкой функции единого входа (SSO).

Заметка

Эта интеграция также доступна для использования из облачной среды Microsoft Entra для государственных организаций США. Это приложение можно найти в коллекции облачных приложений Microsoft Entra для государственных организаций США и настроить его так же, как и в общедоступном облаке.

Описание сценария

В этой статье описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

- Zscaler Private Access (ZPA) поддерживает единый вход, инициированный SP.

- Zscaler Private Access (ZPA) поддерживает автоматизированное предоставление доступа пользователям.

Заметка

Идентификатор этого приложения является фиксированным строковым значением, поэтому в одном клиенте можно настроить только один экземпляр.

Добавление Zscaler Private Access (ZPA) из галереи

Чтобы настроить интеграцию Zscaler Private Access (ZPA) с идентификатором Microsoft Entra, необходимо добавить Zscaler Private Access (ZPA) из коллекции в список управляемых приложений SaaS.

- Войдите в Центр администрирования Microsoft Entra по крайней мере администратора облачных приложений.

- Перейдите к Идентификация>Приложения>Корпоративные приложения>Новое приложение.

- В разделе Добавление из коллекции в поле поиска введите Zscaler Private Access (ZPA).

- Выберите Zscaler Private Access (ZPA) на панели результатов и добавьте это приложение. Подождите несколько секунд, пока приложение добавляется в клиент.

Кроме того, можно использовать мастер настройки корпоративных приложений . В этом мастере можно добавить приложение в клиент, добавить пользователей и группы в приложение, назначить роли, а также просмотреть конфигурацию единого входа. Дополнительные сведения о мастерах Microsoft 365.

Настройка и проверка единого входа Microsoft Entra для Zscaler Private Access (ZPA)

Настройте и проверьте единый вход Microsoft Entra в Zscaler Private Access (ZPA) с помощью тестового пользователя B.Simon. Для функционирования единого входа в систему необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в Zscaler Private Access (ZPA).

Чтобы настроить и протестировать одноэтапную аутентификацию Microsoft Entra с Zscaler Private Access (ZPA), выполните следующие действия:

-

Настройте единую регистрацию Microsoft Entra, чтобы пользователи могли использовать эту функцию.

- Создание тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью B.Simon.

- Назначить тестового пользователя Microsoft Entra, чтобы включить единый вход Microsoft Entra в B.Simon.

-

Настройка Zscaler Private Access (ZPA) SSO - для настройки параметров единого входа на стороне приложения.

- Создайте тестового пользователя в Zscaler Private Access (ZPA), чтобы установить связь с пользователем B.Simon, который соответствует представлению пользователя Microsoft Entra.

- Тест SSO, чтобы узнать, работает ли конфигурация.

Настройка единого входа Microsoft Entra

Выполните следующие пошаговые действия, чтобы включить единый вход в систему Microsoft Entra.

Войдите в Центр администрирования Microsoft Entra по крайней мере администратора облачных приложений.

Перейдите на страницу интеграции с приложением идентификации >приложений>корпоративных приложений>Zscaler Private Access (Частный доступ) (ZPA), найдите раздел Управление и выберите одноэтапную аутентификацию.

На странице Выбор метода единого входа выберите SAML.

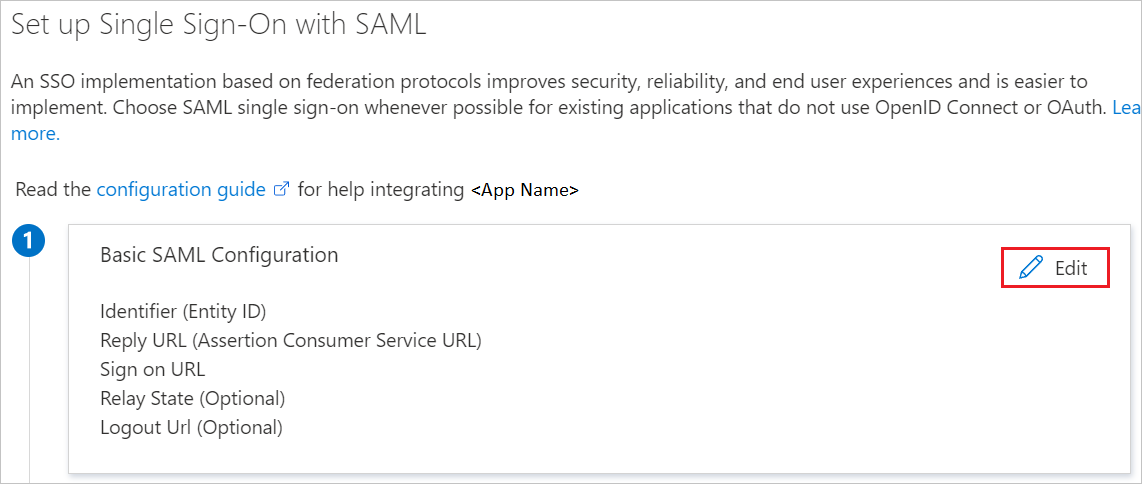

На странице Настройка одиночного Sign-On с использованием SAML щелкните значок карандаша для базовой конфигурации SAML, чтобы изменить параметры.

На странице базовой конфигурации SAML выполните следующие действия.

В идентификаторе (идентификатор сущности) текстовом поле введите URL-адрес:

https://samlsp.private.zscaler.com/auth/metadataВ текстовом поле URL-адрес входа введите URL-адрес, используя следующий шаблон:

https://samlsp.private.zscaler.com/auth/login?domain=<DOMAIN_NAME>

Заметка

Знак на URL не является реальным. Обновите значение с помощью фактического URL-адреса для входа. Чтобы получить это значение, обратитесь к группе поддержки клиентов Zscaler Private Access (ZPA Client support team) . Вы также можете ссылаться на шаблоны, показанные в разделе Базовая конфигурация SAML.

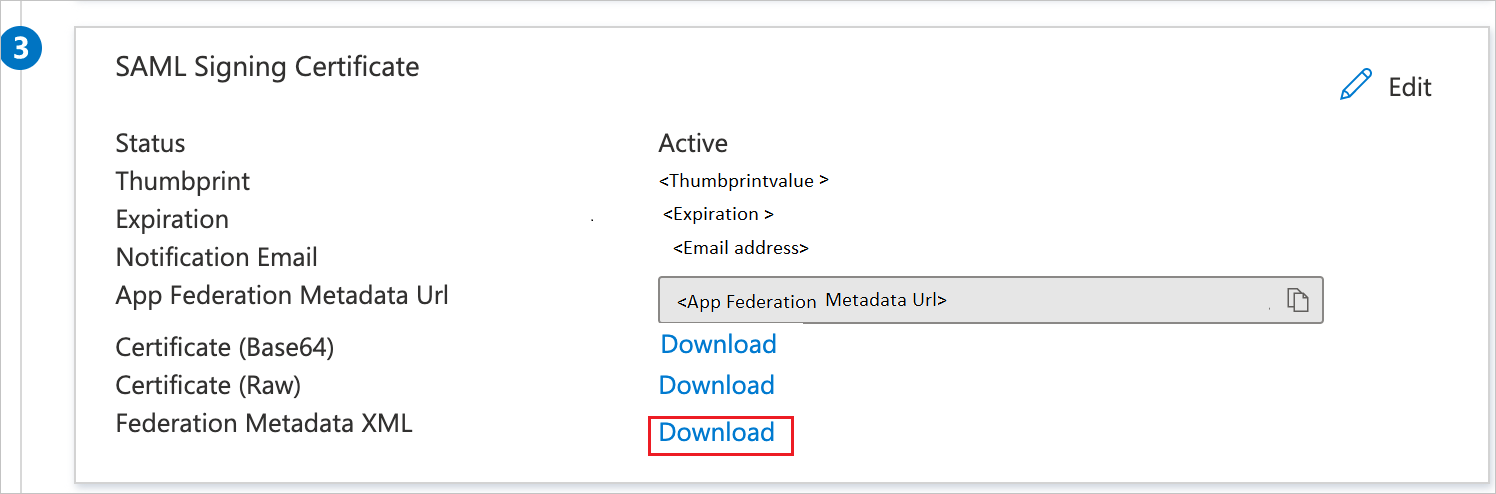

На странице Настройка единого входа Sign-On с помощью SAML, в разделе сертификат подписи SAML, найдите XML метаданных федерации и выберите Скачать, чтобы скачать сертификат и сохранить его на своем компьютере.

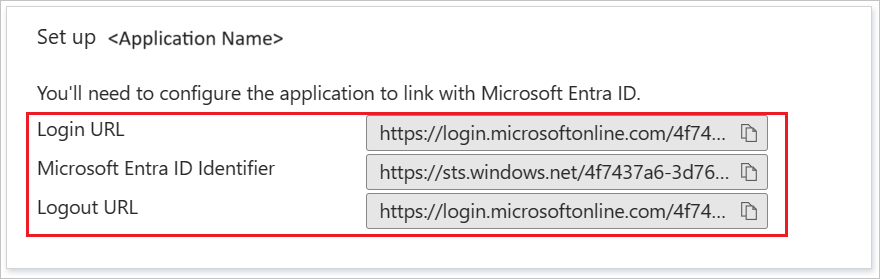

В разделе Настройка Zscaler Private Access (ZPA) скопируйте нужный URL-адрес в соответствии с вашим требованием.

Создание тестового пользователя Microsoft Entra

В этом разделе описано, как создать тестового пользователя B.Simon.

- Войдите в Центр администрирования Microsoft Entra как минимум Администратор пользователей.

- Перейдите к Identity>Users>Все пользователи.

- Выберите Новый пользователь>Создать нового пользователяв верхней части экрана.

- В свойствах пользователя выполните следующие действия.

- В поле Отображаемое имя введите

B.Simon. - В поле имя пользователя введите username@companydomain.extension. Например,

B.Simon@contoso.com. - Установите флажок Показать пароль, а затем запишите значение, отображаемое в поле пароля.

- Выберите Проверка и создание.

- В поле Отображаемое имя введите

- Выберите Создать.

Назначение тестового пользователя Microsoft Entra

В этом разделе описано, как разрешить пользователю B.Simon использовать единый вход, предоставив этому пользователю доступ к Salesforce.

- Войдите в Центр администрирования Microsoft Entra как минимум с ролью администратора облачных приложений.

- Перейдите к приложениям>identity>Enterprise. Выберите приложение из списка приложений.

- На странице обзора приложения выберите Пользователи и группы.

- Выберите Добавить пользователя/группу, затем выберите Пользователи и группы в диалоговом окне Добавление назначения.

- В диалоговом окне "Пользователи и группы" выберите B.Simon в списке "Пользователи", а затем нажмите кнопку Выбрать в нижней части экрана.

- Если вы ожидаете, что роль будет назначена пользователям, ее можно выбрать в раскрывающемся списке Выбрать роль. Если для этого приложения роль не настроена, вы увидите, что выбрана роль «Доступ по умолчанию».

- В диалоговом окне Добавить задание выберите кнопку Назначить.

Настройка SSO для Zscaler Private Access (ZPA)

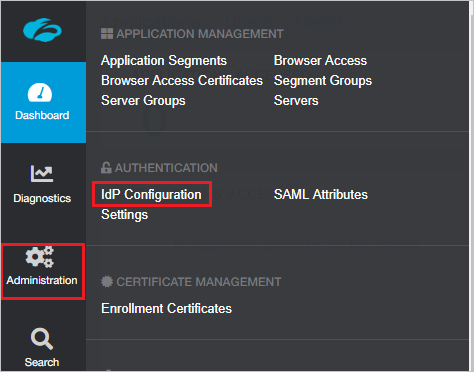

В другом окне веб-браузера войдите на корпоративный сайт Zscaler Private Access (ZPA) в качестве администратора.

В левой части меню щелкните Администрирование и перейдите к разделу AUTHENTICATION, щелкните Конфигурация поставщика удостоверений.

В правом верхнем углу щелкните Добавить IdP конфигурацию.

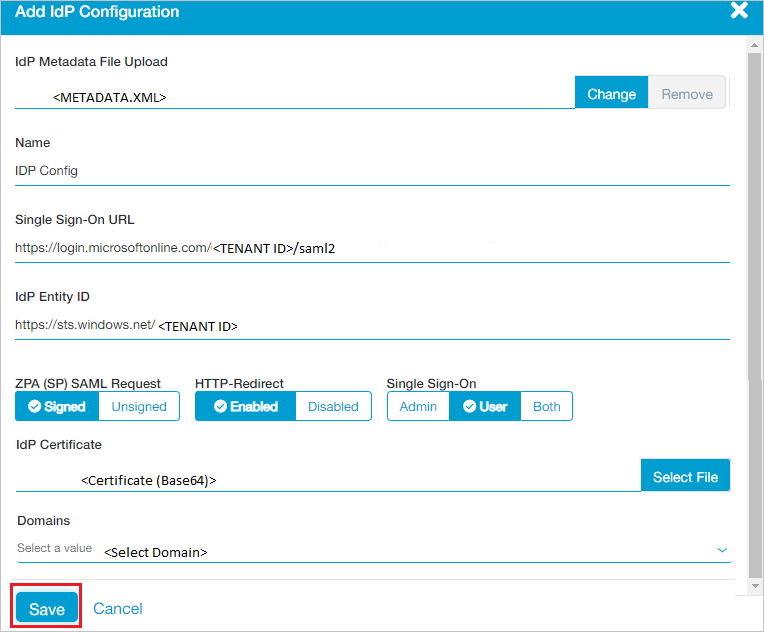

На странице Добавление конфигурации IdP выполните следующие действия:

a. Щелкните Выбрать файл, чтобы отправить скачанный файл метаданных из Microsoft Entra ID в поле Загрузка файла метаданных IdP.

b. Он считывает метаданные поставщика удостоверений из Microsoft Entra ID и заполняет информацию обо всех полях, как показано ниже.

c. Выберите домен из поля Domains.

д. Нажмите кнопку Сохранить.

Создание тестового пользователя Zscaler Private Access (ZPA)

В этом разделе описано, как создать пользователя Britta Simon в Zscaler Private Access (ZPA). Пожалуйста, работайте с группой поддержки Zscaler Private Access (ZPA), чтобы добавить пользователей в платформу Zscaler Private Access (ZPA).

Zscaler Private Access (ZPA) также поддерживает автоматическое предоставление пользователям доступа, дополнительные сведения здесь о настройке автоматического предоставления доступа пользователям.

Проверка единого входа

В этом разделе вы тестируете конфигурацию единого входа Microsoft Entra с использованием следующих параметров.

Щелкните на Тестировать это приложение— вы будете перенаправлены на URL-адрес для входа в Zscaler Private Access (ZPA), где сможете инициировать процесс входа в систему.

Перейдите напрямую по URL-адресу входа в Zscaler Private Access (ZPA) и инициируйте процесс входа.

Вы можете использовать Microsoft My Apps. Щелкнув плитку Zscaler Private Access (ZPA) в разделе "Мои приложения", вы перейдете по URL-адресу для входа в Zscaler Private Access (ZPA). Дополнительные сведения о My Apps см. в разделе Введение в My Apps.

Связанное содержимое

После настройки Zscaler Private Access (ZPA) вы можете применить функцию управления сеансами, которая защищает конфиденциальные данные вашей организации от кражи и несанкционированного доступа в режиме реального времени. Элемент управления сеансом расширяется от условного доступа. Узнайте, как применить управление сеансами с помощью Microsoft Defender для облачных приложений.