Интеграция системы единого входа Microsoft Entra с платформой Looker Analytics

В этой статье вы узнаете, как интегрировать Платформу Looker Analytics с идентификатором Microsoft Entra. Когда вы интегрируете платформу Looker Analytics с идентификатором Microsoft Entra, вы можете:

- Контролируйте, кто имеет доступ к платформе Looker Analytics в Microsoft Entra ID.

- Включите автоматический вход пользователей в Looker Analytics Platform с помощью учетных записей Microsoft Entra.

- Управляйте своими учетными записями в одном центральном месте.

Необходимые условия

В сценарии, описанном в этой статье, предполагается, что у вас уже есть следующие предварительные требования:

- Учетная запись пользователя Microsoft Entra с активной подпиской. Если у вас еще нет учетной записи, вы можете создать учетную запись бесплатно.

- Одна из следующих ролей:

- Подписка на платформу аналитики Looker с включенной поддержкой единого входа (SSO).

Заметка

Эта интеграция также доступна для использования из облачной среды Microsoft Entra для государственных организаций США. Это приложение можно найти в коллекции облачных приложений Microsoft Entra для государственных организаций США и настроить его так же, как и в общедоступном облаке.

Описание сценария

В этой статье описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

- Платформа Looker Analytics поддерживает SSO, инициированный поставщиком услуг и поставщиком удостоверений.

- Платформа Looker Analytics поддерживает JIT подготовке пользователей

Добавление платформы аналитики Looker из коллекции

Чтобы настроить интеграцию Платформы Looker Analytics с идентификатором Microsoft Entra ID, необходимо добавить Платформу Looker Analytics из коллекции в список управляемых приложений SaaS.

- Войдите в Центр администрирования Microsoft Entra по крайней мере администратора облачных приложений.

- Перейдите к приложениям>Идентификация>Корпоративные приложения>Новое приложение.

- В разделе Добавление из галереи введите в поле поиска Looker Analytics Platform.

- Выберите платформу Looker Analytics на панели результатов и добавьте приложение. Подождите несколько секунд, пока приложение добавляется в клиент.

Кроме того, можно использовать мастер настройки корпоративных приложений . В этом мастере можно добавить приложение в клиент, добавить пользователей и группы в приложение, назначить роли, а также просмотреть конфигурацию единого входа. Дополнительные сведения о мастерах Microsoft 365.

Настройка и проверка единого входа Microsoft Entra для платформы Looker Analytics

Настройте и проверьте единый вход Microsoft Entra (SSO) на платформе Looker Analytics с помощью тестового пользователя B.Simon. Чтобы единый вход работал, необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в Looker Analytics Platform.

Чтобы настроить и проверить единый вход Microsoft Entra в Looker Analytics Platform, выполните следующие действия.

-

настройте Microsoft Entra для единого входа (SSO), чтобы ваши пользователи могли использовать эту функцию.

- создание тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью B.Simon.

- Назначить тестового пользователя Microsoft Entra, чтобы B.Simon мог использовать единый вход Microsoft Entra.

-

Настройте SSO платформы Looker Analytics Platform, чтобы задать параметры единого входа на стороне приложения.

- создание тестового пользователя Looker Analytics Platform для того, чтобы в Looker Analytics Platform был эквивалент пользователя B.Simon, связанный с его представлением в Microsoft Entra.

- Test SSO - чтобы проверить, работает ли конфигурация.

Настройка единого входа Microsoft Entra

Выполните следующие действия, чтобы включить единый вход Microsoft Entra.

Войдите в Центр администрирования Microsoft Entra как минимум в роли администратора облачных приложений.

Перейдите к приложениям>Identity>Enterprise>Looker Analytics Platform>единыйвход.

На странице «Выбор метода единого входа» выберите SAML.

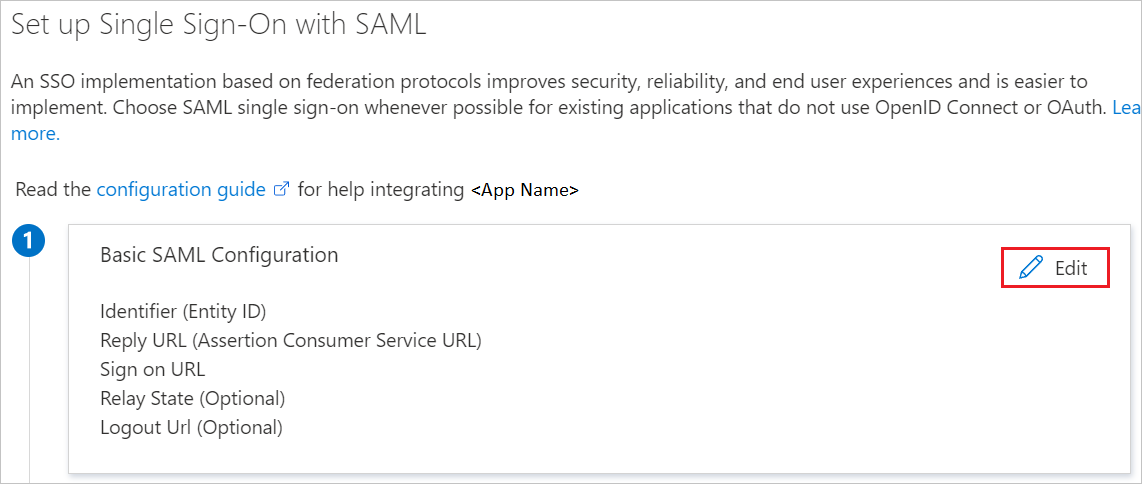

На странице Настройка единого входа с помощью SAML щелкните пиктограмму редактирования (иконку с карандашом) для Базовой конфигурации SAML, чтобы изменить параметры.

В разделе базовой конфигурации SAML, если вы хотите настроить приложение в режиме , инициированном IDP, введите значения для следующих полей:

a. В текстовом поле аудитории сущности/поставщика удостоверений введите URL-адрес, используя следующий шаблон:

<SPN>_lookerb. В текстовом поле URL-адрес ответа напишите URL-адрес, используя следующий шаблон:

https://<SUBDOMAIN>.looker.com/samlcallbackЩелкните Задайте дополнительные URL-адреса и выполните следующий шаг, если вы хотите настроить приложение в режиме, инициированном SP:

В текстовом поле для URL-адреса входа введите URL-адрес, используя следующий шаблон:

https://<SUBDOMAIN>.looker.comЗаметка

Эти значения не являются реальными. Обновите эти значения фактическим идентификатором, URL-адресом ответа и URL-адресом входа. Чтобы получить эти значения, обратитесь в службу поддержки клиентов Looker Analytics Platform . Вы также можете ссылаться на шаблоны, показанные в разделе Базовая конфигурация SAML.

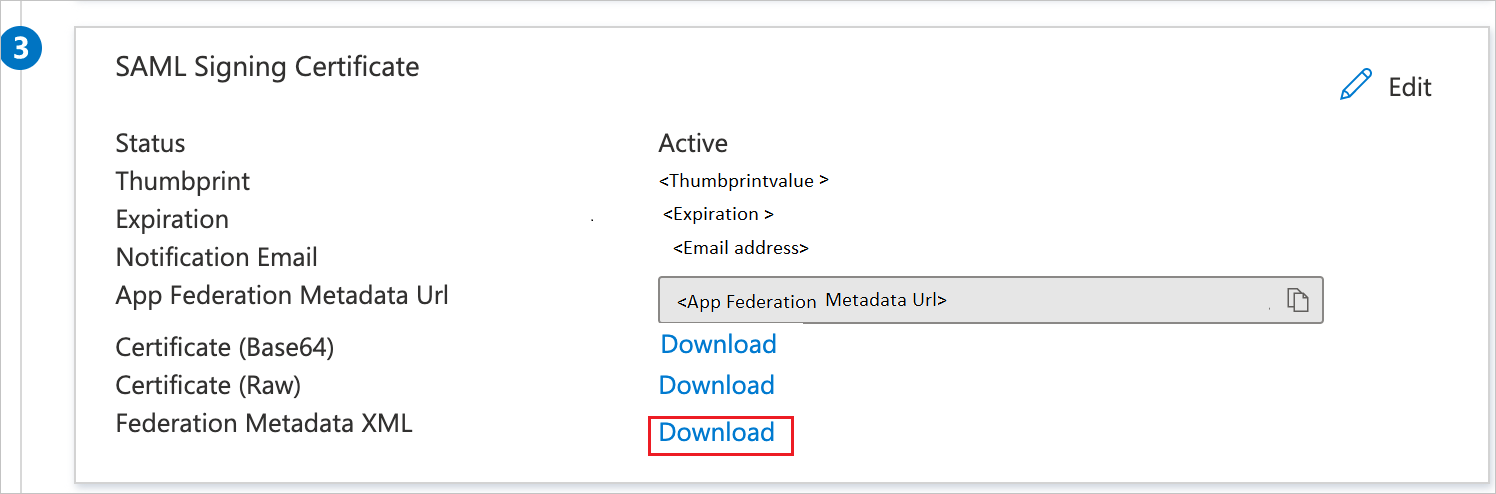

На странице Настройка единого входа с помощью SAML в разделе Сертификат подписи SAML найдите XML-метаданные федерации и выберите Скачать, чтобы загрузить сертификат и сохранить его на компьютере.

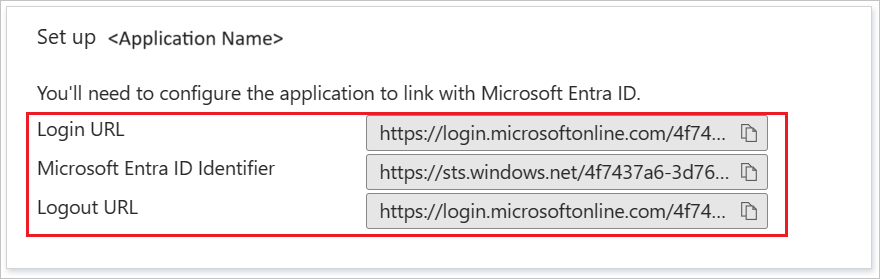

В разделе Настройка платформы Looker Analytics скопируйте соответствующие URL-адреса в соответствии с вашим требованием.

Создание тестового пользователя Microsoft Entra

В этом разделе описано, как создать тестового пользователя B.Simon.

- Войдите в центр администрирования Microsoft Entra как минимум как Администратор пользователей.

- Перейдите к Identity>Users>All users.

- Выберите Новый пользователь>Создать нового пользователяв верхней части экрана.

- В свойствах user выполните следующие действия.

- В поле Отображаемое имя введите

B.Simon. - В поле имя входа пользователя введите username@companydomain.extension. Например,

B.Simon@contoso.com. - Установите флажок Показать пароль, а затем запишите значение, отображаемое в поле Password.

- Выберите Проверьте и создайте.

- В поле Отображаемое имя введите

- Выберите Создать.

Назначение тестового пользователя Microsoft Entra

В этом разделе описано, как разрешить пользователю B.Simon использовать единый вход, предоставив этому пользователю доступ к Looker Analytics Platform.

- Войдите в Центр администрирования Microsoft Entra как минимум в роли администратора облачных приложений.

- Перейдите к Идентификация>Приложение>Корпоративное приложение>Платформа Looker Analytics.

- На странице обзора приложения выберите Пользователи и группы.

- Выберите Добавить пользователя или группу, затем выберите Пользователи и группы в диалоговом окне Добавление назначения.

- В диалоговом окне "Пользователи и группы" выберите B.Simon в списке "Пользователи", а затем нажмите кнопку "Выбрать" в нижней части экрана.

- Если вы ожидаете, что роль будет назначена пользователям, ее можно выбрать в раскрывающемся списке Выбрать роль. Если для этого приложения не настроена роль, вы увидите выбранную роль "Доступ по умолчанию".

- В диалоговом окне Добавить задание нажмите кнопку Назначить.

Настройка единого входа платформы Looker Analytics

В другом окне веб-браузера войдите на веб-сайт Looker Analytics Platform в качестве администратора.

Перейдите к администратора ->аутентификация ->SAML

Вставьте метаданные федерации, которые вы скопировали, в текстовое поле метаданных поставщика удостоверений и нажмите Загрузить.

Выполните следующие действия в разделе Параметры атрибута пользователя.

снимок экрана

a. Добавьте следующее значение в поле "Атрибут электронной почты":

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddressb. Добавьте следующее значение в поле Fname Attr:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/givennamec. Добавьте следующее значение в поле Lname Attr:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/surnamed. В тесте аутентификации пользователейщелкните Протестировать аутентификацию SAML. Если загружающаяся страница сообщает "Сообщение сервера успешно проверено", вы успешно настроили экземпляр для интеграции SAML.

e. В Сохранить и применить параметрыустановите флажок Я подтвердил конфигурацию выше и хочу разрешить её применение глобально.

f. Нажмите кнопку "Обновить параметры".

Создание тестового пользователя Looker Analytics Platform

В этом разделе пользователь с именем Britta Simon создается на платформе Looker Analytics. Платформа Looker Analytics поддерживает оперативное предоставление доступа пользователям, которое включено по умолчанию. В этом разделе у вас нет элементов для выполнения. Если пользователь еще не существует в платформе Looker Analytics, он создается после проверки подлинности.

Проверка единого входа

В этом разделе вы тестируете конфигурацию единого входа Microsoft Entra с помощью следующих параметров.

Инициировано СП:

Щелкните Проверьте это приложение, и вы будете перенаправлены на URL-адрес для входа в платформу Looker Analytics, где можно инициировать поток входа.

Перейдите непосредственно по URL-адресу входа в Looker Analytics Platform и начните процесс входа.

Инициировано поставщиком удостоверений:

- Щелкните Протестируйте это приложение, и вы автоматически войдете в приложение Looker Analytics Platform, для которого настроили единый вход.

Панель Microsoft Access также можно использовать для тестирования приложения в любом режиме. Щелкнув на тайле Looker Analytics Platform в панели доступа, если настроено в режиме SP, вы будете перенаправлены на страницу входа приложения для инициации процесса входа. При настройке в режиме IDP, вы автоматически войдете в платформу Looker Analytics Platform, для которой настроили SSO. Дополнительные сведения о панели доступа см. в разделе Общие сведения о панели доступа.

Связанное содержимое

После настройки Платформы Looker Analytics вы можете применить функцию управления сеансами, которая защищает конфиденциальные данные вашей организации от кражи и несанкционированного доступа в режиме реального времени. Контроль сеанса вытекает из условного доступа. Узнайте, как применить управление сеансами с помощью Microsoft Defender для облачных приложений.