Интеграция единой аутентификации Microsoft Entra с HeyBuddy

В этой статье вы узнаете, как интегрировать HeyBuddy с идентификатором Microsoft Entra. Интеграция HeyBuddy с идентификатором Microsoft Entra id позволяет:

- Управляйте доступом к HeyBuddy через Microsoft Entra ID.

- Включите автоматический вход пользователей в HeyBuddy с помощью учетных записей Microsoft Entra.

- Управляйте учетными записями в одном централизованном месте.

Необходимые условия

В сценарии, описанном в этой статье, предполагается, что у вас уже есть следующие предварительные требования:

- Учетная запись пользователя Microsoft Entra с активной подпиской. Если у вас еще нет учетной записи, вы можете создать учетную запись бесплатно.

- Одна из следующих ролей:

- Подписка HeyBuddy с включенной поддержкой единого входа (SSO).

Описание сценария

В этой статье описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

- HeyBuddy поддерживает инициированный поставщиком услуг единый вход (SSO).

- HeyBuddy поддерживает JIT подготовке пользователей

Заметка

Идентификатор этого приложения является фиксированным строковым значением, поэтому в одном клиенте можно настроить только один экземпляр.

Добавление HeyBuddy из галереи

Чтобы настроить интеграцию HeyBuddy с идентификатором Microsoft Entra ID, необходимо добавить HeyBuddy из коллекции в список управляемых приложений SaaS.

- Войдите в центр администрирования Microsoft Entra как минимум как администратор облачных приложений.

- Перейдите к Identity>приложению>корпоративному приложению>новому приложению.

- В разделе Добавление из галереи введите HeyBuddy в поле поиска.

- Выберите HeyBuddy на панели результатов и добавьте это приложение. Подождите несколько секунд, пока приложение добавляется в вашего арендатора.

Кроме того, можно использовать мастер настройки корпоративных приложений . В этом мастере настройки вы можете добавить приложение в ваш клиент, добавить пользователей и группы в приложение, назначить роли, а также пройти настройку SSO (единого входа). Дополнительные сведения о мастерах Microsoft 365.

Настройка и проверка единого входа Microsoft Entra для HeyBuddy

Настройте и проверьте единый вход (SSO) Microsoft Entra в HeyBuddy с помощью тестового пользователя B.Simon. Для работы функции единого входа необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в HeyBuddy.

Чтобы настроить и проверить единый вход Microsoft Entra в HeyBuddy, выполните следующие действия:

-

Настройте единый вход Microsoft Entra, чтобы ваши пользователи могли использовать эту функцию.

- создание тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью B.Simon.

- Назначить тестового пользователя Microsoft Entra, чтобы B.Simon мог использовать единый вход Microsoft Entra.

-

Настройка SSO для HeyBuddy - чтобы настроить параметры единого входа на стороне приложения.

- Создайте тестового пользователя HeyBuddy, чтобы в HeyBuddy был аналог пользователя B.Simon, связанный с представлением Microsoft Entra.

- Тест SSO, чтобы проверить, работает ли конфигурация.

Настройка единого входа Microsoft Entra (SSO)

Выполните следующие действия, чтобы включить функцию единого входа Microsoft Entra.

Войдите в Центр администрирования Microsoft Entra в качестве не менее чем администратора облачных приложений.

Перейдите к Identity>Application>Enterprise application>HeyBuddy>Единыйвход.

На странице Выбор метода единого входа выберите SAML.

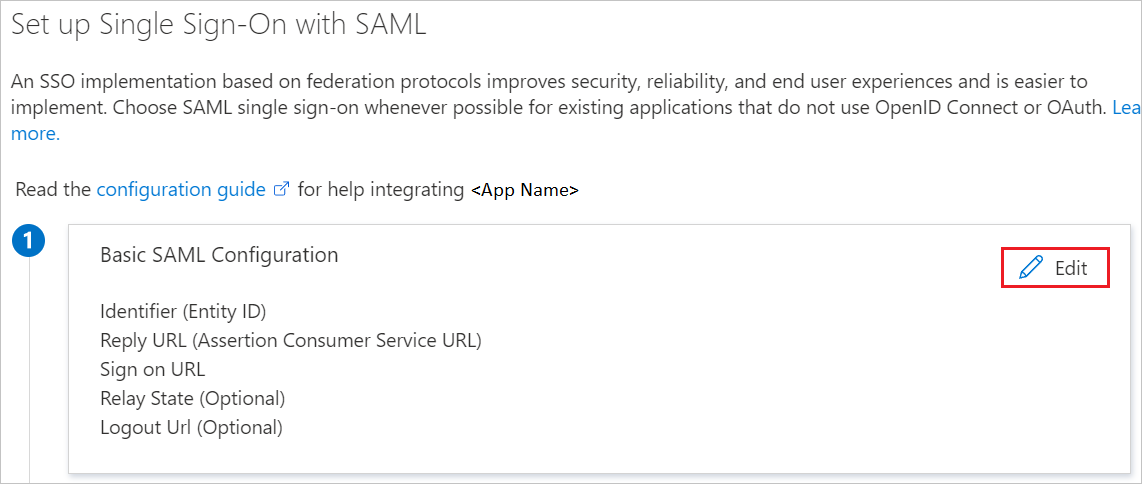

На странице Настройка единого входа с помощью SAML щелкните значок карандаша для базовой конфигурации SAML, чтобы изменить параметры.

В разделе Базовая конфигурация SAML введите значения для следующих полей:

a. В текстовом поле URL-адрес входа введите URL-адрес, используя следующий шаблон:

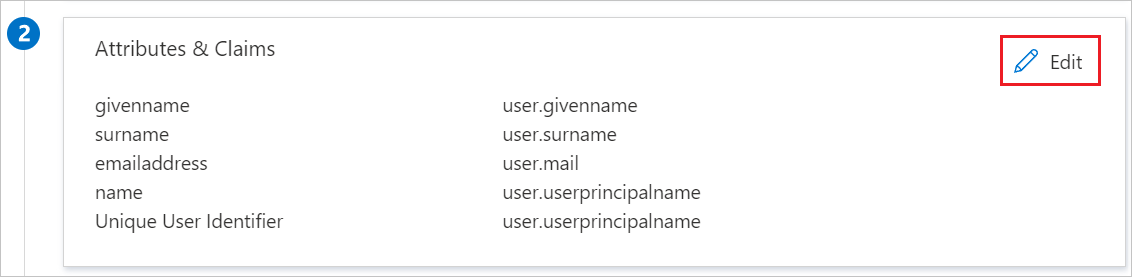

https://api.heybuddy.com/auth/<ENTITY ID>Приложение HeyBuddy ожидает утверждения SAML в определенном формате, что требует добавления настраиваемых сопоставлений атрибутов в конфигурацию атрибутов токена SAML. На следующем снимка экрана показан список атрибутов по умолчанию.

Помимо вышеперечисленного, приложение EZOfficeInventory ожидает, что в ответе SAML будут переданы ещё несколько атрибутов, перечисленных ниже. Эти атрибуты также предварительно заполнены, но их можно просмотреть согласно вашим требованиям.

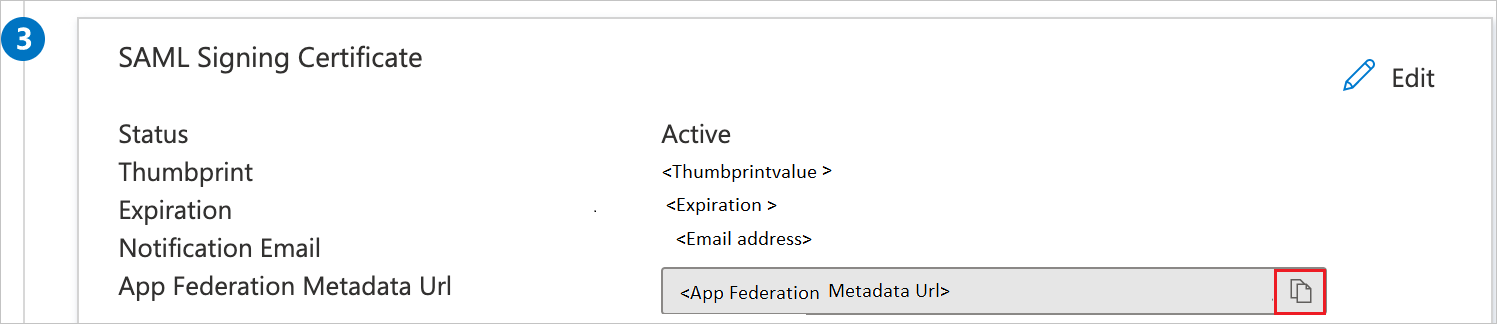

Имя Исходный атрибут Роли user.assignedroles На странице Настройка единого входа с помощью SAML в разделе Сертификат подписи SAML нажмите кнопку «Копировать», чтобы скопировать URL-адрес метаданных федерации приложений и сохранить его на вашем компьютере.

Создание тестового пользователя Microsoft Entra

В этом разделе описано, как создать тестового пользователя B.Simon.

- Войдите в Центр администрирования Microsoft Entra с правами как минимум администратора пользователей.

- Перейдите к Identity>Users>All users.

- Выберите Новый пользователь>Создать нового пользователяв верхней части экрана.

- В свойствах пользователя выполните следующие действия.

- В поле Отображаемое имя введите

B.Simon. - В поле имя пользователя введите username@companydomain.extension. Например,

B.Simon@contoso.com. - Установите флажок Показать пароль, а затем запишите значение, отображаемое в поле Password.

- Выберите Проверка и создание.

- В поле Отображаемое имя введите

- Выберите Создать.

Назначение тестового пользователя Microsoft Entra

В этом разделе описано, как разрешить пользователю B.Simon использовать единый вход, предоставив этому пользователю доступ к HeyBuddy.

- Войдите в Центр администрирования Microsoft Entra в качестве минимум администратора облачных приложений.

- Перейдите к приложениям Identity>Application>Enterprise>HeyBuddy.

- На странице обзора приложения найдите раздел "Управление" и выберите "Пользователи и группы".

- Выберите Добавить пользователя, а затем в диалоговом окне Добавить назначение выберите Пользователи и группы.

- В диалоговом окне "Пользователи и группы" выберите B.Simon в списке "Пользователи", а затем нажмите кнопку "Выбрать" в нижней части экрана.

- Если вы настроили роли, как описано выше, вы можете его выбрать в раскрывающемся списке Выбрать роль.

- В диалоговом окне Добавить задачу нажмите кнопку Назначить.

Настройка SSO HeyBuddy

Чтобы настроить единый вход на стороне HeyBuddy, необходимо отправить URL-адрес метаданных федерации приложений в службу поддержки HeyBuddy. Они задают этот параметр для правильного установки подключения SAML SSO на обеих сторонах.

Создание тестового пользователя HeyBuddy

В этом разделе пользователь с именем Britta Simon создается в HeyBuddy. HeyBuddy поддерживает JIT-подготовку пользователей, которая включена по умолчанию. В этом разделе для вас отсутствуют элементы действий. Если пользователь еще не существует в HeyBuddy, он создается после проверки подлинности.

Заметка

Если вам нужно создать пользователя вручную, обратитесь к группе поддержки HeyBuddy.

Проверка единого входа

В этом разделе вы тестируете конфигурацию единого входа Microsoft Entra с помощью следующих параметров.

Щелкните Протестируйте это приложение, вы будете перенаправлены по URL-адресу для входа HeyBuddy, где можно инициировать поток входа.

Перейдите непосредственно по веб-адресу для входа в HeyBuddy и инициируйте процесс входа.

Вы можете использовать Microsoft My Apps. Щелкнув плитку HeyBuddy в разделе "Мои приложения", вы перейдете по URL-адресу для входа в HeyBuddy. Для получения дополнительной информации о Мои приложения, см. раздел Введение в Мои приложения.

Связанное содержимое

После настройки HeyBuddy вы можете применить функцию управления сеансами, которая защищает конфиденциальные данные вашей организации от кражи и несанкционированного доступа в режиме реального времени. Элемент управления сеансом расширяется от условного доступа. Узнайте, как применить управление сеансами с помощью Microsoft Defender для облачных приложений.