Руководство. Интеграция единого входа Microsoft Entra с Fresh Relevance

В этом руководстве вы узнаете, как интегрировать Fresh Relevance с идентификатором Microsoft Entra ID. Интеграция Fresh Relevance с идентификатором Microsoft Entra ID позволяет:

- Контроль доступа к Fresh Релевантности с помощью идентификатора Microsoft Entra.

- Включите автоматический вход пользователей в Fresh Релевантность с помощью учетных записей Microsoft Entra.

- Управление учетными записями в одном центральном расположении.

Необходимые компоненты

Чтобы приступить к работе, потребуется следующее.

- Подписка Microsoft Entra. Если у вас нет подписки, вы можете получить бесплатную учетную запись.

- Подписка Fresh Relevance с поддержкой единого входа.

Описание сценария

В этом руководстве описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

Fresh Relevance поддерживает единый вход, инициируемый поставщиком удостоверений.

Fresh Relevance поддерживает JIT-подготовку пользователей.

Добавление Fresh Relevance из коллекции

Чтобы настроить интеграцию Fresh Relevance с идентификатором Microsoft Entra ID, необходимо добавить Fresh Relevance из коллекции в список управляемых приложений SaaS.

- Войдите в Центр администрирования Microsoft Entra как минимум администратор облачных приложений.

- Перейдите к приложениям>Identity>Applications>Enterprise. Новое приложение.

- В разделе Добавление из коллекции в поле поиска введите Fresh Relevance.

- Выберите Fresh Relevance в области результатов и добавьте это приложение. Подождите несколько секунд, пока приложение не будет добавлено в ваш клиент.

Кроме того, можно также использовать мастер конфигурации корпоративных приложений. В этом мастере можно добавить приложение в клиент, добавить пользователей и группы в приложение, назначить роли, а также просмотреть конфигурацию единого входа. Подробнее о мастерах Microsoft 365.

Настройка и проверка единого входа Microsoft Entra для новой релевантности

Настройте и проверьте единый вход Microsoft Entra в Fresh Relevance с помощью тестового пользователя B.Simon. Чтобы единый вход работал, необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в Fresh Relevance.

Чтобы настроить и проверить единый вход Microsoft Entra в Fresh Relevance, выполните следующие действия.

- Настройте единый вход Microsoft Entra, чтобы пользователи могли использовать эту функцию.

- Создайте тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью B.Simon.

- Назначьте тестового пользователя Microsoft Entra, чтобы разрешить B.Simon использовать единый вход Microsoft Entra.

- Настройка единого входа в Fresh Relevance необходима, чтобы настроить параметры единого входа на стороне приложения.

- Создание тестового пользователя Fresh Relevance требуется для того, чтобы в Fresh Relevance был создан пользователь B.Simon, связанный с представлением пользователя Microsoft Entra.

- Проверка единого входа позволяет убедиться в правильности конфигурации.

Настройка единого входа Microsoft Entra

Выполните следующие действия, чтобы включить единый вход Microsoft Entra.

Войдите в Центр администрирования Microsoft Entra как минимум администратор облачных приложений.

Перейдите к приложениям>Identity>Applications>Enterprise, чтобы перейти к единому входу в Fresh Relevance.>

На странице Выбрать метод единого входа выберите SAML.

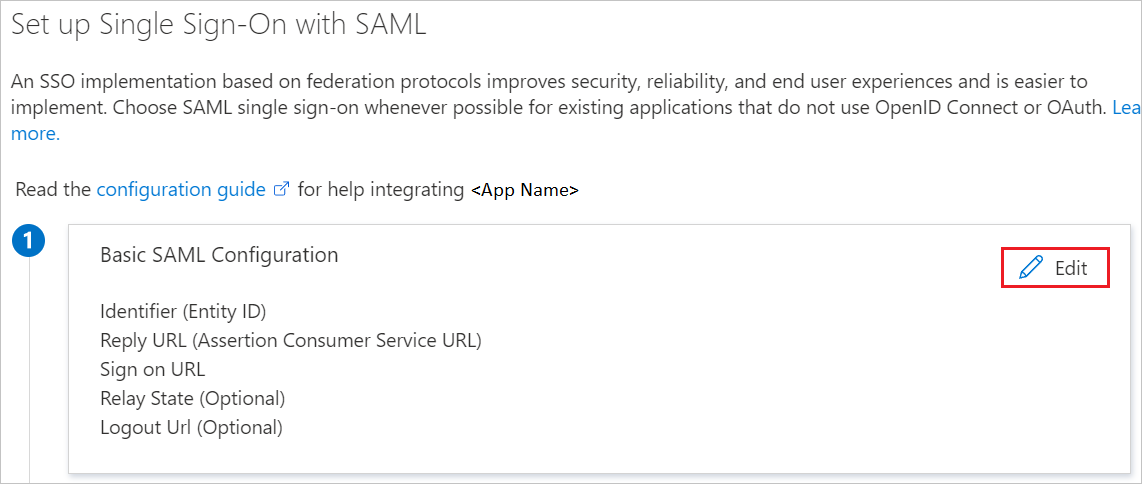

На странице Настройка единого входа с помощью SAML щелкните значок карандаша, чтобы открыть диалоговое окно Базовая конфигурация SAML для изменения параметров.

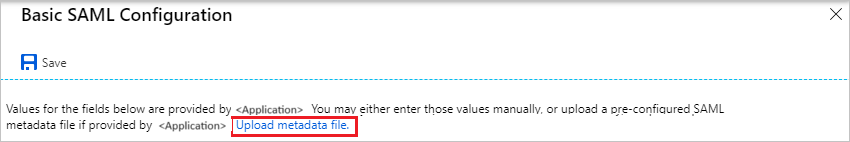

Если у вас есть файл метаданных поставщика служб, выполните следующие действия в разделе Базовая конфигурация SAML:

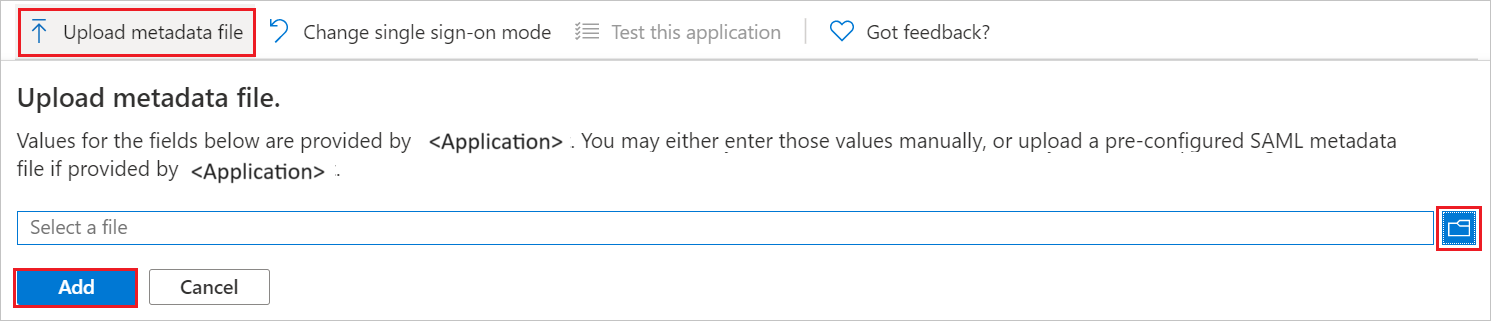

a. Щелкните Отправить файл метаданных.

b. Щелкните значок папки, выберите файл метаданных и нажмите кнопку Отправить.

c. После успешной передачи файла метаданных значения Идентификатор и URL-адрес ответа в разделе "Базовая конфигурация SAML" заполнятся автоматически.

Примечание.

Если поля Идентификатор и URL-адрес ответа не заполняются значениями автоматически, введите их вручную в соответствии со своими требованиями.

d. В текстовое поле Состояние ретранслятора введите значение в следующем формате:

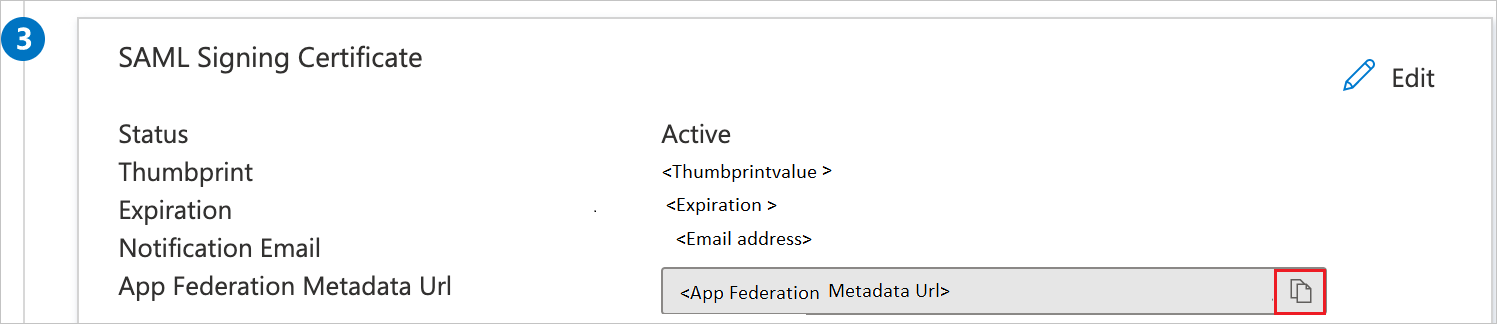

<ID>На странице Настройка единого входа с помощью SAML в разделе Сертификат подписи SAML нажмите кнопку "Копировать", чтобы скопировать URL-адрес метаданных федерации приложений и сохранить его на компьютере.

Создание тестового пользователя Microsoft Entra

В этом разделе описано, как создать тестового пользователя B.Simon.

- Войдите в Центр администрирования Microsoft Entra как минимум администратор пользователя.

- Перейдите в раздел Удостоверение>Пользователи>Все пользователи.

- Выберите "Создать пользователя>" в верхней части экрана.

- В свойствах пользователя выполните следующие действия.

- В поле "Отображаемое имя" введите

B.Simon. - В поле имени участника-пользователя введите username@companydomain.extensionимя пользователя. Например,

B.Simon@contoso.com. - Установите флажок Показать пароль и запишите значение, которое отображается в поле Пароль.

- Выберите Review + create (Просмотреть и создать).

- В поле "Отображаемое имя" введите

- Нажмите кнопку создания.

Назначение тестового пользователя Microsoft Entra

В этом разделе описано, как разрешить пользователю B.Simon использовать единый вход, предоставив этому пользователю доступ к Fresh Relevance.

- Войдите в Центр администрирования Microsoft Entra как минимум администратор облачных приложений.

- Перейдите к приложениям Identity>Enterprise.>>

- На странице обзора приложения выберите "Пользователи" и "Группы".

- Выберите Добавить пользователя или группу, а затем в диалоговом окне Добавление назначения выберите Пользователи и группы.

- В диалоговом окне Пользователи и группы выберите B.Simon в списке пользователей, а затем в нижней части экрана нажмите кнопку Выбрать.

- Если пользователям необходимо назначить роль, вы можете выбрать ее из раскрывающегося списка Выберите роль. Если для этого приложения не настроена ни одна роль, будет выбрана роль "Доступ по умолчанию".

- В диалоговом окне Добавление назначения нажмите кнопку Назначить.

Настройка единого входа в Fresh Relevance

В другом окне веб-браузера войдите на корпоративный сайт Fresh Relevance в качестве администратора.

Перейдите в раздел Settings>All Settings>Security and Privacy (Параметры > Все параметры > Безопасность и конфиденциальность), а затем щелкните SAML/Azure AD Single Sign-On (Единый вход SAML/Azure AD).

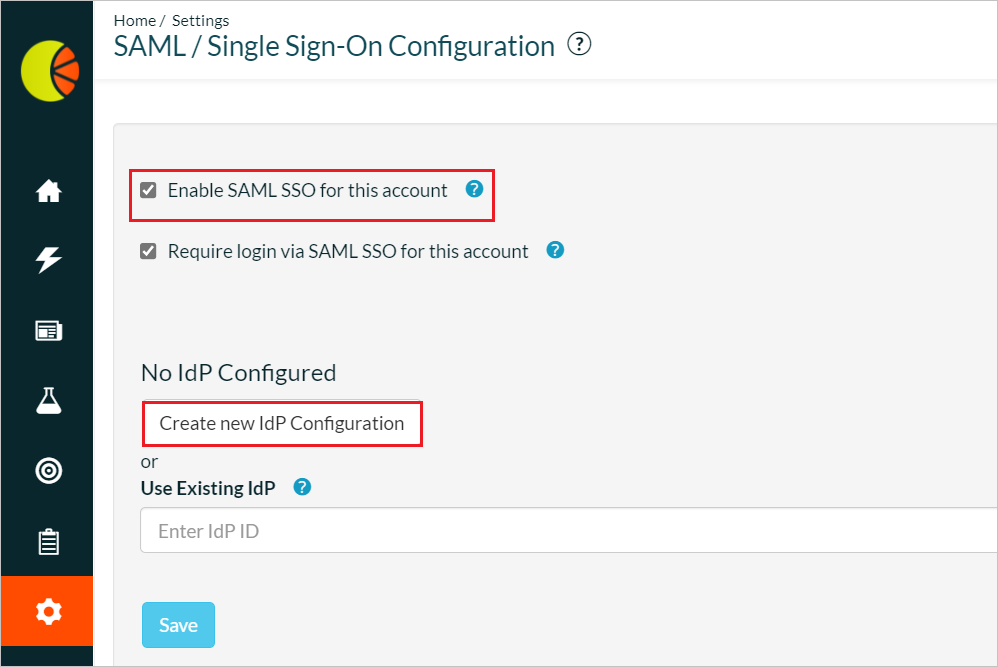

На странице SAML/Single Sign-On Configuration (Конфигурация SAML/единого входа) установите флажок Enable SAML SSO for this account (Включить единый вход SAML для этой учетной записи) и нажмите кнопку Create new IdP Configuration (Создать новую конфигурацию IdP).

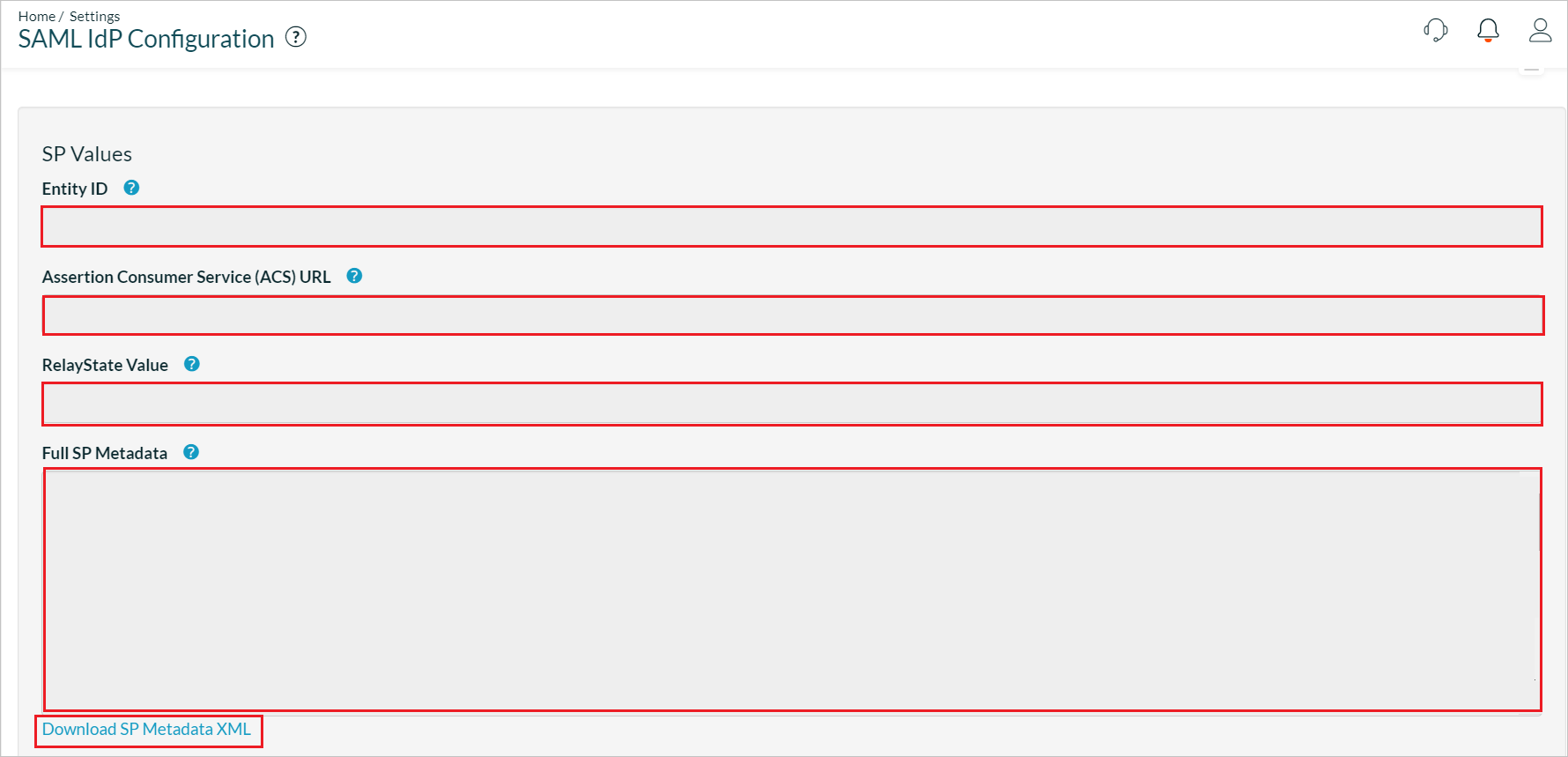

На странице SAML IdP Configuration (Конфигурация IdP SAML) выполните указанные ниже действия.

a. Скопируйте значение идентификатора сущности, вставьте это значение в текстовое поле "Идентификатор сущности" в разделе "Базовая конфигурация SAML".

b. Скопируйте значение URL-адреса службы потребителей утверждений (ACS), вставьте это значение в текстовое поле URL-адреса ответа в разделе "Базовая конфигурация SAML".

c. Скопируйте значение RelayState и вставьте это значение в текстовое поле "Состояние ретранслятора" в разделе "Базовая конфигурация SAML".

d. Нажмите кнопку "Скачать XML метаданных sp" и отправьте файл метаданных в разделе "Базовая конфигурация SAML".

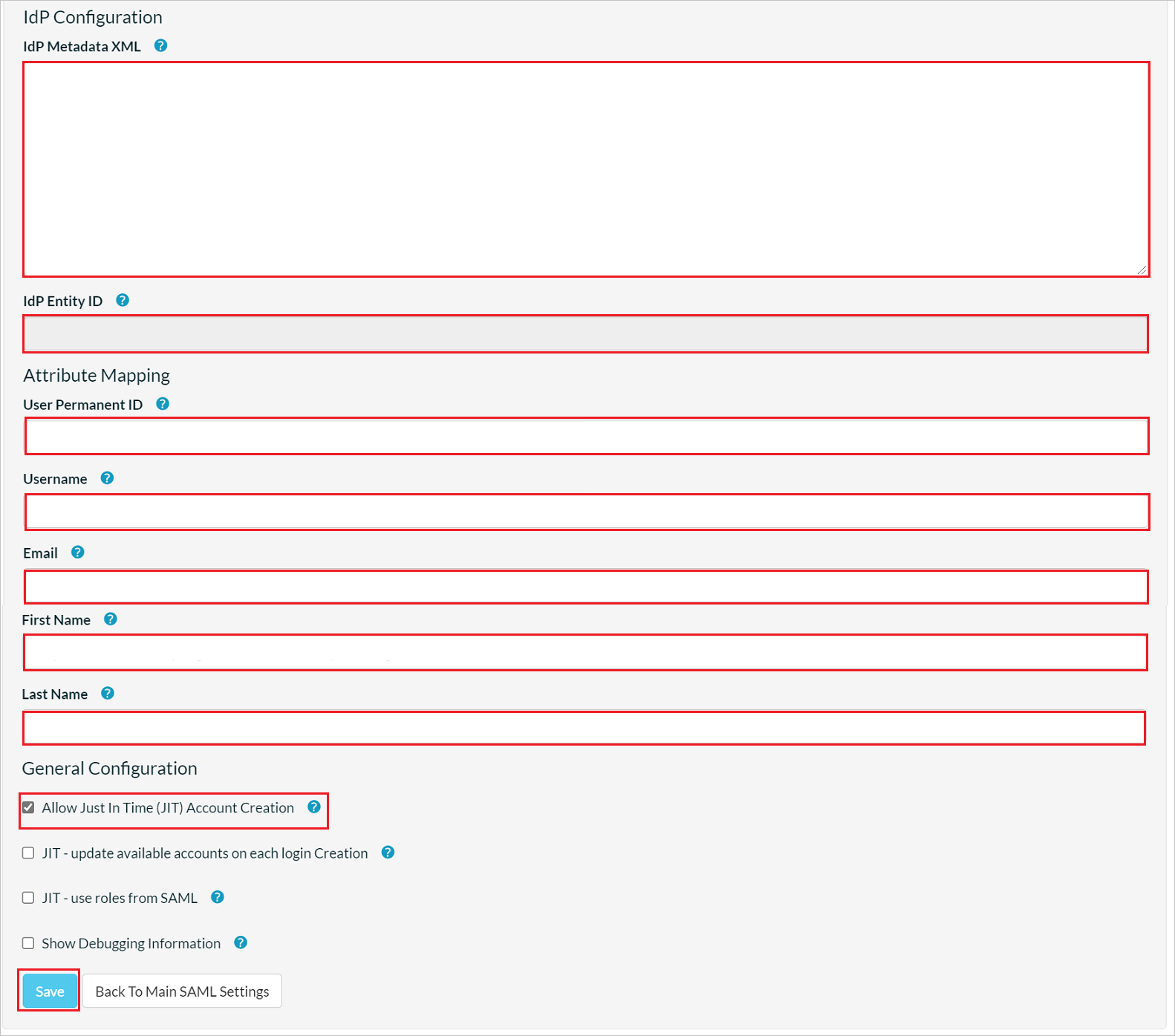

д) Скопируйте URL-адрес метаданных федерации приложений в Блокнот и вставьте содержимое в текстовое поле XML метаданных idP и нажмите кнопку "Сохранить".

f. При успешном выполнении такие сведения, как идентификатор сущности вашего поставщика удостоверений, будут отображаться в текстовом поле IdP Entity ID (Идентификатор сущности поставщика удостоверений).

ж. В разделе "Сопоставление атрибутов" заполните обязательные поля вручную, скопированные ранее.

h. В разделе General Configuration (Общая конфигурация) установите флажок Allow Just In Time(JIT)Account Creation (Разрешить JIT-создание учетной записи) и щелкните Save (Сохранить).

Примечание.

Если эти параметры неправильно сопоставлены, создание имени входа и учетной записи не будет успешным, и появится ошибка. Чтобы временно отобразить расширенные сведения об отладке для атрибутов при сбое входа, установите флажок Show Debugging Information (Показывать отладочную информацию).

Создание тестового пользователя Fresh Relevance

В этом разделе показано, как создать пользователя Britta Simon в Fresh Relevance. Fresh Relevance поддерживает JIT-подготовку пользователей, которая включена по умолчанию. В этом разделе никакие действия с вашей стороны не требуются. Если пользователь не существует в Fresh Relevance, он создается после проверки подлинности.

Проверка единого входа

В этом разделе описана конфигурация единого входа Microsoft Entra с помощью следующих параметров.

Щелкните "Тестировать это приложение", и вы автоматически войдете в приложение Fresh Relevance, для которого настроили единый вход.

Вы можете использовать портал "Мои приложения" корпорации Майкрософт. Щелкнув плитку Fresh Relevance на портале "Мои приложения", вы автоматически войдете в приложение Fresh Relevance, для которого настроили единый вход. Дополнительные сведения о портале "Мои приложения" см. в этой статье.

Следующие шаги

После настройки Fresh Relevance вы можете применить функцию управления сеансами, которая в реальном времени защищает конфиденциальные данные вашей организации от хищения и несанкционированного доступа. Управление сеансом является расширением функции условного доступа. Узнайте, как применять управление сеансами с помощью приложений Defender для облака.