Интеграция единого входа Microsoft Entra с защитой служб каталогов

В этой статье вы узнаете, как интегрировать службу защиты служб каталогов с идентификатором Microsoft Entra. Когда вы интегрируете защиту служб каталогов с Microsoft Entra ID, вы можете:

- Управляйте идентификатором Microsoft Entra, имеющим доступ к защищению служб каталогов.

- Включите автоматический вход пользователей в службу защиты служб каталогов с помощью учетных записей Microsoft Entra.

- Управляйте учетными записями в одном центральном месте.

Предварительные условия

В сценарии, описанном в этой статье, предполагается, что у вас уже есть следующие предварительные требования:

- Учетная запись пользователя Microsoft Entra с активной подпиской. Если у вас еще нет учетной записи, вы можете создать учетную запись бесплатно.

- Одна из следующих ролей:

- Подписка с поддержкой единого входа (SSO) для Directory Services Protector.

Описание сценария

В этой статье описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

- Защита служб каталогов поддерживает как SSO, инициированное поставщиком услуг, так и SSO, инициированное поставщиком удостоверений.

- Защита служб каталогов поддерживает JIT-подготовку пользователей.

Добавление Directory Services Protector из галереи

Чтобы настроить интеграцию Directory Services Protector с Microsoft Entra ID, необходимо добавить Directory Services Protector из галереи в список управляемых приложений SaaS.

- Войдите в центр администрирования Microsoft Entra как минимум как Администратор облачных приложений.

- Перейдите к Identity>Applications>Enterprise applications>Новое приложение.

- В разделе "Добавление из коллекции" введите "Защита служб каталогов" в поле поиска.

- Выберите "Защита служб каталогов" на панели результатов и добавьте это приложение. Подождите несколько секунд, пока приложение добавляется в ваш тенант.

Кроме того, можно также использовать мастер конфигурации корпоративных приложений. В этом мастере вы можете добавить приложение в клиент, добавить пользователей и группы в приложение, назначить роли, а также выполнить настройку SSO (единого входа). Подробнее о мастерах Microsoft 365.

Настройка и проверка единого входа Microsoft Entra для защиты служб каталогов

Настройте и проверьте единый вход Microsoft Entra в службе "Защита служб каталогов" с помощью тестового пользователя B.Simon. Для обеспечения работы единого входа необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в службе защиты служб каталогов.

Чтобы настроить и протестировать Microsoft Entra SSO с инструментом Directory Services Protector, выполните следующие действия.

-

Настройте единый вход Microsoft Entra, чтобы пользователи могли использовать эту функцию.

- Создайте тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью B.Simon.

- Назначьте тестового пользователя Microsoft Entra, чтобы разрешить B.Simon использовать единый вход Microsoft Entra.

-

Настройка SSO для Directory Services Protector — для настройки параметров единого входа на стороне приложения.

- Создайте тестового пользователя для защиты служб каталогов - чтобы иметь аналог пользователя B.Simon в защите служб каталогов, связанный с представлением пользователя Microsoft Entra.

- Проверка единого входа позволяет убедиться в правильности конфигурации.

Настройка SSO в Microsoft Entra

Выполните следующие действия, чтобы включить единый вход Microsoft Entra в Центре администрирования Microsoft Entra.

Войдите в Центр администрирования Microsoft Entra как минимум Администратор облачных приложений.

Перейдите к Identity>Applications>Enterprise applications>Directory Services Protector>Единый вход.

На странице Выбрать метод единого входа выберите SAML.

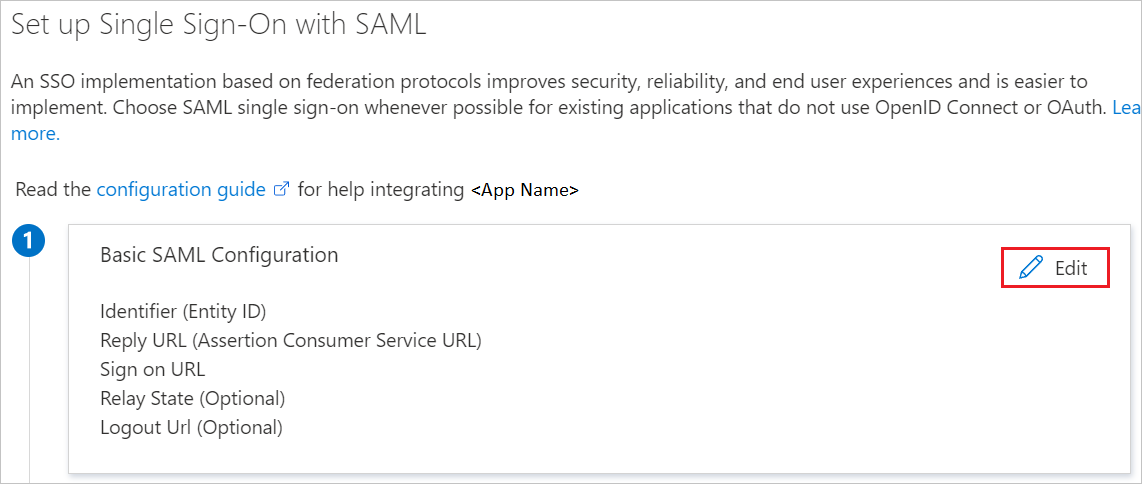

На странице Настройка единого входа с помощью SAML щелкните значок карандаша, чтобы открыть диалоговое окно Базовая конфигурация SAML для изменения параметров.

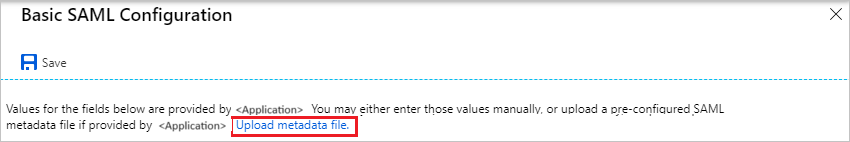

Если у вас есть файл метаданных поставщика служб, выполните следующие действия в разделе Базовая конфигурация SAML:

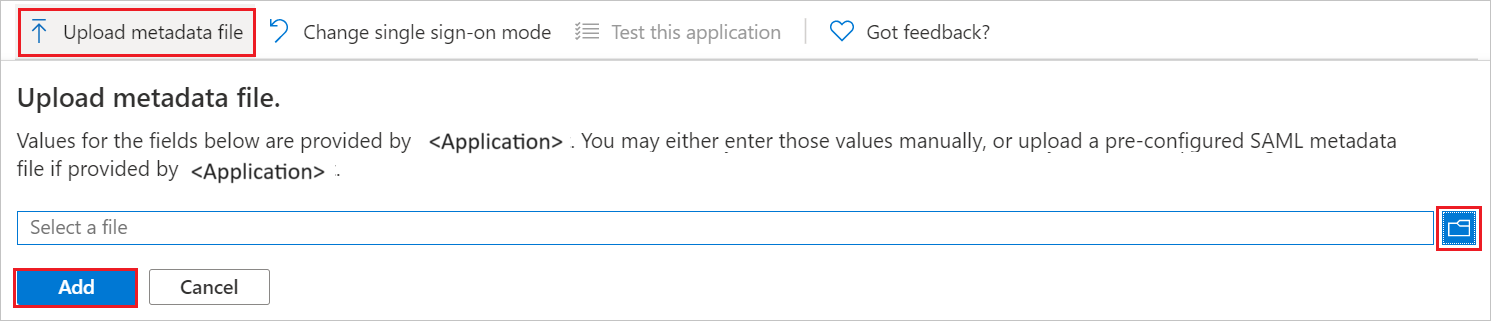

a. Щелкните Отправить файл метаданных.

b. Щелкните значок папки, выберите файл метаданных и нажмите кнопку Отправить.

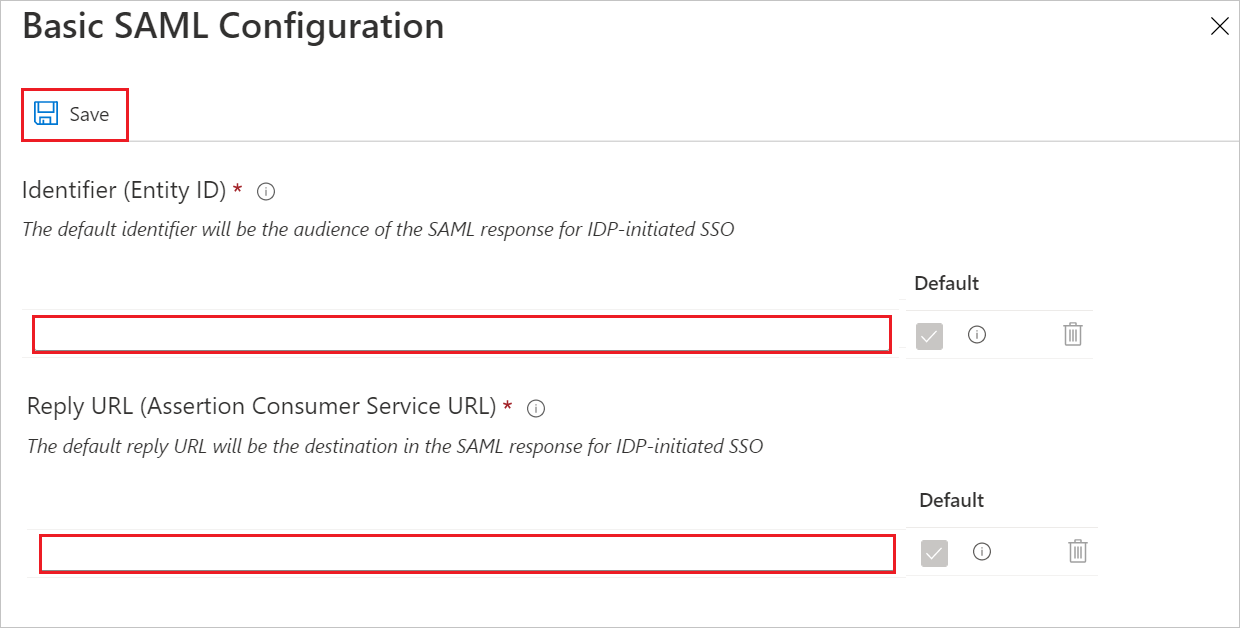

c. После успешной передачи файла метаданных значения Идентификатор и URL-адрес ответа в разделе "Базовая конфигурация SAML" заполнятся автоматически.

Примечание.

Если поля Идентификатор и URL-адрес ответа автоматически не заполняются, введите эти значения вручную в соответствии с поставленной задачей.

Выполните следующий шаг, если вы хотите настроить приложение в инициированном SP режиме:

В текстовом поле URL-адрес для входа введите URL-адрес в следующем формате:

https://<HOSTNAME>.<DOMAIN>.<EXTENSION>/DSP/Login/SsoLoginПримечание.

Значение URL-адреса входа нереально. Обновите это значение до фактического URL-адреса для входа. Чтобы получить это значение, обратитесь в службу поддержки служб каталогов. Вы также можете ссылаться на шаблоны, показанные в разделе "Базовая конфигурация SAML" в Центре администрирования Microsoft Entra.

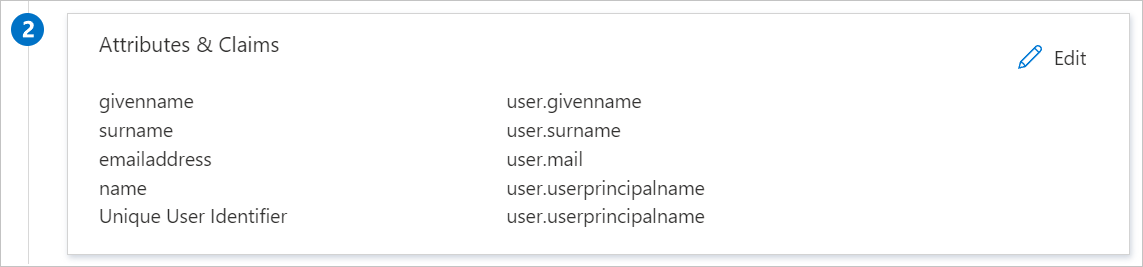

Приложение команды поддержки Directory Services Protector ожидает утверждений SAML в определенном формате, что требует добавления настраиваемых сопоставлений атрибутов в конфигурацию атрибутов токена SAML. На следующем снимке экрана показан список атрибутов по умолчанию.

В дополнение к вышеупомянутому, приложение для поддержки Защитника служб каталогов ожидает, что в ответе SAML будут переданы еще несколько атрибутов, которые показаны ниже. Эти атрибуты также заранее заполнены, но вы можете изменить их в соответствии со своими требованиями.

Имя. Атрибут источника роль user.assignedroles Примечание.

Щелкните здесь , чтобы узнать, как настроить роль в идентификаторе Microsoft Entra.

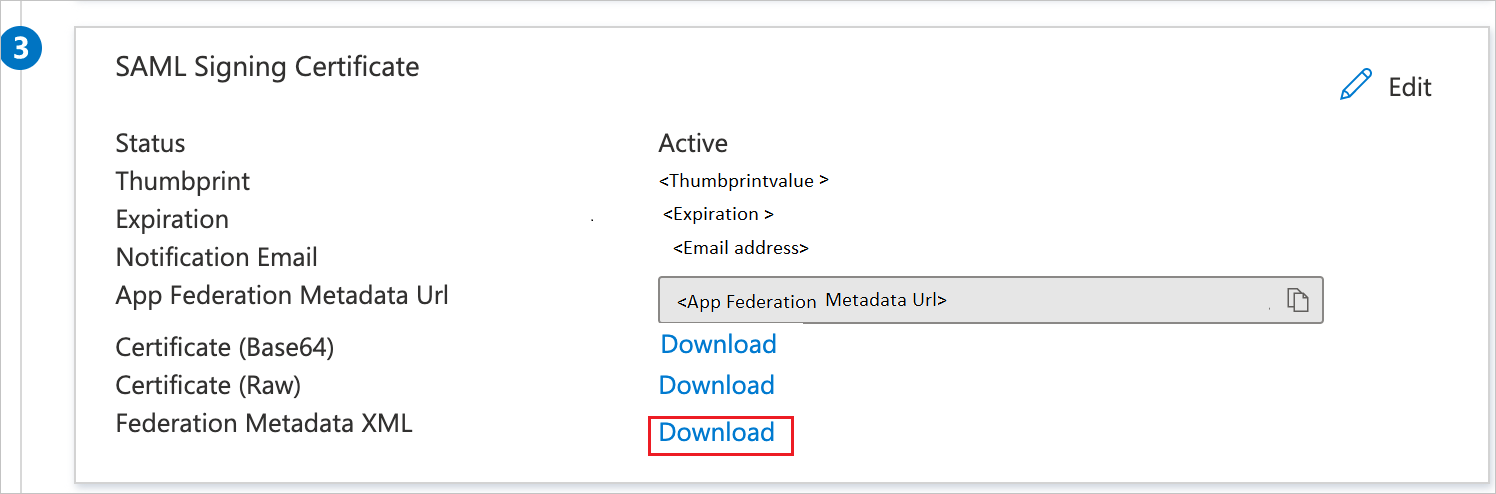

На странице Настройка единого входа с помощью SAML в разделе Сертификат подписи SAML найдите элемент XML метаданных федерации и выберите Скачать, чтобы скачать сертификат и сохранить его на компьютере.

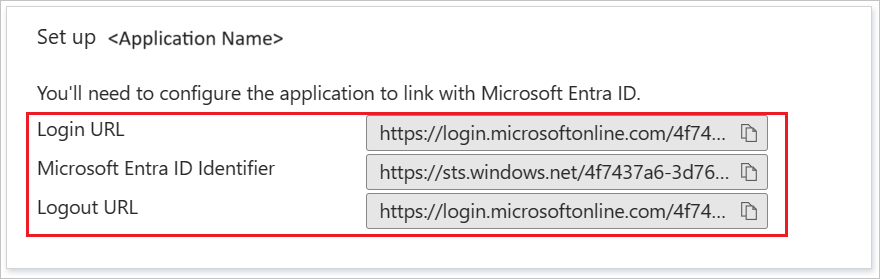

В разделе "Настройка защиты служб каталогов" скопируйте соответствующие URL-адреса в соответствии с вашим требованием.

Создание тестового пользователя Microsoft Entra

В этом разделе описано, как создать тестового пользователя в Центре администрирования Microsoft Entra с именем B.Simon.

- Войдите в центр администрирования Microsoft Entra как минимум Администратор пользователя.

- Перейдите в раздел Идентификация>Пользователи>Все пользователи.

- Выберите "Создать пользователя>" в верхней части экрана.

- В свойствах пользователя выполните следующие действия.

-

В поле "Отображаемое имя" введите

B.Simon. - В поле Основное имя пользователя введите username@companydomain.extension. Например,

B.Simon@contoso.com. - Установите флажок Показать пароль и запишите значение, которое отображается в поле Пароль.

- Выберите Просмотреть и создать.

-

В поле "Отображаемое имя" введите

- Нажмите кнопку создания.

Назначение тестового пользователя Microsoft Entra

В этом разделе описано, как разрешить пользователю B.Simon использовать единый вход Microsoft Entra, предоставив этому пользователю доступ к Службе защиты служб каталогов.

- Войдите в Центр администрирования Microsoft Entra в качестве по крайней мере Администратора облачных приложений.

- Перейдите в Identity>Applications>Enterprise applications>Directory Services Protector.

- На странице обзора приложения выберите "Пользователи" и "Группы".

- Выберите Добавить пользователя или группу, а затем в диалоговом окне Добавление назначения выберите Пользователи и группы.

- В диалоговом окне Пользователи и группы выберите B.Simon в списке пользователей, а затем в нижней части экрана нажмите кнопку Выбрать.

- Если пользователям необходимо назначить роль, вы можете выбрать ее из раскрывающегося списка Выберите роль. Если для этого приложения не настроена ни одна роль, будет выбрана роль "Доступ по умолчанию".

- В диалоговом окне Добавление назначения нажмите кнопку Назначить.

Настройка единого входа Directory Services Protector в службы каталогов

Войдите на корпоративный сайт служб каталогов Protector в качестве администратора.

Перейдите в Параметры (значок шестеренки)>Подключения к данным>Аутентификация SAML и включите переключатель Включено.

На шаге 1 - Поставщик удостоверений выберите Microsoft Entra ID в раскрывающемся меню и нажмите кнопку СОХРАНИТЬ.

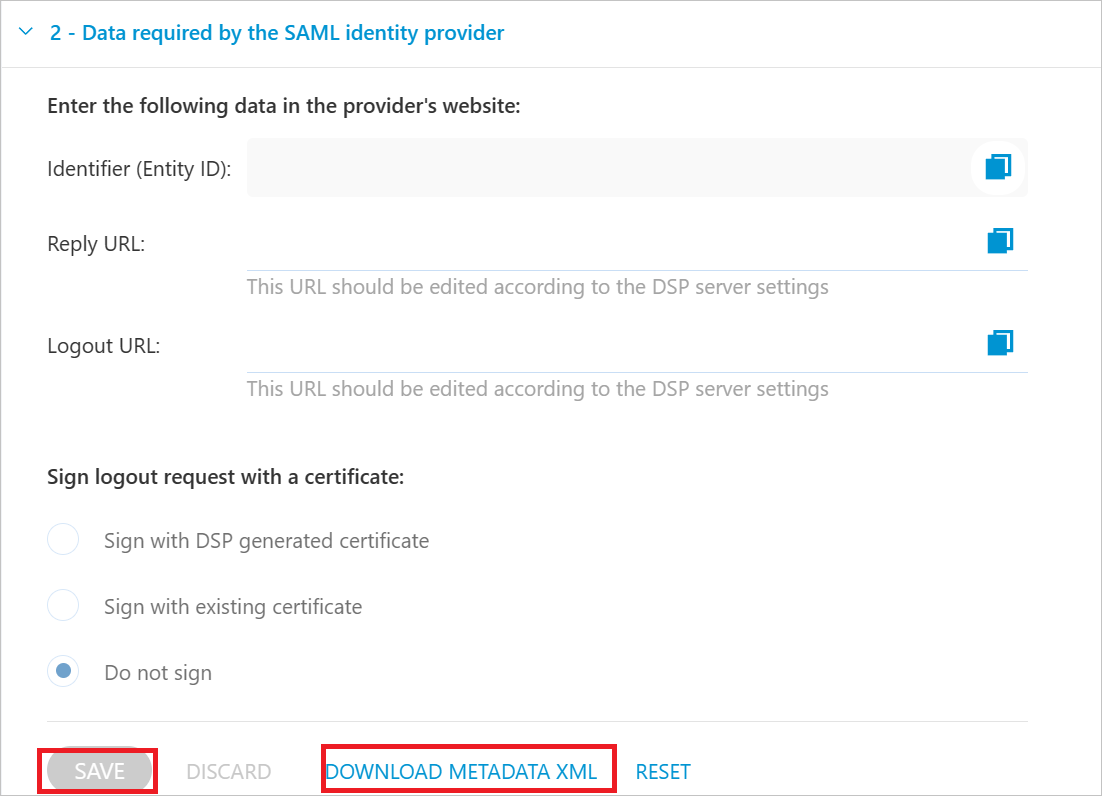

На шаге

2. Данные, необходимые удостоверяющему поставщику SAML, нажмитекнопку CONFIRM иDOWNLOAD METADATA XML , чтобызагрузить файл метаданных в разделе "Базовая конфигурация SAML" вЦентре администрирования Microsoft Entra и нажмите кнопку SAVE .

На шаге 3. Атрибуты пользователя и утверждения сейчас не требуются, поэтому мы можем перейти к шагу 4.

На шаге 4 – Данные, полученные от поставщика удостоверений SAML, DSP поддерживает как импорт из URL-адреса метаданных, так и импорт XML-метаданных, предоставляемых идентификатором Microsoft Entra.

Выберите переключатель URL-адреса метаданных федерации приложений, и вставьте URL-адрес метаданных в поле из идентификатора Microsoft Entra ID, а затем выберите IMPORT.

Выберите переключатель, чтобы использовать XML метаданных федерации, и нажмите IMPORT XML, чтобы загрузить файл Federation Metadata XML из Центра администрирования Microsoft Entra.

Щелкните СОХРАНИТЬ.

В верхней части панели проверки подлинности SAML в DSP теперь должно отображаться состояние как настроено.

Создать тестового пользователя для Directory Services Protector

В этом разделе пользователь с именем Britta Simon создается в службе защиты служб каталогов. Программа защиты служб каталогов поддерживает подготовку пользователей по принципу "точно вовремя" (JIT), которая включена по умолчанию. В этом разделе никакие действия с вашей стороны не требуются. Если пользователь еще не существует в службе защиты служб каталогов, он создается после проверки подлинности.

Тест единого входа

В этом разделе вы тестируете конфигурацию единого входа Microsoft Entra с помощью следующих параметров.

Инициировано SP:

Щелкните "Тестировать это приложение" в Центре администрирования Microsoft Entra. Вы будете перенаправлены на URL-адрес входа в систему Directory Services Protector, где можно инициировать процесс входа.

Перейдите по URL-адресу для входа в Directory Services Protector и инициируйте процесс входа оттуда.

Инициировано поставщиком удостоверений личности

- Щелкните "Тестировать это приложение" в Центре администрирования Microsoft Entra, и вы автоматически войдете в службу защиты службы каталогов, для которой настроили единый вход.

Вы можете также использовать портал "Мои приложения" корпорации Майкрософт для тестирования приложения в любом режиме. Щелкнув на плитке "Directory Services Protector" в разделе "Мои приложения", если он настроен в режиме SP, вы будете перенаправлены на страницу входа в приложение, чтобы начать процесс входа. Если он настроен в режиме IDP, вы должны автоматически войти в Directory Services Protector, для которого вы настроили единый вход. Дополнительные сведения о портале "Мои приложения" см. в этой статье.

Связанное содержимое

После настройки защиты служб каталогов вы можете применить функцию управления сеансом, которая защищает конфиденциальные данные вашей организации от кражи и несанкционированного доступа в режиме реального времени. Управление сеансом является расширением функции условного доступа. Узнайте, как применять управление сеансами с помощью приложений Defender для облака.