Добавление, тестирование или удаление защищенных действий в идентификаторе Microsoft Entra

Защищенные действия в Microsoft Entra ID — это разрешения, которые были назначены политикам условного доступа и применяются при попытке пользователя выполнить действие. В этой статье описывается, как добавлять, тестировать или удалять защищенные действия.

Заметка

Эти действия необходимо выполнить в следующей последовательности, чтобы убедиться, что защищенные действия правильно настроены и применены. Если вы не следуете этому порядку, вы можете столкнуться с непредвиденным поведением, например будет получать повторяющиеся запросы для повторной проверки подлинности.

Необходимые условия

Чтобы добавить или удалить защищенные действия, необходимо:

- Лицензия Microsoft Entra ID P1 или P2

- Администратор условного доступа или администратор безопасности

Шаг 1. Настройка политики условного доступа

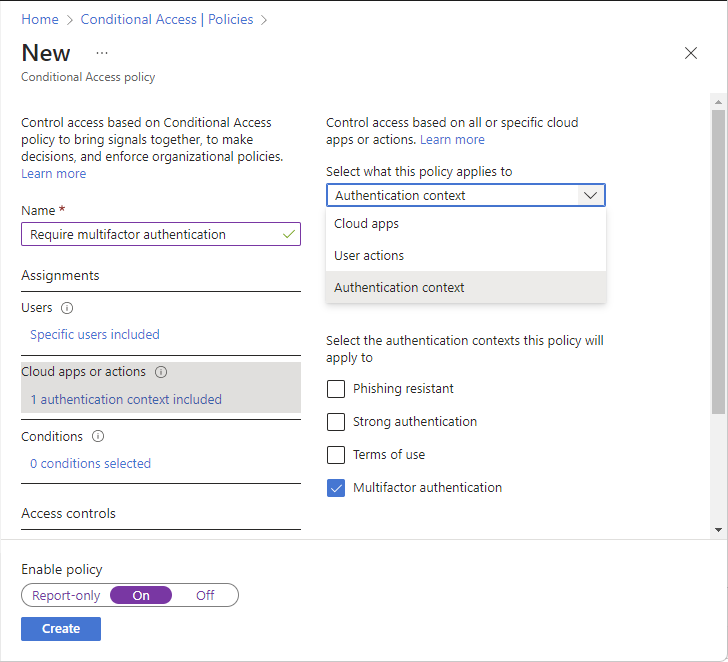

Защищенные действия используют контекст проверки подлинности условного доступа, поэтому необходимо настроить контекст проверки подлинности и добавить его в политику условного доступа. Если у вас уже есть политика с контекстом проверки подлинности, перейдите к следующему разделу.

Войдите в Центр администрирования Microsoft Entra.

Выберите Защита>Условный доступ>контекст проверки подлинности>контекст проверки подлинности.

Выберите Новый контекст проверки подлинности, чтобы открыть область Добавить контекст проверки подлинности.

Введите имя и описание, а затем выберите Сохранить.

Выберите Политики>Новая политика, чтобы создать новую политику.

Создайте новую политику и выберите контекст проверки подлинности.

Дополнительные сведения см. в разделе условный доступ: облачные приложения, действия и контекст проверки подлинности.

Шаг 2. Добавление защищенных действий

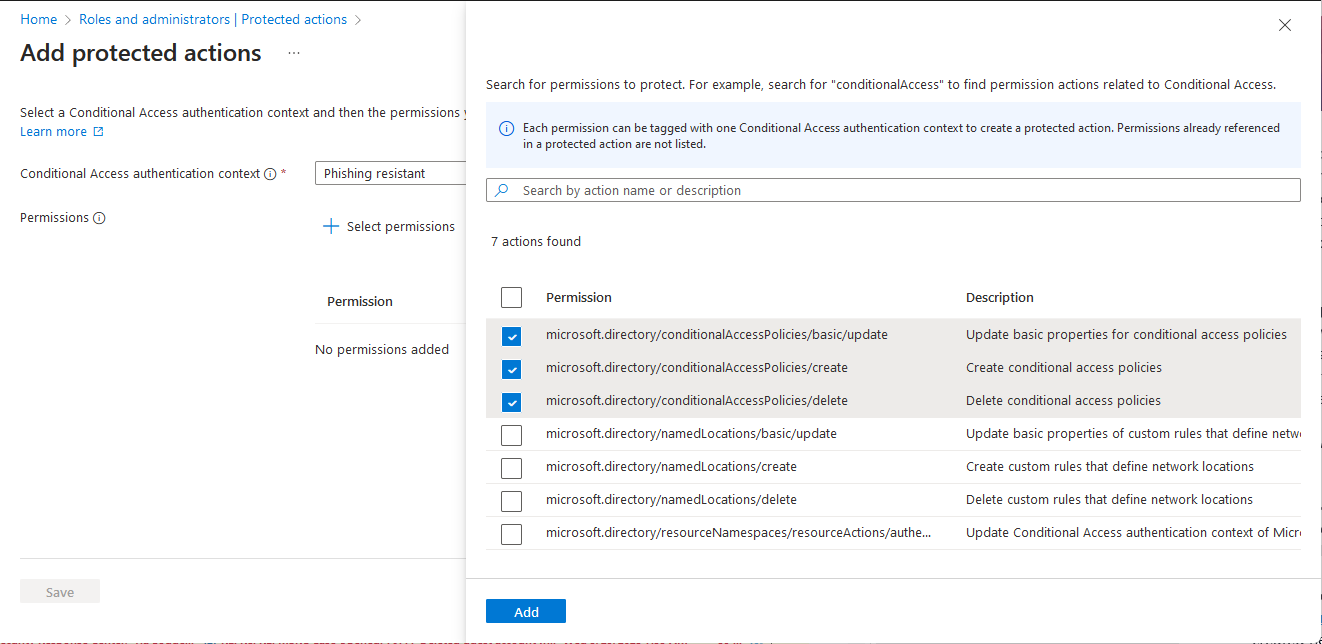

Чтобы добавить действия защиты, назначьте политику условного доступа одному или нескольким разрешениям с помощью контекста проверки подлинности условного доступа.

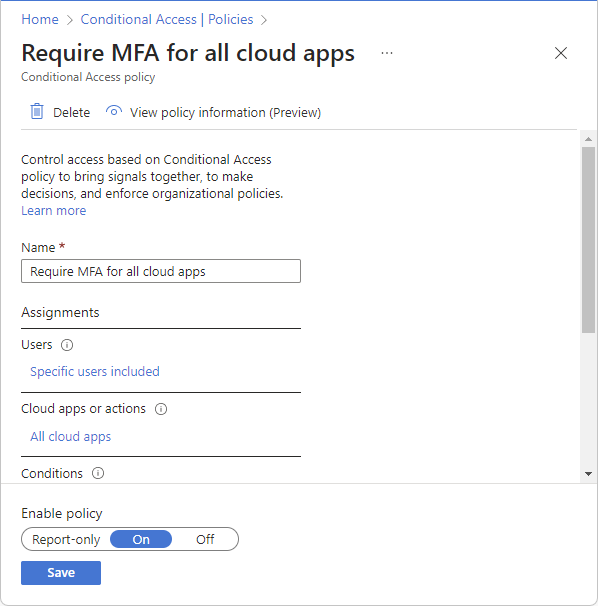

Выберите защиты>политики условного доступа>.

Убедитесь, что состояние политики условного доступа, которую вы планируете использовать с вашей защищенной операцией, установлено на Включено, а не Выключено или Только для отчетов.

Выберите Идентичность>роли & админов>защищенные действия.

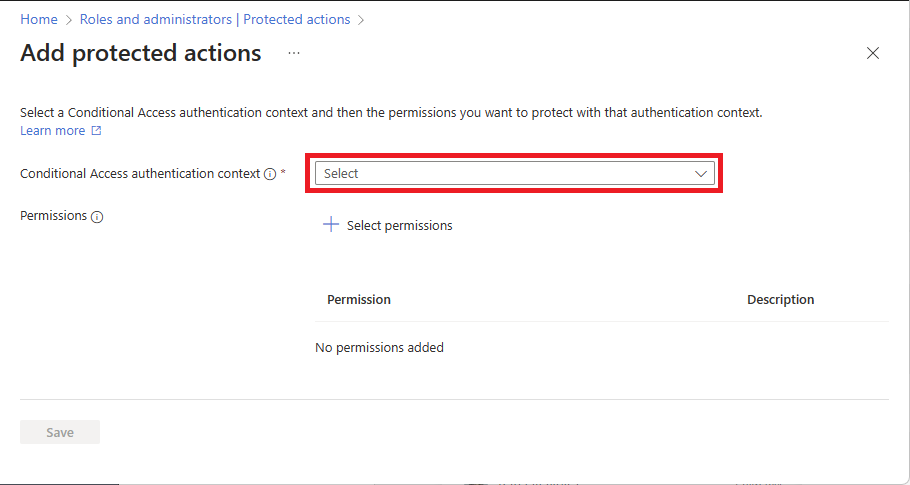

Выберите Добавить защищенные действия, чтобы добавить новое защищенное действие.

Если добавление защищенных действий отключено, убедитесь, что назначена роль администратора условного доступа или администратора безопасности. Дополнительные сведения см. в разделе Устранение неполадок защищенных действий.

Выберите настроенный контекст проверки подлинности условного доступа.

Выберите Выберите разрешения и выберите разрешения для защиты с помощью условного доступа.

Выберите Добавить.

По завершении нажмите Сохранить.

Новые защищенные действия отображаются в списке защищенных действий

Шаг 3. Тестирование защищенных действий

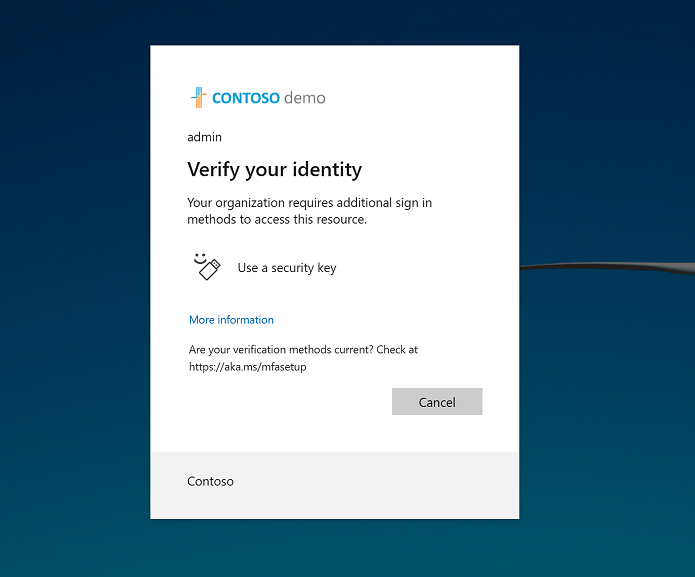

Когда пользователь выполняет защищенное действие, он должен соответствовать требованиям политики условного доступа. В этом разделе показано, как пользователю предлагается выполнить политику. В этом примере пользователю требуется пройти проверку подлинности с помощью ключа безопасности FIDO, прежде чем они смогут обновить политики условного доступа.

Войдите в Центр администрирования Microsoft Entra как пользователь, который должен удовлетворять требованиям политики.

Выберите условную защиту>доступа.

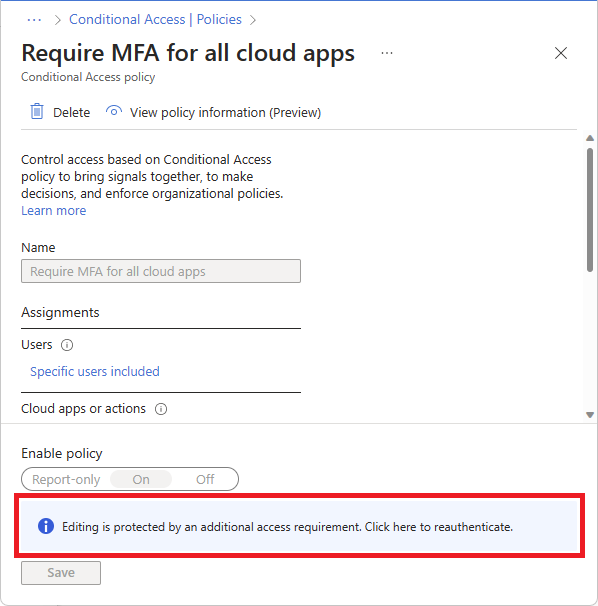

Выберите политику условного доступа, чтобы просмотреть ее.

Изменение политики отключено, так как требования к проверке подлинности не выполнены. В нижней части страницы приведены следующие заметки:

Редактирование защищено дополнительным требованием доступа. Щелкните здесь, чтобы повторно пройти проверку подлинности.

Выберите Щелкните здесь, чтобы повторно пройти проверку подлинности.

Выполните требования к проверке подлинности при перенаправлении браузера на страницу входа Microsoft Entra.

После выполнения требований проверки подлинности политика может быть изменена.

Измените политику и сохраните изменения.

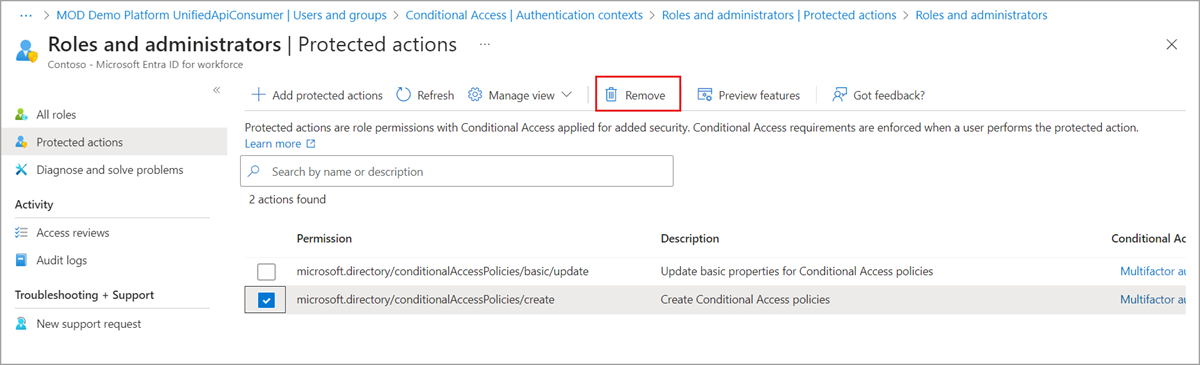

Удаление защищенных действий

Чтобы удалить действия защиты, отмените назначение требований политики условного доступа из разрешения.

Выберите Идентичность>Роли & администраторы>Защищенные действия.

Найдите и выберите политику условного доступа, чтобы отменить назначение.

На панели инструментов выберите Удалить.

После удаления защищенного действия разрешение не будет иметь требования условного доступа. Новая политика условного доступа может быть применена к разрешению.

Microsoft Graph

Добавление защищенных действий

Защищенные действия добавляются путем назначения значения контекста проверки подлинности разрешения. Значения контекста проверки подлинности, доступные в клиенте, можно обнаружить, вызвав API authenticationContextClassReference.

Контекст проверки подлинности можно назначить разрешению с помощью API-метода бета-версии unifiedRbacResourceAction.

https://graph.microsoft.com/beta/roleManagement/directory/resourceNamespaces/microsoft.directory/resourceActions/

В следующем примере показано, как получить идентификатор контекста проверки подлинности, заданный для разрешения microsoft.directory/conditionalAccessPolicies/delete.

GET https://graph.microsoft.com/beta/roleManagement/directory/resourceNamespaces/microsoft.directory/resourceActions/microsoft.directory-conditionalAccessPolicies-delete-delete?$select=authenticationContextId,isAuthenticationContextSettable

Действия ресурсов, для которых свойство isAuthenticationContextSettable установлено в true, поддерживают контекст аутентификации. Действия ресурсов со значением свойства authenticationContextId — это идентификатор контекста проверки подлинности, назначенный действию.

Чтобы просмотреть свойства isAuthenticationContextSettable и authenticationContextId, их необходимо включить в инструкцию select при выполнении запроса к API действий ресурсов.

Устранение неполадок защищенных действий

Симптом. Значения контекста проверки подлинности не могут быть выбраны

При попытке выбрать контекст проверки подлинности условного доступа отсутствуют доступные значения.

Причина

В клиенте не включены значения контекста проверки подлинности условного доступа.

решения

Включите контекст проверки подлинности для клиента, добавив новый контекст проверки подлинности. Убедитесь, что установлен флажок опубликовать в приложениях, чтобы значение было доступно для выбора. Дополнительные сведения см. в контексте проверки подлинности .

Симптом - политика не активируется

В некоторых случаях после добавления защищенного действия пользователям может не выводиться ожидаемое уведомление. Например, если политика требует многофакторной проверки подлинности, пользователь может не увидеть запрос на вход.

причина 1

Пользователь не был назначен в политики условного доступа, используемые для выполнения защищённого действия.

Решение 1

Используйте средство условного доступа "What If", чтобы проверить, назначена ли пользователю политика. При использовании средства выберите пользователя и контекст проверки подлинности, который использовался с защищенным действием. Выберите "Что если" и убедитесь, что ожидаемая политика указана в таблице "Политики, которые будут применяться". Если политика не применяется, проверьте условие назначения пользователей политики и добавьте пользователя.

Причина 2

Пользователь ранее соответствовал политике. Например, завершенная многофакторная проверка подлинности ранее в одном сеансе.

решение 2

Проверьте события входа Microsoft Entra, чтобы устранить неполадки. События входа включают сведения о сеансе, включая информацию о том, выполнил ли пользователь многофакторную аутентификацию. При устранении неполадок с журналами входа также полезно проверить страницу сведений о политике, чтобы подтвердить запрос контекста аутентификации.

Симптом. Политика никогда не приводит к удовлетворению.

При попытке выполнить требования к политике условного доступа, политика никогда не выполняется, и вам продолжают запрашивать повторную проверку подлинности.

Причина

Политика условного доступа не была создана или состояние политики отключено или только для отчета.

решение

Создайте политику условного доступа, если она не существует или задайте состояние On.

Если вы не можете получить доступ к странице условного доступа из-за защищенного действия и повторяющихся запросов для повторной проверки подлинности, перейдите по следующей ссылке, чтобы открыть страницу условного доступа.

Симптом - Нет доступа для добавления защищённых действий

При входе у вас нет разрешений на добавление или удаление защищенных действий.

Причина

У вас нет разрешения на управление защищенными действиями.

решение

Убедитесь, что вам назначена роль администратора условного доступа или роль администратора безопасности.

Симптом. Ошибка, возвращенная с помощью PowerShell для выполнения защищенного действия

При использовании PowerShell для выполнения защищенного действия возвращается ошибка, и нет запроса на выполнение политики условного доступа.

причина

Microsoft Graph PowerShell поддерживает усиленную аутентификацию, которая требуется для разрешения запросов по политике. Azure и Azure AD Graph PowerShell не поддерживаются для поэтапной проверки подлинности.

решения

Убедитесь, что вы используете Microsoft Graph PowerShell.