Что такое интерактивные входы пользователей в Microsoft Entra?

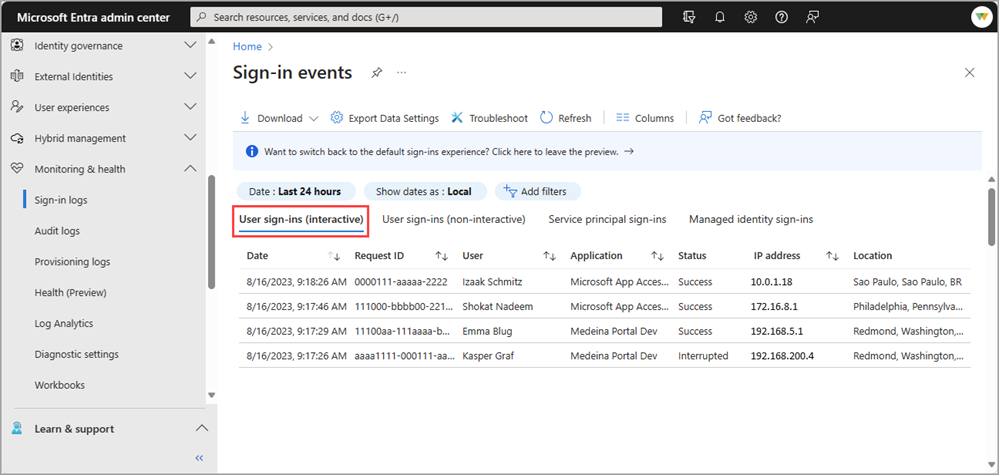

Мониторинг и состояние Microsoft Entra предоставляет несколько типов журналов входа в систему, помогающих отслеживать состояние вашего арендатора. Интерактивные входы пользователей — это представление по умолчанию в Центре администрирования Microsoft Entra.

Что такое интерактивный вход пользователя?

Интерактивные входы выполняются пользователем . Они предоставляют фактор проверки подлинности идентификатору Microsoft Entra. Этот фактор проверки подлинности также может взаимодействовать с вспомогательным приложением, например приложением Microsoft Authenticator. Пользователи могут предоставлять пароли, ответы на проблемы MFA, биометрические факторы или QR-коды идентификатору Microsoft Entra или вспомогательному приложению. Этот журнал также включает федеративные входы от поставщиков удостоверений, связанных с Microsoft Entra ID.

Сведения о журнале

В следующих примерах показан тип информации, записанной в журналах интерактивного входа пользователя:

- Пользователь предоставляет имя пользователя и пароль на экране входа в Microsoft Entra.

- Пользователь успешно проходит проверку MFA по SMS.

- Пользователь предоставляет биометрический жест для разблокировки компьютера Windows с помощью Windows Hello для бизнеса.

- Пользователь федеративно подключен к Microsoft Entra ID через утверждение AD FS SAML.

Помимо полей по умолчанию, также отображаются журналы интерактивного входа:

- местоположение входа

- Применяется ли условный доступ

- Детали межарендаторского доступа, такие как идентификаторы домашнего клиента и клиента ресурса

Примечание.

Записи в журналах входа создаются системой и не могут быть изменены или удалены.

Особые соображения

Доступ партнера к подчиненным ресурсам клиента

Теперь интерактивные журналы входа включают сведения о том, когда партнер обращается к ресурсам нижестоящего клиента. Просмотрев тип доступа кросс-клиента, идентификатор клиента домаи идентификатор клиента ресурсов столбцы, которые теперь отображаются по умолчанию, можно увидеть, когда партнер входит в подчиненный ресурс клиента.

- Отфильтруйте поставщика услуг в столбце типа доступа между клиентами, чтобы изолировать события, связанные с входами партнера.

- Сравните сведения в столбцах идентификатора клиента домашнего клиента и идентификатор клиента ресурса, чтобы определить входы, поступающие из клиента партнера в подчиненный клиент.

Неинтерактивные входы в систему в журналах интерактивных входов в систему

Ранее некоторые неинтерактивные входы из клиентов Microsoft Exchange были включены в интерактивный журнал входа пользователей для повышения видимости. Эта повышенная видимость была необходима до того, как журналы входа неинтерактивных пользователей появились в ноябре 2020 года. Однако важно отметить, что некоторые неинтерактивные входы, такие как ключи FIDO2, по-прежнему могут быть помечены как интерактивные из-за того, как система была настроена до появления отдельных неинтерактивных журналов. Эти входы могут отображать интерактивные сведения, такие как тип учетных данных клиента и сведения о браузере, даже если они технически неактивные входы.

Сквозная аутентификация

Идентификатор Microsoft Entra выдает маркеры для проверки подлинности и авторизации. В некоторых ситуациях пользователь, вошедший в клиент Contoso, может попытаться получить доступ к ресурсам в клиенте Fabrikam, где у них нет доступа. Токен, не требующий авторизации, называемый сквозным токеном, выдан арендатору Fabrikam. Токен сквозной передачи не позволяет пользователю иметь доступ к каким-либо ресурсам.

Ранее при просмотре журналов для этой ситуации журналы входа для домашнего арендатора (в этом случае Contoso) не отображали попытку входа, так как токен не предоставлял доступ к ресурсу ни с какими сведениями. Маркер входа использовался только для отображения соответствующего сообщения об ошибке.

Сквозные попытки входа теперь отображаются в журналах входа в домашнюю организацию и всех соответствующих журналах входа с ограничениями для арендаторов. Это обновление обеспечивает более полное представление о попытках входа пользователей и более глубокое понимание ваших политик ограничений арендатора.

Теперь свойство crossTenantAccessType показывает passthrough, чтобы различать сквозные входы, и оно доступно в Центре администрирования Microsoft Entra и Microsoft Graph.

Вход для собственного субъекта службы, предназначенного только для приложений

Журналы входа учетной записи службы не включают активность входа только от имени приложения. Этот тип активности происходит, когда внутренние приложения получают токены для внутренней задачи Microsoft, где отсутствует указание или контекст от пользователя. Мы исключаем эти журналы, чтобы вы не оплачивали журналы, связанные с внутренними токенами Microsoft в пределах вашей клиентской среды.

Вы можете определить события Microsoft Graph, которые не коррелируют с входом учетной записи службы, если вы выполняете маршрутизацию MicrosoftGraphActivityLogs и SignInLogs в одну и ту же рабочую область Log Analytics. Эта интеграция позволяет перекрестно ссылаться на токен, выданный для вызова API Microsoft Graph, с действием входа. В журналах входа основного субъекта службы будут отсутствовать UniqueTokenIdentifier для журналов входа и SignInActivityId в журналах действий Microsoft Graph.

Условный доступ

Входы в систему, которые показывают не применяется для условного доступа, могут быть трудными для интерпретации. Если вход прерывается, это фиксируется в журналах, но для условного доступа указано Не применяется. Другой распространенный сценарий — вход в Windows Hello для бизнеса. Этот вход не применяется к условному доступу, так как пользователь входит на устройство, а не к облачным ресурсам, защищенным условным доступом.

Поле «TimeGenerated»

Если вы интегрируете журналы входа с журналами Azure Monitor и Log Analytics, вы можете заметить, что поле TimeGenerated в журналах не соответствует времени входа. Это несоответствие связано с способом приема журналов в Azure Monitor. Поле TimeGenerated — это время получения и публикации записи Log Analytics, а не времени входа. Поле CreatedDateTime в журналах показывает время входа.

Таким образом, события рискованного входа также отображаются TimeGenerated в качестве времени обнаружения рискованного входа, а не когда произошел вход. Чтобы найти фактическое время входа, можно использовать CorrelationId, чтобы найти событие входа в журналах и найти время входа.