Руководство: Интеграция одного леса с одним клиентом Microsoft Entra

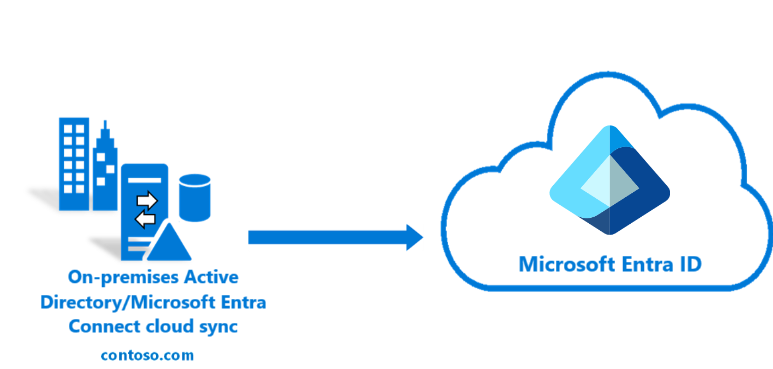

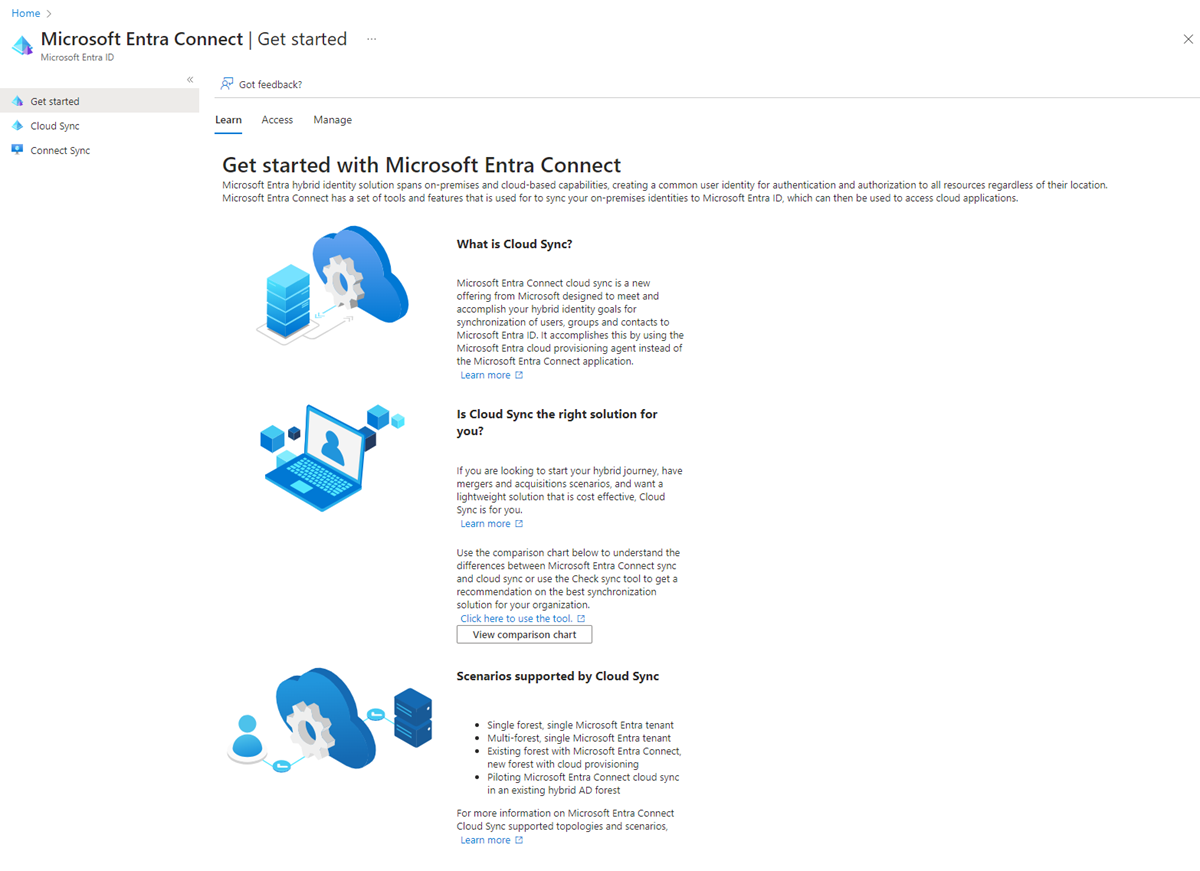

В этом руководстве рассматривается процесс создания среды гибридной идентичности с использованием Microsoft Entra Cloud Sync.

Среду, созданную при работе с этим руководством, можно использовать для тестирования или дальнейшего знакомства с принципами облачной синхронизации.

Необходимые условия

В Центре администрирования Microsoft Entra

- Корпорация Майкрософт рекомендует организациям постоянно назначать две облачные учетные записи для аварийного доступа на роль глобального администратора. Эти учетные записи имеют высокий уровень привилегий и не назначаются определенным лицам. Учетные записи ограничиваются экстренными ситуациями или сценариями чрезвычайного доступа, когда обычные учетные записи не могут быть использованы или все другие администраторы случайно заблокированы. Эти учетные записи должны быть созданы в соответствии с рекомендациями по аварийному доступу .

- Добавьте одно или несколько пользовательских доменных имен в клиенте Microsoft Entra. Пользователи могут выполнить вход с помощью одного из этих доменных имен.

В локальной среде

Определение присоединенного к домену сервера узла под управлением Windows Server 2016 или более поздней версии с минимальным объемом 4 ГБ ОЗУ и средой выполнения .NET 4.7.1+

Если между серверами и Microsoft Entra ID присутствует брандмауэр, необходимо настроить указанные ниже элементы.

Убедитесь, что агенты могут отправлять исходящие запросы к идентификатору Microsoft Entra по следующим портам:

Номер порта Как он используется 80 Скачивание списков отзыва сертификатов при проверке TLS/SSL-сертификата. 443 Обработка всей исходящей связи со службой. 8080 (необязательно) Агенты передают данные о своем состоянии каждые 10 минут через порт 8080, если порт 443 недоступен. Это состояние отображается на портале. Если брандмауэр применяет правила в соответствии с отправляющими трафик пользователями, откройте эти порты для трафика, поступающего от служб Windows, которые работают как сетевая служба.

Если брандмауэр или прокси-сервер позволяет указать надежные суффиксы, можно добавить подключения к *.msappproxy.net и *.servicebus.windows.net. Если нет, разрешите доступ к диапазонам IP-адресов центра обработки данных Azure. Список диапазонов IP-адресов обновляется еженедельно.

Агентам требуется доступ к адресам login.windows.net и login.microsoftonline.com для первоначальной регистрации. Откройте эти URL-адреса в брандмауэре.

Для проверки сертификатов разблокируйте следующие URL-адреса: mscrl.microsoft.com:80, crl.microsoft.com:80, ocsp.msocsp.com:80 и www.microsoft.com:80. Так как эти URL-адреса используются для проверки сертификатов с другими продуктами Майкрософт, возможно, у вас уже есть эти URL-адреса разблокированы.

Установка агента подготовки Microsoft Entra

Если вы используете руководство по базовой среде AD и Azure, это будет DC1. Вот шаги, которые нужно выполнить, чтобы установить агент.

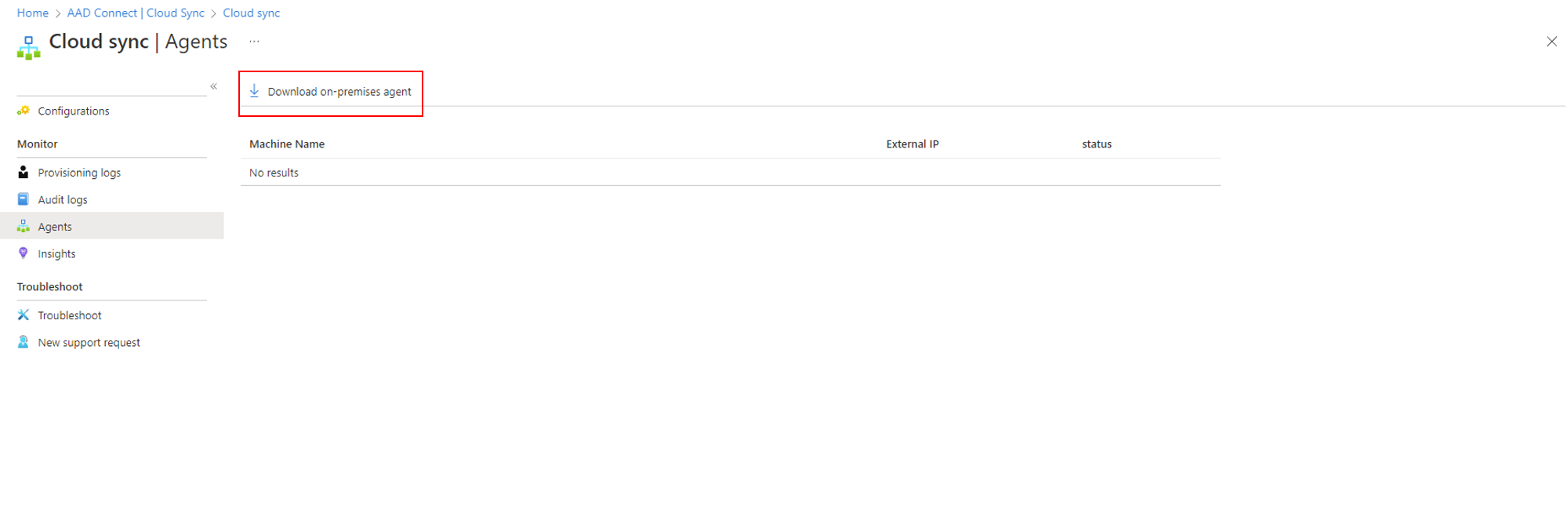

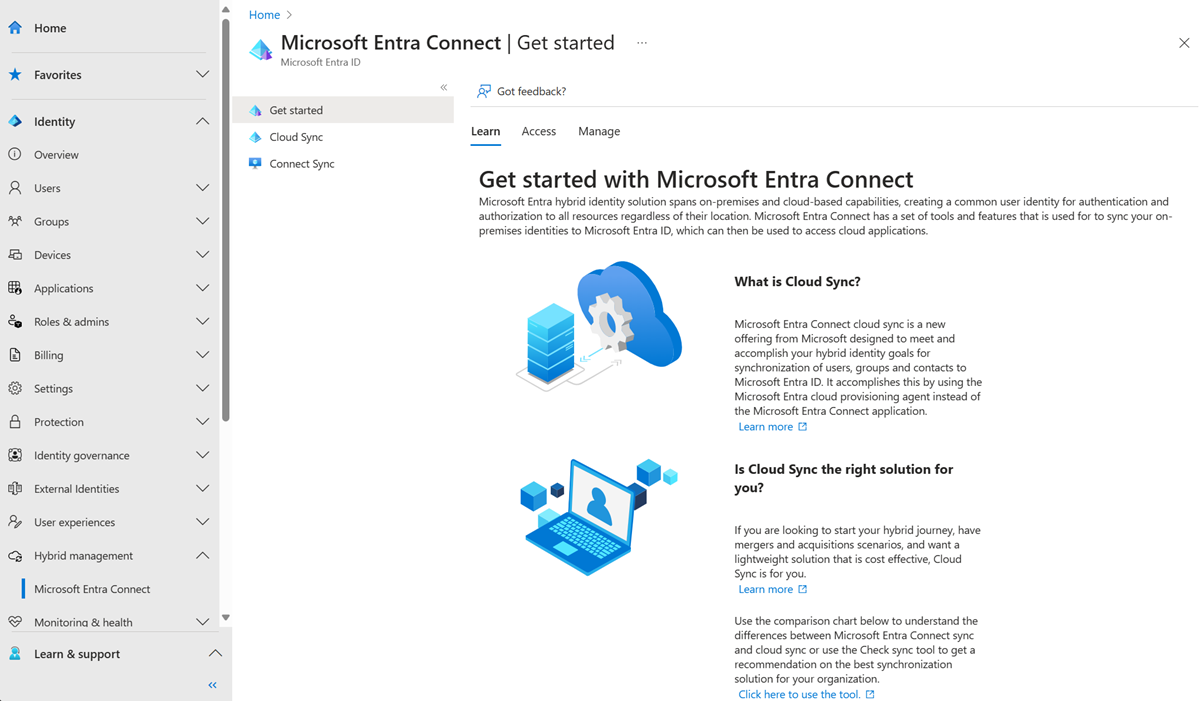

- В портал Azure выберите идентификатор Microsoft Entra.

- Слева выберите Microsoft Entra Connect.

- Слева выберите "Облачная синхронизация".

- Слева выберите агент.

- Выберите "Скачать локальный агент" и выберите "Принять условия" и "Скачать".

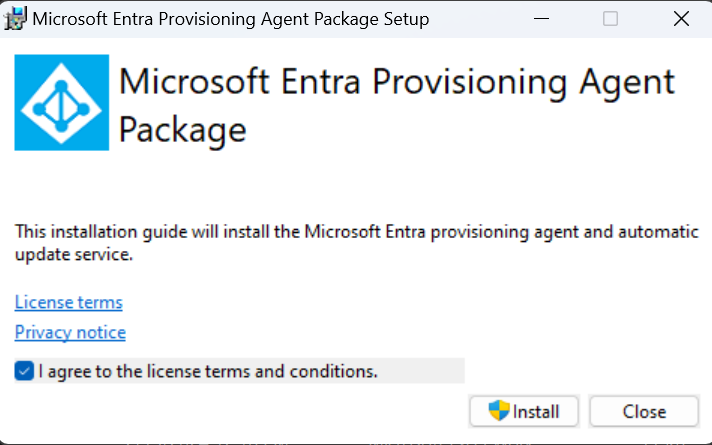

- После скачивания пакета агента подготовки Microsoft Entra Connect запустите файл установки AADConnectProvisioningAgentSetup.exe из папки загрузки.

Примечание.

При установке облачного решения правительства США:

AADConnectProvisioningAgentSetup.exe ENVIRONMENTNAME=AzureUSGovernment

Дополнительные сведения см. в разделе "Установка агента в облаке для государственных организаций США".

- На экране-заставку выберите "Я согласен с лицензией и условиями", а затем нажмите кнопку "Установить".

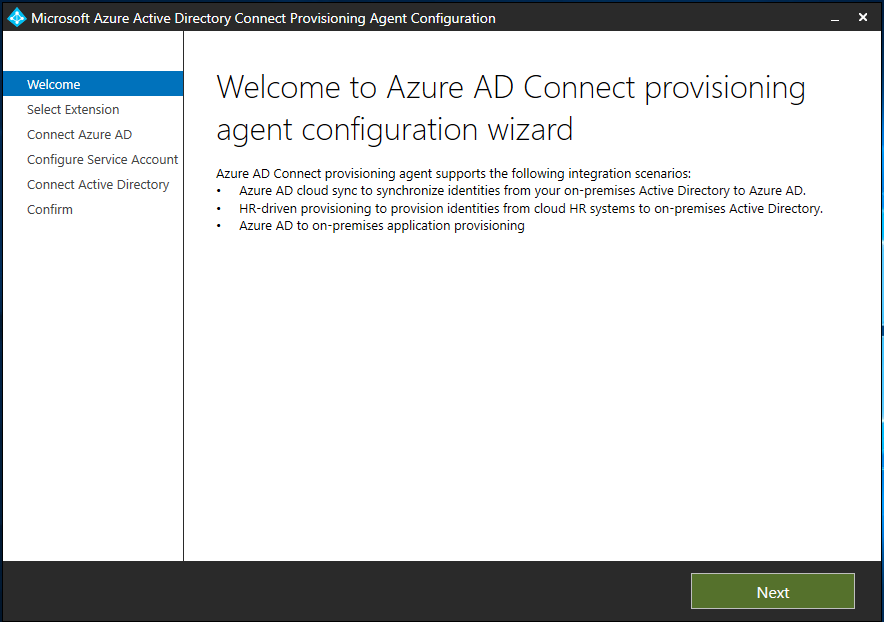

- После завершения операции установки мастер конфигурации запускается. Выберите Далее, чтобы начать конфигурацию.

-

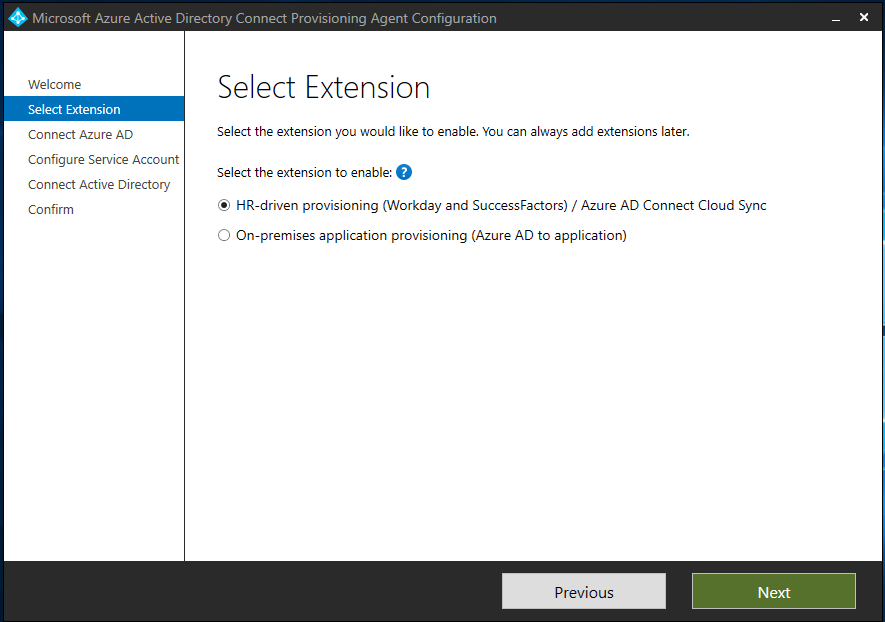

На экране «Выбор расширения» выберите предоставление на основе кадровых данных (Workday и SuccessFactors) / облачную синхронизацию Microsoft Entra Connect и нажмите «Далее».

Примечание.

Если вы устанавливаете агент распределения для использования с подготовкой локальных приложений Microsoft Entra, выберите подготовку локальных приложений (Microsoft Entra ID к приложению).

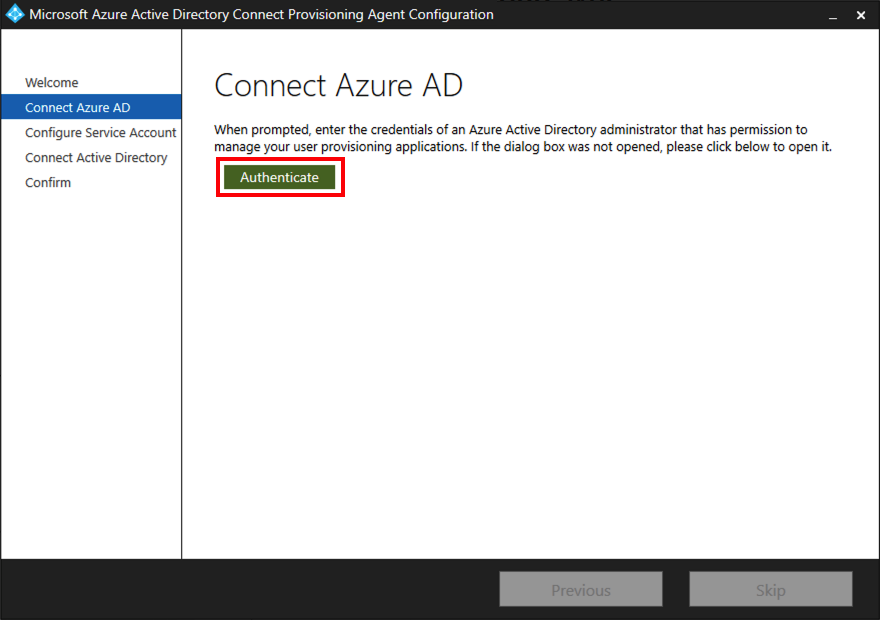

- Войдите с учетной записью, имеющей по крайней мере роль администратора гибридного удостоверения. Если у вас включена расширенная безопасность Internet Explorer, он блокирует вход. Если это так, закройте установку, отключите усовершенствованную безопасность Internet Explorer, и перезапустите установку пакета агента подключения Microsoft Entra Connect.

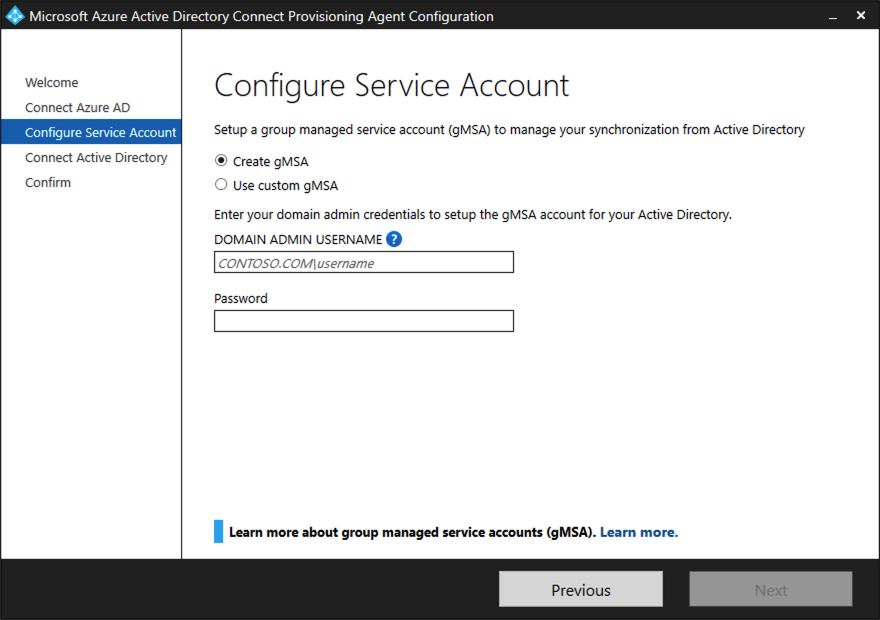

- На экране "Настройка учетной записи службы" выберите группу управляемой учетной записи службы (gMSA). Эта учетная запись используется для запуска службы агента. Если управляемая учетная запись службы уже настроена в домене другим агентом и вы устанавливаете второй агент, выберите "Создать gMSA ", так как система обнаруживает существующую учетную запись и добавляет необходимые разрешения для нового агента для использования учетной записи gMSA. При появлении запроса выберите один из следующих вариантов:

- Создайте gMSA , которая позволяет агенту создать учетную запись управляемой службы provAgentgMSA$ для вас. Групповая управляемая служебная учетная запись (например, CONTOSO\provAgentgMSA$) будет создана в том же домене Active Directory, где присоединен основной сервер. Чтобы использовать этот параметр, введите учетные данные администратора домена Active Directory (рекомендуется).

- Используйте настраиваемую gMSA и укажите имя управляемой учетной записи службы, созданной вручную для этой задачи.

Чтобы продолжить работу, щелкните Далее.

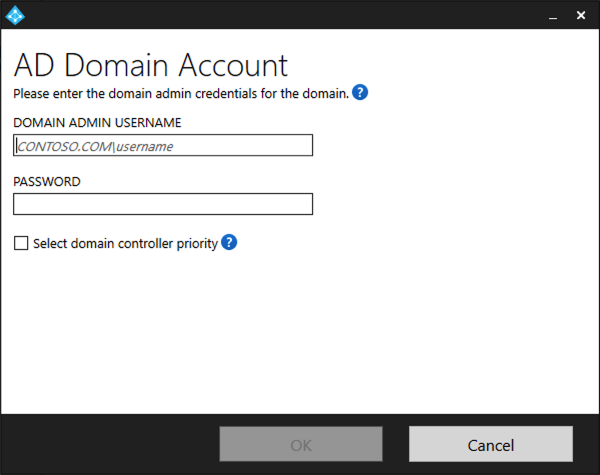

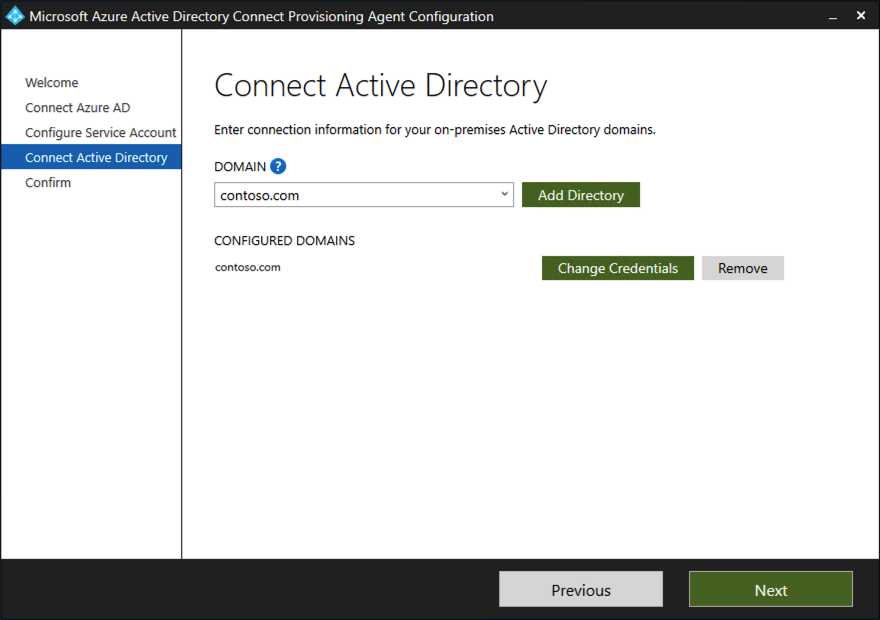

На экране Connect Active Directory, если имя домена отображается в разделе "Настроенные домены", перейдите к следующему шагу. В противном случае введите доменное имя Active Directory и нажмите кнопку "Добавить каталог".

Войдите с помощью учетной записи администратора домена Active Directory. Учетная запись администратора домена не должна иметь пароль с истекшим сроком действия. Если срок действия пароля истек или изменяется во время установки агента, необходимо перенастроить агент с новыми учетными данными. Эта операция добавляет ваш локальный каталог. Нажмите кнопку "ОК", а затем нажмите кнопку "Далее ".

- На следующем снимке экрана показан пример настроенного домена contoso.com. Выберите Далее для продолжения.

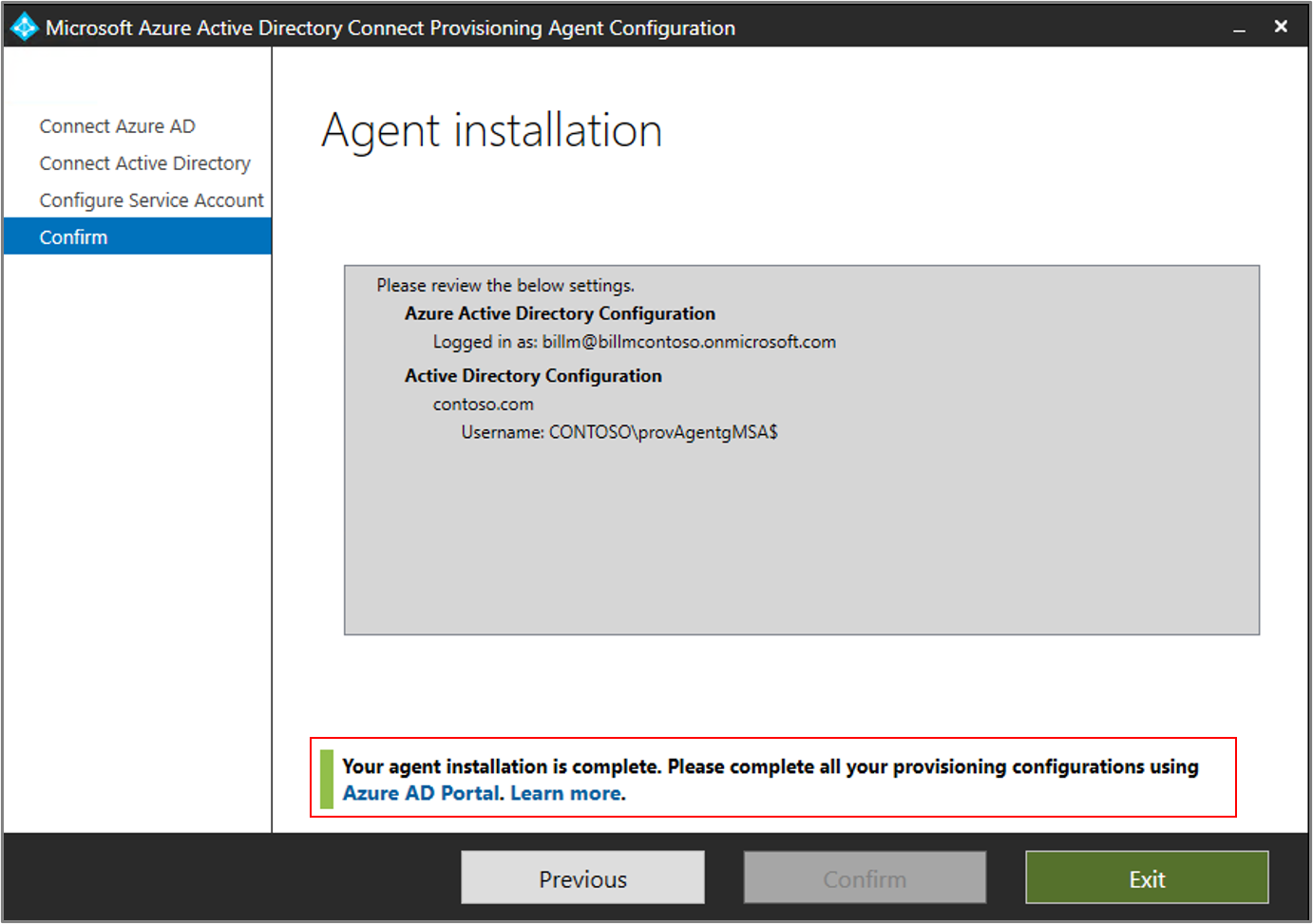

На странице Конфигурация завершена щелкните Подтвердить. Эта операция регистрирует и перезапускает агент.

После завершения этой операции вы должны получить уведомление о том, что конфигурация агента успешно проверена. Вы можете выбрать Выйти.

- Если вы по-прежнему получаете начальный экран-заставку, нажмите кнопку "Закрыть".

Проверка установки агента

Проверка агента выполняется на портале Azure и на локальном сервере, где выполняется агент.

Проверка агента на портале Azure

Чтобы убедиться, что агент зарегистрирован идентификатором Microsoft Entra, выполните следующие действия:

- Войдите на портал Azure.

- Выберите Microsoft Entra ID.

- Выберите Microsoft Entra Connect и выберите "Облачная синхронизация".

- На странице облачной синхронизации вы увидите установленные агенты. Убедитесь, что агент отображается, а состояние здоровое.

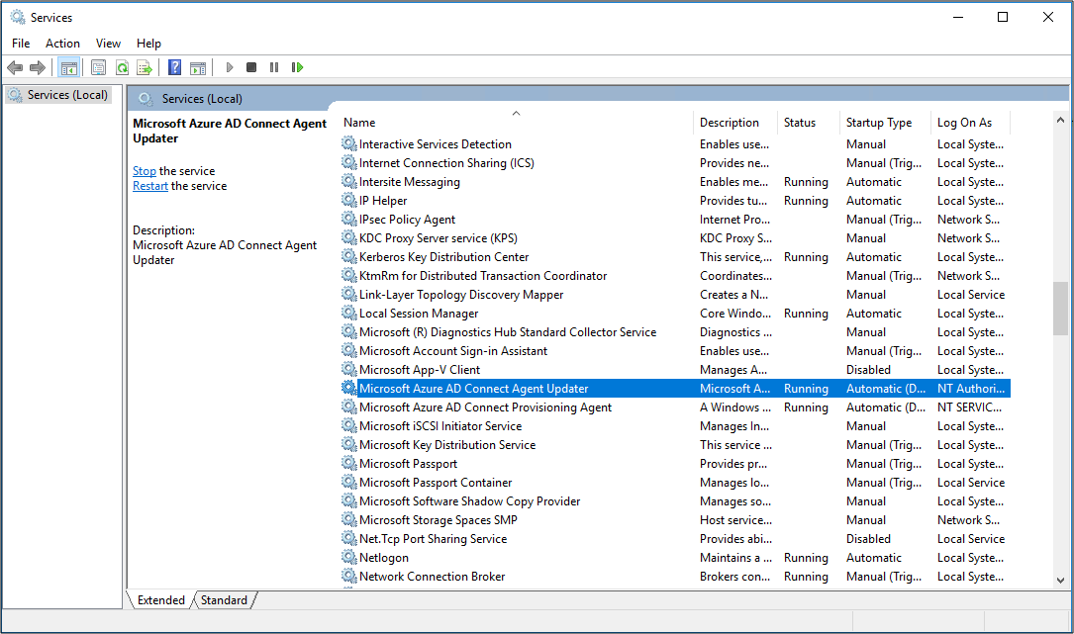

На локальном сервере

Чтобы убедиться, что агент выполняется, сделайте следующее.

- Войдите на сервер, используя учетную запись администратора.

- Откройте службы , перейдя к нему или перейдя в раздел Start/Run/Services.msc.

- В разделе "Службы" убедитесь, что Microsoft Entra Connect Agent Updater и Microsoft Entra Connect Provisioning Agent присутствуют, а состояние - выполняется.

Проверка версии агента подготовки

Чтобы проверить версию запущенного агента, выполните следующие действия.

- Перейдите к разделу "C:\Program Files\Microsoft Azure AD Connect Provisioning Agent"

- Щелкните правой кнопкой мыши "AADConnectProvisioningAgent.exe" и выберите свойства.

- Щелкните вкладку сведений и номер версии будет отображаться рядом с версией продукта.

Настройка Microsoft Entra Cloud Sync

Чтобы настроить и запустить процесс подготовки, выполните следующие действия.

- Войдите в Центр администрирования Microsoft Entra в роли как минимум гибридного администратора.

- Перейдите к Identity>Hybrid management>Microsoft Entra Connect>Cloud sync.

- Выбор новой конфигурации

- На экране конфигурации введите электронный адрес уведомления, переместите селектор в положение Включить и нажмите Сохранить.

- Теперь состояние конфигурации должно быть Healthy (Работоспособное).

Дополнительные сведения о настройке Microsoft Entra Cloud Sync см. в разделе Проведение подготовки Active Directory к использованию с Microsoft Entra ID.

Убедитесь, что пользователи создаются и выполняется синхронизация.

Теперь убедитесь, что пользователи, имеющиеся в локальном каталоге, которые находятся в области синхронизации, были синхронизированы и теперь существуют в клиенте Microsoft Entra. Операция синхронизации может занять несколько часов. Чтобы проверить синхронизацию пользователей, выполните следующие действия.

- Войдите в центр администрирования Microsoft Entra как минимум в роли администратора гибридной идентичности.

- Перейдите к Идентификатору>Пользователи.

- Убедитесь, что новые пользователи отображаются в нашем тенанте.

Проверка входа с помощью одной из учетных записей

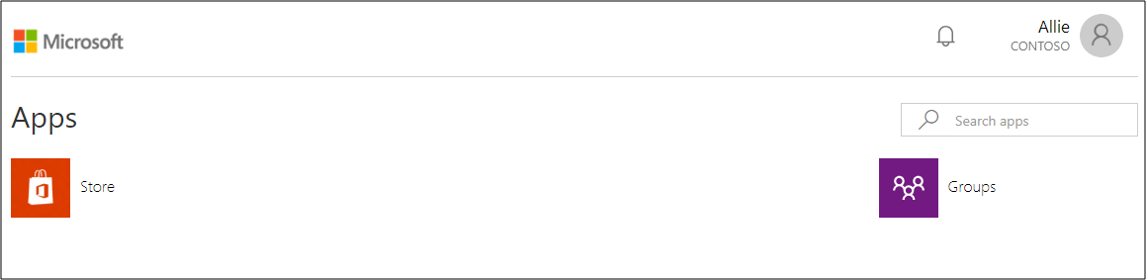

Перейдите по адресу https://myapps.microsoft.com.

Войдите в систему, используя учетную запись пользователя, созданную в вашей служебной среде. Вам потребуется выполнить вход с помощью следующего формата: (user@domain.onmicrosoft.com). Используйте тот же пароль, что и для входа в локальную среду.

Теперь вы успешно настроили гибридную среду удостоверений при помощи Microsoft Entra Cloud Sync.