Этап 2. Классификация приложений и планирование пилотного проекта

Классификация миграции приложений — важная практическая задача. Миграция и перенос не обязательно должны выполняться для всех приложений одновременно. После сбора сведений о каждом из приложений можно рационализировать, какие приложения следует перенести в первую очередь и что может занять дополнительное время.

Классификация приложений в области

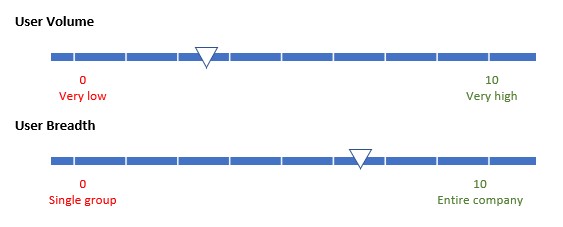

Один из способов думать об этом аспекте состоит в оси критически важных для бизнеса, использования и срока жизни, каждый из которых зависит от нескольких факторов.

Важность для бизнеса

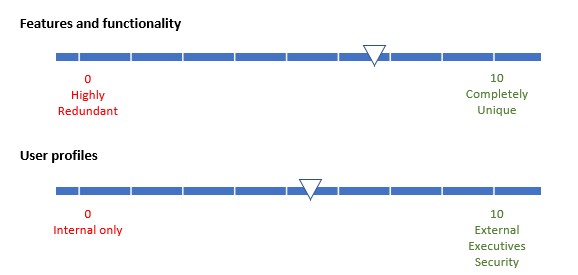

Критически важный бизнес принимает различные измерения для каждого бизнеса, но два меры, которые следует учитывать, являются функциями и функциями и профилями пользователей. Назначение приложений с уникальными функциями более высокой точки, чем приложения с избыточными или устаревшими функциями.

Использование

Приложения с высокой интенсивностью использования должны получить более высокие значения, чем приложения, которые используются редко. Назначайте более высокие значения приложениям, предназначенным для внешних пользователей, руководящего персонала и пользователей из группы безопасности. Выполните приведенные далее оценки для каждого приложения в портфеле миграции.

После определения значений для критически важных для бизнеса и использования можно определить срок жизни приложения и создать матрицу приоритета. На схеме показана матрица.

Примечание.

Это видео охватывает как этап 1, так и 2 процесса миграции.

Определение приоритета приложений для миграции

В зависимости от потребностей организации миграцию можно начать с приложений с самым низким или самым высоким приоритетом.

В сценарии, когда у вас может не быть опыта использования идентификатора Microsoft Entra и служб удостоверений, сначала рассмотрите возможность перемещения приложений с низким приоритетом в Microsoft Entra. Этот вариант позволяет свести к минимуму влияние на бизнес, и вы можете создать импульс. После успешного перемещения этих приложений и получения уверенности заинтересованных лиц вы можете продолжить перенос других приложений.

Если нет четкого приоритета, следует сначала переместить приложения, которые находятся в коллекции Microsoft Entra, и поддерживать несколько поставщиков удостоверений, так как они проще интегрировать. Скорее всего, эти приложения являются самыми приоритетными приложениями в вашей организации. Чтобы помочь интегрировать приложения SaaS с идентификатором Microsoft Entra, существует коллекция учебников, которые помогут вам выполнить настройку.

Если у вас есть крайний срок миграции приложений, эти контейнеры приложений с высоким приоритетом принимают основную рабочую нагрузку. В конечном итоге вы можете выбрать приложения с низким приоритетом, так как они не изменяют стоимость, даже если вы перемещаете крайний срок.

Помимо этой классификации и в зависимости от срочности миграции, следует опубликовать расписание миграции, в рамках которого владельцы приложений должны заниматься переносом приложений. В конце этого процесса должен быть составлен список всех приложений, сгруппированных по приоритетам для миграции.

Документирование приложений

Начните со сбора основных сведений о приложениях. Лист Обнаружения приложений помогает быстро принимать решения о миграции и получать рекомендации для вашей бизнес-группы в любое время.

Для принятия решения о миграции важны следующие сведения:

- Имя приложения. Какова роль этого приложения для бизнеса?

- Тип приложения. Это стороннее приложение SaaS? Пользовательское бизнес-приложение? API?

- Важность для бизнеса. Имеет ли оно высокую важность? Низкую? Или же среднюю?

- Охват доступа пользователей. Все ли имеют доступ к этому приложению или только некоторые?

- Тип доступа пользователей: кто должен получить доступ к приложению — сотрудники, деловые партнеры или клиенты или, возможно, все?

- Плановая продолжительность жизни — сколько времени она находится в доступности? Менее шести месяцев? Более двух лет?

- Текущий поставщик удостоверений. Каков основной поставщик удостоверений этого приложения в данный момент? AD FS, Active Directory или Ping Federate?

- Требования к безопасности— приложению требуется многофакторная проверка подлинности или то, что пользователи будут находиться в корпоративной сети для доступа к приложению?

- Метод проверки подлинности. Выполняет ли приложение проверку подлинности с помощью открытых стандартов?

- Планируется ли обновление кода приложения. Ведется ли или запланирована ли разработка данного приложения?

- Планируется ли сохранение локальной версии приложения. Должно ли приложение оставаться в вашем центре обработки данных в долгосрочной перспективе?

- Зависит ли приложение от других приложений или интерфейсов API. Вызывает ли приложение в данный момент другие приложения или API?

- Является ли приложение в коллекции Microsoft Entra — приложение в настоящее время уже интегрировано с коллекцией Microsoft Entra?

Другие данные, которые помогут вам позже, но вам не нужно принимать немедленное решение о миграции:

- URL-адрес приложения. Куда пользователи могут перейти, чтобы получить доступ к приложению?

- Логотип приложения: при переносе приложения на идентификатор Microsoft Entra ID, который не указан в коллекции приложений Microsoft Entra, рекомендуется предоставить описательный логотип.

- Описание приложения. Как можно вкратце описать, что делает приложение?

- Владелец приложения. Кто в компании отвечает за подтверждение концепции для приложения?

- Общие комментарии или примечания. Любые другие общие сведения о владении приложением или бизнес-функциями.

После классификации приложения и документирования сведений обязательно получите покупку владельца бизнеса в плановую стратегию миграции.

Пользователи приложения

Существует две основные категории пользователей приложений и ресурсов, поддерживаемых идентификатором Microsoft Entra:

Внутренние. Сотрудники, подрядчики и поставщики, имеющие учетные записи в вашем поставщике удостоверений. Эта категория может потребовать дополнительных сводок с различными правилами для руководителей или руководства и других сотрудников.

Внешние: поставщики, поставщики, распространители или другие деловые партнеры, взаимодействующие с вашей организацией в рамках регулярного бизнеса с microsoft Entra B2B для совместной работы.

Вы можете определить для этих пользователей группы и заполнять их различными способами. Вы можете выбрать, что администратор должен вручную добавить участников в группу или включить динамические группы членства в самообслуживании. Правила можно установить, которые автоматически добавляют участников в группы на основе указанных критериев с помощью динамических групп членства.

Внешние пользователи также могут ссылаться на клиентов. Azure AD B2C — это отдельный продукт, поддерживающий проверку подлинности клиента. Однако в рамках этого документа он не рассматривается.

Планирование пилотного проекта

Приложения, выбранные для пилотного проекта, должны быть репрезентативными с точки зрения основных требований к идентификации и безопасности вашей организации, а владельцы приложений должны быть явно вовлечены в его реализацию. Пилотные проекты обычно реализуются в отдельной тестовой среде.

Не забывайте о внешних партнерах. Убедитесь, что они участвуют в осуществлении миграции по расписанию и тестировании. Наконец, убедитесь, что у них есть возможность обратиться в службу технической поддержки в случае проблем.

Планирование с учетом ограничений

Хотя некоторые приложения легко перенести, другие могут занять больше времени из-за нескольких серверов или экземпляров. Например, миграция SharePoint может занять больше времени из-за пользовательских страниц входа.

Многие поставщики приложений SaaS могут не предоставлять средства самообслуживания для перенастройки приложения и могут взимать плату за изменение подключения единого входа. Проверьте их и запланируйте ограничение.

Утверждение владельца приложения

Критически важным и универсальным приложениям может потребоваться группа пилотных пользователей для тестирования приложения на пилотном этапе. После тестирования приложения в предварительной или пилотной среде убедитесь, что владельцы бизнеса приложений дают утверждение о производительности до миграции приложения. Кроме того, необходимо убедиться, что все пользователи переносятся в рабочую среду, используя идентификатор Microsoft Entra для проверки подлинности.

Планирование стратегии обеспечения безопасности

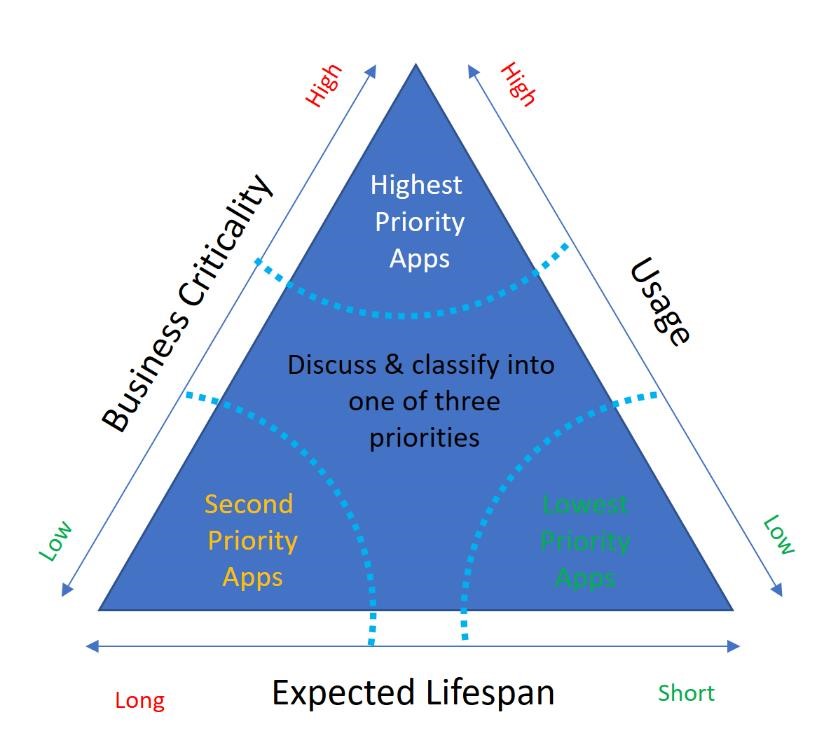

Прежде чем начать процесс миграции, уделите время полноценному анализу стратегии обеспечения безопасности, которую вы хотите выработать для корпоративной системы идентификации. Этот аспект основан на сборе этих ценных наборов информации: удостоверений, устройств и расположений, обращающихся к приложениям и данным.

Удостоверения и данные

Большинство организаций предъявляют особые требования к удостоверениям и защите данных, которые зависят от сегмента отрасли и профессиональных обязанностей в организациях. Ознакомьтесь с конфигурациями доступа к удостоверениям и устройствам для наших рекомендаций. Рекомендации включают в себя определенный набор политик условного доступа и связанных возможностей.

Эти сведения можно использовать для защиты доступа ко всем службам, интегрированным с идентификатором Microsoft Entra. Эти рекомендации соответствуют оценке безопасности Майкрософт и оценке удостоверений в идентификаторе Microsoft Entra ID. Оценка поможет вам:

- объективно определить уровень безопасности удостоверений;

- спланировать улучшения безопасности;

- оценить успешность внесенных улучшений.

Оценка безопасности Майкрософт также помогает реализовать пять шагов по защите инфраструктуры удостоверений. Используйте эти рекомендации в качестве отправной точки для своей организации и настройте политики в соответствии с ее конкретными требованиями.

Устройство или расположение, используемые для доступа к данным

Важны также устройство и расположение, которые пользователь использует для доступа к приложению. Устройства, физически подключенные к корпоративной сети, более безопасны. Подключения извне сети через VPN могут потребовать проверки.

Учитывая эти аспекты ресурсов, пользователей и устройств, вы можете использовать возможности условного доступа Microsoft Entra. Условный доступ выходит за рамки разрешений пользователя. Это зависит от сочетания таких факторов, как:

- Удостоверение пользователя или группы

- Сеть, к которому подключен пользователь

- Устройство и приложение, которое пользователь использует

- Тип данных, к которые пользователь пытается получить доступ.

Доступ, предоставляемый пользователю, адаптируется с учетом этого расширенного набора условий.

Условия выхода

Вы успешно выполните этот этап, когда у вас есть:

Полностью документировано приложения, которые вы планируете перенести

Приоритетные приложения на основе критически важных для бизнеса, объема использования и срока жизни

Выбранные приложения, представляющие требования для пилотного проекта

привлекли владельцев бизнес-функций к процессу определения приоритетов и разработки стратегии;

Понимание потребностей системы безопасности и их реализации