Безопасность Azure для приложений, ориентированных на облако

Совет

Моделирование угроз

Принцип наименьших привилегий

тест на проникновение;

Наблюдение

Встроенная безопасность

Сетевая инфраструктура Azure

Рис. 9-1. Виртуальная сеть в Azure.

Управление доступом к ресурсам с помощью управления доступом на основе ролей Azure Stack

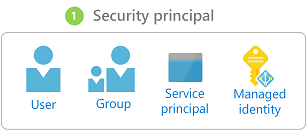

Субъекты безопасности

Субъектом безопасности является пользователь, группа, субъект-служба или управляемое удостоверение.

Рис. 9-2. Типы субъектов безопасности

- Как правило, управляемые удостоверения используются при разработке облачных приложений. Эти удостоверения нужны для управления учетными данными, которые используются при проверке подлинности в службах Azure.

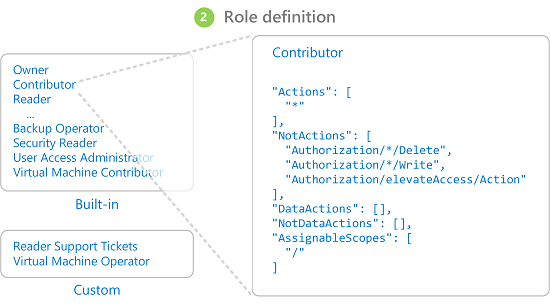

Роли

Рис. 9-3. Определения ролей RBAC

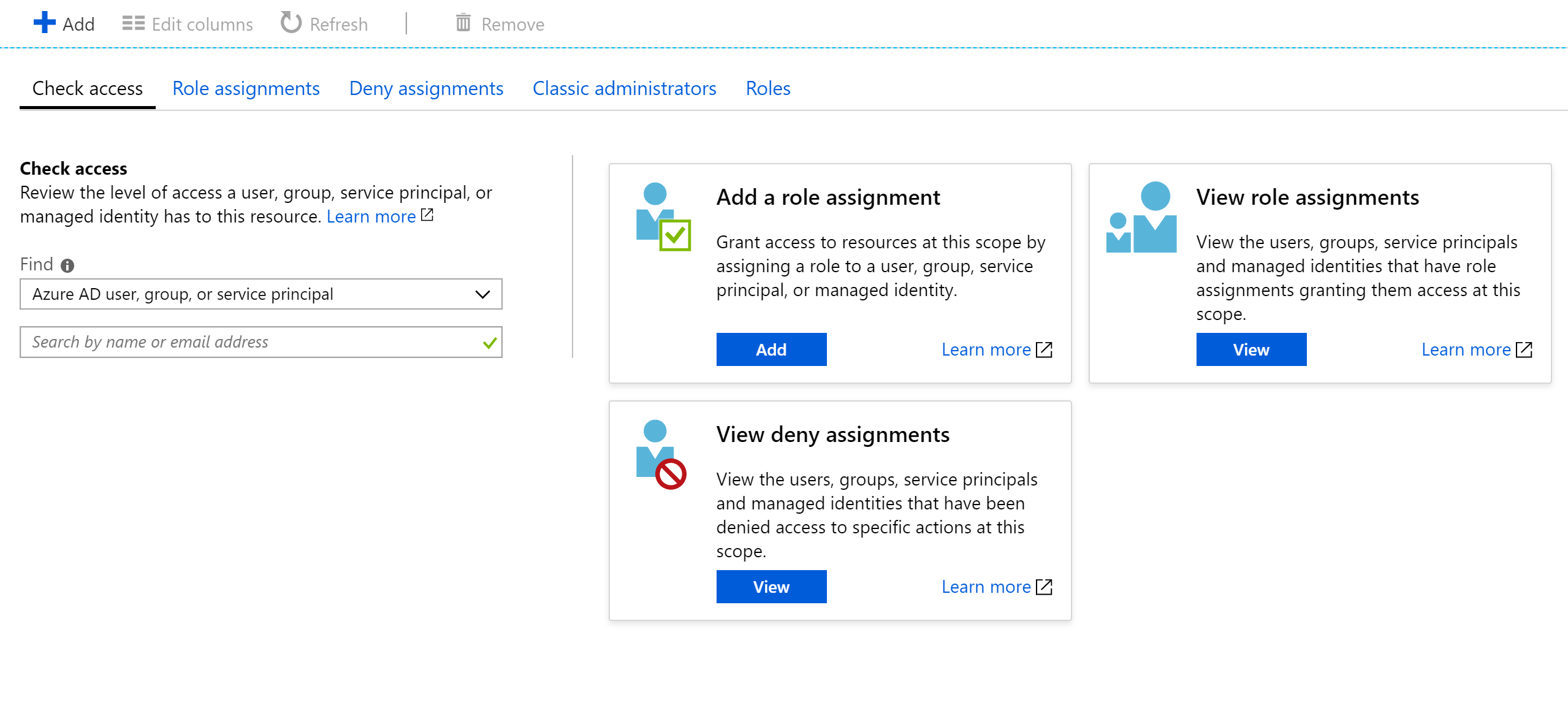

Области

Запрет

Проверка доступа

Рис. 9-4.

Azure Key Vault

Kubernetes

echo -n 'admin' | base64

YWRtaW4=

echo -n '1f2d1e2e67df' | base64

MWYyZDFlMmU2N2Rm

apiVersion: v1

kind: Secret

metadata:

name: mysecret

type: Opaque

data:

username: YWRtaW4=

password: MWYyZDFlMmU2N2Rm

kubectl apply -f ./secret.yaml

Шифрование данных при хранении и передаче

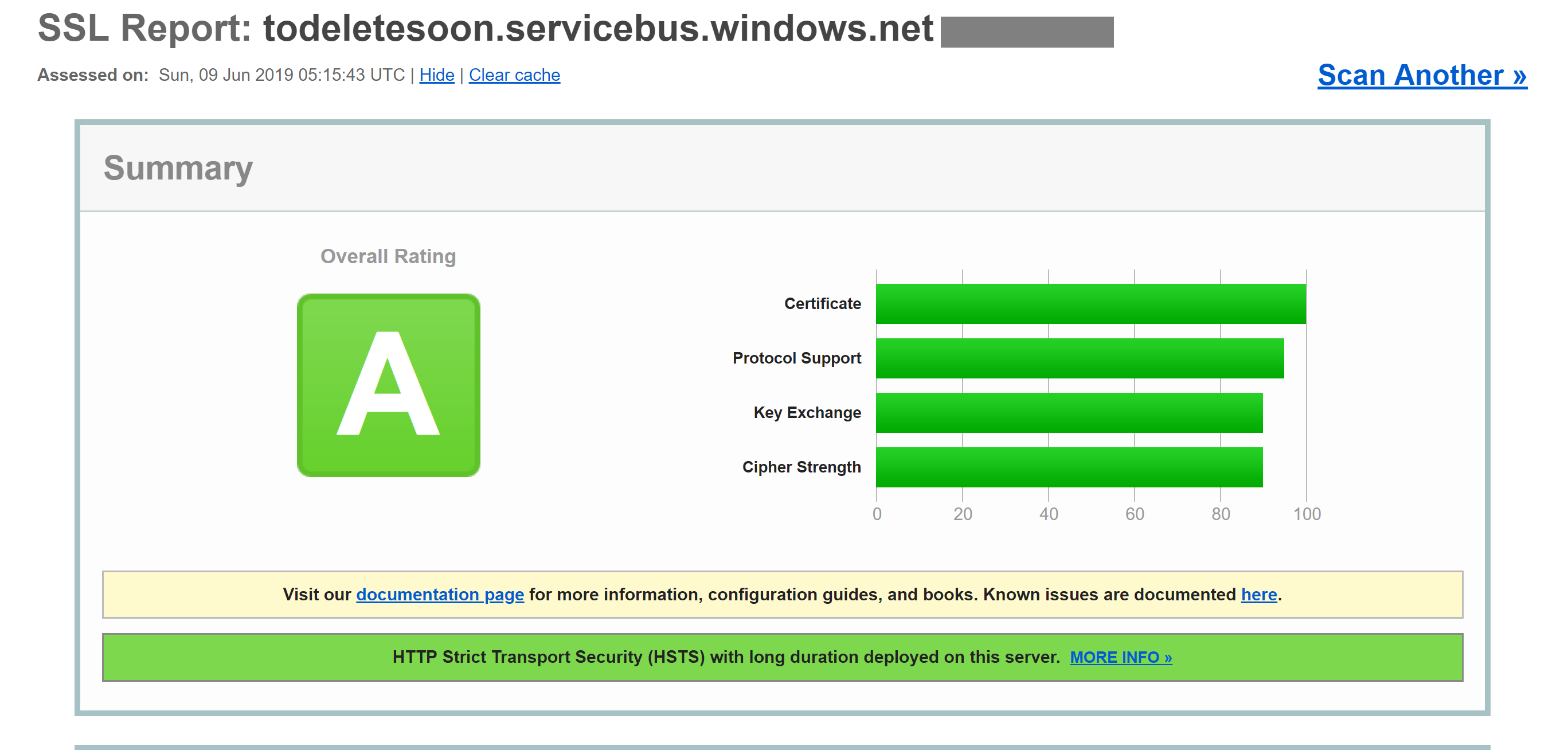

В пути

Рис. 9-5.

При хранении

Хранилище

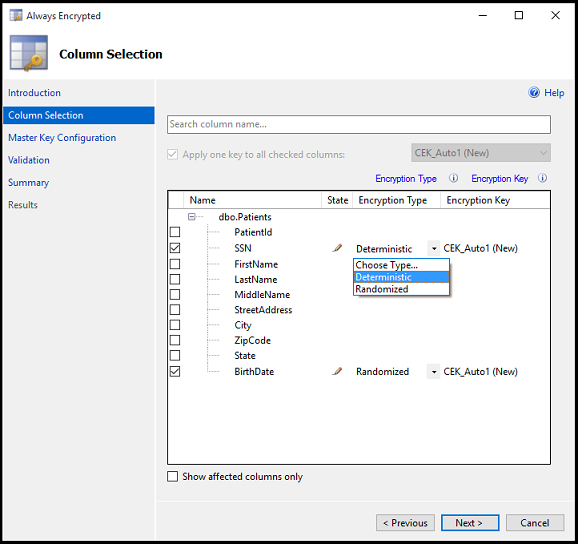

Azure SQL

Рис. 9-6.

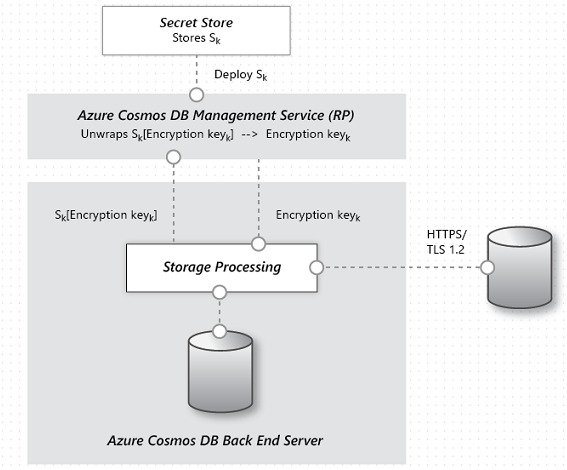

Cosmos DB

Рис. 9-7.

Совместная работа с нами на GitHub

Источник этого содержимого можно найти на GitHub, где также можно создавать и просматривать проблемы и запросы на вытягивание. Дополнительные сведения см. в нашем руководстве для участников.