Безопасные ссылки в Microsoft Defender для Office 365

Совет

Знаете ли вы, что вы можете попробовать функции в Microsoft Defender для Office 365 план 2 бесплатно? Используйте 90-дневную пробную версию Defender для Office 365 в центре пробных версий портала Microsoft Defender. Узнайте, кто может зарегистрироваться и использовать условия пробной версии на пробной Microsoft Defender для Office 365.

Важно!

Эта статья предназначена для бизнес-клиентов, использующих Microsoft Defender для Office 365. Если вы используете Outlook.com, Microsoft 365 для семьи или Microsoft 365 персональный и ищете сведения о безопасных каналах в Outlook.com, см. статью Расширенная безопасность Outlook.com для подписчиков Microsoft 365.

В организациях с Microsoft Defender для Office 365 проверка безопасных ссылок защищает вашу организацию от вредоносных ссылок, используемых при фишинге и других атаках. В частности, безопасные ссылки обеспечивают проверку URL-адресов и перезапись входящих сообщений электронной почты во время потока обработки почты, а также проверку URL-адресов и ссылок в сообщениях электронной почты, Teams и поддерживаемых Office 365 приложениях. Проверка безопасных ссылок выполняется в дополнение к обычной защите от нежелательной почты и вредоносных программ .

Просмотрите это короткое видео о том, как защититься от вредоносных ссылок с помощью безопасных ссылок в Microsoft Defender для Office 365.

Примечание.

Хотя политика безопасных ссылок по умолчанию отсутствует, встроенная предустановленная политика безопасности защиты обеспечивает защиту безопасных ссылок в сообщениях электронной почты, Microsoft Teams и файлах в поддерживаемых приложениях Office всем получателям для клиентов, имеющих по крайней мере одну лицензию на Defender для Office 365 (пользователи, которые не определены в Standard или строгих предустановленных политиках безопасности или в настраиваемых политиках безопасных ссылок). Дополнительные сведения см. в разделе Предустановленные политики безопасности в EOP и Microsoft Defender для Office 365. Вы также можете создать политики безопасных ссылок, которые применяются к определенным пользователям, группам или доменам. Инструкции см. в разделе Настройка политик безопасных ссылок в Microsoft Defender для Office 365.

Защита безопасных ссылок политиками безопасных ссылок доступна в следующих расположениях:

Email сообщения: защита безопасных ссылок для ссылок в сообщениях электронной почты.

Дополнительные сведения о защите сообщений электронной почты от безопасных ссылок см. в разделе Параметры безопасных ссылок для сообщений электронной почты далее в этой статье.

Примечание.

- Безопасные ссылки не работают в общедоступных папках с поддержкой почты.

- Безопасные ссылки не обеспечивают защиту URL-адресов в сообщениях электронной почты в формате RTF.

- Безопасные ссылки поддерживают только форматы HTTP(S) и FTP.

- Безопасные ссылки игнорируют подписанные S/MIME сообщения.

- Безопасные ссылки больше не содержат URL-адреса, указывающие на сайты SharePoint или OneDrive, но URL-адреса по-прежнему обрабатываются службой безопасных ссылок. Это изменение не ухудшает защиту. Вместо этого он повышает производительность загрузки URL-адресов SharePoint или OneDrive.

- Использование другой службы для переноса ссылок перед Defender для Office 365 может предотвратить безопасные ссылки из связей процесса, включая упаковку, детонацию или иным образом проверку "вредоносности" ссылки.

Microsoft Teams: защита безопасных ссылок для ссылок в беседах Teams, групповых чатах или из каналов.

Дополнительные сведения о защите безопасных ссылок в Teams см. в разделе Параметры безопасных ссылок для Microsoft Teams далее в этой статье.

Приложения Office: защита безопасных ссылок для поддерживаемых классических, мобильных и веб-приложений Office.

Дополнительные сведения о защите безопасных ссылок в приложениях Office см. в разделе Параметры безопасных ссылок для приложений Office далее в этой статье.

В следующей таблице описаны сценарии безопасных ссылок в Microsoft 365 и Office 365 организаций, включающих Defender для Office 365 (обратите внимание, что отсутствие лицензирования никогда не является проблемой в примерах).

| Сценарий | Result |

|---|---|

| Джин является членом отдела маркетинга. Защита безопасных ссылок для приложений Office включена в политике безопасных ссылок, которая применяется к сотрудникам отдела маркетинга. Джин открывает презентацию PowerPoint в сообщении электронной почты, а затем щелкает URL-адрес в презентации. | Жан защищен с помощью "Безопасных ссылок". Jean включен в политику безопасных ссылок, в которой включена защита безопасных ссылок для приложений Office. Дополнительные сведения о требованиях к защите безопасных ссылок в приложениях Office см. в разделе Параметры безопасных ссылок для приложений Office далее в этой статье. |

| В Microsoft 365 E5 организации Криса не настроены политики безопасных ссылок. Крис получает сообщение электронной почты от внешнего отправителя, содержащее URL-адрес вредоносного веб-сайта, который он в конечном итоге щелкает. | Крис защищен с помощью безопасных ссылок. Встроенная предустановленная политика безопасности защиты обеспечивает защиту безопасных ссылок для всех получателей (пользователей, которые не определены в Standard или строгих предустановленных политиках безопасности или в настраиваемых политиках безопасных связей). Дополнительные сведения см. в разделе Предустановленные политики безопасности в EOP и Microsoft Defender для Office 365. |

| В организации Pat администраторы создали политику безопасных ссылок, которая применяет Pat, но защита безопасных ссылок для приложений Office отключена. Pat открывает документ Word и щелкает URL-адрес в файле. | Пат не защищен с помощью "Безопасных ссылок". Хотя функция Pat включена в активную политику безопасных ссылок, защита безопасных ссылок для приложений Office отключена в этой политике, поэтому ее нельзя применить. |

| Джейми и Джулия обе работают в contoso.com. Давно администраторы настроили политики безопасных ссылок, которые применяются как к Джейми, так и к Джулии. Джейми отправляет письмо Джулии, не зная, что сообщение содержит вредоносный URL-адрес. | Джулия защищена безопасными ссылками, если политика безопасных ссылок, применяемая к ней, настроена для применения к сообщениям между внутренними получателями. Дополнительные сведения см. в разделе Параметры безопасных ссылок для сообщений электронной почты далее в этой статье. |

Фильтры получателей в политиках безопасных ссылок

Фильтры получателей используют условия и исключения для определения внутренних получателей, к которым применяется политика. Требуется по крайней мере одно условие. Для условий и исключений можно использовать следующие фильтры получателей:

- Пользователи: один или несколько почтовых ящиков, почтовых пользователей или почтовых контактов в организации.

-

Группы.

- Члены указанных групп рассылки или групп безопасности с поддержкой почты (динамические группы рассылки не поддерживаются).

- Указанные Группы Microsoft 365.

- Домены: один или несколько настроенных обслуживаемых доменов в Microsoft 365. Основной адрес электронной почты получателя находится в указанном домене.

Условие или исключение можно использовать только один раз, но условие или исключение могут содержать несколько значений:

Несколько значений одного условия или исключения используют логику OR (например, <recipient1> или <recipient2>):

- Условия. Если получатель соответствует любому из указанных значений, к нему применяется политика.

- Исключения. Если получатель соответствует любому из указанных значений, политика к ним не применяется.

Различные типы исключений используют логику OR (например, recipient1>,<<member of group1> или <member of domain1>). Если получатель соответствует любому из указанных значений исключений, политика к нему не применяется.

Различные типы условий используют логику AND. Получатель должен соответствовать всем указанным условиям для применения политики к нему. Например, вы настраиваете условие со следующими значениями:

- Пользователей:

romain@contoso.com - Группы: Руководители

Политика применяется только в

romain@contoso.comтом случае, если он также является членом группы руководителей. В противном случае политика к нему не применяется.- Пользователей:

Параметры безопасных ссылок для сообщений электронной почты

Функция "Безопасные ссылки" проверяет входящие сообщения на известные вредоносные гиперссылки. Отсканированные URL-адреса перезаписываются или упаковываются с помощью стандартного префикса https://<DataCenterLocation>.safelinks.protection.outlook.com URL-адреса Майкрософт (например, https://nam01.safelinks.protection.outlook.com). После перезаписи ссылки она анализируется на потенциально вредоносное содержимое.

Безопасные ссылки перезаписывают URL-адреса, не изменяя их внешний вид в стандартном представлении электронной почты. Тем не менее, эти перезаписные URL-адреса можно увидеть, просмотрев исходный код сообщения электронной почты. Этот процесс обеспечивает безопасность ссылок, защиту от потенциальных угроз, сохраняя при этом удобочитаемость и целостность в обычном представлении электронной почты. При наведении указателя мыши на URL-адрес во всплывающем сообщении отобразится исходный URL-адрес, указывающий, что он был проверен с помощью безопасных ссылок. В сообщениях электронной почты в формате обычного текста URL-адреса безопасных ссылок будут отображаться непосредственно в содержимом.

После того как безопасные ссылки перезаписывают URL-адрес, ОН перезаписывается, даже если сообщение переадресовывается вручную или отправляется ответ. Оболочка выполняется для каждого получателя сообщения (как внутренних, так и внешних получателей). Дополнительные ссылки, добавляемые в пересылаемое сообщение или сообщение с ответом, также перезаписываются.

Для автоматической переадресации по правилам папки "Входящие" или перенаправления SMTP URL-адрес не перезаписывается в сообщении, предназначенном для конечного получателя, если не выполняется одно из следующих инструкций:

- Получатель также защищен с помощью безопасных ссылок.

- URL-адрес уже был переписан в предыдущем сообщении.

Пока включена защита безопасных ссылок, URL-адреса проверяются перед доставкой сообщений независимо от того, переписываются ли URL-адреса. В поддерживаемых версиях Outlook (Windows, Mac и Outlook в Интернете) незавернутые URL-адреса проверяются вызовом API на стороне клиента в безопасные ссылки во время щелчка.

Параметры политик безопасных ссылок, применяемые к сообщениям электронной почты, описаны в следующем списке:

Включено: функция "Безопасные ссылки" проверяет список известных вредоносных ссылок, когда пользователь переходит по ссылкам в сообщениях электронной почты. URL-адреса перезаписываются по умолчанию.: включите или отключите проверку безопасных ссылок в сообщениях электронной почты. Рекомендуемое значение выбирается (в) и приводит к следующим действиям:

- Проверка безопасных ссылок включена в Outlook (C2R) в Windows.

- URL-адреса переписываются, а пользователи направляются через защиту безопасных ссылок при щелчке URL-адресов в сообщениях.

- При нажатии URL-адреса проверяются на список известных вредоносных URL-адресов.

- URL-адреса, для которых отсутствует оценка опасности, асинхронно проверяются в фоновом режиме.

Следующие параметры доступны, только если включена проверка безопасных ссылок в сообщениях электронной почты:

Применение безопасных ссылок к сообщениям электронной почты, отправленным внутри организации. Включите или отключите проверку безопасных ссылок на сообщения, отправленные между внутренними отправителями и внутренними получателями в одной Exchange Online организации. Выбрано рекомендуемое значение (включено).

Примените проверку URL-адресов в режиме реального времени для подозрительных ссылок и ссылок, указывающих на файлы. Включает проверку ссылок в режиме реального времени, включая ссылки в сообщениях электронной почты, указывающие на скачиваемое содержимое. Выбрано рекомендуемое значение (включено).

-

Дождаться окончания проверки URL-адресов перед доставкой сообщения:

- Выбрано (включено): сообщения, содержащие URL-адреса, хранятся до завершения сканирования. Сообщения доставляются только после подтверждения безопасности URL-адресов. Это рекомендуемое значение.

- Не выбрано (выключено): если проверка URL-адресов не удается завершить, добавьте сообщение в любом случае.

-

Дождаться окончания проверки URL-адресов перед доставкой сообщения:

Не переписывать URL-адреса, выполнять проверки только через API SafeLinks. Если этот параметр выбран (включено), оболочка URL-адресов не выполняется, но URL-адреса проверяются перед доставкой сообщений. В поддерживаемых версиях Outlook (Windows, Mac и Outlook в Интернете) безопасные ссылки вызываются исключительно через API во время щелчка URL-адреса.

Дополнительные сведения о рекомендуемых значения для параметрах политик безопасных ссылок "Стандартные" и "Строгие" см. в статье Параметры политики безопасных ссылок.

Принцип работы безопасных ссылок в сообщениях электронной почты

На высоком уровне вот как защита безопасных ссылок работает с URL-адресами в сообщениях электронной почты:

Вся электронная почта проходит через EOP, где фильтры интернет-протокола (IP) и конвертов, защита от вредоносных программ на основе сигнатур, защита от нежелательной почты и вредоносные программы перед доставкой сообщения в почтовый ящик получателя.

Пользователь открывает сообщение в своем почтовом ящике и щелкает URL-адрес в сообщении.

Безопасные ссылки немедленно проверяют URL-адрес перед открытием веб-сайта:

Если URL-адрес указывает на веб-сайт, который был признан вредоносным, откроется страница предупреждения вредоносного веб-сайта (или другая страница предупреждения).

Если URL-адрес указывает на скачиваемый файл, а параметр Применить проверку URL-адреса в режиме реального времени на наличие подозрительных ссылок и ссылок, указывающих на файлы , включен в политике, применяемой к пользователю, проверяется скачиваемый файл.

Если URL-адрес определен как безопасный, откроется веб-сайт.

Параметры Безопасных ссылок для Microsoft Teams

Вы включаете или отключаете защиту безопасных ссылок для Microsoft Teams в политиках безопасных ссылок. В частности, вы используете параметр On: Safe Links (Включено: безопасные ссылки) проверяет список известных вредоносных ссылок, когда пользователи щелкают ссылки в Microsoft Teams. URL-адреса не перезаписываются в разделе Teams . Рекомендуемое значение включено (выбрано).

Примечание.

При включении или отключении защиты безопасных ссылок для Teams может потребоваться до 24 часов, чтобы изменения вступают в силу.

Защита безопасных ссылок для Teams поддерживается в классических и веб-экземплярах Teams.

URL-адреса в Teams проверяются по списку известных вредоносных ссылок, когда защищенный пользователь щелкает ссылку (защита с временем щелчка). URL-адреса не переписываются. Если ссылка является вредоносной, пользователи имеют следующие возможности:

- Если ссылка была щелкнуна в беседе Teams, групповом чате или из каналов, страница предупреждения, как показано на снимке экрана, появится в веб-браузере по умолчанию.

- Если ссылка была щелкнуна на закрепленной вкладке, в интерфейсе Teams на этой вкладке появится страница предупреждения. Возможность открыть ссылку в веб-браузере отключена по соображениям безопасности.

- В зависимости от того, как настроен параметр Разрешить пользователям переходить по исходному URL-адресу в политике, пользователю разрешено переходить по исходному URL-адресу (продолжить все равно (не рекомендуется) на снимке экрана). Не рекомендуется выбирать параметр Разрешить пользователям переходить по исходному URL-адресу , чтобы пользователи не могли перейти по исходному URL-адресу.

Если пользователь, отправивший ссылку, не защищен политикой безопасных ссылок, в которой включена защита Teams, пользователь может перейти по исходному URL-адресу на своем компьютере или устройстве.

Нажатие кнопки Вернуться на странице предупреждения возвращает пользователю исходный контекст или расположение URL-адреса. Однако если снова щелкнуть исходную ссылку, безопасные ссылки будут повторно сканировать URL-адрес, поэтому страница предупреждения снова появится.

Как Безопасные ссылки работают в Teams

Вот как защита с помощью Безопасных ссылок используется для URL-адресов в Microsoft Teams.

Пользователь запускает приложение Teams.

Microsoft 365 проверяет, включает ли организация пользователя Microsoft Defender для Office 365 и включен ли пользователь в активную политику безопасных ссылок, в которой включена защита Microsoft Teams.

URL-адреса в чатах, групповых чатах, каналах и вкладках проверяются при переходе по ссылке.

Параметры безопасных ссылок для приложений Office

Защита безопасных ссылок для приложений Office проверяет ссылки в документах Office, а не ссылки в сообщениях электронной почты. Но он может проверка ссылки во вложенных документах Office в сообщениях электронной почты после открытия документа.

Вы включаете или отключаете защиту безопасных ссылок для приложений Office в политиках безопасных ссылок. В частности, вы используете параметр On: Safe Links (Включено: безопасные ссылки) проверяет список известных вредоносных ссылок, когда пользователи щелкают ссылки в приложениях Microsoft Office. Параметр URL-адреса не перезаписывается в разделе приложений Office 365. Рекомендуемое значение включено (выбрано).

Защита безопасных ссылок для приложений Office имеет следующие требования к клиенту.

Приложения Microsoft 365 или Microsoft 365 бизнес премиум:

- Текущие версии Word, Excel и PowerPoint в Windows, Mac или в веб-браузере.

- Приложения Office на устройствах iOS или Android.

- Visio в Windows.

- OneNote в веб-браузере.

- Outlook для Windows при открытии сохраненных файлов EML или MSG.

Поддерживаемые приложения Office и службы Microsoft 365 настроены для использования современной проверки подлинности. Дополнительные сведения см. в статье Современная проверка подлинности в клиентских приложениях Office.

Пользователи вошли с помощью рабочих или учебных учетных записей. Дополнительные сведения см. в статье Вход в Office.

Дополнительные сведения о рекомендуемых значениях для Standard и параметров политики Strict см. в разделе Параметры политики безопасных ссылок.

Принцип работы безопасных ссылок в приложениях Office

На высоком уровне вот как работает защита безопасных ссылок для URL-адресов в приложениях Office. Поддерживаемые приложения Office описаны в предыдущем разделе.

Пользователь входит в систему, используя свою рабочую или учебную учетную запись в организации, которая включает Приложения Microsoft 365 или Microsoft 365 бизнес премиум.

Пользователь открывает и щелкает ссылку на документ Office в поддерживаемом приложении Office.

Безопасные ссылки немедленно проверяют URL-адрес перед открытием целевого веб-сайта:

Если URL-адрес указывает на веб-сайт, который был признан вредоносным, откроется страница предупреждения вредоносного веб-сайта (или другая страница предупреждения).

Если URL-адрес указывает на скачиваемый файл, а политика безопасных ссылок, применяемая к пользователю, настроена для сканирования ссылок на скачиваемое содержимое (примените проверку URL-адресов в режиме реального времени на наличие подозрительных ссылок и ссылок, указывающих на файлы), загружаемый файл проверяется.

Если URL-адрес считается безопасным, пользователь перейдет на веб-сайт.

Если проверка безопасных ссылок не может быть завершена, защита безопасных ссылок не активируется. В классических клиентах Office пользователь будет предупреждаться перед переходом на целевой веб-сайт.

Примечание.

Проверка доступности безопасных ссылок для приложений Office для пользователя может занять несколько секунд в начале каждого сеанса.

Щелкните параметры защиты в политиках безопасных ссылок

Эти параметры применяются к безопасным ссылкам в электронной почте, Teams и приложениях Office:

Отслеживание щелчков пользователей. Включите или отключите хранение данных о щелчках безопасных ссылок для url-адресов. Рекомендуется оставить этот параметр выбранным (включено).

В разделе Безопасные ссылки для приложений Office этот параметр применяется к классическим версиям Word, Excel, PowerPoint и Visio.

При выборе этого параметра доступны следующие параметры:

Разрешить пользователям переходить по исходному URL-адресу. Определяет, могут ли пользователи переходить на страницу предупреждения по исходному URL-адресу. Рекомендуемое значение не выбрано (выкл.).

В разделе Безопасные ссылки для приложений Office этот параметр применяется к исходному URL-адресу в классических версиях Word, Excel, PowerPoint и Visio.

Отображать фирменную символику организации на страницах уведомлений и предупреждений. Этот параметр отображает фирменную символику вашей организации на страницах предупреждений. Фирменная символика помогает пользователям распознавать подлинные предупреждения, поскольку злоумышленники часто имитируют страницы предупреждений Майкрософт, используемые по умолчанию. Дополнительные сведения о настраиваемой фирменной символики см. в статье Настройка темы Microsoft 365 для организации.

Приоритет политик безопасных ссылок

После создания нескольких политик можно указать порядок их применения. Две политики не могут иметь одинаковый приоритет, и обработка политик останавливается после применения первой политики (политика с наивысшим приоритетом для этого получателя). Встроенная политика защиты всегда применяется последней. Политики безопасных ссылок, связанные Standard и строгие предустановленные политики безопасности, всегда применяются перед настраиваемыми политиками безопасных ссылок.

Дополнительные сведения о порядке приоритета и способах оценки и применения нескольких политик см. в разделах Порядок приоритета для предустановленных политик безопасности и других политик и Порядок и приоритет защиты электронной почты.

Списки "Не переписывание следующих URL-адресов" в политиках безопасных ссылок

Примечание.

Записи в списке "Не переписывайте следующие URL-адреса" не сканируются и не упаковываются безопасными ссылками во время потока обработки почты, но могут по-прежнему блокироваться при щелчке. Сообщите URL-адрес, как я подтвердил, что он чист , а затем выберите Запретить этот URL-адрес , чтобы добавить запись разрешения в список разрешенных и заблокированных клиентов, чтобы URL-адрес не сканировался или упаковывался безопасными ссылками во время потока обработки почты и во время щелчка. Инструкции см. в статье Отчет о хороших URL-адресах в Майкрософт.

Каждая политика безопасных ссылок содержит список URL-адресов Не перезаписывать следующий список, который можно использовать для указания URL-адресов, которые не переписываются при проверке безопасных ссылок. Вы можете настроить различные списки в разных политиках безопасных ссылок. Обработка политики останавливается после применения к пользователю первой политики (скорее всего, с наивысшим приоритетом). Таким образом, к пользователю, включенного в несколько активных политик безопасных ссылок, применяется только один список URL-адресов Не перезаписывать следующий список URL-адресов .

Сведения о добавлении записей в список в новых или существующих политиках безопасных ссылок см. в разделах Создание политик безопасных ссылок или Изменение политик безопасных ссылок.

Примечания.

Следующие клиенты не распознают списки Не переписывать следующие URL-адреса в политиках безопасных ссылок. Пользователи, включенные в политики, могут быть заблокированы на доступ к URL-адресам на основе результатов проверки безопасных ссылок в следующих клиентах:

- Microsoft Teams

- Веб-приложения Office

Действительно универсальный список URL-адресов, которые разрешены везде, см. в статье Управление списком разрешенных и заблокированных клиентов. Однако записи разрешенных URL-адресов в списке разрешенных и заблокированных клиентов не исключаются из перезаписи безопасных ссылок.

Рассмотрите возможность добавления часто используемых внутренних URL-адресов в список, чтобы улучшить взаимодействие с пользователем. Например, если у вас есть локальные службы, такие как Skype для бизнеса или SharePoint, можно добавить эти URL-адреса, чтобы исключить их из сканирования.

Если у вас уже есть не перезаписывать следующие записи URL-адресов в политиках безопасных ссылок, обязательно просмотрите списки и добавьте подстановочные знаки по мере необходимости. Например, в списке есть запись, например

https://contoso.com/a, и позже вы решите включить подпутьи, такие какhttps://contoso.com/a/b. Вместо добавления новой записи добавьте подстановочный знак в существующую запись, чтобы она сталаhttps://contoso.com/a/*.Вы можете включить до трех подстановочных знаков (

*) для каждой записи URL-адреса. Подстановочные знаки явно включают префиксы или поддомены. Например, записьcontoso.comне совпадает*.contoso.com/*с , так как*.contoso.com/*позволяет пользователям посещать поддомены и пути в указанном домене.Если URL-адрес использует автоматическое перенаправление для HTTP на HTTPS (например, перенаправление 302 для

http://www.contoso.comhttps://www.contoso.com), и вы пытаетесь ввести записи HTTP и HTTPS для одного URL-адреса в списке, вы можете заметить, что вторая запись URL-адреса заменяет первую запись URL-адреса. Это не происходит, если версии HTTP и HTTPS URL-адреса полностью разделены.Не указывайте http:// или https:// (т. е. contoso.com), чтобы исключить версии HTTP и HTTPS.

*.contoso.comне охватывает contoso.com, поэтому необходимо исключить оба домена, чтобы охватить как указанный домен, так и все дочерние домены.contoso.com/*охватывает только contoso.com, поэтому нет необходимости исключать обаcontoso.comиcontoso.com/*; простоcontoso.com/*будет достаточно.Чтобы исключить все итерации домена, требуются две записи исключения.

contoso.com/*и*.contoso.com/*. Эти записи объединяются, чтобы исключить как HTTP, так и HTTPS, main домен contoso.com и все дочерние домены, а также любую или не конечную часть (например, рассматриваются как contoso.com, так и contoso.com/vdir1).

Синтаксис записи для списка "Не перезаписывать следующие URL-адреса"

Примеры значений, которые можно ввести, и их результаты описаны в следующей таблице:

| Значение | Результат |

|---|---|

contoso.com |

Разрешает доступ к https://contoso.com поддоменам или путям, но не к. |

*.contoso.com/* |

Разрешает доступ к домену, поддоменам и путям (например, https://www.contoso.com, https://www.contoso.com, https://maps.contoso.comили https://www.contoso.com/a). Эта запись по своей сути лучше , чем *contoso.com*, так как она не допускает потенциально мошеннических сайтов, таких как https://www.falsecontoso.com или https://www.false.contoso.completelyfalse.com |

https://contoso.com/a |

Разрешает доступ к https://contoso.com/a, но не к подпутьям, таким как https://contoso.com/a/b |

https://contoso.com/a/* |

Разрешает доступ к https://contoso.com/a подпутьям и, таким как https://contoso.com/a/b |

Страницы предупреждений из безопасных ссылок

В этом разделе приведены примеры различных страниц предупреждений, которые активируются защитой безопасных ссылок при щелчке URL-адреса.

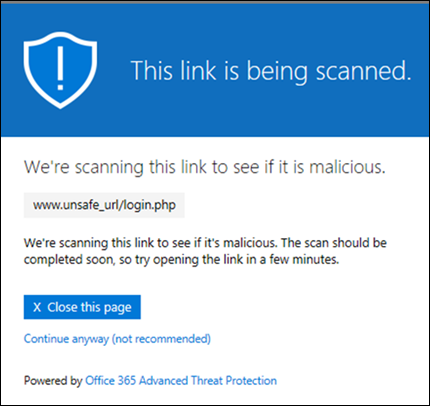

Уведомление о выполнении сканирования

Щелкнув URL-адрес проверяется с помощью безопасных ссылок. Возможно, вам потребуется подождать несколько секунд, прежде чем повторить попытку по ссылке.

Предупреждение о подозрительном сообщении

Url-адрес был в сообщении электронной почты, похожем на другие подозрительные сообщения. Перед переходом на сайт рекомендуется дважды проверка сообщение электронной почты.

Предупреждение о попытке фишинга

Url-адрес был указан в сообщении электронной почты, которое было идентифицировано как фишинговая атака. В результате все URL-адреса в сообщении электронной почты блокируются. Рекомендуется не переходить к сайту.

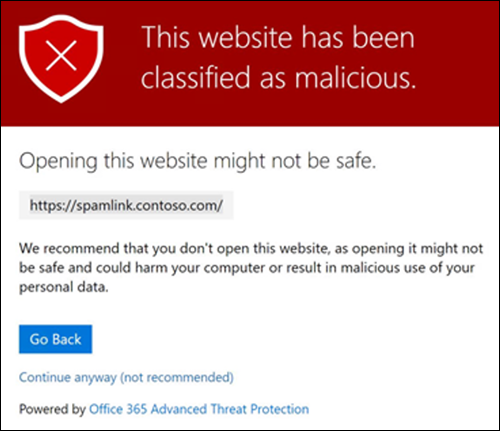

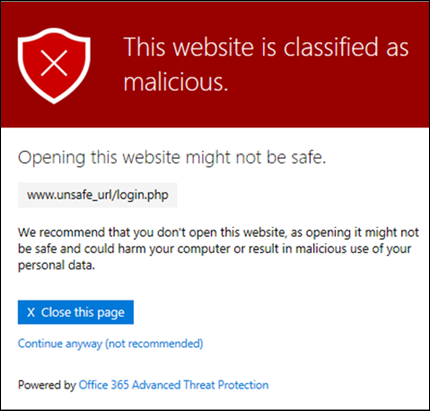

Предупреждение о вредоносных веб-сайтах

По щелчку URL-адрес указывает на сайт, который был идентифицирован как вредоносный. Рекомендуется не переходить к сайту.

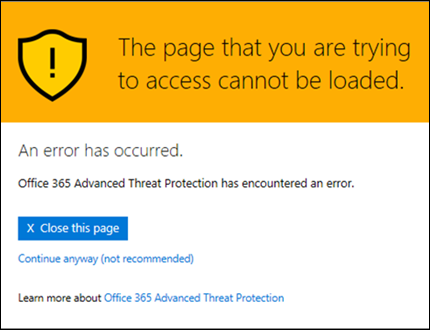

Предупреждение об ошибке

Произошла какая-то ошибка, и URL-адрес не может быть открыт.