Разрешение сетевых имен в Microsoft Defender для удостоверений

Разрешение сетевых имен (NNR) — это main компонент функций Microsoft Defender для удостоверений. Defender для удостоверений фиксирует действия, основанные на сетевом трафике, событиях Windows и трассировке событий Windows. Эти действия обычно содержат IP-данные.

С помощью NNR Defender для удостоверений может коррелировать между необработанными действиями (содержащими IP-адреса) и соответствующими компьютерами, участвующими в каждом действии. На основе необработанных действий Defender для удостоверений профилирует сущности, включая компьютеры, и создает оповещения системы безопасности о подозрительных действиях.

Чтобы разрешить IP-адреса в имена компьютеров, датчики Defender для удостоверений ищут IP-адреса с помощью следующих методов:

Основные методы:

- NTLM через RPC (TCP-порт 135)

- NetBIOS (UDP-порт 137)

- RDP (TCP-порт 3389) — только первый пакет client hello

Вторичный метод:

- Запрашивает DNS-сервер с помощью обратного поиска DNS IP-адреса (UDP 53)

Для достижения наилучших результатов рекомендуется использовать по крайней мере один из основных методов. Обратный поиск DNS для IP-адреса выполняется только в следующих случаях:

- Ни один из основных методов не может ответить.

- В ответе, полученном от двух или более основных методов, возникает конфликт.

Примечание.

Проверка подлинности не выполняется ни на одном из портов.

Defender для удостоверений оценивает и определяет операционную систему устройства на основе сетевого трафика. После получения имени компьютера датчик Defender для удостоверений проверяет Active Directory и использует отпечатки TCP, чтобы узнать, есть ли связанный объект компьютера с тем же именем компьютера. Использование отпечатков tcp помогает выявлять незарегистрированные и нерегистрированные устройства, помогая в процессе исследования. Когда датчик Defender для удостоверений находит корреляцию, датчик связывает IP-адрес с объектом компьютера.

В случаях, когда имя не извлекается, создается неразрешенный профиль компьютера по IP-адресу с IP-адресом и соответствующим обнаруженным действием.

Данные NNR имеют решающее значение для обнаружения следующих угроз:

- Подозрение на кражу удостоверений (pass-the-ticket)

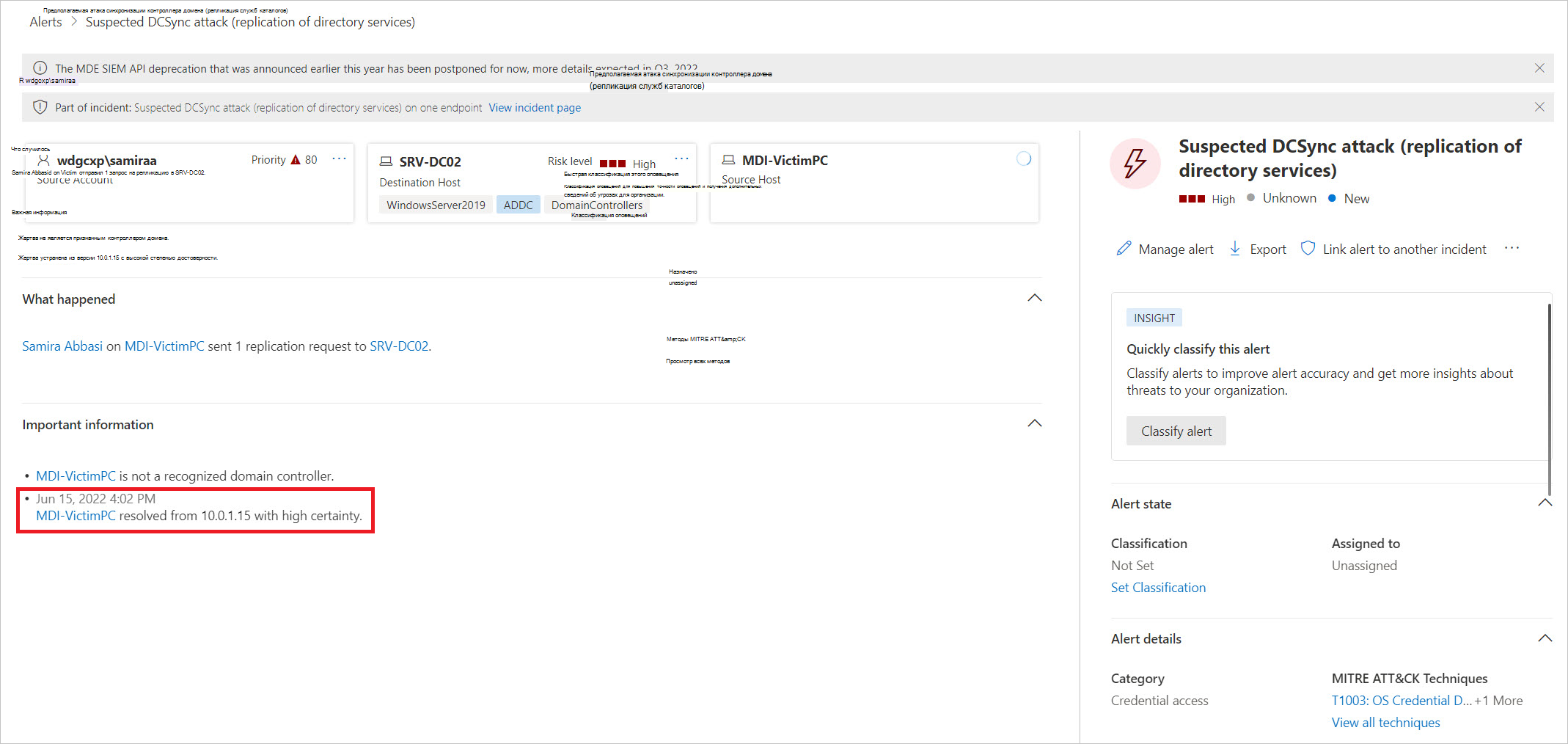

- Предполагаемая атака DCSync (репликация служб каталогов)

- Разведывательная разведка по сопоставлению сети (DNS)

Чтобы улучшить вашу способность определять, является ли оповещение истинным положительным (TP) или ложноположительным (FP), Defender для удостоверений включает степень определенности именования компьютеров, разрешающуюся в доказательствах каждого оповещения системы безопасности.

Например, когда имена компьютеров разрешаются с высокой степенью достоверности , это повышает уверенность в полученном оповещении системы безопасности как true positive или TP.

Свидетельство включает время, IP-адрес и имя компьютера, в который был разрешен IP-адрес. Если определенность разрешения низка, используйте эти сведения, чтобы изучить и проверить, какое устройство было истинным источником IP-адреса в настоящее время. После подтверждения устройства вы можете определить, является ли оповещение ложным срабатыванием или FP, как в следующих примерах:

Предполагаемая кража удостоверений (pass-the-ticket) — оповещение было активировано для того же компьютера.

Предполагаемая атака DCSync (репликация служб каталогов) — оповещение было активировано с контроллера домена.

Разведывательная разведка по сопоставлению сети (DNS) — оповещение было активировано с DNS-сервера.

Рекомендации по настройке

NTLM по RPC:

- Убедитесь, что TCP-порт 135 открыт для входящего взаимодействия с Defender для датчиков удостоверений на всех компьютерах в среде.

- Проверьте всю конфигурацию сети (брандмауэры), так как это может помешать обмену данными с соответствующими портами.

NetBIOS:

- Убедитесь, что UDP-порт 137 открыт для входящего взаимодействия с Defender для датчиков удостоверений на всех компьютерах в среде.

- Проверьте всю конфигурацию сети (брандмауэры), так как это может помешать обмену данными с соответствующими портами.

RDP:

- Убедитесь, что TCP-порт 3389 открыт для входящего подключения из Defender для датчиков удостоверений на всех компьютерах в среде.

- Проверьте всю конфигурацию сети (брандмауэры), так как это может помешать обмену данными с соответствующими портами.

Примечание.

- Требуется только один из этих протоколов, но мы рекомендуем использовать их все.

- Настраиваемые порты RDP не поддерживаются.

Обратный DNS:

- Убедитесь, что датчик может подключиться к DNS-серверу и что включены зоны обратного просмотра.

Проблемы с работоспособностью

Чтобы убедиться, что Defender для удостоверений работает идеально и правильно настроена среда, Defender для удостоверений проверяет состояние разрешения каждого датчика и выдает оповещение о работоспособности для каждого метода, предоставляя список датчиков Defender для удостоверений с низким уровнем успешного разрешения активных имен.

Примечание.

Чтобы отключить необязательный метод NNR в Defender для удостоверений в соответствии с потребностями вашей среды, откройте обращение в службу поддержки.

Каждое оповещение о работоспособности содержит конкретные сведения о методе, датчиках, проблемной политике, а также рекомендации по настройке. Дополнительные сведения о проблемах работоспособности см. в разделе проблемы с работоспособностью датчиков Microsoft Defender для удостоверений.