Развертывание Microsoft Defender для конечной точки в Linux вручную

Применимо к:

- Сервер Microsoft Defender для конечной точки

- Microsoft Defender для серверов

Хотите попробовать Defender для конечной точки? Зарегистрироваться для бесплатной пробной версии.

Совет

Ищете дополнительные рекомендации по развертыванию Microsoft Defender для конечной точки на Linux? См . руководство по расширенному развертыванию в Defender для конечной точки в Linux.

В этой статье описывается развертывание Microsoft Defender для конечной точки в Linux вручную. Для успешного развертывания требуется выполнить все следующие задачи:

- Предварительные требования и требования к системе

- Настройка репозитория программного обеспечения Linux

- Установка приложения

- Скачивание пакета подключения

- Конфигурация клиента

Предварительные требования и требования к системе

Прежде чем начать, ознакомьтесь с Microsoft Defender для конечной точки в Linux, чтобы узнать о предварительных требованиях и требованиях к системе для текущей версии программного обеспечения.

Предупреждение

Для обновления операционной системы до новой основной версии после установки продукта требуется переустановка продукта. Необходимо удалить существующий Defender для конечной точки в Linux, обновить операционную систему, а затем перенастроить Defender для конечной точки в Linux, выполнив следующие действия.

Настройка репозитория программного обеспечения Linux

Defender для конечной точки в Linux можно развернуть из одного из следующих каналов (обозначаемых как [канал]): участники программы предварительной оценки — fast, insiders-slow или prod. Каждый из этих каналов соответствует репозиторию программного обеспечения Linux. Инструкции в этой статье описывают настройку устройства для использования одного из этих репозиториев.

Выбор канала определяет тип и частоту обновлений, предлагаемых вашему устройству. Устройства в программе предварительной оценки являются первыми, кто получает обновления и новые функции, а затем инсайдеры медленно и, наконец, prod.

Для предварительного просмотра новых функций и предоставления ранних отзывов рекомендуется настроить некоторые устройства в организации для использования программы предварительной оценки быстрой или медленной для участников программы предварительной оценки.

Предупреждение

Переключение канала после начальной установки требует переустановки продукта. Чтобы переключить канал продукта, удалите существующий пакет, перенастройте устройство для использования нового канала и выполните действия, описанные в этом документе, чтобы установить пакет из нового расположения.

RHEL и варианты (CentOS, Fedora, Oracle Linux, Amazon Linux 2, Rocky и Alma)

Установите

yum-utils, если он еще не установлен:sudo yum install yum-utilsНайдите правильный пакет для дистрибутива и версии. Используйте следующую таблицу, чтобы помочь вам найти пакет:

Версия дистрибутива & Пакет Альма 8.4 и выше https://packages.microsoft.com/config/alma/8/prod.repo Альма 9.2 и выше https://packages.microsoft.com/config/alma/9/prod.repo RHEL/Centos/Oracle 9.0–9.8 https://packages.microsoft.com/config/rhel/9/prod.repo RHEL/Centos/Oracle 8.0-8.10 https://packages.microsoft.com/config/rhel/8/prod.repo RHEL/Centos/Oracle 7.2-7.9 & Amazon Linux 2 https://packages.microsoft.com/config/rhel/7.2/prod.repo Amazon Linux 2023 https://packages.microsoft.com/config/amazonlinux/2023/prod.repo Fedora 33 https://packages.microsoft.com/config/fedora/33/prod.repo Fedora 34 https://packages.microsoft.com/config/fedora/34/prod.repo Rocky 8.7 и более поздних версий https://packages.microsoft.com/config/rocky/8/prod.repo Rocky 9.2 и более поздних версий https://packages.microsoft.com/config/rocky/9/prod.repo Примечание.

Для дистрибутива и версии определите ближайшую для него запись (по основным, а затем дополнительным) в разделе

https://packages.microsoft.com/config/rhel/.В следующих командах замените [версию] и [канал] сведениями, которые вы определили:

sudo yum-config-manager --add-repo=https://packages.microsoft.com/config/rhel/[version]/[channel].repoСовет

Используйте команду hostnamectl для определения сведений о системе, включая выпуск [версия].

Например, если вы используете CentOS 7 и хотите развернуть Defender для конечной точки в Linux из

prodканала:sudo yum-config-manager --add-repo=https://packages.microsoft.com/config/rhel/7/prod.repoИли, если вы хотите изучить новые функции на выбранных устройствах, вы можете развернуть Microsoft Defender для конечной точки в Linux на канале с высокой скоростью предварительной оценки:

sudo yum-config-manager --add-repo=https://packages.microsoft.com/config/rhel/7/insiders-fast.repoУстановите открытый ключ Microsoft GPG:

sudo rpm --import https://packages.microsoft.com/keys/microsoft.asc

SLES и варианты

Примечание.

Для дистрибутива и версии определите ближайшую для него запись (по основным, а затем дополнительным) в разделе https://packages.microsoft.com/config/sles/.

В следующих командах замените [дистрибутив] и [версию] сведениями, которые вы определили:

sudo zypper addrepo -c -f -n microsoft-[channel] https://packages.microsoft.com/config/[distro]/[version]/[channel].repoСовет

Используйте команду SPident, чтобы определить системные сведения, включая выпуск [версия].

Например, если вы используете SLES 12 и хотите развернуть Microsoft Defender для конечной точки в Linux из

prodканала:sudo zypper addrepo -c -f -n microsoft-prod https://packages.microsoft.com/config/sles/12/prod.repoУстановите открытый ключ Microsoft GPG:

sudo rpm --import https://packages.microsoft.com/keys/microsoft.asc

Системы Ubuntu и Debian

Установите

curl, если он еще не установлен:sudo apt-get install curlУстановите

libplist-utils, если он еще не установлен:sudo apt-get install libplist-utilsПримечание.

Для дистрибутива и версии определите ближайшую для него запись (по основным, а затем дополнительным) в разделе

https://packages.microsoft.com/config/[distro]/.В следующей команде замените [дистрибутив] и [версию] указанными сведениями:

curl -o microsoft.list https://packages.microsoft.com/config/[distro]/[version]/[channel].listСовет

Используйте команду hostnamectl для определения сведений о системе, включая выпуск [версия].

Например, если вы используете Ubuntu 18.04 и хотите развернуть Microsoft Defender для конечной точки в Linux из

prodканала:curl -o microsoft.list https://packages.microsoft.com/config/ubuntu/18.04/prod.listУстановите конфигурацию репозитория:

sudo mv ./microsoft.list /etc/apt/sources.list.d/microsoft-[channel].listНапример, если вы выбрали

prodканал:sudo mv ./microsoft.list /etc/apt/sources.list.d/microsoft-prod.listУстановите пакет,

gpgесли он еще не установлен:sudo apt-get install gpgЕсли

gpgон недоступен, установитеgnupg.sudo apt-get install gnupgУстановите открытый ключ Microsoft GPG:

Для Debian 11 и более ранних версий выполните следующую команду.

curl -sSL https://packages.microsoft.com/keys/microsoft.asc | gpg --dearmor | sudo tee /etc/apt/trusted.gpg.d/microsoft.gpg > /dev/nullДля Debian 12 и более поздних версий выполните следующую команду.

curl -sSL https://packages.microsoft.com/keys/microsoft.asc | gpg --dearmor | sudo tee /usr/share/keyrings/microsoft-prod.gpg > /dev/null

Установите драйвер HTTPS, если он еще не установлен:

sudo apt-get install apt-transport-httpsОбновите метаданные репозитория:

sudo apt-get update

Моряк

Установите

dnf-plugins-core, если он еще не установлен:sudo dnf install dnf-plugins-coreНастройте и включите необходимые репозитории.

Примечание.

В Mariner канал Insider Fast недоступен.

Если вы хотите развернуть Defender для конечной

prodточки в Linux из канала. Используйте следующие командыsudo dnf install mariner-repos-extras sudo dnf config-manager --enable mariner-official-extrasИли, если вы хотите изучить новые функции на выбранных устройствах, вы можете развернуть Microsoft Defender для конечной точки в Linux в канале с медленным доступом для участников программы предварительной оценки. Используйте следующие команды:

sudo dnf install mariner-repos-extras-preview sudo dnf config-manager --enable mariner-official-extras-preview

Установка приложения

Используйте команды в следующих разделах, чтобы установить Defender для конечной точки в дистрибутиве Linux.

RHEL и варианты (CentOS, Fedora, Oracle Linux, Amazon Linux 2, Rocky и Alma)

sudo yum install mdatp

Примечание.

Если на устройстве настроено несколько репозиториев Майкрософт, вы можете указать, из какого репозитория установить пакет. В следующем примере показано, как установить пакет из канала, production если на этом устройстве также insiders-fast настроен канал репозитория. Такая ситуация может произойти, если вы используете несколько продуктов Майкрософт на своем устройстве. В зависимости от дистрибутива и версии сервера псевдоним репозитория может отличаться от псевдонима в следующем примере.

# list all repositories

yum repolist

...

packages-microsoft-com-prod packages-microsoft-com-prod 316

packages-microsoft-com-prod-insiders-fast packages-microsoft-com-prod-ins 2

...

# install the package from the production repository

sudo yum --enablerepo=packages-microsoft-com-prod install mdatp

SLES и варианты

sudo zypper install mdatp

Примечание.

Если на устройстве настроено несколько репозиториев Майкрософт, вы можете указать, из какого репозитория установить пакет. В следующем примере показано, как установить пакет из канала, production если на этом устройстве также insiders-fast настроен канал репозитория. Такая ситуация может произойти, если вы используете несколько продуктов Майкрософт на своем устройстве.

zypper repos

...

# | Alias | Name | ...

XX | packages-microsoft-com-insiders-fast | microsoft-insiders-fast | ...

XX | packages-microsoft-com-prod | microsoft-prod | ...

...

sudo zypper install packages-microsoft-com-prod:mdatp

Системы Ubuntu и Debian

sudo apt-get install mdatp

Примечание.

Если на устройстве настроено несколько репозиториев Майкрософт, вы можете указать, из какого репозитория установить пакет. В следующем примере показано, как установить пакет из канала, production если на этом устройстве также insiders-fast настроен канал репозитория. Такая ситуация может произойти, если вы используете несколько продуктов Майкрософт на своем устройстве.

cat /etc/apt/sources.list.d/*

deb [arch=arm64,armhf,amd64] https://packages.microsoft.com/config/ubuntu/18.04/prod insiders-fast main

deb [arch=amd64] https://packages.microsoft.com/config/ubuntu/18.04/prod bionic main

sudo apt -t bionic install mdatp

Примечание.

Перезагрузки не требуются после установки или обновления Microsoft Defender для конечной точки в Linux, за исключением случаев, когда выполняется auditD в неизменяемом режиме.

Моряк

sudo dnf install mdatp

Примечание.

Если на устройстве настроено несколько репозиториев Майкрософт, вы можете указать, из какого репозитория установить пакет. В следующем примере показано, как установить пакет из канала, production если на этом устройстве также insiders-slow настроен канал репозитория. Такая ситуация может произойти, если вы используете несколько продуктов Майкрософт на своем устройстве.

sudo dnf config-manager --disable mariner-official-extras-preview

sudo dnf config-manager --enable mariner-official-extras

Скачивание пакета подключения

Скачайте пакет подключения с портала Microsoft Defender.

Предупреждение

Переупаковка пакета установки Defender для конечной точки не поддерживается. Это может негативно повлиять на целостность продукта и привести к неблагоприятным результатам, включая, помимо прочего, активацию оповещений и обновлений о незаконном изменении.

Важно!

Если вы пропустите этот шаг, любая выполненная команда отображает предупреждающее сообщение о том, что продукт не лицензирован. Кроме того, mdatp health команда возвращает значение false.

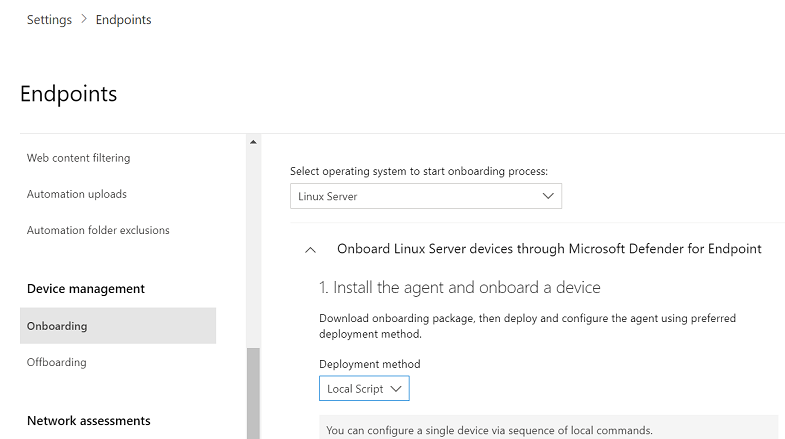

На портале Microsoft Defender перейдите в раздел Параметры Конечные>>точкиПодключениеуправления устройствами>.

В первом раскрывающемся меню выберите Сервер Linux в качестве операционной системы. Во втором раскрывающемся меню выберите Локальный скрипт в качестве метода развертывания.

Выберите Скачать пакет подключения. Сохраните файл как

WindowsDefenderATPOnboardingPackage.zip.

В командной строке убедитесь, что у вас есть файл, и извлеките содержимое архива:

ls -ltotal 8 -rw-r--r-- 1 test staff 5752 Feb 18 11:22 WindowsDefenderATPOnboardingPackage.zipunzip WindowsDefenderATPOnboardingPackage.zipArchive: WindowsDefenderATPOnboardingPackage.zip inflating: MicrosoftDefenderATPOnboardingLinuxServer.py

Конфигурация клиента

Копирование

MicrosoftDefenderATPOnboardingLinuxServer.pyна целевое устройство.Примечание.

Изначально клиентское устройство не связано с организацией, а атрибут orgId пуст.

mdatp health --field org_idВыполните один из приведенных ниже сценариев.

Примечание.

Чтобы выполнить эту команду, необходимо иметь

pythonилиpython3установить на устройстве в зависимости от дистрибутива и версии. При необходимости см. пошаговые инструкции по установке Python в Linux.Чтобы подключить устройство, которое ранее было отключено, необходимо удалить файл mdatp_offboard.json, расположенный по адресу /etc/opt/microsoft/mdatp.

Если вы используете RHEL 8.x или Ubuntu 20.04 или более поздней версии, необходимо использовать

python3. Выполните следующую команду:sudo python3 MicrosoftDefenderATPOnboardingLinuxServer.pyДля остальных дистрибутивов и версий необходимо использовать

python. Выполните следующую команду:sudo python MicrosoftDefenderATPOnboardingLinuxServer.pyУбедитесь, что устройство теперь связано с вашей организацией, и сообщите о допустимом идентификаторе организации:

mdatp health --field org_idПроверьте состояние работоспособности продукта, выполнив следующую команду. Возвращаемое значение

trueозначает, что продукт работает должным образом:mdatp health --field healthyВажно!

Когда продукт запускается в первый раз, он загружает последние определения защиты от вредоносных программ. Этот процесс может занять до нескольких минут в зависимости от сетевого подключения. В течение этого времени команда, упомянутая ранее, возвращает значение

false. Состояние обновления определения можно проверка с помощью следующей команды:mdatp health --field definitions_statusПосле завершения начальной установки также может потребоваться настроить прокси-сервер. См . раздел Настройка Defender для конечной точки в Linux для обнаружения статических прокси-серверов: конфигурация после установки.

Запустите тест обнаружения антивирусной программы, чтобы убедиться, что устройство правильно подключено и сообщает службе. На недавно подключенном устройстве выполните следующие действия.

Убедитесь, что включена защита в режиме реального

trueвремени (обозначается результатом выполнения следующей команды):mdatp health --field real_time_protection_enabledЕсли он не включен, выполните следующую команду:

mdatp config real-time-protection --value enabledЧтобы запустить тест обнаружения, откройте окно Терминала. а затем выполните следующую команду:

curl -o /tmp/eicar.com.txt https://secure.eicar.org/eicar.com.txtВы можете выполнить дополнительные тесты обнаружения в ZIP-файлах с помощью любой из следующих команд:

curl -o /tmp/eicar_com.zip https://secure.eicar.org/eicar_com.zip curl -o /tmp/eicarcom2.zip https://secure.eicar.org/eicarcom2.zipФайлы должны быть помещены в карантин Defender для конечной точки в Linux.

Используйте следующую команду, чтобы получить список всех обнаруженных угроз:

mdatp threat list

Запустите тест обнаружения EDR и имитируйте обнаружение, чтобы убедиться, что устройство правильно подключено и сообщает службе. На недавно подключенном устройстве выполните следующие действия.

Убедитесь, что подключенный сервер Linux отображается в Microsoft Defender XDR. Если это первое подключение к компьютеру, это может занять до 20 минут, пока он появится.

Скачайте и извлеките файл скрипта на подключенный сервер Linux, а затем выполните следующую команду:

./mde_linux_edr_diy.shЧерез несколько минут обнаружение должно быть поднято в Microsoft Defender XDR.

Просмотрите сведения об оповещении, временная шкала компьютера и выполните типичные действия по расследованию.

Microsoft Defender для конечной точки зависимости внешнего пакета

Для пакета существуют следующие внешние mdatp зависимости пакета:

- Для пакета MDATP RPM требуется

glibc >= 2.17,policycoreutils,selinux-policy-targeted, ,mde-netfilter - Для DEBIAN пакет mdatp требует

libc6 >= 2.23,uuid-runtimemde-netfilter - Для Mariner пакет mdatp требует

attr, ,diffutils,libacl,libattrlibselinux-utils,selinux-policy, ,policycoreutils.mde-netfilter

Примечание.

Начиная с версии 101.24082.0004Defender для конечной точки в Linux больше не поддерживает Auditd поставщик событий. Мы полностью переходим на более эффективную технологию eBPF.

Если eBPF не поддерживается на ваших компьютерах или если существуют определенные требования, чтобы остаться в auditd, а на ваших компьютерах используется Defender для конечной точки в Linux или более поздней версии 101.24072.0001 , для mdatp существуют следующие другие зависимости от пакета аудита:

- Для пакета MDATP RPM требуется

audit,semanage. - Для DEBIAN пакет mdatp требует

auditd. - Для Mariner пакет mdatp требует .

audit

Пакет mde-netfilter также имеет следующие зависимости пакета:

- Для DEBIAN

mde-netfilterпакет требуетlibnetfilter-queue1,libglib2.0-0 - Для RPM пакет

mde-netfilterтребуетlibmnl,libnfnetlink,libnetfilter_queue, , .glib2 - Для Mariner

mde-netfilterпакет требуетlibnfnetlink,libnetfilter_queue

Если установка Microsoft Defender для конечной точки завершается сбоем из-за отсутствующих зависимостей, можно вручную скачать необходимые зависимости.

Устранение неполадок при установке

Дополнительные сведения о том, как найти журнал, создаваемый при возникновении ошибки установки, см. в разделе Проблемы с установкой журнала.

Сведения о распространенных проблемах с установкой см. в разделе Проблемы с установкой.

Если работоспособность устройства имеет значение false, см. статью Изучение проблем с работоспособностью агента.

Сведения о проблемах с производительностью продукта см. в статье Устранение проблем с производительностью для Microsoft Defender для конечной точки в Linux.

Сведения о проблемах с прокси-сервером и подключением см. в статье Устранение проблем с подключением к облаку для Microsoft Defender для конечной точки в Linux.

Чтобы получить поддержку от корпорации Майкрософт, откройте запрос в службу поддержки и предоставьте файлы журнала, созданные с помощью средства Microsoft Defender для конечной точки клиентского анализатора.

Переключение между каналами

Например, чтобы изменить канал с Insiders-Fast на рабочий, сделайте следующее:

Удалите версию

Insiders-Fast channelDefender для конечной точки в Linux.sudo yum remove mdatpОтключение канала Insiders-Fast Defender для конечной точки в Linux

sudo yum-config-manager --disable packages-microsoft-com-fast-prodПереустановите Microsoft Defender для конечной точки в Linux с помощью

Production channelи подключение устройства на портале Microsoft Defender.

Настройка политик для Microsoft Defender для конечной точки в Linux

Вы можете настроить параметры антивирусной программы и EDR в конечных точках. Дополнительные сведения см. в следующих статьях:

- Настройка параметров для Microsoft Defender для конечной точки в Linux описывает доступные параметры.

- Управление параметрами безопасности описывает настройку параметров на портале Microsoft Defender.

Удаление Microsoft Defender для конечной точки в Linux

Для удаления вручную выполните следующую команду для дистрибутива Linux.

-

sudo yum remove mdatpдля RHEL и вариантов (CentOS и Oracle Linux). -

sudo zypper remove mdatpдля SLES и вариантов. -

sudo apt-get purge mdatpдля систем Ubuntu и Debian. -

sudo dnf remove mdatpдля Маринера

Совет

Хотите узнать больше? Engage с сообществом Microsoft Security в нашем техническом сообществе: Microsoft Defender для конечной точки Техническое сообщество.