Работа со страницей приложения

Облачные приложения стали ключевыми сущностями в организациях, повышая производительность и обеспечивая удаленную работу. По мере роста внедрения этих приложений администраторы безопасности и соответствия требованиям должны справляться с рисками, которыми может подвергаться использование облачных приложений в организации.

Теневой ИТ-процесс, будь то в чистых веб-приложениях или ежедневно добавляемых приложениях OAuth, является серьезной проблемой и требует специального интерфейса для обработки таких типов сущностей в организации.

Администратор должен иметь возможность получать все сведения о рисках и использовании используемых приложений, чтобы принять оптимальное решение для организации.

Интерфейс приложения в Microsoft Defender for Cloud Apps предоставляет необходимый общий обзор использования приложения в организации в сочетании с риском, которому приложение потенциально подвергается организации. Предоставление единого интерфейса для просмотра теневых значений и рисков всех приложений позволяет администратору принимать быстрые, в контексте решения об использовании приложения в организации.

Этот интерфейс охватывает как обнаруженные приложения в рамках чисто теневых возможностей обнаружения ИТ Defender for Cloud Apps, так и все обнаруженные приложения OAuth в рамках обнаружения приложений OAuth для приложений Microsoft 365.

Обнаруженные облачные приложения

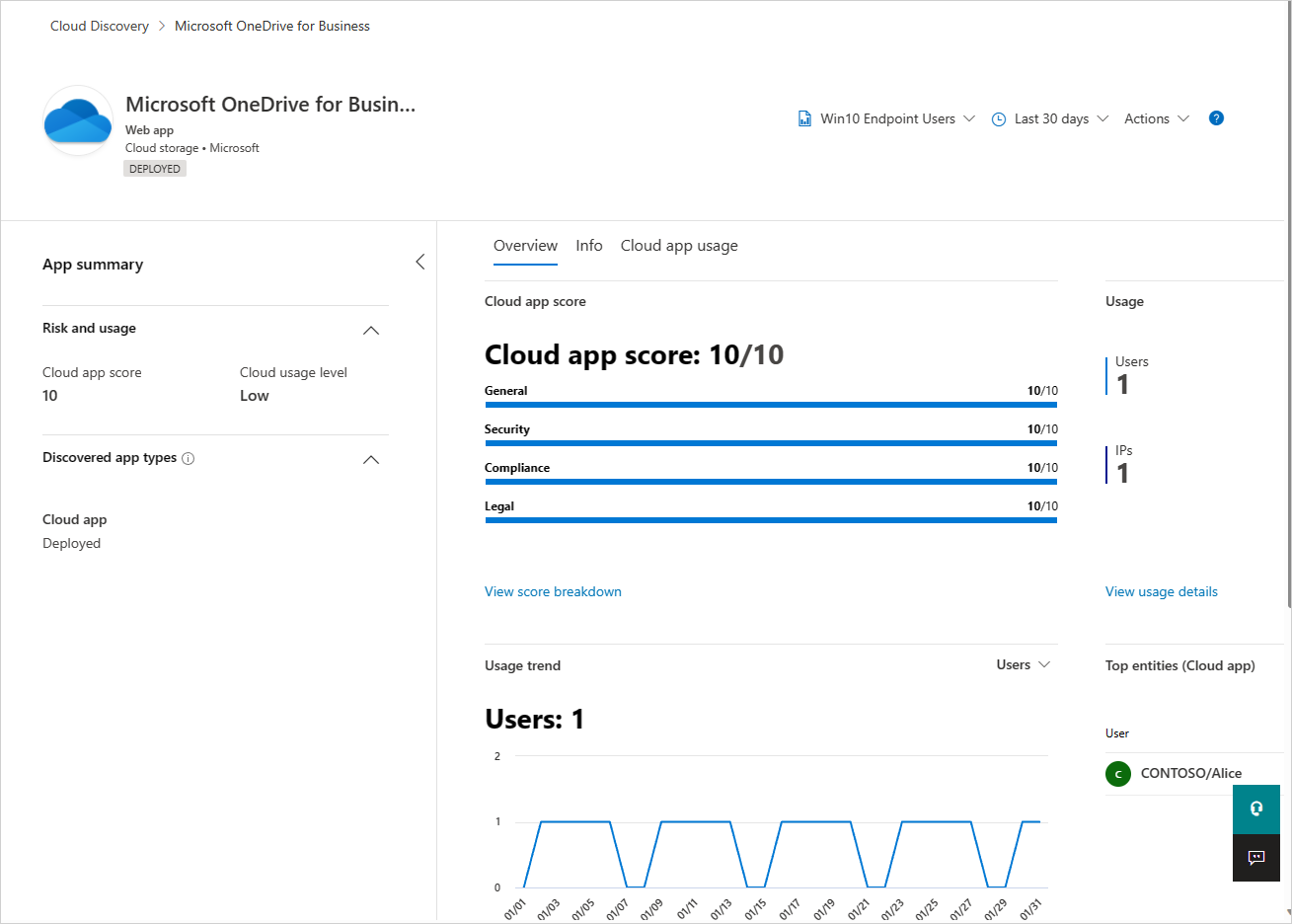

Здесь вы можете просмотреть высокоуровневую статистику использования приложения, понять основные сущности, использующие приложение в вашей организации, определить тенденции использования и проверить потенциальный риск, который представляет для вашей организации.

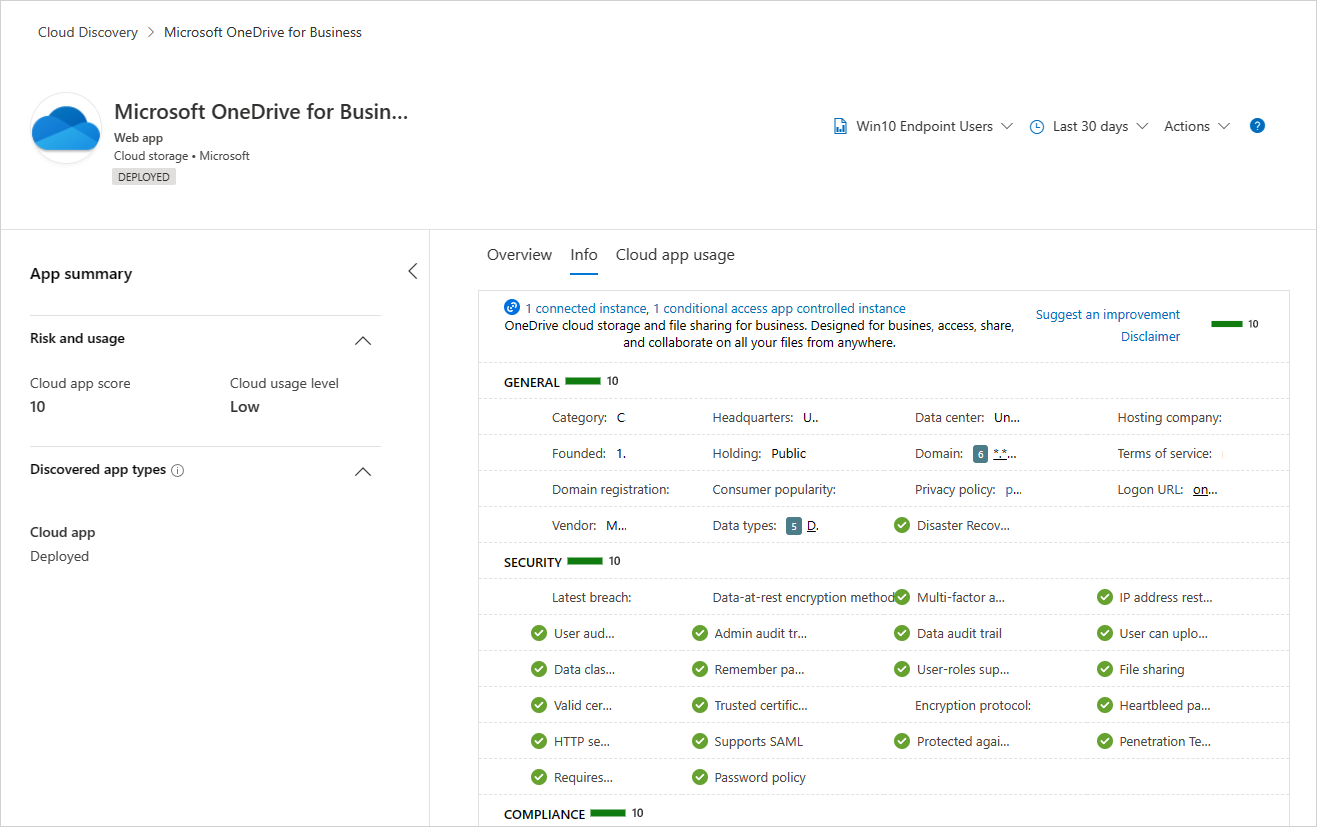

Продолжайте исследовать риск приложения, ознакомившись с более чем 90 индикаторами риска, которые влияют на риск приложения на вкладке Сведения .

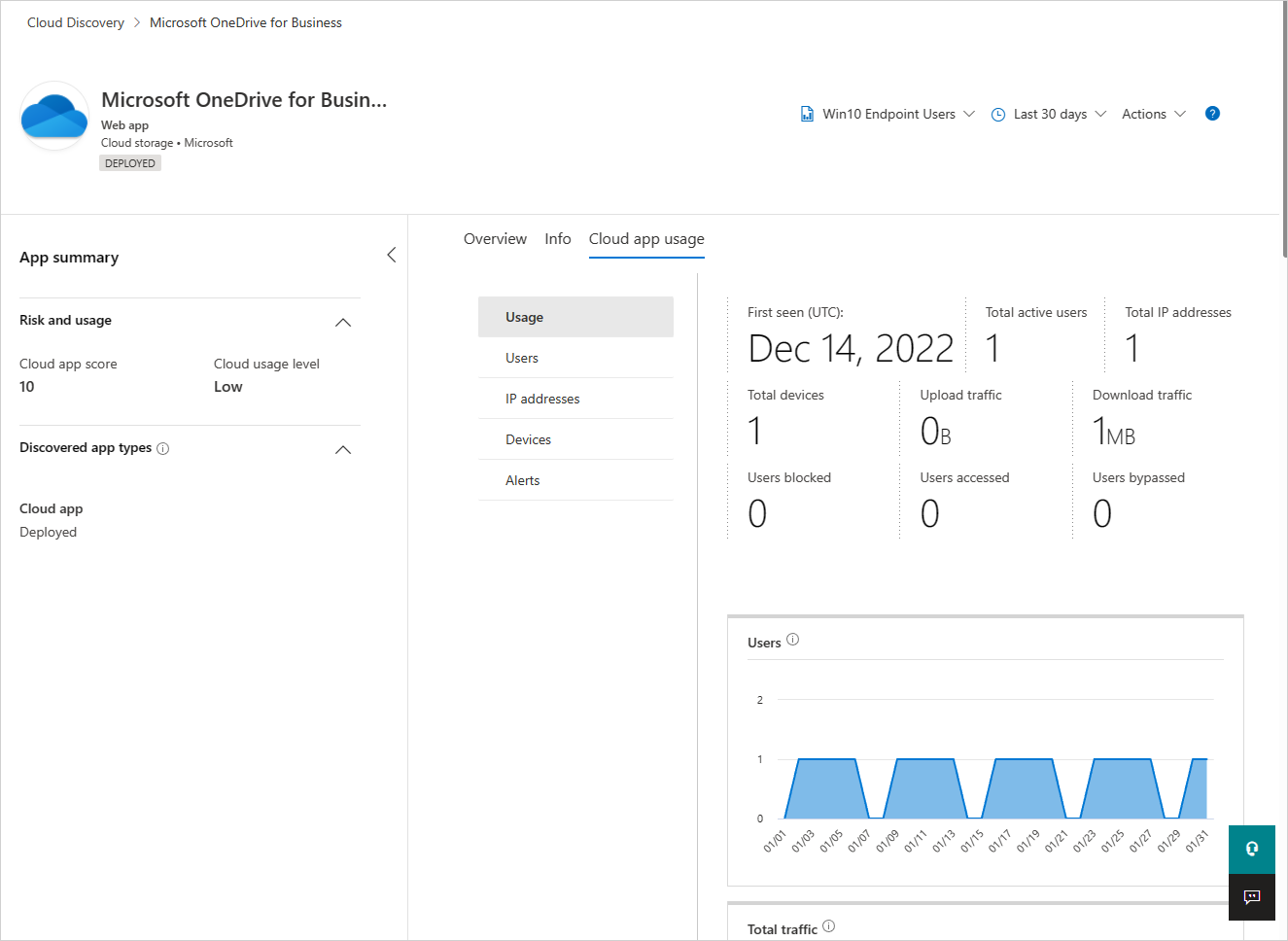

Подробно изучите тенденции использования приложения, чтобы определить пики использования, основные сущности в различных измерениях, таких как отправка данных, транзакции, общий трафик и т. д.

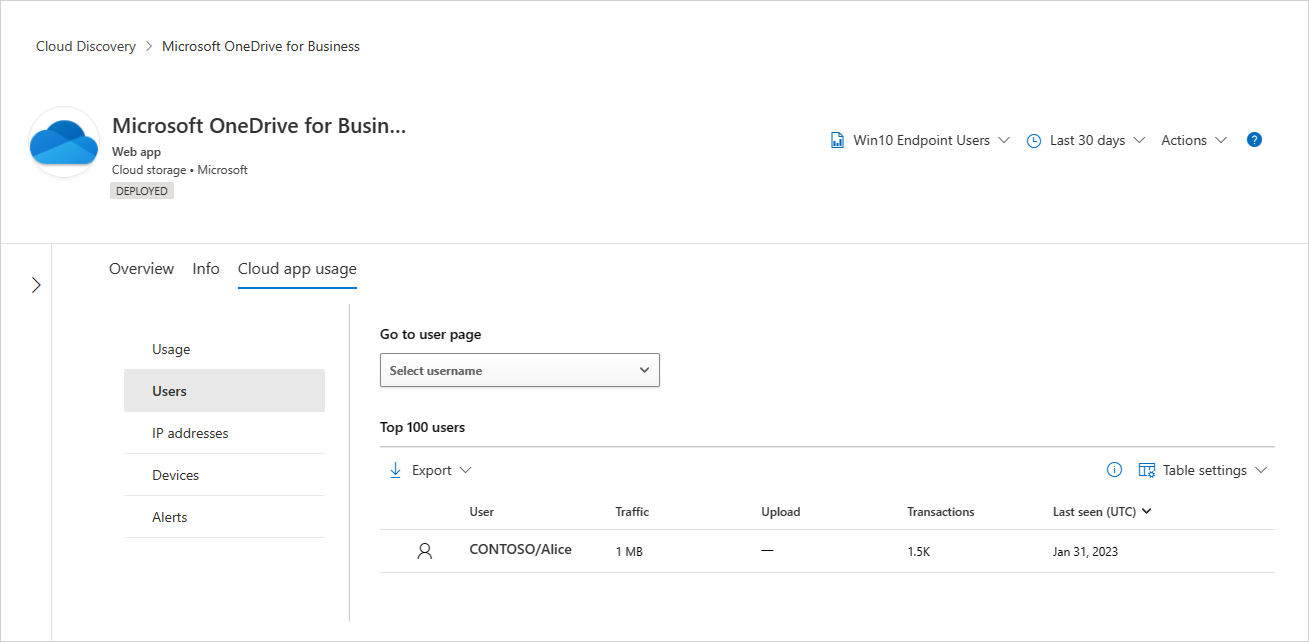

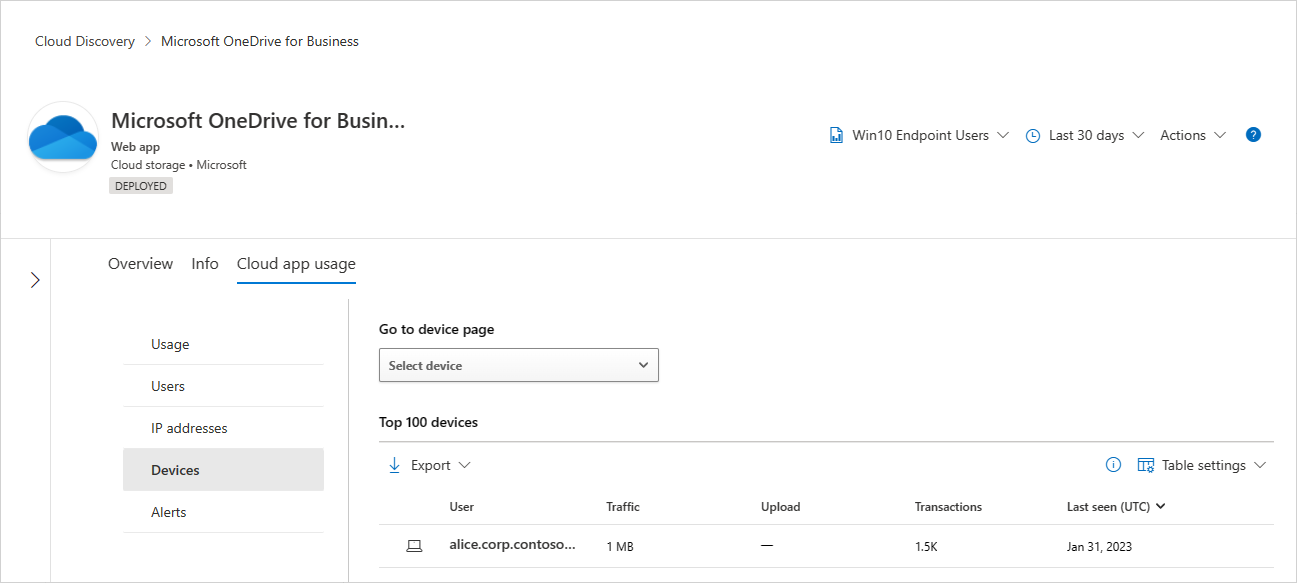

Продолжайте исследование, просматривая 100 основных пользователей, исходных IP-адресов и устройств (если включена интеграция Defender для конечной точки ), чтобы продолжить исследование в дополнительном контексте сущности.

Проанализировав риск и использование приложения, администратор может решить, какие элементы управления приложения следует применять к этому приложению с помощью действий приложения. Администраторы могут управлять облачными приложениями следующими способами:

- Добавление тегов к приложению с помощью встроенных тегов для обеспечения дальнейшего контроля доступа на сетевом уровне (конечные точки или интегрированные сторонние сетевые устройства). Дополнительные сведения см. в разделе Управление обнаруженными приложениями.

- Подключение приложения к Microsoft Entra ID для управления именами входа и управления пользователями, когда это применимо. Дополнительные сведения см. в разделе Добавление приложения в клиент.

- Использование элементов управления условным доступом для мониторинга и управления сеансами пользователей, предотвращения рискованных действий и предотвращения потенциального кражи данных. Дополнительные сведения см. в статье Защита приложений с помощью Microsoft Defender for Cloud Apps управления условным доступом.

- Подключение приложения через соединители приложений в Defender for Cloud Apps, если применимо. Дополнительные сведения см. в разделе Подключение приложений.

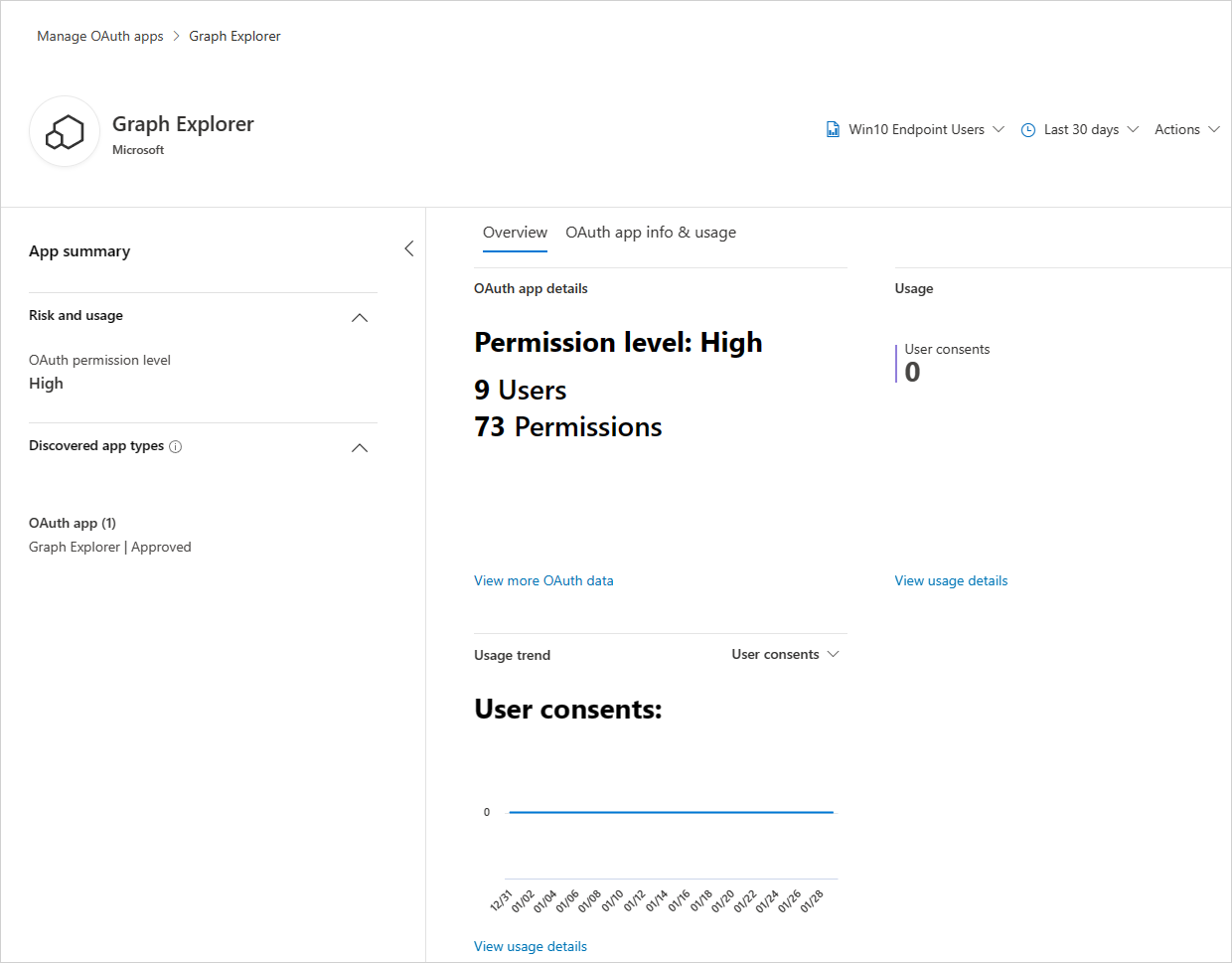

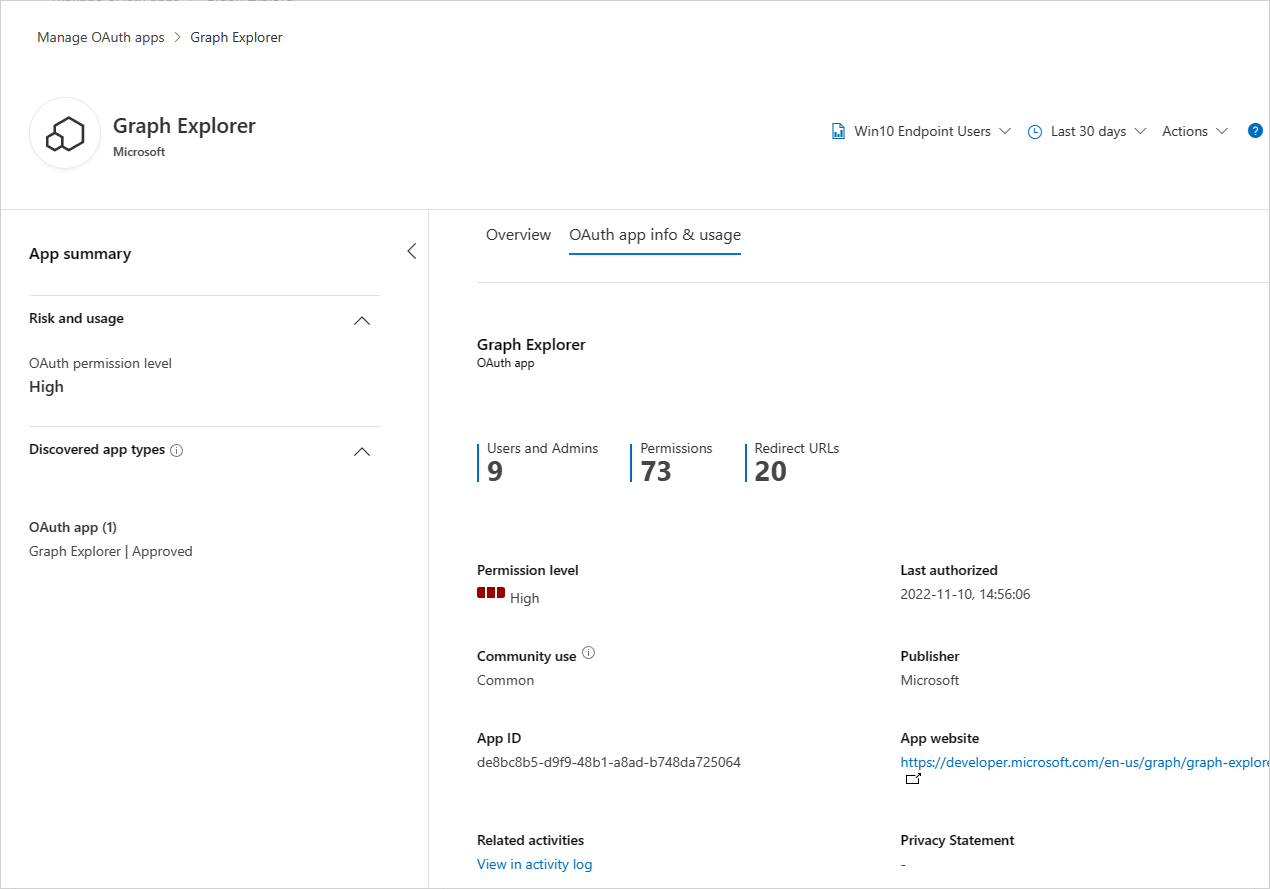

Обнаруженные приложения OAuth

Узнайте и просмотрите уровни привилегий приложения OAuth, количество и типы предоставленных разрешений, пользователей с согласием в организации, а также тенденции согласия приложения и проверенных действий в ресурсах организации.

Детализация для получения дополнительных метаданных о приложении OAuth, сводки для изучения действий приложения и согласия приложений, а также решения о том, должно ли это приложение по-прежнему иметь доступ к ресурсам организации или его следует запретить с помощью действий приложения.

Контекст клиентского приложения (предварительная версия)

Примечание.

Это предварительная версия возможности, и она не гарантирует полное сопоставление между облачными и клиентскими приложениями. Если известное клиентское приложение не сопоставлено с обнаруженными облачными приложениями, обратитесь в службу поддержки. Контекст клиентского приложения доступен только для обнаруженных облачных приложений. Полный список обнаруженных клиентских приложений в организации см. в статье Управление уязвимостями в Microsoft Defender для конечной точки.

Для клиентов, использующих решение управления уязвимостями Microsoft Defender для конечной точки, контекст клиентского приложения будет доступен как часть интерфейса, чтобы лучше понять полный контекст использования приложения в организации. Например, если веб-приложение WhatsApp было обнаружено и клиенты WhatsApp устанавливаются в организации, сведения об установке клиента WhatsApp и слабых местах версий будут отображаться на вкладке обзора облачного приложения.